2月28日のブログ記事において、日本国内で確認された古いExcel4.0マクロを利用した攻撃について報告しました。この攻撃の背後には特定のサイバー犯罪者集団の存在が推測されていますが、トレンドマイクロでは過去2ヶ月間に行われた同一のサイバー犯罪者集団によるものと考えられる新たな攻撃を徹底的に追跡し、様々な攻撃手法を確認しました。このサイバー犯罪者集団はさまざまなマルウェアを利用して複数の金融機関や小売企業を狙った攻撃を続けており、セキュリティ企業「Proofpoint」によって「TA505」と名付けられた集団と同一と考えられます。最新の活動では主に韓国のユーザに狙いを定め、HTML形式の添付ファイルを使って遠隔操作ツール(Remote Access Tool、RAT)「FlawedAmmyy RAT」のダウンローダへ誘導する不正な.XLSファイルを拡散したことが確認されました。

続きを読むトレンドマイクロは、スパムメールに記載されたリダイレクトURLを利用して拡散するバンキングトロジャン「Trickbot」の亜種(「TrojanSpy.Win32.TRICKBOT.THDEAI」として検出)を確認しました。この亜種は、「url?q=<不正なURL>」のようなクエリ文字列(URLパラメータ)を利用してユーザを不正なURLにリダイレクトします。そして、この特定の事例では、「hxxps://google[.]dm:443/url?q=<TrickbotのダウンロードURL>」のようにリダイレクト元のURLとしてGoogleが利用されました。正規URLからリダイレクトするこの手口は実際にスパムメールが届いた際、Trickbotをブロックする可能性のあるスパムフィルタを回避することに役立ちます。

(さらに…)

ボット型マルウェア「AESDDoS」の亜種(「Backdoor.Linux.AESDDOS.J」として検出)が、2019年4月、トレンドマイクロが設置したハニーポットで検出されました。このマルウェアは、ソフトウェア企業「Atlassian」が開発する「Confluence Server」のWidget Connectorマクロにおいて、サーバサイドのテンプレートインジェクション脆弱性「CVE-2019-3396」を利用します。このソフトウェアは、DevOpsを採用する開発チームなどが利用するコラボレーションソフトウェアです。

弊社の調査では、このマルウェアの亜種は、脆弱なバージョンのConfluence Serverおよび「Confluence Data Center」を実行しているシステム上において以下の3つの攻撃を行うことが分かりました。

- 分散型サービス拒否(Distributed Denial of Service、DDoS)攻撃

- 遠隔からのコード実行(Remote Code Execution、RCE)

- 仮想通貨の発掘

2014年に初めて確認されたバンキングトロジャン「Emotet」は、今日まで数年間にわたって流行を続け金銭的な被害をもたらしています。米国政府は、州および地方政府がEmotetの被害に対処するために要した費用は事例あたり最大約100万米ドル(2019年5月14日時点で約1億1千万円)にのぼると発表しています。残念なことに、Emotetは広く拡散し柔軟に変化するマルウェアです。Emotetの開発者はこれまでも新しい機能や拡散手法を継続して追加してきました。

トレンドマイクロは、2019年4月、感染後のトラフィックが以前のバージョンとは異なるEmotetの検体を確認しました。本記事では新しい検出回避の手法と考えられるこの感染後のトラフィックについて解説します。

続きを読む日本トレンドマイクロで法人を狙うサイバー脅威情報の収集・分析を行っているCyber Threat Research Team(CTRT) では、お客様からの脅威関連の問い合わせ状況、ならびにトレンドマイクロのクラウド型次世代セキュリティ技術基盤「Smart Protection Network(SPN)」における様々な脅威の検出状況をモニタリングしています。2019年4月現在、CTRTの観測範囲では、Tick、BlackTechといった攻撃者グループや、Taidoorキャンペーンによるものと推測される日本の組織への攻撃活動を確認しています。

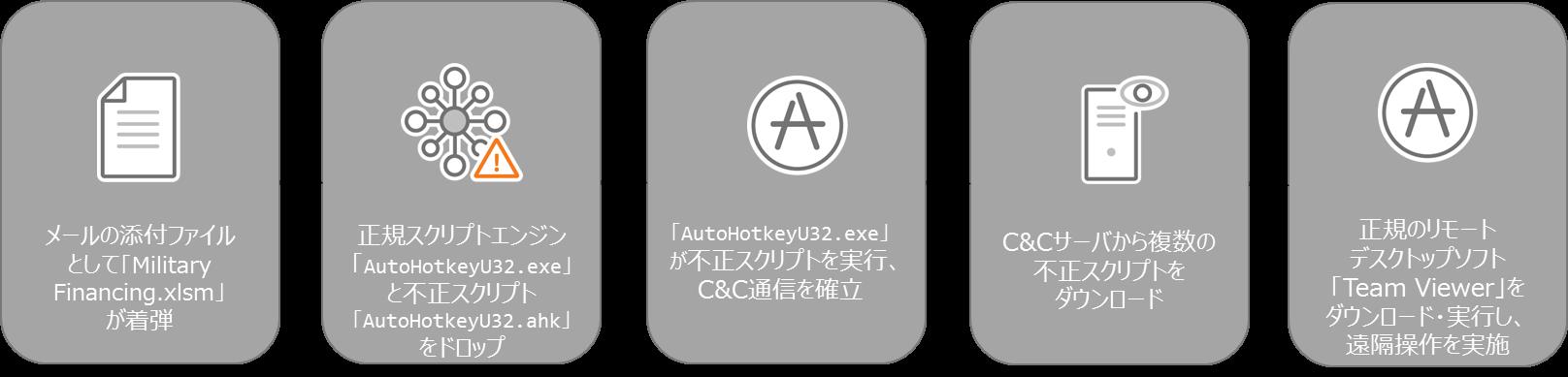

続きを読むトレンドマイクロでは、正規のWindows向けソフトウェアである「AutoHotkey」や「Team Viewer」 を悪用した攻撃を新たに確認しましたので、本稿でご報告します。

2019年4月2日、無料オンラインスキャンサービスである「VirusTotal」に「Military Financing.xlsm」というファイル名のマクロ形式のエクセルファイルがアップロードされました。当該ファイルは内部に正規のスクリプトエンジンAutoHotkey、および、それに読み込ませるための不正なスクリプトファイルをバイナリ形式でデータを内包し、マクロを実行するとそれらをドロップして実行します。攻撃者は検出回避を目的としてAutoHotkeyを利用していたと考えられます。当該スクリプトファイルの実行によりC&Cサーバと通信が実施され、さらなるスクリプトファイルのダウンロード・実行や、Team Viewerを用いた遠隔操作が確認されました。

図:「Military Financing.xlsm」を発端とする攻撃の概要図

「Powload」はPowerShellを利用するマクロ型のダウンローダです。多くの場合、不正なマクロを含むOfficeの文書ファイルとしてメールに添付され、被害者のPCに感染します。感染PCに他のマルウェアをダウンロードし感染させる「Powload」は、脅威動向の中で存在感を示し続けています。

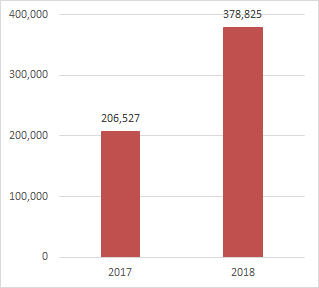

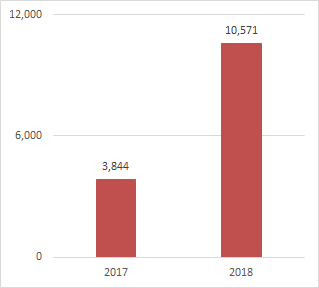

■Powloadの検出数および固有な検体数の増加

トレンドマイクロが2018年に検出したPowloadに関連する事例と固有の検体数は、2017年と比較して著しく増加しました。拡散手法としてスパムメールを利用する点には変化がないものの、ファイルを利用しない手口によって文書ファイルのプレビューモードのような緩和策を回避したり、メールアカウントを乗っ取って既存スレッドに返信するなど、さまざまな手口が確認されています。

図1: Powloadの検出数(左)と固有の検体数の推移(右)

数値はトレンドマイクロのクラウド型セキュリティ技術基盤

「Trend Micro Smart Protection Network™(SPN)」における毎月の検出数上位10種の合計に基づく

トレンドマイクロは、2019年1月、「pwgrab」モジュールの追加によりリモートデスクトップアプリの認証情報を窃取する機能を備えた「Trickbot」の新しい亜種(「TrojanSpy.Win32.TRICKBOT.AZ」および「Trojan.Win32.MERETAM.AD」として検出)を確認しました。対象となるリモートデスクトップアプリは、「Virtual Network Computing(VNC)」、「PuTTY」、「Remote Desktop Protocol(RDP)」です。

Trickbotは元はシンプルなバンキングトロジャンでしたが、モジュールの追加により新しい機能を追加することで変化を続けてきたマルウェアです。最近では、2018年11月に、さまざまなアプリケーションやブラウザからパスワードを窃取する亜種が確認されています。

続きを読むトレンドマイクロは、「TrickBot」が、「販売時点情報管理(Point of Sales、POS)」システムを狙う新しいモジュールを追加したことを確認しました。TrickBotは元はシンプルなオンライン銀行詐欺ツール(バンキングトロジャン)でしたが、モジュールの追加によりさまざまな機能を追加してきたマルウェアです。最近では、2018年11月に、パスワード窃取モジュール「pwgrab32」が追加されたことを報告しました。本記事では、今回新たに確認されたPOSシステムを狙うモジュールについて解説します。この新モジュールは、感染PCが接続されたネットワークをスキャンし、POSに関連したサービスや機器を検索します。

続きを読むワールドカップのようなイベントではセキュリティ上の問題が発生します。会場から観客、選手やチーム関係者まですべてを物理的に警備するだけでなく、サイバーセキュリティ対策も同様に重要です。

2018年6月14日から7月15日までロシアで開催された第21回目のFIFAワールドカップは、世界人口のほぼ半数が観戦するという、史上最も注目されたスポーツイベントの1つとなりました。数字だけを見てもその注目度がうかがえます。視聴率も驚異的でしたが、このイベントを主催したロシアは推定約120億米ドル(2018年11月20日時点で約1兆3,546億円)を費やし、FIFAや他の関係組織へは数十億米ドル(約数千億円)の収益をもたらしました。規模に関して言えば、この2018 FIFAワールドカップは他のイベントの中でも比類ないスポーツイベントとなりました。

もちろん、これだけ大規模なイベントとなるとセキュリティの問題が発生します。会場や観客、選手やチーム関係者まですべてを警備する物理的なセキュリティの問題がまず挙げられます。加えて、Facebookで約240万回のインタラクション、Twitterで約2,800万回のツイートを発生させた「第51回スーパーボウル (Super Bowl LI )」の例が示すように、インターネット上でも人気を博す大規模スポーツイベントにおいては、 オンラインのセキュリティ対策も非常に重要です。

続きを読む