トレンドマイクロでは2019年における国内外での脅威動向について分析を行いました。特に国内での脅威を振り返った場合、個人利用者が直接の被害を受ける攻撃としては、9月以降に顕著化した国内ネットバンキングのワンタイムパスワード突破を狙うフィッシング攻撃に加え、利用者のカード情報詐取を狙うECサイト改ざんの攻撃などが挙げられます。また、特に法人組織に被害を与える攻撃として、2019年前半には法人利用者におけるランサムウェア被害が顕在化しました。そして、10月以降には、メール経由で拡散する「EMOTET」の攻撃が、最も大きな脅威となりました。これらの攻撃の中からは「人の弱点を利用し常識を覆す攻撃」と「高度な攻撃手法の一般化」が見られています。

続きを読むサイバー犯罪者による攻撃メールでは、受信者を騙し、不正サイトへ誘導したり、添付ファイルを開かせたりしようとする手口が日常的に使用されています。中でも、その時々に注目を集めている話題に便乗する手口は、大きなイベントの開催や事件発生の度に見られる常套手段です。今、世界的に注目されている事件と言えば、中国の武漢で発生したとされる新型コロナウイルス(2019-nCoV)でしょう。その影響は中国とその周辺諸国から世界的に広がっており、世界保健機関WHOは「世界的な緊急事態」を宣言、日本の厚生労働省も公式勧告を出しています。サイバー犯罪者がこのように注目される話題に便乗することは、ある意味当然のことですが、トレンドマイクロでは実際に、この新型コロナウイルスの話題に便乗する手口を連続して確認しました。

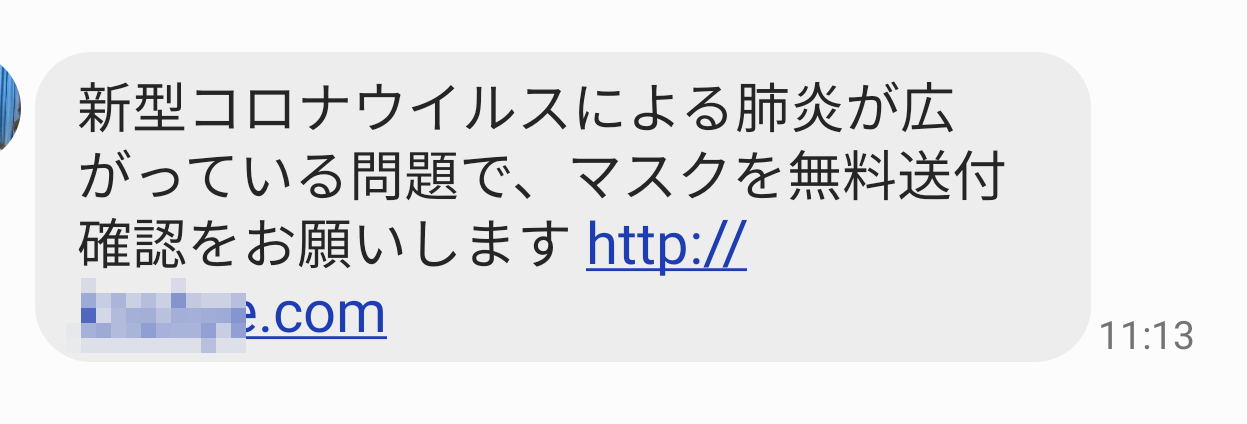

図1:新型コロナウイルスに便乗するテキストメッセージの例

(2020年2月確認の内容から再構成)

2019年11月の本ブログ記事でお伝えしたマルウェア「EMOTET(エモテット)」の国内での感染拡大ですが、その後もさらに激化が続いています。トレンドマイクロのクラウド型次世代セキュリティ技術基盤「Smart Protection Network(SPN)」の統計によれば、EMOTETの検出台数は2019年11月に入りいったん落ち着いたかのように見えましたが、12月にはまた8,000件を越える急増となりました。

-.png)

図1:国内でのEMOTET検出台数推移

(不正Office文書ファイル含む)

トレンドマイクロの監視では、感染したEMOTETに対して指令を送る遠隔操作用サーバ(C&Cサーバ)は、12月20日前後からいったん休止し、2020年に入って1月13日から活動再開したことがわかっています。しかしEMOTET検出台数は1月中旬までの速報値で既に1,500件を越えており、活動再開後わずかの期間にも関わらず高い数値となっています。このことからは、国内利用者を狙うEMOTETの攻撃は高いレベルで継続していると言え、注意が必要です。

続きを読むメールを主な感染経路とするマルウェア「EMOTET」の被害が、日本国内で拡大しています。EMOTETは2014年から存在が確認されているマルウェアですが、明確に国内利用者を狙ったと言える攻撃は確認されていませんでした。しかし2019年に入り、日本も本格的な攻撃対象に入ってきたものと考えられます。実際、6月には東京都の医療関連組織におけるEMOTET感染による情報流出被害が公表されるなど、被害が表面化してきていました。海外では一時、EMOTETのボットネットのC&Cサーバが休止していたことが観測されていましたが、8月末に活動を再開したことが確認されました。トレンドマイクロでは、国内にEMOTETを拡散するメールの活発化を9月後半から確認しており、10月には検出台数の急激な増加を確認しています。JPCERT/CCも11月27日付で注意喚起を出しており、広範囲に被害が広まっているものと言えます。

図1:国内でのEMOTET検出台数推移

「LokiBot」がアンダーグラウンドのオンライン掲示板において情報窃取およびキーロガー機能を持ったマルウェアとして初登場してから、数年にわたりさまざまな機能が追加されてきました。2018年1月下旬の活動では、LokiBotのマルウェアファミリが「Windows Installer」のインストールを利用したり、2019年6月には不正なISOファイルが添付されたスパムメールを含む新しい拡散手法を導入したことがわかりました。今回確認されたLokiBotの新しい亜種の解析では、活動を持続する仕組みが更新され、ステガノグラフィを通してコードを隠ぺいすることでシステム内での検出を回避する機能を改善したことが示されています。 (さらに…)

続きを読むトレンドマイクロは、マクロを含むWord文書が添付されたスパムメールがオンライン銀行詐欺ツール(バンキングトロジャン)「Trickbot」の新しい亜種(「TrojanSpy.Win32.TRICKBOT.TIGOCDC」として検出)を拡散していることを確認しました。この文書ファイルをクリックすると、ペイロードとしてTrickbotをダウンロードする重度に難読化されたJavaScriptファイルが作成されます。このスクリプトは感染PCで実行中のプロセス数をチェックし、少ない場合、仮想環境で実行されていると判断して活動を停止します。

このスクリプトは、情報窃取機能に加え、外付けディスクおよびネットワークディスク内の特定の拡張子を持つファイルを削除し、自身のコピーに置き換える機能を備えています。トレンドマイクロのデータによると、今回の活動は米国で最も多く確認されています。問題のスパムメールは、中国、カナダ、そしてインドでも拡散されていました。

■感染の流れ

図1は今回確認されたTrickbotの感染の流れです。

(さらに…)

トレンドマイクロでは、2018年の1年間に確認した、日本国内における「標的型攻撃」に関しての分析を行いました。ネットワークに侵入する攻撃は、法人組織にとっては深刻な被害につながりかねない危険な存在です。トレンドマイクロのネットワーク監視の中では、3社に1社の割合で脅威の侵入可能性高として警告が行われており、そのうちの6割、全体で見ると5社に1社では遠隔操作が行われた疑いも検出されています。このような状況の中で、極力マルウェアを使用せず正規ツールやOSの標準機能を利用して活動を行う攻撃戦略が攻撃者の常套手段となってきていることがわかりました。

図1:ネットワーク監視における脅威兆候の検出有無と侵入の疑いの検出の割合(n=100)

(さらに…) 続きを読む

サイバー犯罪集団「TA505」に関する最新の調査以来、ここ数週間にわたってさまざまな国を狙う同集団の活動が確認されています。TA505は、アラブ首長国連邦(UAE)やサウジアラビアのような中東の国、インド、日本、アルゼンチン、フィリピン、そして韓国のようなその他の国を狙っていることが判明しました。

本記事では、TA505の活動に関する新しい情報と侵入の痕跡(Indicators of Compromise、IoCs)、最新の手口、そして特に2019年6月に確認された活動の手順について解説します。また、今回新しく確認された2つのマルウェアの解析も行いました。

「Gelup」(「Trojan.Win32.GELUP.A」として検出)は6月20日の活動で利用されました。このマルウェアは「ユーザー アカウント制御(UAC)」を回避し、その他の脅威を読み込むローダとして機能します。また、以前の活動で利用された遠隔操作ツール(Remote Access Tool、RAT)「FlawedAmmyy RAT」と同じパッカーを使用しています。「FlowerPippi」(「Backdoor.Win32.FLOWERPIPPI.A」として検出)は、日本、インド、そしてアルゼンチンを狙った活動で利用が確認された新しいバックドア型マルウェアです。GelupおよびFlowerPippiに関する、感染の流れやコマンド&コントロール(C&C)通信を含む詳細な解析結果は技術的概要を参照してください。

続きを読む