トレンドマイクロは、スパムメールに記載されたリダイレクトURLを利用して拡散するバンキングトロジャン「Trickbot」の亜種(「TrojanSpy.Win32.TRICKBOT.THDEAI」として検出)を確認しました。この亜種は、「url?q=<不正なURL>」のようなクエリ文字列(URLパラメータ)を利用してユーザを不正なURLにリダイレクトします。そして、この特定の事例では、「hxxps://google[.]dm:443/url?q=<TrickbotのダウンロードURL>」のようにリダイレクト元のURLとしてGoogleが利用されました。正規URLからリダイレクトするこの手口は実際にスパムメールが届いた際、Trickbotをブロックする可能性のあるスパムフィルタを回避することに役立ちます。

(さらに…)

Windowsインストーラは、プログラムをインストールするために、「Microsoft Software Installation(MSI)」パッケージファイルを使用します。各パッケージファイルには、プログラムのインストールまたは削除に必要な指示とデータを格納するリレーショナルタイプのデータベースが含まれています。

トレンドマイクロは、2019年4月、従来のセキュリティソリューションを回避し、他のファイルをダウンロードして実行する不正なMSIファイルを確認しました。攻撃者はこれらのMSIファイルのカスタムアクションを利用して、不正なスクリプトの実行やマルウェアの作成を行います。この手法を利用するマルウェアの1つは、特定のフォルダをチェックすることで対象とする銀行システムの有無を判定し、キー入力のようなイベントを待機して不正活動を行うものでした。また、再起動時に自身を実行し活動を持続する機能も備えていました。

(さらに…)

2014年に初めて確認されたバンキングトロジャン「Emotet」は、今日まで数年間にわたって流行を続け金銭的な被害をもたらしています。米国政府は、州および地方政府がEmotetの被害に対処するために要した費用は事例あたり最大約100万米ドル(2019年5月14日時点で約1億1千万円)にのぼると発表しています。残念なことに、Emotetは広く拡散し柔軟に変化するマルウェアです。Emotetの開発者はこれまでも新しい機能や拡散手法を継続して追加してきました。

トレンドマイクロは、2019年4月、感染後のトラフィックが以前のバージョンとは異なるEmotetの検体を確認しました。本記事では新しい検出回避の手法と考えられるこの感染後のトラフィックについて解説します。

続きを読むトレンドマイクロは、可能な限り多くのPCとサーバに仮想通貨発掘ツールを送り込むために複数の拡散手法を使用するマルウェアが実際にアジアを中心に拡散していることを確認しました。このマルウェアが2019年の初めに中国で確認された際には、ネットワークを介して拡散する手法として、辞書攻撃、「pass the hash」攻撃、Windows管理ツールの利用、総当たり攻撃が確認されていました。これらに加え、今回トレンドマイクロが日本で新たに確認した事例では、端末への侵入と検出回避のために脆弱性攻撃ツール「EternalBlue」とPowerShellが利用されていることが判明しました。

(さらに…)

2018年において、ランサムウェアによる攻撃は減少傾向にありましたが、最近は再び元の勢いを取り戻しつつあるようです。しかしながら、今回確認されたランサムウェア攻撃は以前のようなばらまき型の攻撃に比べると標的を絞っているように見受けられます。身代金要求文書に社名が記載された米国の飲料会社に対するランサムウェア攻撃のニュースが発表された直後、トレンドマイクロは米国の製造会社を攻撃した暗号化型ランサムウェア「BitPaymer」の亜種(「Ransom.Win32.BITPAYMER.TGACAJとして検出)を調査しました。飲料会社の事例と同様に身代金要求文書に社名が記載されていたことから、この事例も標的型の攻撃だった可能性があります。

(さらに…)

日本トレンドマイクロで法人を狙うサイバー脅威情報の収集・分析を行っているCyber Threat Research Team(CTRT) では、お客様からの脅威関連の問い合わせ状況、ならびにトレンドマイクロのクラウド型次世代セキュリティ技術基盤「Smart Protection Network(SPN)」における様々な脅威の検出状況をモニタリングしています。2019年4月現在、CTRTの観測範囲では、Tick、BlackTechといった攻撃者グループや、Taidoorキャンペーンによるものと推測される日本の組織への攻撃活動を確認しています。

続きを読む「Powload」はPowerShellを利用するマクロ型のダウンローダです。多くの場合、不正なマクロを含むOfficeの文書ファイルとしてメールに添付され、被害者のPCに感染します。感染PCに他のマルウェアをダウンロードし感染させる「Powload」は、脅威動向の中で存在感を示し続けています。

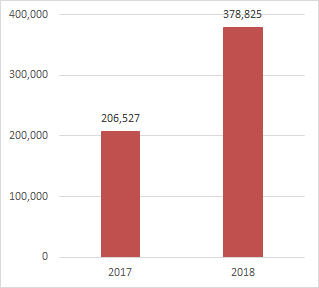

■Powloadの検出数および固有な検体数の増加

トレンドマイクロが2018年に検出したPowloadに関連する事例と固有の検体数は、2017年と比較して著しく増加しました。拡散手法としてスパムメールを利用する点には変化がないものの、ファイルを利用しない手口によって文書ファイルのプレビューモードのような緩和策を回避したり、メールアカウントを乗っ取って既存スレッドに返信するなど、さまざまな手口が確認されています。

図1: Powloadの検出数(左)と固有の検体数の推移(右)

数値はトレンドマイクロのクラウド型セキュリティ技術基盤

「Trend Micro Smart Protection Network™(SPN)」における毎月の検出数上位10種の合計に基づく

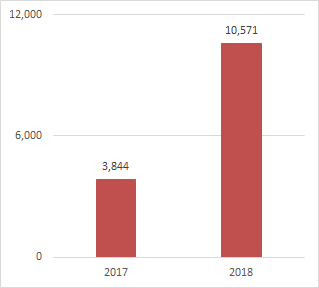

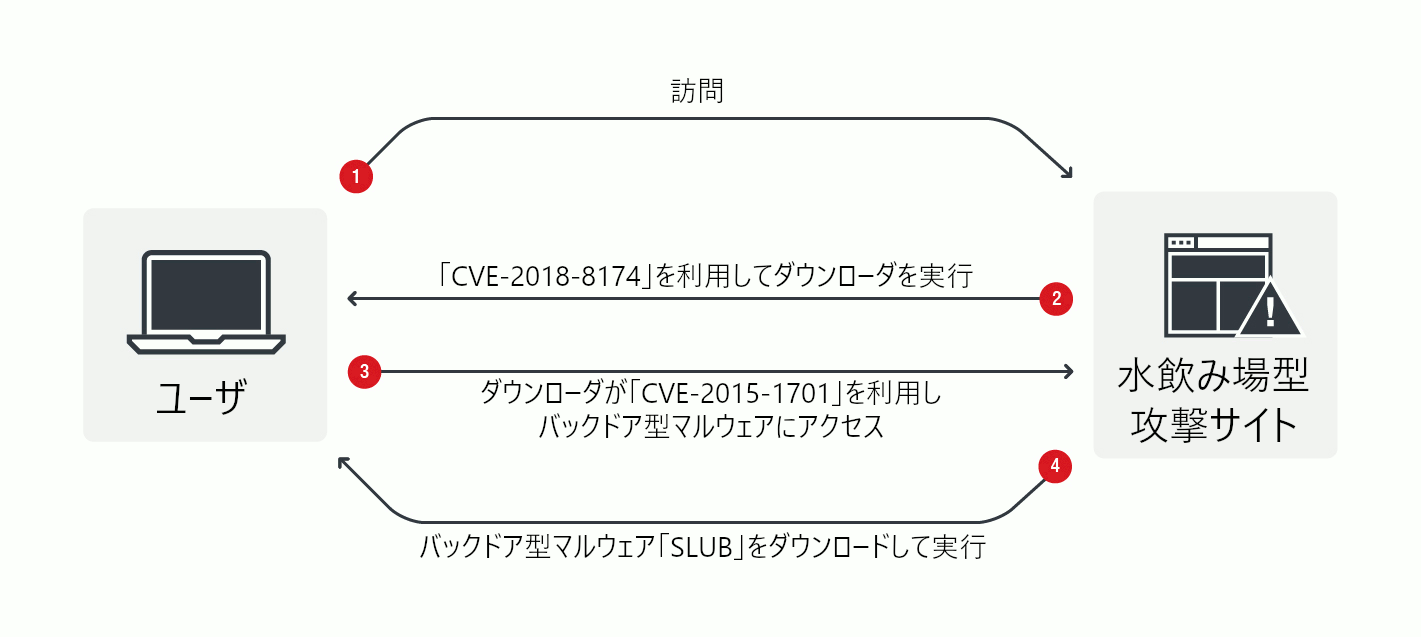

トレンドマイクロは、2019年2月下旬、新しいバックドア型マルウェア「SLUB」を送り込み感染PCから情報を窃取する攻撃を確認しました。この攻撃は、改ざんしたWebサイトに攻撃コードを仕込む「水飲み場型攻撃」によって対象PCを感染させ、リポジトリホスティングサービス「GitHub」およびコミュニケーションプラットフォーム「Slack」を利用してコマンド&コントロール(C&C)通信を行います。SLUBは、感染PCから収集したファイルを、ファイル共有サービス「file.io」を利用して攻撃者に送信します。トレンドマイクロがSLUBを確認した時点で、このマルウェアは一般的にはまだ存在を認識されていないようでした。チャットプラットフォームが悪用される可能性については以前から指摘していましたが、Slackの悪用が確認されたのは今回が初めてです。

調査によって判明した「戦略、技術、手法(Tactics, Techniques and Procedures、TTP)」から、今回の攻撃は、通常のサイバー攻撃ではなく、有能な攻撃者によって実行された隠ぺい性の高い標的型攻撃だと考えられます。トレンドマイクロは、問題の脅威についてすぐにカナダのCSIRT(Computer Security Incident Response Team)である「Canadian Centre for Cyber Security」に通知しました。同センターは水飲み場型攻撃に利用されたWebサイトの運営者に注意喚起し、この脅威への対処を支援しました。

■水飲み場型攻撃と脆弱性の利用による感染の流れ

図1は水飲み場型攻撃による感染の流れを図示したものです。

図1:感染の流れ

トレンドマイクロは、複数のリサーチャによってオンラインで報告された不正なバッチファイル(拡張子:BAT)を取得し、ファイルを利用しない活動を含む一連の攻撃を解析しました。このバッチファイルは、PowerShellスクリプトをダウンロードして実行することで、ブラジルの3つの銀行「Banco Bradesco」、「Banco do Brasil」、「Sicredi」を狙うバンキングトロジャン(オンライン銀行詐欺ツール)、Outlookの連絡先やPCの認証情報などを窃取する情報窃取型マルウェア、およびハッキングツール「RADMIN」を感染PCに送り込みます。検出数の多い国はブラジルと台湾でした。

続きを読む1月11日の記事でもお伝えしている通り、2019年に入ってから日本向けにランサムウェアをばらまくマルウェアスパムの攻撃が発生、継続しています。当初は件名と本文は「:-)」などの「顔文字」のみとなっていましたが、件名はほどなく「I Love You」、「My love letter for you」などの英文に変化しました。そのため一般には「Love Youランサムスパム」などとも呼ばれているようです。その後1月末ごろからは「Kyary Pamyu Pamyu ;)」、「Sheena Ringo ;)」などのように日本の女性芸能人の名前を入れた件名も確認されており、日本を攻撃対象に定めて様々な手口を試しているように思えます。ただしいずれの件名にせよ、添付ファイルを開くと最終的にランサムウェア、不正コインマイナー、そしてスパムメール送信に使用されるスパムボットに複合感染する危険なものとなっています。トレンドマイクロではこの危険なマルウェアスパムの調査を進め、その送信を司っているスパムボット「Phorpiex(フォルピエックス)」の存在を確認しました。そして更なる調査の結果「Phorpiex」は、一般的にスパムメール送信を主な活動とするスパムボットの枠を外れ、それ自体が遠隔からランサムウェアなどのマルウェアを感染させる凶悪な攻撃などを行う危険なものであることがわかりました。

続きを読む