攻撃キャンペーン「EITest」は、2014 年に初めて確認されて以来、脆弱性攻撃ツール(エクスプロイトキット)を利用してランサムウェアなどさまざまなマルウェアを拡散しています。トレンドマイクロは、今回、ソーシャルエンジニアリングとして「サポート詐欺」を利用して、仮想通貨を発掘する JavaScript 形式の「HKTL_COINMINE」が拡散されていることを確認しました。「サポート詐欺」とは、正規のテクニカルサポートサービスを装った Web サイトで「マルウェア感染」などの文言を表示し、そうとは知らずに引っかかったユーザからサービス利用料や金融情報を詐取する手法です。

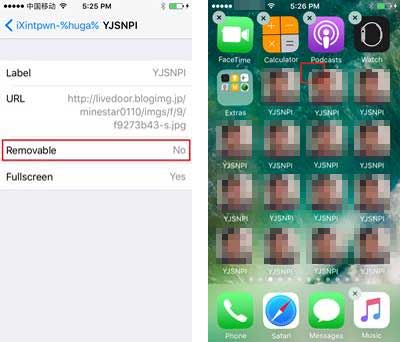

続きを読む2017 年 6 月、ランサムウェア作成の容疑で日本の未成年者が逮捕された事例が注目を集め、本ブログでも解説しました。本記事では、同未成年者が作成および拡散したとされる別のマルウェア「iXintpwn(アイシントポウン)(別名:YJSNPI(ヤジュウセンパイ)ウイルス)」(「TROJ_YJSNPI.A」として検出)について解説します。先に iXintpwn を「マルウェア」と呼びましたが、その実体はアプリではなく、不正な構成プロファイルです。「構成プロファイル」とは、iOS の各種設定を自動的に行うための仕組みです。iXintpwn はこの仕組みを悪用し、iOS 端末のホーム画面に大量のアイコンを作成すると同時に、アイコンの削除を不可に設定します。場合によっては端末が応答不能の状態になることもあります。

図 1:削除不可に設定されたアイコン(左)

ホーム画面に作成されるアイコン(右)

(さらに…) 続きを読む

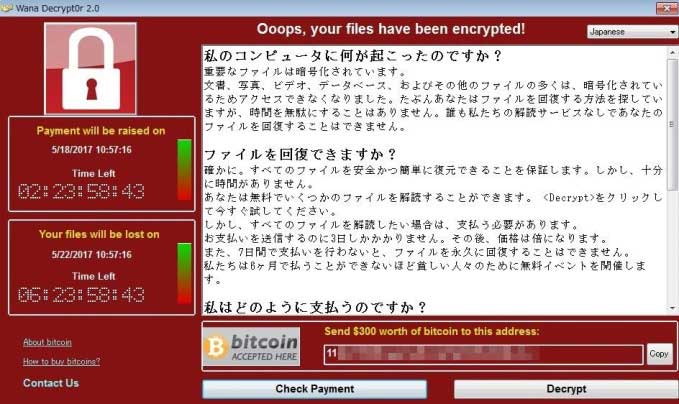

トレンドマイクロでは、2017 年上半期(1~6月)における国内外の脅威動向について分析を行いました。この上半期に見られたセキュリティ上の最も大きなトピックは、「WannaCry」と「Petya」という 2 種のランサムウェアによる世界的な被害だったと言えます。この 2 種のランサムウェアは脆弱性を利用したネットワークワーム活動により、法人組織のネットワークで被害を引き起こしました。特に、通常の組織内にある情報系ネットワークだけでなく、工場や病院、鉄道、販売管理システムといった業種特有環境のネットワークでも深刻な被害を発生させたことで大きな注目を集めました。

図 1:「WannaCry」が表示する身代金要求メッセージの例

(さらに…) 続きを読む

トレンドマイクロは、クラウド型オンラインストレージサービス「A360 Drive」がマルウェアの拡散に悪用されていることを確認しました。クラウド型サービスは、マルウェアの拡散やコマンド&コントロール(C&C)サーバとしてサイバー犯罪者によって悪用されてきた経緯があります。本ブログでも、攻撃者集団「WINNTI」が、C&C 通信のために「GitHub」を利用した事例を報告しています。

今回確認された「Autodesk® A360(A360)」を利用した攻撃は、WINNTI の手法に比べて単純で目新しさは無いものの、マルウェアをホストするためにファイル共有サイトを悪用するという点で類似しています。A360 は「チームとプロジェクトの情報をデスクトップ、Web、モバイルデバイスに統合、接続、編成するためのクラウドベースのワークスペース」です。一連の製品群には、「Autodesk® A360 Drive(A360Drive)」と「Autodesk® A360 Team サービス」などが含まれます。個人向けの無料アカウントでは 5GB のストレージを利用することが可能です。ブラウザやデスクトップアプリからファイルをアップロードし、権限に応じて閲覧・編集等が可能なユーザを招待することができます。サイバー犯罪者は、マルウェアを A360 にホストすることにより、疑われずにマルウェアを送り込むことが可能になります。この手法は、収集情報の保存先としてGoogle Drive が利用された攻撃と類似しています。

続きを読むトレンドマイクロは、2017 年 7 月、ファイルを利用せずに感染する新しい仮想通貨発掘マルウェア(「TROJ64_COINMINER.QO(コインマイナー)」として検出)を確認しました。物理的なファイル感染しない手法は、今回確認されたコインマイナーのように、検出およびフォレンジック解析をより困難にするため、新しく確認されるマルウェアのますます多くがこの手法を利用しています。

続きを読む「ビットコイン(BTC)」の分裂騒動などで注目が集まる仮想通貨ですが、サイバー犯罪者もその存在に注目しているようです。国内ネットバンキングを狙う不正プログラム「オンライン銀行詐欺ツール(バンキングトロジャン)」に関してトレンドマイクロが継続して行っている調査の中で、現在日本で最も拡散しているバンキングトロジャンである「URSNIF(アースニフ)」(別名:「DreamBot(ドリームボット)」)が、従来から標的にしている銀行やクレジットカードなどの各種金融機関のサイトに加え、新たに仮想通貨取引所サイトを狙っていることを確認しました。仮想通貨取引所サイトへのログイン時などに普段と異なる表示が出た場合は安易に情報を入力せず、サイト側へ確認してください。既に日本サイバー犯罪対策センター(JC3)からも注意喚起が出されておりますが、今後の拡散には注意が必要です。

続きを読む2017 年 7 月に確認された「SLocker」の亜種は、感染端末のファイルを暗号化するランサムウェアでした。それとは異なり、今回新しく確認された Android 端末向けランサムウェア「LeakerLocker(リーカーロッカー)」(「ANDROIDOS_LEAKERLOCKER.HRX」として検出)は、遠隔サーバに送信した個人情報を連絡先に登録されたすべての宛先に転送すると脅すことによってユーザの恐怖心をあおります。

LeakerLocker を含む不正アプリは「Google Play」上で 3 つ確認されており、名称はそれぞれ「Wallpapers BlurHD」、「Booster & Cleaner Pro」、「Call Recorder」です。これらのアプリは既に Google Play から削除されています。これら 3 つのアプリが同一人物によって作成された証拠はありませんが、いずれも LeakerLocker を含んでいたことを考えると、その可能性は極めて高いと言えます。類似した名称のアプリが Google Play 上で確認できますが、今回確認された不正アプリとの関連は分かっていません。むしろこれは、正規アプリに紛れ込ませるために、攻撃者が一般的なアプリを模倣して不正アプリを作成したと考えるのが自然です。トレンドマイクロは、これら 3 つの不正アプリについて既に Google に通知しています。

本記事では、LeakerLocker を含むアプリの 1 つ「Call Recorder」を取り上げ、詳細に解説します。

続きを読む