2022年6月14日火曜日にAdobe社およびMicrosoft社からの最新のセキュリティアップデートが報告されています。本稿では、この2社が提供する最新のセキュリティアップデートをご紹介します。

続きを読む【追記情報:2022年6月15日(木)】Microsoftによる修正パッチ公開に伴い、「■被害に遭わないためには&トレンドマイクロの対策」にその旨を追記しました。

【追記情報:2022年6月2日(木)】トレンドマイクロ製品による保護及び調査:Trend Micro Cloud One – Network SecurityおよびTippingPointの検出情報を追加しました。

米国時間2022年5月30日、マイクロソフトはMicrosoft Support Diagnostic Tool (MSDT)に関する脆弱性(CVE-2022-30190)を公表しました。この脆弱性は、WordなどOffice文書ファイルにおけるリモートテンプレート機能が悪用されることで、MSDT経由で任意のコードの実行が可能となるものであり、既に「Follina」という通称も命名されています。この脆弱性を悪用することにより攻撃者は、ユーザ権限で不正なプログラムのインストールや、データの閲覧/削除/変更、アカウント新規作成などを行える可能性があります。

続きを読む米国時間2021年12月9日にJava向けのログ出力ライブラリ「Apache Log4j」に潜在するリモートコード実行(RCE)の脆弱性情報が公開されました。以来、数多くの記事で取り上げられたことは、「Log4Shell」と名付けられたこの脆弱性の影響力の大きさを物語っています。Log4jは、コード変更なく簡単にログを提供することから、多くのプログラムに用いられています。これは、攻撃対象領域が広範囲に及ぶことを意味すると同時に、Amazon社、Apple社、Cloudflare社、Google社、Tencent社、Twitter社など、Log4jを用いる多くの有名企業が脆弱性を有する標的組織として狙われる可能性があることを示唆しています。また、Log4jを用いる組み込み機器にまで影響が及ぶため、攻撃対象領域がさらに拡大しています。本ブログ記事では、車載デバイスや車両プロパティの中でもコネクテッドカーに影響するものとして、特に電気自動車用充電器、車載インフォテインメント(IVI)システム、自動車用デジタルキーの3つに焦点を当てます。

続きを読むトレンドマイクロは2018年に世界で3万人以上のユーザが感染被害を受けたとする報道がなされて以来、脆弱性攻撃ツール「Purple Fox」の脅威を継続的に追跡調査しています。本ブログではこれまでにも、Purple Foxが暗号資産採掘ツール(コインマイナー)を感染PC端末内にダウンロードして実行する手口や、新種のバックドア型マルウェアを追加すると同時に、自身のインフラストラクチャを高度化させ続ける手口などを取り上げてきました。

本ブログ記事では、Purple Foxに採用された新たな侵入経路と、Purple Foxボットネットの背後に存在する侵入ツール群との関連性が示唆される感染チェーンの初期段階で用いられるアクセスローダを取り上げます。トレンドマイクロのデータでは、ユーザのPC端末が正規のアプリインストーラを偽装したトロイの木馬型ソフトウェアパッケージの標的となっていることが明らかとなりました。この偽インストーラは、ユーザを騙してボットネット全体のインフラを拡大するために積極的にインターネット上で頒布されています。他のセキュリティ会社もまた、PurpleFoxの最近の活動や最新のペイロードについて報告しています。

続きを読む米国時間2021年12月9日に公開された当時ゼロデイ脆弱性であったJavaのログ出力ライブラリ「Apache Log4j」上に存在する脆弱性「Log4Shell」(CVE-2021-44228)の影響により、Apache HTTP ServerのようなオープンソースのWebサーバを狙うサイバー攻撃が急増しました。攻撃者は、人々がWebサーバに依存していることを利用して、リモートコード実行(RCE)、アクセス制御におけるバイパス、サービス拒否(DoS)攻撃などを行ったり、侵害したサーバを乗っ取って暗号資産(旧:仮想通貨)を不正に採掘(マイニング)したりします。

サイバー攻撃から企業を守るには、ベンダがリリースした修正プログラム(パッチ)を適時適切に展開するだけでは不十分な場合があります。このため、ソフトウェア構成分析(SCA)を用いて、ソフトウェアサプライチェーンの各レイヤに内在する問題・課題を見つけ出し対処することが、2022年には必須となります。

続きを読むPolKit(旧称「Policy Kit」)は、Unix系OS内でシステム全体のポリシーと権限を処理するコンポーネントであり、非特権プロセスと特権プロセス間の通信を行えるようにするものです。PolKitのコマンドラインツール「pkexec」は、主要なLinuxディストリビューション内にデフォルトで同梱されており、通常は特権昇格させてコマンドを実行する際に用いられます。また、このコンポーネントを使用することで、許可されたユーザは別のユーザ(通常「root」)としてプログラムを実行することもできます。この機能は、Windowsのコマンドラインツール「RunAs」と類似しています。

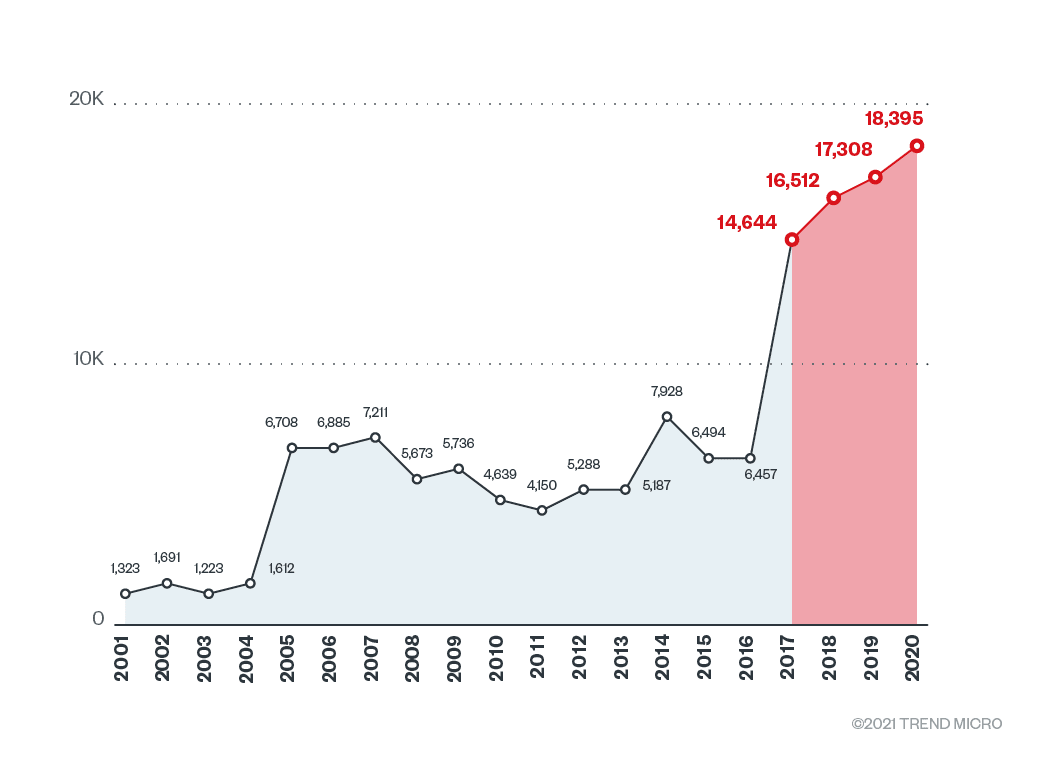

続きを読む脆弱性対応のためのパッチ適用作業は、情報システム部門やセキュリティチームにとっては悩ましい仕事です。これは、担当するチームにおいては日常業務のうちのごく一部にすぎないためです。しかしながら、年間のソフトウェア脆弱性発見は大きく増加しており、適切に対応するための負担が増えています。ランサムウェア攻撃をはじめ脆弱性を悪用する攻撃が増加していることも考えると、これまで以上に組織は脆弱性対応の方法を工夫して対応していく必要があります。本記事では、パッチ管理を取り巻く現状を確認した上で、組織が抱える問題およびベストプラクティスについて紹介します。

[参考(英語):TrendMicro – Cybercrime and exploits: Attacks on unpatched systems]

図1:1年間にCVE番号が割り当てられたソフトウェアの脆弱性の数の推移

続きを読む