トレンドマイクロは、2017 年 7 月、本ブログにて標的型サイバー攻撃キャンペーン「ChessMaster」の諜報活動について解説しました。ChessMaster は、「ChChes」、「RedLeaves」、「PlugX(※1)」のような「Remote AccessTool(RAT)」をはじめ、さまざまなツールやマルウェアを利用し、主に日本の法人を標的として攻撃します。2017 年 9 月下旬、トレンドマイクロはChessMasterによる新しい活動を確認しました。利用されたツールと手口は注目すべき変化を遂げており、以前の攻撃では確認されていないものでした。弊社の調査によると、ChessMasterはオープンソースのツールと自ら開発したツールを利用し、おそらく攻撃者の特定を逃れるために、その手法を変化させ続けています。ChessMasterによる攻撃キャンペーンのこれまでの経緯を踏まえると、今後もさらなる変化が予想されます。

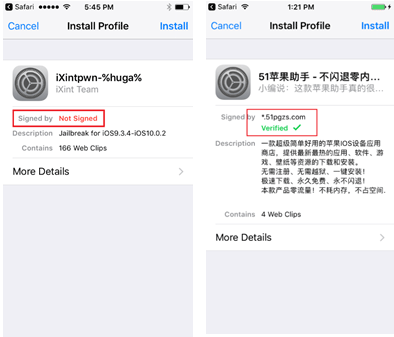

続きを読む本ブログでは、2017 年 9 月に iOS の不正な構成プロファイル「iXintpwn(アイシントポウン)(別名:YJSNPI(ヤジュウセンパイ)ウイルス)」について解説しました。iXintpwn は、未署名の構成プロファイルの形で侵入し、ホーム画面に大量のアイコンを作成します。インストール時に、場合によっては iOS のホーム画面を管理する標準アプリが強制終了し、端末が応答不能の状態に陥ることもあります。また、アンインストールを困難にするために、作成されるアイコンは削除不可に設定されていました。

トレンドマイクロは、2017 年 10 月、署名済みプロファイルを利用して前回とは異なる攻撃を実行する iXintpwn の新しい亜種(「IOS_YJSNPI.A」として検出)を確認しました。「IOS_YJSNPI.A」は、 2 つのアプリストア「hxxp://m[.]3454[.]com」および「hxxp://m[.]973[.]com」で配布されていました。弊社の解析によると、この新しい亜種の主な目的は、前回のように対象端末のオペレーティング・システム(OS)に負担をかけることではなく、「リパックアプリ」をダウンロードさせる Web サイトへの誘導です。

図 1:前回確認された未署名のプロファイル(左)、今回確認された署名済みプロファイル(右)

署名済みプロファイル(右)の説明には、「ゲーム、ソフトウェア、壁紙を提供するiOS アプリストア」とある。

(さらに…) 続きを読む

2017 年 10 月 19 日(現地時間)、IoT 機器を狙う「Reaper(リーパー、「ELF_IOTReaper.A」として検出)」が確認されました。報道によると、100 万以上の法人ネットワークに感染し、引続きその感染を拡大しています。Reaper を確認したセキュリティ企業「Check Point」および「Qihoo 360 Netlab」のリサーチャによると、Reaper で構成されるIoTボットネットは、2016 年末に確認された、Linux を搭載した IoT 機器を狙う「Mirai」よりも巧妙な手口を利用しており、潜在的な危険度も高いとのことです。事実、Reaper は Mirai のソースコードの一部を利用していますが、機器に感染する手法は異なります。

続きを読む北朝鮮のインターネットは、ハッカーが北朝鮮国内から国外にアクセスするのみで、外からはアクセス不可能な一方通行のネットワークだと一般には考えられているようです。2014 年の「Sony Pictures」に対するハッキングや、各国銀行を襲ったサイバー銀行強盗は、北朝鮮の攻撃者によるものだと報告されています。これらの事例と北朝鮮を関連づけるために入手可能な公開情報は、北朝鮮の IP アドレス空間からのインターネット通信です。同国のインターネットは厳しく管理されており、ネットワーク内の PC が攻撃を受けることも無いと考えられているかもしれません。では、国外のサイバー犯罪者が管理するボットが 1 年以上にもわたって北朝鮮で活動できた理由は何でしょう。通常のマルウェアが北朝鮮の PC を感染させることは可能なのでしょうか。また、北朝鮮に割り振られた IP アドレスはすべて同国で使用されているのでしょうか。本記事では、これらの問いについて調査することにより、北朝鮮によるものだと考えられていた攻撃について得られた知見を解説します。

続きを読む

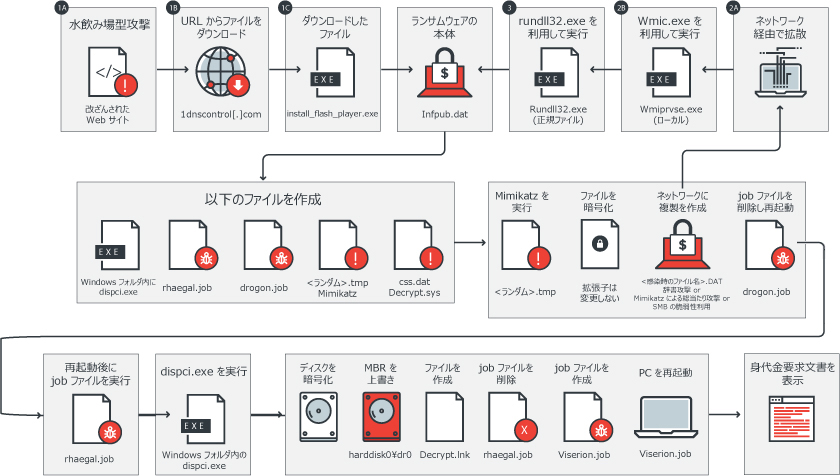

新しい暗号化型ランサムウェア「Bad Rabbit」(「RANSOM_BADRABBIT.A(バッドラビット)」として検出)が確認され、ロシアおよび東欧の各国で拡散活動が確認されています。トレンドマイクロの「XGen™セキュリティ」は Bad Rabbitを「TROJ.Win32.TRX.XXPE002FF019」として検出。2017 年 6 月に欧州の国々に影響を与えた「PETYA(ペトヤまたはペチャ)」の攻撃から、当初は、「PETYA」の亜種と考えられていました。

第一報では、主な被害はウクライナとロシアの輸送システムとメディアとされています。ウクライナの「コンピュータ緊急事態対策チーム(CERT-UA)」はさらなるランサムウェアの攻撃に注意喚起するための勧告を公開しています。

トレンドマイクロのクラウド型次世代セキュリティ技術基盤「Smart Protection Network(SPN)」の統計では、24 日中に Bad Rabbit と推測される不正活動をロシア国内で 100 件以上ブロックしたことが分かっています。また、日本への影響に関しては、Bad Rabbit を拡散する改ざんサイトへの日本からのアクセスは 90 件以下、そこから誘導されるダウンロードサイトへのアクセスも数件のみに留まっており、現時点では限定的であったものと考えられます。

■初期解析

図 1:「Bad Rabbit」の感染チェーン

(さらに…) 続きを読む

韓国を標的とした新しい暗号化型ランサムウェア「MAGNIBER(マグニバー)」(「RANSOM_MAGNIBER.A」および「TROJ.Win32.TRX.XXPE002FF019」として検出)が確認されました。MAGNIBER は、攻撃者が保有するドメインまたはサイト上の「malvertisement(不正広告)」を介し、脆弱性攻撃ツール(エクスプロイトキット)「Magnitude Exploit Kit (Magnitude EK)」によって拡散します。Magnitude EK は、拡散するランサムウェアを「CERBER」から MAGNIBER に変更し、対象を韓国のユーザに特化したようです。

続きを読むインターネット上で世論を操作する「サイバープロパガンダ」や、社会的および政治的な主張のもとでハッキングなどの手段を使って行動する「ハクティビズム」に関して、

- 誰が

- どこで関連ツールを入手し、技術を取得して

- どんな手口を使うのか

といった疑問が挙がってくるでしょう。その回答の 1つとして、少なくとも従来のサイバー犯罪者が関与していることは疑いの余地はありません。

トレンドマイクロは、リビアに拠点を置くサイバー犯罪者が、通常のサイバー犯罪と同時にサイバープロバガンダの活動も実行している事例を確認し、本稿で報告します。

続きを読む「ビジネスプロセス詐欺(Business Process Compromise、BPC) 」とは、金銭的な利益を目的として、法人の業務プロセスの一部、もしくはプロセスを管理する機器等を秘密裏に改ざんするサイバー攻撃です。非常に巧妙な手口により、改ざんされた業務プロセスは、通常どおり遂行されているように見える一方、背後では攻撃者が意図する結果が生じます。このため、企業側で正常な挙動との差異を容易には判別できず、攻撃の検出が困難となります。

BPC の特徴は、サイバー犯罪者が攻撃を実行する際、標的とする法人のネットワークや内部的運用、システムなど、業務プロセスの詳細に精通していることです。これにより、アカウント管理、調達、製造、支払いおよび配達などの業務プロセスを侵害し、それらを乗っ取ることが可能になります。

(さらに…) 続きを読む