MacOSに対するサイバー犯罪者の関心が高まり続け、さまざまなマルウェアが作成される中、この人気OS(オペレーティングシステム)のユーザを狙う脅威が増加しています。トレンドマイクロは、今回、「Lazarus」と呼ばれるサイバー犯罪集団(以下「Lazarus」)が利用したとされるMacOS向けバックドア型マルウェアの新しい亜種(「Backdoor.MacOS.NUKESPED.A」として検出対応)を確認しました。このマルウェアは、ダミーとして韓国語の歌を含むフラッシュコンテンツを再生するなど、韓国のMacOSユーザを標的にしているものと考えられます。

(さらに…)

トレンドマイクロでは、2018年の1年間に確認した、日本国内における「標的型攻撃」に関しての分析を行いました。ネットワークに侵入する攻撃は、法人組織にとっては深刻な被害につながりかねない危険な存在です。トレンドマイクロのネットワーク監視の中では、3社に1社の割合で脅威の侵入可能性高として警告が行われており、そのうちの6割、全体で見ると5社に1社では遠隔操作が行われた疑いも検出されています。このような状況の中で、極力マルウェアを使用せず正規ツールやOSの標準機能を利用して活動を行う攻撃戦略が攻撃者の常套手段となってきていることがわかりました。

図1:ネットワーク監視における脅威兆候の検出有無と侵入の疑いの検出の割合(n=100)

(さらに…) 続きを読む

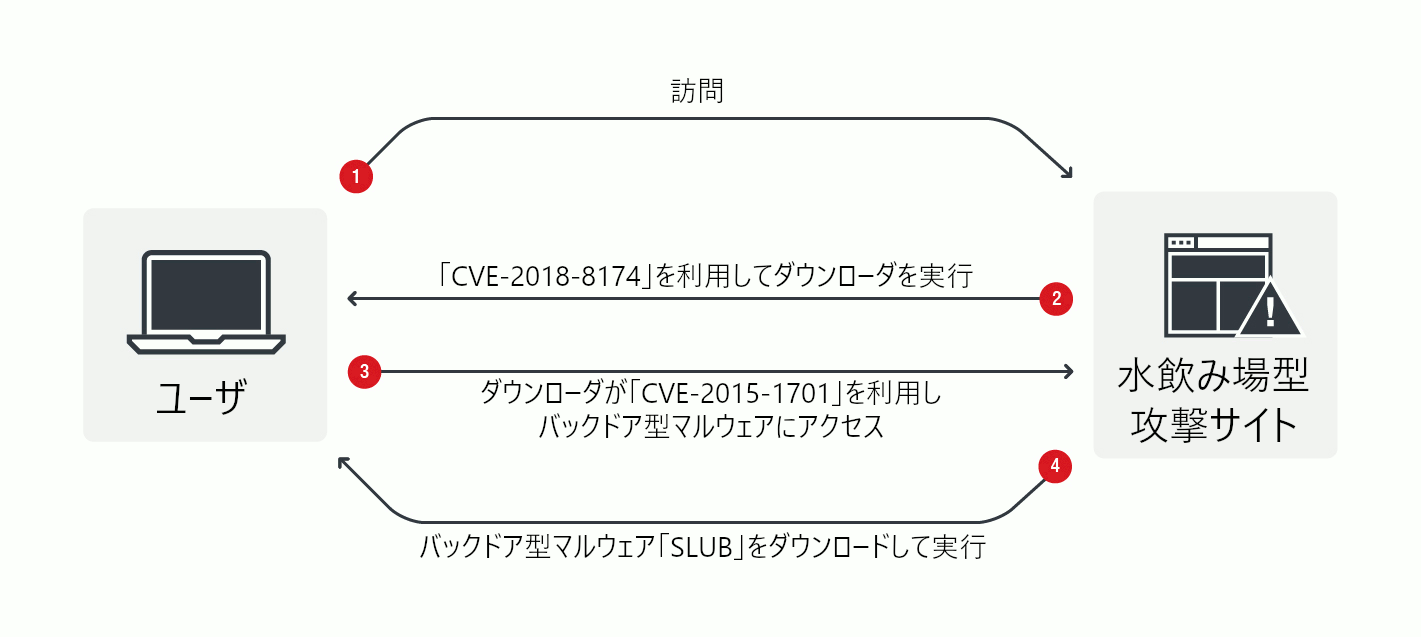

トレンドマイクロは2019年2月下旬、新種のバックドア型マルウェアを確認し、「SLUB」と名付けて3月14日の記事で解説しました。当時確認されたバージョンのSLUBは、VBScriptエンジンの脆弱性「CVE-2018-8174」を利用した水飲み場型攻撃で拡散し、リポジトリホスティングサービス「GitHub」とコミュニケーションプラットフォーム「Slack」を悪用してコマンド&コントロール(C&C)通信を行っていました。

2019年7月9日、新しいバージョンのSLUBが別のWebサイトを利用した水飲み場型攻撃によって拡散されていることが確認されました。この水飲み場型攻撃サイトは、Internet Explorer(IE)の遠隔からのコード実行(Remote Code Execution、RCE)脆弱性「CVE-2019-0752」を利用します。CVE-2019-0752はトレンドマイクロが運営する脆弱性発見・研究コミュニティ「Zero Day Initiative(ZDI)」によって発見された脆弱性で、2019年4月に修正プログラムが公開されています。今回の攻撃はCVE-2019-0752の利用が確認された初めての事例です。

(さらに…)

トレンドマイクロは、可能な限り多くのPCとサーバに仮想通貨発掘ツールを送り込むために複数の拡散手法を使用するマルウェアが実際にアジアを中心に拡散していることを確認しました。このマルウェアが2019年の初めに中国で確認された際には、ネットワークを介して拡散する手法として、辞書攻撃、「pass the hash」攻撃、Windows管理ツールの利用、総当たり攻撃が確認されていました。これらに加え、今回トレンドマイクロが日本で新たに確認した事例では、端末への侵入と検出回避のために脆弱性攻撃ツール「EternalBlue」とPowerShellが利用されていることが判明しました。

(さらに…)

2019年3月30日、セキュリティリサーチャのJames Lee氏によって現行バージョンのMicrosoft EdgeおよびInternet Explorerのゼロデイ脆弱性が報告されました。これらの脆弱性は「同一生成元ポリシー違反」と呼ばれるもので、不正なWebサイトに埋め込まれたJavaScriptが、ユーザが訪問した別のWebサイトに関連した情報を収集することが可能になります。ユーザがMicrosoft EdgeまたはInternet Explorerを使用して不正なWebサイトを訪問した場合、これらの脆弱性が利用され、ブラウザのセッションに関する機密情報が攻撃者に転送される恐れがあります。Lee氏はそれぞれの脆弱性に対する簡単な概念実証(Proof of Concept、PoC)サイトも公開しています。

続きを読むトレンドマイクロは、2019年2月下旬、新しいバックドア型マルウェア「SLUB」を送り込み感染PCから情報を窃取する攻撃を確認しました。この攻撃は、改ざんしたWebサイトに攻撃コードを仕込む「水飲み場型攻撃」によって対象PCを感染させ、リポジトリホスティングサービス「GitHub」およびコミュニケーションプラットフォーム「Slack」を利用してコマンド&コントロール(C&C)通信を行います。SLUBは、感染PCから収集したファイルを、ファイル共有サービス「file.io」を利用して攻撃者に送信します。トレンドマイクロがSLUBを確認した時点で、このマルウェアは一般的にはまだ存在を認識されていないようでした。チャットプラットフォームが悪用される可能性については以前から指摘していましたが、Slackの悪用が確認されたのは今回が初めてです。

調査によって判明した「戦略、技術、手法(Tactics, Techniques and Procedures、TTP)」から、今回の攻撃は、通常のサイバー攻撃ではなく、有能な攻撃者によって実行された隠ぺい性の高い標的型攻撃だと考えられます。トレンドマイクロは、問題の脅威についてすぐにカナダのCSIRT(Computer Security Incident Response Team)である「Canadian Centre for Cyber Security」に通知しました。同センターは水飲み場型攻撃に利用されたWebサイトの運営者に注意喚起し、この脅威への対処を支援しました。

■水飲み場型攻撃と脆弱性の利用による感染の流れ

図1は水飲み場型攻撃による感染の流れを図示したものです。

図1:感染の流れ

2016年に大手旅行代理店で個人情報漏えい事故が発生した以降、標的型サイバー攻撃の被害事例はほとんど公表されておらず、一見すると標的型サイバー攻撃は沈静化しているように見えます。しかし、トレンドマイクロが法人組織に対して実施しているネットワーク監視においては、標的型サイバー攻撃による侵入が確認された法人組織の割合は2015年から継続して概ね「4組織に1組織」となっています。表面化はしていないものの、標的型サイバー攻撃は依然として国内法人組織にとって深刻な脅威となっていることが言えます。さらに、独立行政法人情報処理推進機構(IPA)から公表された「情報セキュリティ10大脅威 2019」においても、昨年話題となったビジネスメール詐欺、継続して世界各国の法人組織で被害が発生しているランサムウェアを押さえ、標的型攻撃による被害が1位となっています。そして、トレンドマイクロでは、標的型サイバー攻撃において正規を隠れ蓑にした攻撃の隠蔽手口を確認しており、法人組織にとってこの脅威の検出が一層困難になっている傾向が明らかとなっています。

続きを読む