2016年に大手旅行代理店で個人情報漏えい事故が発生した以降、標的型サイバー攻撃の被害事例はほとんど公表されておらず、一見すると標的型サイバー攻撃は沈静化しているように見えます。しかし、トレンドマイクロが法人組織に対して実施しているネットワーク監視においては、標的型サイバー攻撃による侵入が確認された法人組織の割合は2015年から継続して概ね「4組織に1組織」となっています。表面化はしていないものの、標的型サイバー攻撃は依然として国内法人組織にとって深刻な脅威となっていることが言えます。さらに、独立行政法人情報処理推進機構(IPA)から公表された「情報セキュリティ10大脅威 2019」においても、昨年話題となったビジネスメール詐欺、継続して世界各国の法人組織で被害が発生しているランサムウェアを押さえ、標的型攻撃による被害が1位となっています。そして、トレンドマイクロでは、標的型サイバー攻撃において正規を隠れ蓑にした攻撃の隠蔽手口を確認しており、法人組織にとってこの脅威の検出が一層困難になっている傾向が明らかとなっています。

■隠蔽される内部活動

標的型サイバー攻撃は、標的組織のネットワーク内への侵入を目的とした「侵入時活動」と侵入後に最終目的である重要情報を入手する目的で行われる「内部活動」の2段階に大きく分けることができます。トレンドマイクロの調査では、侵入時活動における正規プロセスへの「寄生」やファイルレスによる遠隔操作ツール(RAT)侵入の隠蔽手口が確認されており、さらに侵入後の内部活動においても巧妙な攻撃の隠蔽が行われていることが分かりました。

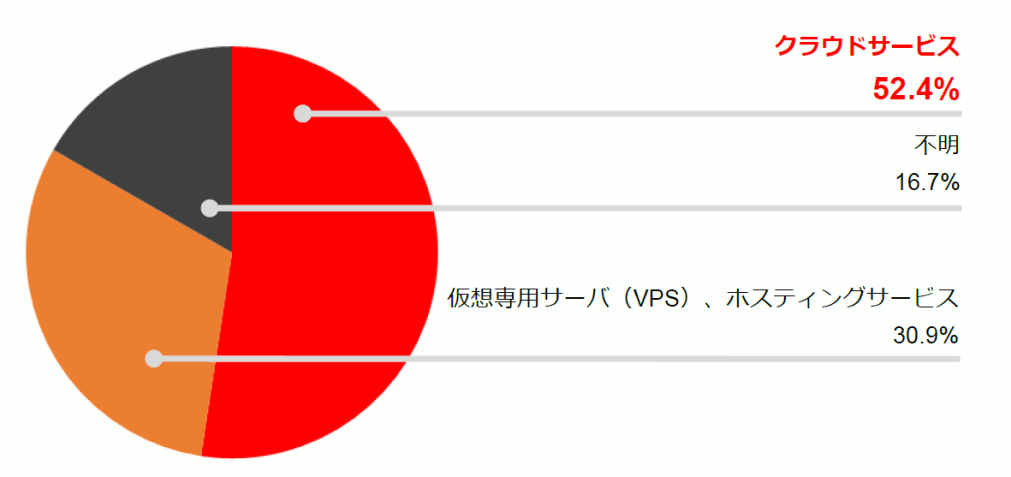

この内部活動の隠蔽の1つが、侵入したRATを遠隔操作する目的で使われるコマンド&コントロール(C&C)サーバに正規クラウドサービスを利用する手口です。トレンドマイクロが2017年のネットワーク監視で確認した標的型サイバー攻撃関連のRATの検体のうち、有効なC&Cサーバとの通信(C&C通信)が確認できた22サンプルを解析したところ、C&CサーバのIPアドレス全体の52.4%がIaaSを含むクラウドサービスとなっており、C&Cサーバのおよそ半数は正規の一般利用者向けクラウドサービスを利用して構築されていることが分かりました。

図:C&Cサーバの設置IPアドレスの管理事業者別割合(2017年、n=42)

正規クラウドサービスを利用したC&C通信の場合、法人組織では通信先のURLやIPアドレスを確認するだけでは、通常のクラウドサービスへのアクセスとC&C通信との区別が困難になります。仮にC&Cサーバを特定できたとしても、短期間でクラウドサービス上のC&Cサーバの構築、削除が行われ、IPアドレスが頻繁に更新される可能性も考えられるため、法人組織では外部との通信先を起点に内部活動を見つける対策が一層難しくなっています。

また、標的組織ネットワーク内の探索活動や攻撃基盤の拡大といった内部活動においても、攻撃を隠蔽する手口が確認されています。サイバー犯罪者はRAT侵入後の端末を起点にさらなる攻撃を展開する際、Windows標準コマンドや正規ツールを利用することで、ユーザやシステム管理者の活動に見せかけてセキュリティ技術による検出を逃れようと試みます。正規を隠れ蓑にした攻撃の隠蔽によって、こうした内部活動を検出することも難しくなっています。

■内部ネットワーク監視による内部活動の検出強化

巧妙化する標的型サイバー攻撃に対しては、一つの対策に頼るのではなく、多層で保護していく多層防御と呼ばれるアプローチが重要です。この多層とは、エンドポイント、ネットワーク、サーバなどのセキュリティ対策製品の導入ポイントを複数にすることでの多層防御とともに、それぞれの対策製品の中で複数のセキュリティ技術を駆使して保護する多層防御の二つを意味しています。

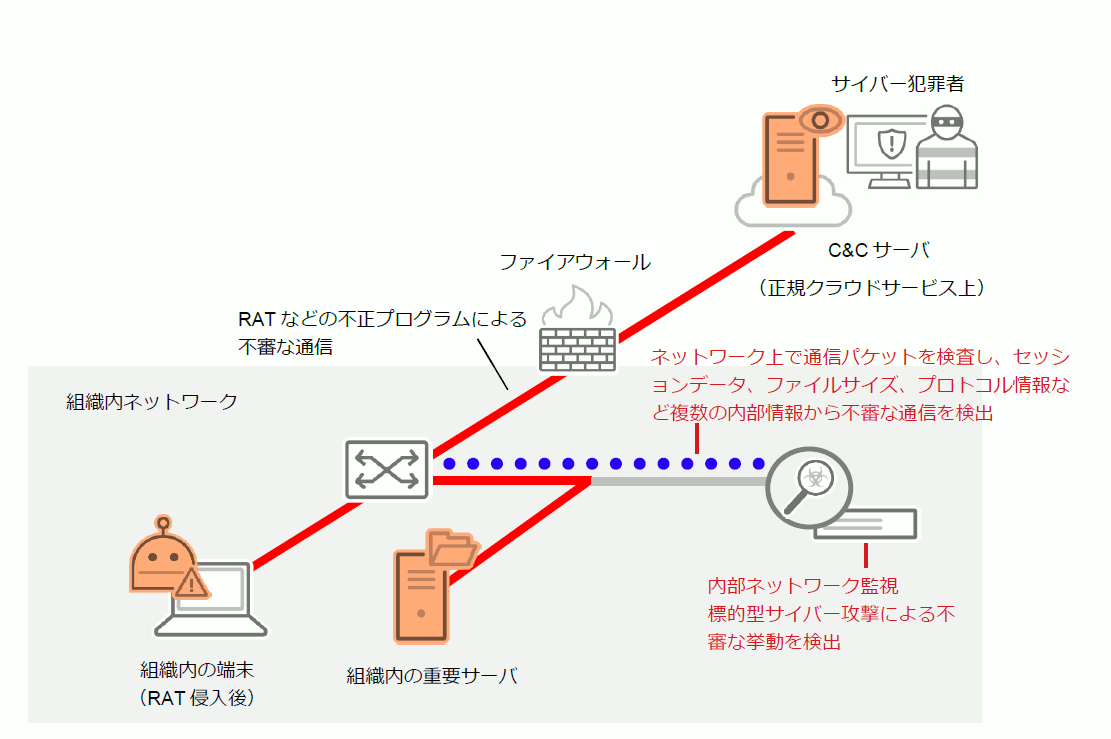

そうした多層防御で求められる複数の対策の中でも、隠蔽される標的型サイバー攻撃の兆候を掴むために特に有効なのが「内部ネットワーク監視」です。組織のネットワーク内を流れるトラフィックを監査し、通信先だけでなく、ネットワーク上の振る舞い、ファイル構造に関連する情報等の複数の観点から不審な通信を見つけ出すセキュリティ技術によって、隠蔽された内部活動の検出力を高めることができます。

図:内部ネットワーク監視対策のイメージ

さらに、隠蔽された内部活動を早期に検出するだけでなく、迅速に侵入の可能性を探り、影響範囲を特定できることも重要なポイントとなってきます。こうした検出後の対応において、法人組織が抱える様々な課題を解決する上でも内部ネットワーク監視による対策を有効に活用することができます。

法人組織においては、内部活動の隠蔽手口の理解および標的型サイバー攻撃の兆候を掴む対策の検討に役立つ以下レポート「標的型サイバー攻撃の兆候を掴む最適な対策とは?」を参考に、今後も続く標的型サイバー攻撃に対するセキュリティ対策の見直しと強化プランを検討することをお勧めします。

標的型サイバー攻撃の兆候を掴む最適な対策とは?