東京オリンピックの開催を目前に控え、大会運営を狙うサイバー攻撃の発生が懸念されています。そんな中、2月中旬には、海外でソーシャルメディアのオリンピック公式アカウントがハッキングされた事例が報じられました。またそれとは別のオリンピック関連事例として、トレンドマイクロでは大会関係者を狙ったものと考えられる不審メールの存在を、国内でも確認しています。

パスワードや暗号通貨の情報など、機密データを収集する機能を備えた「LokiBot(ロキボット)」の開発者は、このマルウェアにさらに資金を投じ更新を加えているようです。過去、トレンドマイクロは、リモートコード実行の脆弱性を突きWindows Installerを実行してLokiBotを配信する攻撃や、ISOイメージファイルを利用して配信されるLokibotの亜種、ステガノグラフィを利用し活動を持続化させる仕組みを更新した亜種を確認してきました。そして今回、人気のゲームとゲームエンジンの購入、ダウンロード、インストールなどの機能を提供する「ゲームランチャー(Game Launcher)」になりすまし、ユーザのコンピュータで実行させるよう仕向けるLokiBotを確認しました。解析の結果、この亜種の変わったインストール活動には、C#コードのファイルをドロップしてコンパイルする手法も使用されていました。この珍しいLokiBotの亜種は、配信後にコンパイルして検出を回避する手法を利用していましたが、トレンドマイクロの機械学習型検索によって「Troj.Win32.TRX.XXPE50FFF034」として予測検出されました。現在は、「Trojan.Win32.LOKI」ファミリとして検出対応しています。

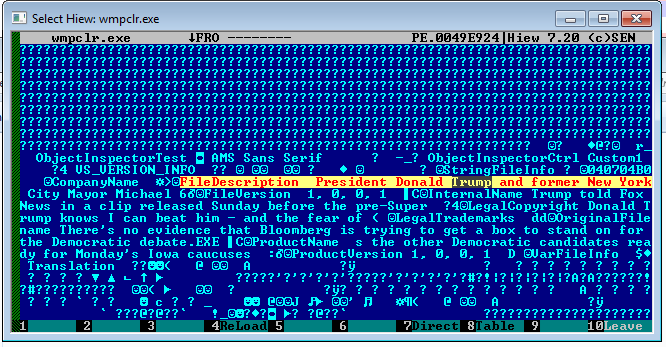

続きを読むマルウェア検出の技術は進歩していますが、その検出を回避しようとするサイバー犯罪者側の動きも、様々なものが見られています。現在では多くのセキュリティベンダーが取り入れている、機械学習型検出では、不正コードの特徴などマルウェア特有の共通点を学習し、不審なプログラムファイルを警告します。これに対しサイバー犯罪者は、正規ファイルの情報をマルウェア内に取り込むことにより、特徴を変化させて検出を回避しようとする試みを行うことがあります。この機械学習型検出に対する回避の試みの例として、米ドナルド・トランプ大統領のニュースを利用したとみられるマルウェアが相次いで確認されました。

トレンドマイクロは、「モノのインターネット(Internet of Things、IoT)」デバイスに感染するマルウェア「Mirai」の亜種2つを確認しました。 「SORA」(検出名「IoT.Linux.MIRAI.DLEU」)と「UNSTABLE」(検出名「IoT.Linux.MIRAI.DLEV」)と名付けられたこれらの亜種は、脆弱性「CVE-2020-6756」を利用して監視カメラ用ストレージシステム「Rasilient PixelStor5000」へ侵入します。

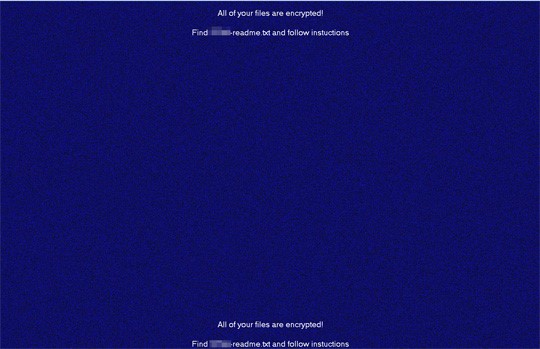

続きを読む2019年に注目された攻撃のいくつかにも登場した暗号化型ランサムウェアに「Sodinokibi(ソディノキビ)」(「Ransom.Win32.SODINOKIBI」ファミリとして検出)があります。このランサムウェアに関して、年末以降に、Albany(オールバニー)国際空港や外国為替会社のTravelex(トラベレックス)をはじめとした複数の組織で被害が確認されました。これらの被害には、法人組織におけるランサムウェア被害と攻撃手法の変化が見られています。

Docker の「Privileged(特権)」コンテナ(以下、特権コンテナ)は、簡潔に言えば、ホストコンピュータに対するすべてのルート権限を備えたコンテナであり、通常のコンテナではアクセスできないリソースへのアクセスが可能となります。特権コンテナの使用例の1つにDockerコンテナ内でDockerデーモンを実行することがあります。もう1つの使用例は、コンテナがハードウェアに直接アクセスする必要がある場合です。前者の例である、コンテナ内でコンテナを操作する「Docker-in-Docker」は、Docker自体の開発の目的で導入されました。今日では、オープンソースの自動化サーバJenkinsでの継続的インテグレーションおよび継続的デリバリー(CI / CD)タスクの自動化など、特権コンテナの実行にはさまざまなユースケースが存在します。ただし、特権コンテナの実行は必ずしも安全ではありません。このブログ記事では、セキュリティ保護が十分でない特権コンテナが、どのように企業や組織のシステムへサイバー犯罪者による侵入を許すことになるかを解説します。

続きを読むトレンドマイクロではGoogle Playストアで3つの不正アプリを確認しました。これらのアプリは、連携することでAndroidデバイスを侵害し、個人情報を窃取します。3つのアプリの1つは「Camero」と呼ばれ、Android端末の主要なプロセス間通信システム上に存在する脆弱性「CVE-2019-2215」を悪用し、開放されたメモリへの再アクセスを可能にする「UAF(Use After Free)脆弱性」を悪用した最初の攻撃事例と言えます。しかもさらなる調査の結果、これら3つのアプリは、サイバー犯罪集団「SideWinder」の攻撃ツールの一部である可能性が高いことも判明しました。このサイバー犯罪集団は2012年から活動しており、軍事関係機関で使用されているWindowsベースのシステムを標的にしていることでも知られています。

続きを読む「Waterbear(ウォーターベア)」は、2010 年 10 月から活動が確認されているサイバー攻撃キャンペーン、およびキャンペーンで使用されたマルウェアの呼称です。Waterbearの背後にいるとされる攻撃集団「BlackTech(ブラックテック)」は、台湾をはじめとして日本や香港を含む東アジアのテクノロジー企業と政府機関を対象としたサイバー諜報活動を行い、「PLEAD」や「Shrouded Crossbow」などの悪名高い攻撃キャンペーンにも関与しています。以前に確認されたWaterbearは、「ローダ」コンポーネントを用いることによって、最終的な攻撃を実行する「ペイロード」を読み込み実行するものでした。ペイロードは大抵、遠隔から追加のモジュールを受け取り読み込むことのできるバックドア型マルウェア(以下バックドア)でした。しかし、今回確認されたWaterbearでは、APIフックの手法を採用することによって特定のセキュリティ対策製品から自身のネットワーク動作を隠蔽するという、新しい目的を持つペイロードが発見されました。フックするべきAPIを知っているということは、セキュリティ対策製品がクライアントの端末およびネットワーク上の情報をどのように収集するかを攻撃者が熟知している可能性があります。解析の結果、この特定のセキュリティ対策製品のベンダーはアジア太平洋地域を拠点とすることが確認されました。これはBlackTechの攻撃対象地域と一致します。ただし、このAPIフックのシェルコードは一般的な方法が採用されており、シェルコードを別のセキュリティ対策製品用に応用することも可能です。そのため、今後の攻撃においても同じ手口が使用される可能性があります。

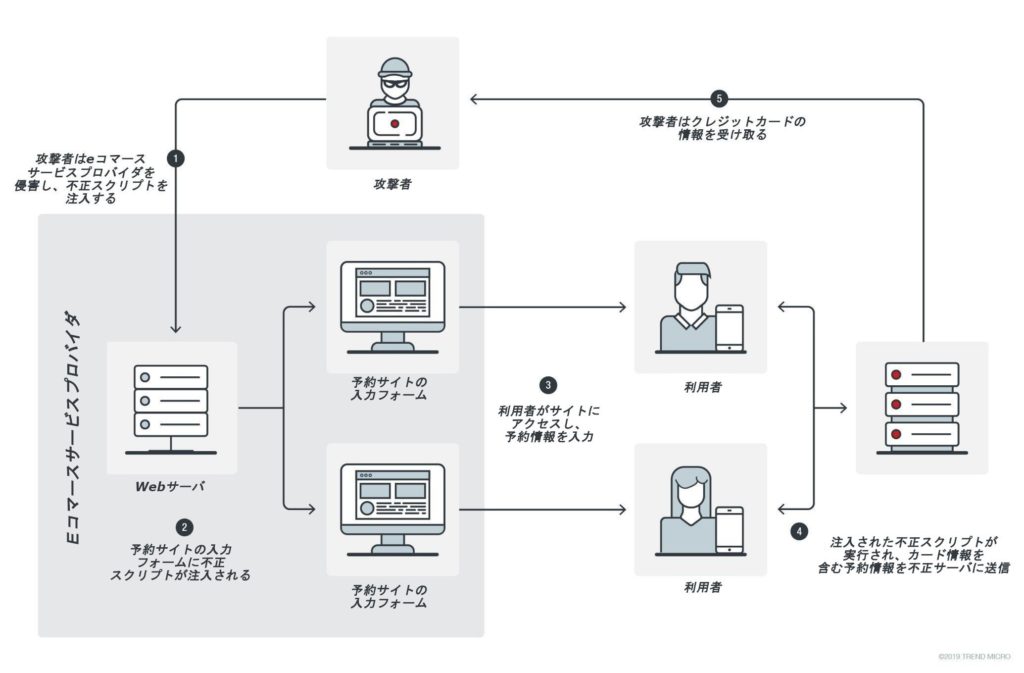

続きを読む悪名高いサイバー犯罪集団「Magecart」の攻撃が、新たな傾向と共に継続して確認されています。今回は米国のブラックフライデー商戦に便乗する活動が判明しました。本ブログの今年1月の記事などでも報告しているように、MagecartはショッピングサイトなどのECサイトを改ざんし、サイト上で入力されたクレジットカード情報を詐取する攻撃を行います。このMagecartの攻撃手法は「フォームジャッキング」や「Webスキミング」などと呼ばれているほか、特に米国連邦捜査局(FBI)では「E-Skimming(Eスキミング、電子スキミング)」と呼び注意喚起しています。