1月11日の記事でもお伝えしている通り、2019年に入ってから日本向けにランサムウェアをばらまくマルウェアスパムの攻撃が発生、継続しています。当初は件名と本文は「:-)」などの「顔文字」のみとなっていましたが、件名はほどなく「I Love You」、「My love letter for you」などの英文に変化しました。そのため一般には「Love Youランサムスパム」などとも呼ばれているようです。その後1月末ごろからは「Kyary Pamyu Pamyu ;)」、「Sheena Ringo ;)」などのように日本の女性芸能人の名前を入れた件名も確認されており、日本を攻撃対象に定めて様々な手口を試しているように思えます。ただしいずれの件名にせよ、添付ファイルを開くと最終的にランサムウェア、不正コインマイナー、そしてスパムメール送信に使用されるスパムボットに複合感染する危険なものとなっています。トレンドマイクロではこの危険なマルウェアスパムの調査を進め、その送信を司っているスパムボット「Phorpiex(フォルピエックス)」の存在を確認しました。そして更なる調査の結果「Phorpiex」は、一般的にスパムメール送信を主な活動とするスパムボットの枠を外れ、それ自体が遠隔からランサムウェアなどのマルウェアを感染させる凶悪な攻撃などを行う危険なものであることがわかりました。

続きを読む通常、フィッシング攻撃では、本物に見える偽メールを利用し、添付した不正ファイルやテキストに埋め込んだ不正リンクを通してユーザの情報を窃取します。このような単純な手口を知っているユーザであれば気付くのは比較的容易です。しかし、2018 年 9 月のスパムメール送信活動では、より巧妙で気づかれにくい形の不正メールが確認されました。この攻撃では、乗っ取ったメールアカウントが利用され、既存スレッドに返信する形でマルウェアが添付された不正メールが送信されました。この不正メールは、進行中の会話の一部となっているため、気付くことがより困難です。ユーザは、手遅れになるまでサイバー攻撃を受けていることに気付くことができないかもしれません。

この攻撃は、2018年前半に Talos によって確認された、オンライン銀行詐欺ツール(バンキングトロジャン)「URSNIF(アースニフ)、別名:GOZI」を拡散するスパムメール送信活動とよく似ています。このスパムメール送信活動では、ボットネット「Dark Cloud」の一部となった乗っ取られた PC が利用され、既存のスレッドに対する返信として不正メールが送信されました。本記事で解説する攻撃は、もしかするとこの活動が継続または変化したものだと考えられます。

2018 年 10 月 9 日までに収集した情報によると、この攻撃活動は主に北米と欧州に影響を与えていますが、アジアおよび中南米地域でも類似した攻撃が確認されています。また、対象は教育、金融および電力業界のユーザが大半であるものの、不動産、運輸、製造業界、および政府系組織にも影響を与えています。

続きを読むトレンドマイクロは、2018 年 9 月 18 日、本ブログで 8 月 29 日に解説したメモリ解放後使用(Use After Free、UAF)の脆弱性「CVE-2018-8373」を利用する別の攻撃を確認しました。CVE-2018-8373 は、比較的新しいバージョンの Windows に搭載された Internet Explorer(IE)の VBScript エンジンに影響を与えます。Microsoft はすでに、2018 年 8 月の月例セキュリティ更新プログラムにおいて、CVE-2018-8373 を修正しているため、この脆弱性攻撃は、更新済みの IE に対して無効です。影響を受けるバージョンの詳細はこちらを参照してください。

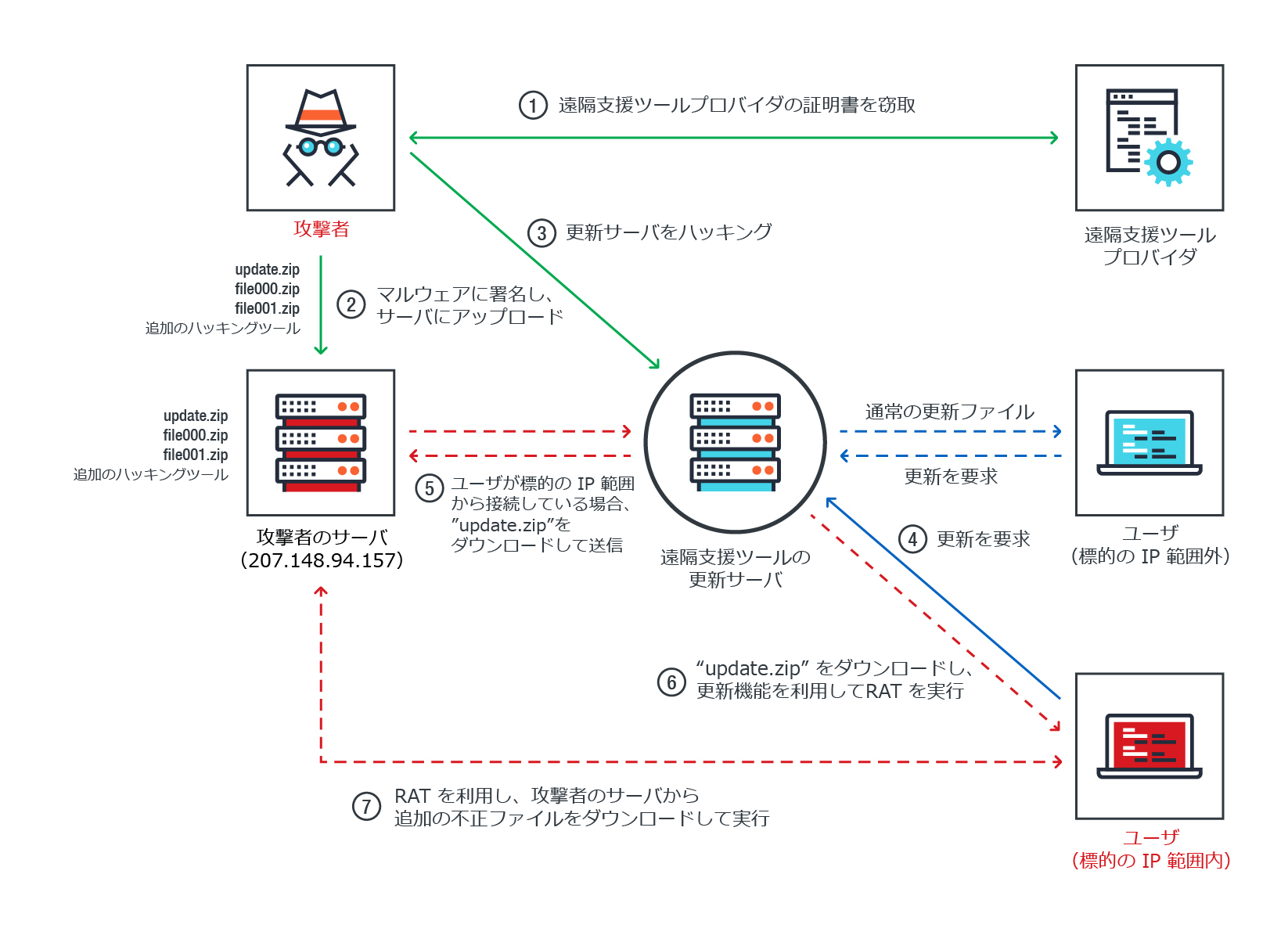

続きを読むトレンドマイクロは、マルウェア解析を専門とするグループ「IssueMakersLab」と共同で、韓国の法人組織を標的とするサプライチェーン攻撃「Red Signature 作戦」に関する調査を行いました。サプライチェーン攻撃とは、ソフトウェアもしくはハードウェアのライフサイクルを侵害する攻撃です。ソフトウェアの場合、不正プログラムが混入した正規ソフトによってその利用者が感染被害に遭うというような事例が典型的です。本記事で解説する攻撃は、2018 年 7 月下旬に確認され、韓国の報道機関によって 8 月 6 日に報告されました。

Red Signature 作戦の攻撃者は、まず初めに遠隔支援ツールプロバイダの電子証明書を窃取してマルウェアに署名し、攻撃者が管理するサーバにアップロードします。次に、遠隔支援ツールの更新サーバを侵害し、遠隔支援ツールの更新プロセスを通して攻撃者の関心を引くユーザに「9002 RAT」と呼ばれる「Remote Access Tool(RAT)」を送り込みます。侵害した更新サーバは、標的企業の IP アドレスの範囲からアクセスされた場合にのみ不正ファイルを送信するように設定されています。

9002 RAT は、Microsoft Internet Information Services(IIS)6.0 の WebDAV コンポーネントの脆弱性「CVE-2017-7269」を利用する脆弱性攻撃ツールや、SQL データベースからパスワードを出力するツールを追加でインストールします。これらのツールの機能から、攻撃者は標的企業の Web サーバおよびデータベースに保存された情報を狙っていることがうかがえます。

図 1:「Red Signature 作戦」の攻撃の流れ

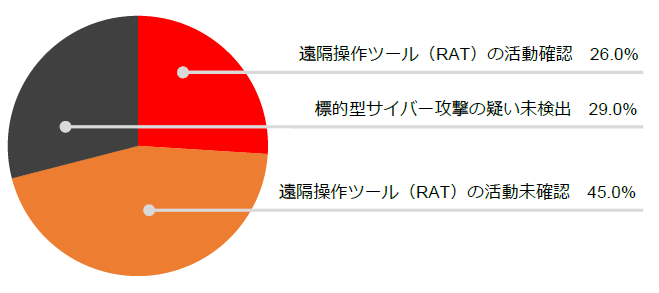

昨今の法人組織を取り巻くサイバー攻撃の脅威は深刻な状況となっており、情報漏えいなどの重大な被害につながる恐れがある標的型サイバー攻撃の手口は巧妙化を続けています。トレンドマイクロが公開した「国内標的型サイバー攻撃分析レポート 2018 年版」では、2017 年にトレンドマイクロがネットワーク監視を行った法人組織のうち、「4 組織に 1 組織」で端末を遠隔操作するためのツールである Remote Access Tool(RAT)の活動が確認され、すでに標的型サイバー攻撃に侵入されてしまっていたことが分かっています。この傾向は標的型サイバー攻撃の事例が顕著だった2015年から変動することなく継続しており、表面化していないものの標的型サイバー攻撃は国内の法人組織にとって依然深刻な脅威となっています。

図:ネットワーク監視対象組織における標的型サイバー攻撃の検出割合(2017年、n=100)

一般に「サイバー犯罪」は、特殊なスキルを持った犯罪者集団により行われるものと考えられているかもしれません。しかし、インターネットから直接アクセスできない不正サイト、所謂「ダークウェブ」にアクセスすることさえできれば、アンダーグラウンドマーケット(闇市場)においてサイバー犯罪の実行に必要な「ツール」や「サービス」を購入できます。中でも「RaaS」と呼ばれるランサムウェアサービス(Ransomware as a Service)は、サイバー犯罪に使用する不正プログラムが誰にも容易に調達できるようになっていることを示す、特徴的な例と言えます。本記事では「RaaS」とはどのようなものであるか、その実例を元に解説します。

続きを読むトレンドマイクロでは、ユーザを保護するためにサイバー攻撃の監視を行っています。その監視の中で、日本を狙う標的型サイバー攻撃キャンペーン「ChessMaster」の新たな活動をこの 2018年 4月に確認しました。ChessMaster は 2017年 7月から確認されている攻撃キャンペーンであり、当初は学術界、メディア、政府機関のような日本の組織を標的としてさまざまな攻撃ツールと手法を駆使した攻撃を行っていました。

利用する手口の巧妙さから当初推測された通り、ChessMaster はその後もツールおよび手法を変化させながら活動を続けてきました。以前の活動では、「ChChes」のような「Remote AccessTool(RAT)」を利用していましたが、2017年9月以降は新しいバックドア型マルウェア「ANEL(エイネル)」の利用を確認しています。今回も、複数の脆弱性を利用するANELの新たな亜種(「BKDR_ANEL.ZKEI」として検出)の利用が確認されました。

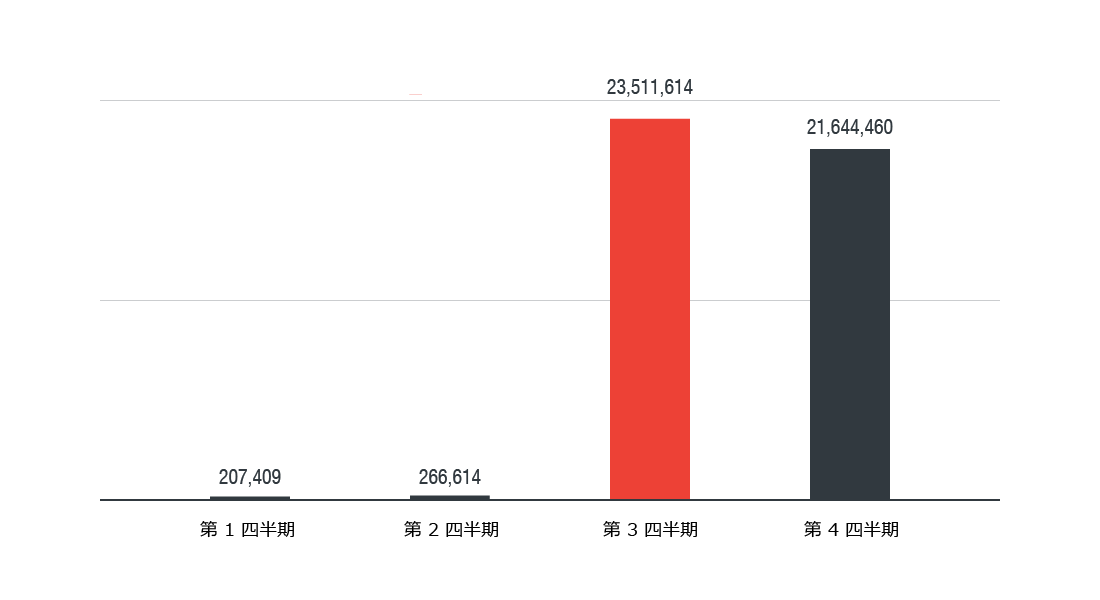

続きを読む仮想通貨のマイニング(発掘)を狙うサイバー犯罪者による攻撃は、ランサムウェアに代わるような脅威になるでしょうか。仮想通貨の人気と実世界における重要性の高まりにより、サイバー犯罪者も仮想通貨に大きな関心を抱いています。変化する脅威状況の中で仮想通貨の発掘を狙う攻撃は、以前のランサムウェアのような勢いで急拡大しています。2017 年に家庭用ルータに接続した機器で検出されたネットワークイベントの中で最も多いイベントが仮想通貨の発掘活動だったことは、サイバー犯罪者に限らず、仮想通貨の発掘に注目が集まっていることを示す一例と言えます。

図 1:2017 年、家庭用ルータに接続された機器における

仮想通貨発掘関連ネットワークイベントの検出数推移

(組込み型ホームネットワークセキュリティ製品

「Trend Micro Smart Home Network™」の情報に基づく)

その活動内容によって悪名をはせるサイバー犯罪集団「Lazarus」は、正体に関する謎も相まって多くの関心を集めています。同集団は、2007 年の韓国政府に対する一連のサイバー諜報活動によって登場して以来、大きな被害をもたらした注目すべき標的型攻撃をいくつか成功させており、最近では、広く報道された 2014 年の Sony Pictures における情報漏えいや、2016 年のバングラデシュの銀行に対する攻撃が例として挙げられます。規模と影響の両面で Lazarus の活動の歴史に匹敵する集団はほとんどありません。その大きな理由の 1 つが、Lazarus が利用するツールと手法の多様性にあります。

続きを読む