セキュリティリサーチャの報告によると、少なくとも世界 54 カ国で 50 万台以上の家庭用または小規模オフィス用ルータが「VPNFilter」と名付けられたマルウェアに感染しました。VPNFilter は、感染機器の管理、ファイルや認証情報の収集、「監視制御データ収集(Supervisory Control And Data Acquisition、SCADA)」プロトコルの傍受、機器を使用不可にする「kill」コマンドの実行などの機能を備えています。この kill コマンドは、個別の機器で実行することも、複数の機器でまとめて実行することも可能です。VPNFilter の活動は 2016 年から確認されていましたが、2018 年 5 月上旬にウクライナを中心として大量の感染が確認されたことを受け、その危険度の高さからリサーチャがレポートの公開に踏み切りました。

続きを読むトレンドマイクロは、弊社も提携している、マルウェアや URL を分析する無料オンラインスキャンサービス「VirusTotal」を利用してマルウェアのテストを行っていると見られる一連のファイル提出活動を確認しました。ファイル名や提出元情報から、これは明らかにモルドバ共和国の同一のマルウェア開発グループによるテスト目的の提出だと推測されます。提出されたファイルは、Java または JavaScript で作成されたマルウェアをダウンロードおよび実行するダウンローダ「DLOADR(ディーローダ)」(「JS_DLOADR」および「W2KM_DLOADR」として検出)で、迷惑メールに添付した不正な文書ファイルを介して拡散することを意図していたようです。

DLOADR がダウンロードするマルウェア(「TROJ_SPYSIVIT.A」および「JAVA_ SPYSIVIT.A」として検出)は、感染 PC を乗っ取るために正規の「Remote Access Tool(RAT)」である「VisIT」をインストールします。さらには、ユーザが Edge または Chrome ブラウザ上で入力した情報をバックドア活動によって窃取する不正な拡張機能もインストールします。

正規 RAT の認証情報を窃取して悪用する手口は新しいものではなく、以前にも、マルウェア「TeamSpy」を拡散する迷惑メール送信活動で確認されています。TeamSpy は、正規リモートデスクトップツール「TeamViewer」を悪用し、感染 PC を遠隔から操作するマルウェアです。このように、「Chrome WebDriver」や「Microsoft WebDriver」のようなオープンソースツール、そして正規「Application Program Interface(API)」の悪用は、新しい手口ではないものの、依然として確かな脅威となっています。

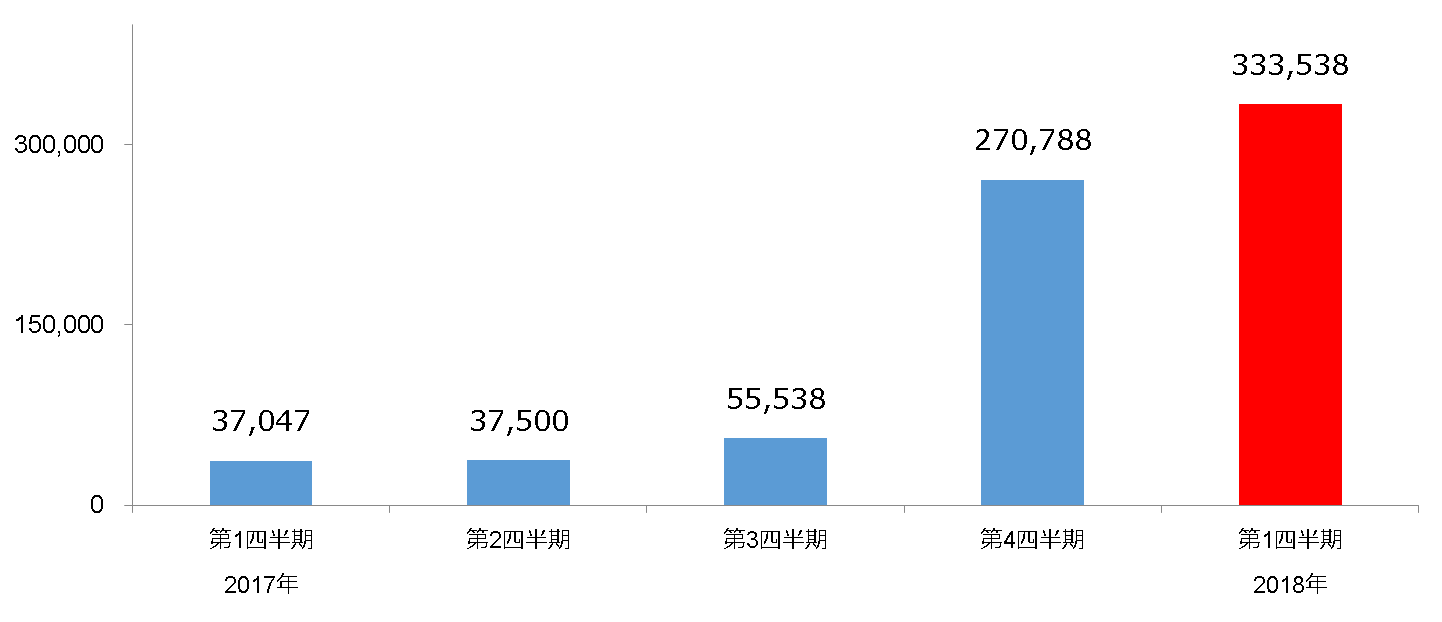

続きを読むトレンドマイクロでは 2018 年第 1 四半期(1~3 月)における国内外の脅威動向について分析を行いました。ここ数年サイバー犯罪の中心であった「ランサムウェア」の脅威は急減し、代わって「不正マイニング」など仮想通貨を狙う攻撃が台頭するなど、昨年から続く様々なサイバー犯罪の転換がより鮮明に表れていたことがわかりました。

図 :全世界でのコインマイナー検出台数推移

トレンドマイクロは、2018 年 5 月上旬、メキシコを発信源とする「Mirai」の亜種を利用したネットワークスキャン活動を確認しました。この攻撃は、2018 年 4 月にブラジルで確認された、Mirai を模倣した中国発のネットワークスキャン活動に類似しています。異なる点は、今回検出された活動の一部で、光通信規格「Gigabit Passive Optical Network(GPON)」を利用する家庭用ルータの 2 つの脆弱性、「CVE-2018-10561」と「CVE-2018-10562」を狙う攻撃が確認されたことです。これらの脆弱性を利用すると、機器への侵入と「遠隔でのコード実行(Remote Code Execution、RCE)」が可能になります。

続きを読むいよいよ今日施行される EU 一般データ保護規則(GDPR)に関して、企業における認知や対策が進んでいない現状からいくつかのリスクが考えられる一方で、サイバー犯罪の観点で考えたときに外せないのが、「GDPR に関連したサイバー犯罪は起きるのか?」という疑問です。GDPR 施行に合わせて、遅れる認知や対応に起因したリスクと、施行に関連してどのようなサイバー犯罪が起きる可能性があるのかを考察してみます。

EEA 参加国の個人情報を取り扱っている企業においても、GDPR への対策はおろか認知・理解が進んでいない実態については先日解説した通りです。近年、国内でも個人情報保護法や割賦販売法の改正といった個人情報の取り扱いに関連した法規制の整備が進んでいますが、海外発の法規制で国内法人組織に影響を及ぼすものがあるということ自体想定していなかたったという方たちも少なくないかもしれません。結果的に、GDPR 自体の認知度の低さにも影響していると推測されます。

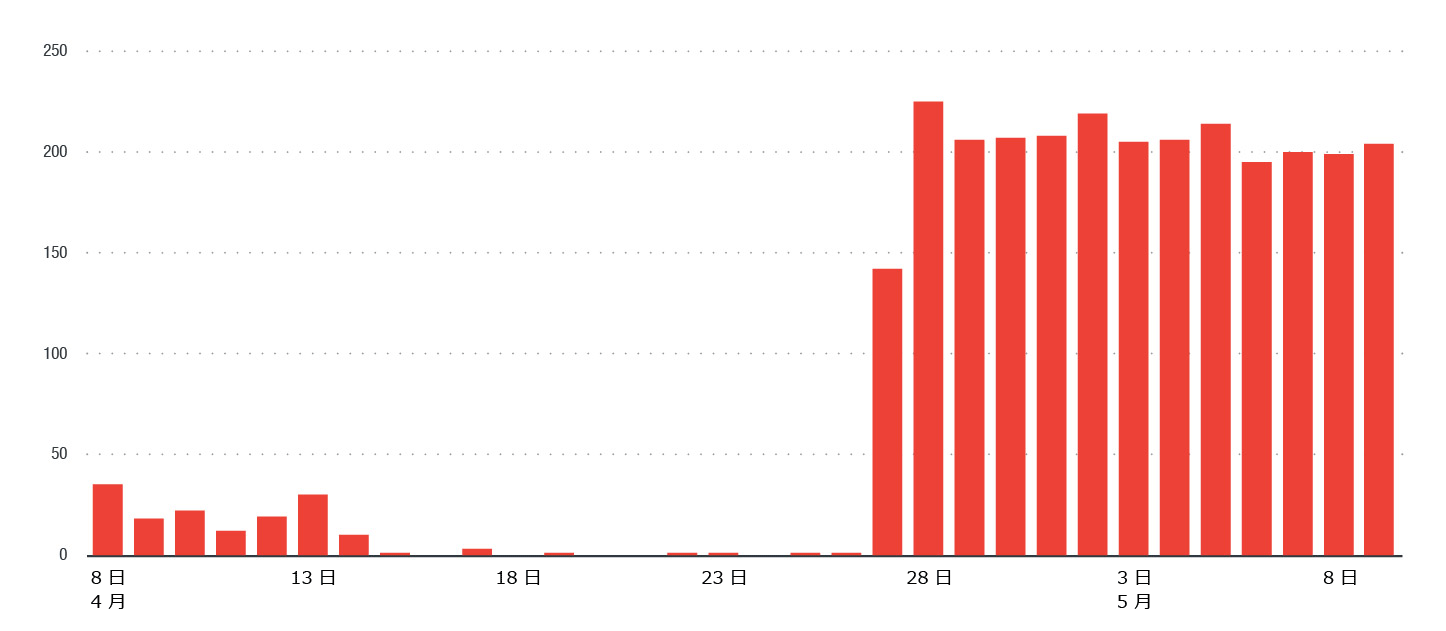

続きを読むトレンドマイクロは、2018 年 4 月 27 日以降、TCP ポート 7001 番をスキャンする活動が急増していることを確認しました。このトラフィックは、脆弱性「CVE-2017-10271」を利用して仮想通貨発掘マルウェアを送り込むサイバー犯罪活動であることが判明しています。CVE-2017-10271 は、遠隔からの任意のコード実行が可能な「Oracle WebLogic WLS-WSAT の脆弱性」で、2017 年 10 月に更新プログラムが公開されています。不正な仮想通貨の発掘を目的としてこの脆弱性が利用されたのは 2018 年に入ってから 2 度目となります。2018 年 2 月、32 ビット版および 64 ビット版の仮想通貨発掘ツール(コインマイナー)「XMRig」の拡散にこの脆弱性が利用されました。

図 1 のように、2018 年 4 月 27 日以降不正なトラフィックが急増しており、その大多数は TCP 7001 番ポートで確認されました。このことから、これらのトラフィックは、初期設定では TCP 7001 番ポートで接続要求を待機する Java EE アプリケーションサーバ「Oracle WebLogic」を狙った攻撃だと考えられます。不正なトラフィックは、2018 年 4 月 8 日から 26 日にはたった 155 回しか確認されませんでしたが、4 月 27 日から 5 月 9 日には 2,640 回確認されています。送信元は、ほとんどがロシアおよび中国の IP アドレスでした。

図 1:2018 年 4 月 27 日以降不正なトラフィックが急増、そのほとんどは 7001/TCP 宛

一般に「サイバー犯罪」は、特殊なスキルを持った犯罪者集団により行われるものと考えられているかもしれません。しかし、インターネットから直接アクセスできない不正サイト、所謂「ダークウェブ」にアクセスすることさえできれば、アンダーグラウンドマーケット(闇市場)においてサイバー犯罪の実行に必要な「ツール」や「サービス」を購入できます。中でも「RaaS」と呼ばれるランサムウェアサービス(Ransomware as a Service)は、サイバー犯罪に使用する不正プログラムが誰にも容易に調達できるようになっていることを示す、特徴的な例と言えます。本記事では「RaaS」とはどのようなものであるか、その実例を元に解説します。

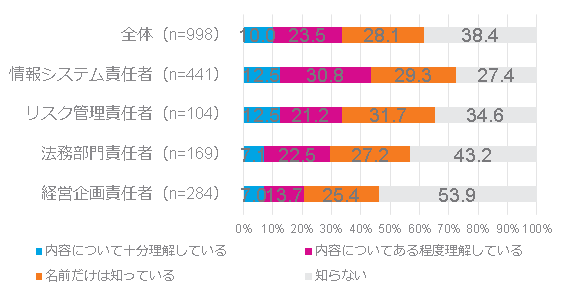

続きを読む情報漏洩事故が発生し過失があった際には、最大で約26億円の制裁金や個人情報の利用停止措置が発生することになる EU 一般データ保護規則(GDPR、General Data Protection Regulation)が、一週間後の 2018 年 5 月 25 日に施行となります。国内の企業や官公庁自治体といった多くの法人組織にも大いに影響があるこの規則ですが、施行まであと一週間を控え、この内容はおろか規則の存在自体の認知が進んでいない現状が明らかになりました。

GDPR の認知・理解度と法人組織の対応状況について、官公庁自治体や民間企業において情報システム、リスク管理、法務、経営企画の各領域における主任以上の意思決定者・関与者998名を対象に、トレンドマイクロでは 2018 年 3 月から 4 月にかけて調査を実施しました。その結果、全体の半数以上の 66.5% が GDPR の存在自体知らない、あるいは名前しか知らないという実態が明らかになりました。近年では、改正個人情報保護法が 2017 年 5 月 30 日に施行し、また改正割賦販売法が GDPR 施行直後の 2018 年 6 月 1 日から施行となり、国内でも個人情報保護に関連した法整備が進んでいます。個人情報やプライバシーの保護に関連して海外でも法規制の整備が行われている一方で、国内の法人組織にも影響のある海外の法規制に対する認知や理解が進んでいない実情がうかがい知れます。

図 1:GDPR の認知度・理解度(n=998)

(さらに…) 続きを読む

2017 年にも頻繁に確認された情報漏えい事例は、2018 年 5 月 25 日施行予定のヨーロッパ連合(EU)による「一般データ保護規則(General Data Protection Regulation、GDPR)」と合わせて、企業がユーザ情報の取り扱い規定を厳格化する契機となっています。その結果、多くの企業がユーザに対して、登録情報の更新やセキュリティの強化を呼びかけるメールを送信しています。

通常、企業からのこのようなメールは、標準的な挨拶やポリシー更新事由の説明、視認性の良いボタン等が含まれる似通った構成になっており、企業間でそれほど大きな差異は見られません。サイバー犯罪者はこのような性質を利用し、主要な企業によるポリシー更新メールになりすましたフィッシングメールを送信します。メールによるフィッシングは依然として効果的な手口であり、個人情報、銀行口座情報、企業の機密情報、あるいは単に対象企業のネットワークに侵入するための情報等の窃取に利用されています。

トレンドマイクロは、2018 年 4 月 30 日、Apple ID の詐取を狙う新しいフィッシング詐欺を確認しました。このフィッシング詐欺では、何らかの操作を行わなければサービスを停止すると言ってユーザの不安をあおる典型的なソーシャルエンジニアリングの手法が利用されていました。さまざまなサービスに連携した Apple ID の利用価値は高く、サイバー犯罪者の格好の標的になっています。今回確認されたフィッシングサイトは 2018 年 5 月 10 日時点でアクセス不可となっています。

続きを読む仮想通貨発掘への転向のように、目的や機能を変化させ続けて来た「RETADUP(レタダップ)」の新しい亜種(「WORM_RETADUP.G」として検出)が、「Managed Detection and Response(MDR)」に関連した監視を通して確認されました。この新しい亜種は、キーボードショートカットやマクロ、ソフトウェアの自動実行タスクを作成するために、Windows で利用されるオープンソースのスクリプト言語「AutoHotKey」でコーディングされていました。AutoHotKey は、RETADUP の以前のバージョンが利用していた Windows 自動化用プログラミング言語「AutoIt」と比較的似た言語です。今回確認された亜種は、ワーム活動による拡散時に、ソースコードにわずかな変更を加えることでハッシュ値に基づく検出を回避する「ポリモーフィズム」の手法を利用します。

続きを読む