近年、モノのインターネット(IoT)が普及したことによって、私たちの暮らし方、働き方、遊び方が変わってきています。IoTデバイスの例として、歩数と心拍数を記録するフィットネストラッカーが挙げられます。私たちが普段運転している自動車の中にもIoTデバイスが見つかるかもしれません。 しかしながら、音声起動のスマートスピーカーやインターネットに接続されたベビーモニターのような家庭の中で増えていく電化製品において他のどこよりも多くのIoTデバイスを目にすることでしょう。

(さらに…)

IoTデバイスを狙うマルウェア「Bashlite」の更新が確認されました。Bashliteは、「分散型サービス拒否(distributed denial-of-service、DDoS)攻撃」のために「モノのインターネット(Internet of Things、IoT)」デバイスを感染させてボットネットを構築するマルウェアです。今回確認されたBashliteは、ペネトレーションテストのためのフレームワーク「Metasploit」のモジュールを使用することで、Universal Plug and Play(UPnP)APIを有効化したスマートホーム向けIoTデバイス「WeMo」を狙います。

(さらに…)

「Powload」はPowerShellを利用するマクロ型のダウンローダです。多くの場合、不正なマクロを含むOfficeの文書ファイルとしてメールに添付され、被害者のPCに感染します。感染PCに他のマルウェアをダウンロードし感染させる「Powload」は、脅威動向の中で存在感を示し続けています。

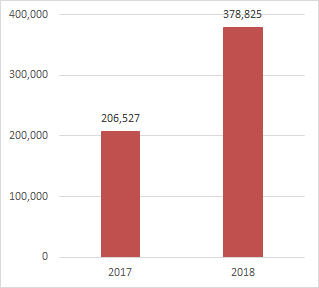

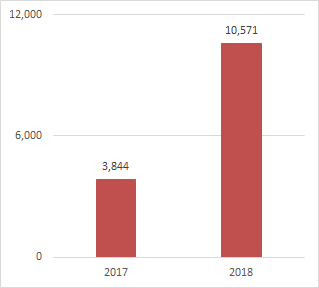

■Powloadの検出数および固有な検体数の増加

トレンドマイクロが2018年に検出したPowloadに関連する事例と固有の検体数は、2017年と比較して著しく増加しました。拡散手法としてスパムメールを利用する点には変化がないものの、ファイルを利用しない手口によって文書ファイルのプレビューモードのような緩和策を回避したり、メールアカウントを乗っ取って既存スレッドに返信するなど、さまざまな手口が確認されています。

図1: Powloadの検出数(左)と固有の検体数の推移(右)

数値はトレンドマイクロのクラウド型セキュリティ技術基盤

「Trend Micro Smart Protection Network™(SPN)」における毎月の検出数上位10種の合計に基づく

2019年の初め、メディアストリーミング用デバイス「Chromecast」、スマートスピーカー「Google Home」、そしてスマートTVがハッキングを受け、YouTubeアカウント「PewDiePie」の宣伝動画が再生されるという事例がありました。背後にいるハッカーは、現在進行中のチャンネル登録者獲得競争の一部として、UPnP(Universal Plug and Play)の設定に不備があるルータを利用してこの攻撃を行ったと報告されています。

UPnPは、ネットワークカメラ、プリンタ、そしてルータのようなローカルネットワーク内のデバイスがその他のデバイスを自動認識しデータ共有やメディアストリーミングなどのために相互通信する技術です。UPnPはIPに基づいたネットワークプロトコルを使用して通信します。デバイスをネットワークに接続するだけですぐに利用できるという利便性の反面、UPnPにセキュリティ上の欠陥があった場合、攻撃者にデバイスの管理やファイアウォールの回避などを許してしまう結果となります。

上述したハッキング事例を受け、トレンドマイクロは家庭用ネットワークにおけるUPnP関連のイベントを調査しました。本記事ではこの調査の結果と、既知のUPnPの脆弱性について解説します。

続きを読むトレンドマイクロは、複数のリサーチャによってオンラインで報告された不正なバッチファイル(拡張子:BAT)を取得し、ファイルを利用しない活動を含む一連の攻撃を解析しました。このバッチファイルは、PowerShellスクリプトをダウンロードして実行することで、ブラジルの3つの銀行「Banco Bradesco」、「Banco do Brasil」、「Sicredi」を狙うバンキングトロジャン(オンライン銀行詐欺ツール)、Outlookの連絡先やPCの認証情報などを窃取する情報窃取型マルウェア、およびハッキングツール「RADMIN」を感染PCに送り込みます。検出数の多い国はブラジルと台湾でした。

続きを読む1月11日の記事でもお伝えしている通り、2019年に入ってから日本向けにランサムウェアをばらまくマルウェアスパムの攻撃が発生、継続しています。当初は件名と本文は「:-)」などの「顔文字」のみとなっていましたが、件名はほどなく「I Love You」、「My love letter for you」などの英文に変化しました。そのため一般には「Love Youランサムスパム」などとも呼ばれているようです。その後1月末ごろからは「Kyary Pamyu Pamyu ;)」、「Sheena Ringo ;)」などのように日本の女性芸能人の名前を入れた件名も確認されており、日本を攻撃対象に定めて様々な手口を試しているように思えます。ただしいずれの件名にせよ、添付ファイルを開くと最終的にランサムウェア、不正コインマイナー、そしてスパムメール送信に使用されるスパムボットに複合感染する危険なものとなっています。トレンドマイクロではこの危険なマルウェアスパムの調査を進め、その送信を司っているスパムボット「Phorpiex(フォルピエックス)」の存在を確認しました。そして更なる調査の結果「Phorpiex」は、一般的にスパムメール送信を主な活動とするスパムボットの枠を外れ、それ自体が遠隔からランサムウェアなどのマルウェアを感染させる凶悪な攻撃などを行う危険なものであることがわかりました。

続きを読むアンダーグラウンドのオンライン掲示板を利用する個人や集団の多くは、取引が確実に行われることを保証するために多大な努力を払っています。問題が発生した際の仲裁はもちろん、身元審査や、第三者が取引を仲介するエスクロー制度および預り金など、相互監視による「抑制と均衡(チェック・アンド・バランス)」の制度によってアンダーグラウンド市場は運営されています。皮肉なことに、アンダーグラウンドのオンライン掲示板においても、一般のオンライン掲示板と同様の「礼儀正しく倫理的な行動」を定めた規則が厳しく適用されています。本記事では、長期的な信頼と短期的な利益という観点からアンダーグラウンドにおけるサイバー犯罪者の振る舞いについて解説します。

■アンダーグラウンド市場における信頼

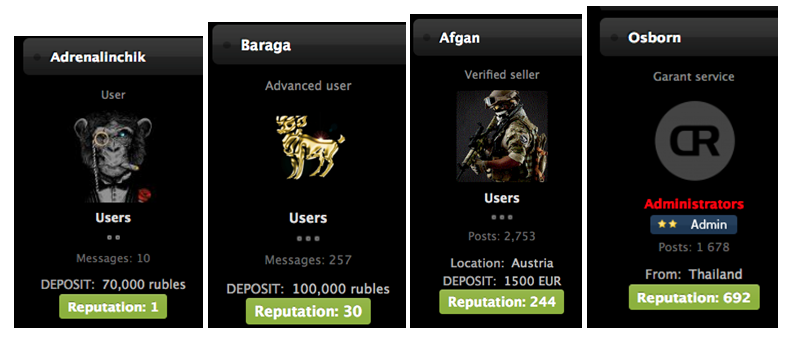

アカウントの序列

ほとんどのアンダーグラウンドのオンライン掲示板にはアカウントの序列が存在します。この序列は、多くの場合、アカウントの利用年数、活動レベル、評判、問題のある取引を埋め合わせるための預り金の額のように、いくつかの基本的で測定可能な指標に基づいて決定されます。

図1:オンライン掲示板におけるアカウントの序列

(右のアカウントほど序列が高い)

脆弱性を利用したスマートデバイスへの攻撃は、「モノのインターネット(Internet of Things、IoT)」機器を使用する多くのユーザにとって以前からの課題となっています。中でも、もっとも悪名高い脅威は、常に変化を続けてきたIoTマルウェア「Mirai」でしょう。Miraiは過去、多くのキャンペーンで、弱いパスワードや初期設定の認証情報をそのまま使用しているデバイスの侵害に利用されてきました。2016年にMiraiのソースコードが流出してからは、さまざまな亜種が出現しています。

トレンドマイクロは、「Miori」と呼ばれるMiraiの新しい亜種を確認しました。Mioriは、主に中国で利用されているWebアプリケーション開発フレームワーク「ThinkPHP」で遠隔からのコード実行(Remote Code Execution、RCE)が可能になる脆弱性を利用して拡散します。この脆弱性を利用する攻撃は比較的新しく、「Proof-of-Concept(PoC、概念実証型エクスプロイト)」は、2018年12月11日になって初めて公開されています。影響を受けるThinkPHPのバージョンは、5.0.23より前の5.xと5.1.31です。トレンドマイクロのクラウド型セキュリティ技術基盤「Trend Micro Smart Protection Network(SPN)」の統計でも、問題のRCE脆弱性に関連したイベントが最近増加しています。

続きを読む通常、フィッシング攻撃では、本物に見える偽メールを利用し、添付した不正ファイルやテキストに埋め込んだ不正リンクを通してユーザの情報を窃取します。このような単純な手口を知っているユーザであれば気付くのは比較的容易です。しかし、2018 年 9 月のスパムメール送信活動では、より巧妙で気づかれにくい形の不正メールが確認されました。この攻撃では、乗っ取ったメールアカウントが利用され、既存スレッドに返信する形でマルウェアが添付された不正メールが送信されました。この不正メールは、進行中の会話の一部となっているため、気付くことがより困難です。ユーザは、手遅れになるまでサイバー攻撃を受けていることに気付くことができないかもしれません。

この攻撃は、2018年前半に Talos によって確認された、オンライン銀行詐欺ツール(バンキングトロジャン)「URSNIF(アースニフ)、別名:GOZI」を拡散するスパムメール送信活動とよく似ています。このスパムメール送信活動では、ボットネット「Dark Cloud」の一部となった乗っ取られた PC が利用され、既存のスレッドに対する返信として不正メールが送信されました。本記事で解説する攻撃は、もしかするとこの活動が継続または変化したものだと考えられます。

2018 年 10 月 9 日までに収集した情報によると、この攻撃活動は主に北米と欧州に影響を与えていますが、アジアおよび中南米地域でも類似した攻撃が確認されています。また、対象は教育、金融および電力業界のユーザが大半であるものの、不動産、運輸、製造業界、および政府系組織にも影響を与えています。

続きを読む