ソフトウェア開発企業「Atlassian」は、2019年3月、広く利用されているコラボレーションソフトウェア「Confluence」の2つの脆弱性に関するセキュリティ勧告を公開しました。トレンドマイクロは、2019年4月、問題の脆弱性の1つ「CVE-2019-3396」を利用する攻撃を確認しました。CVE-2019-3396は、Confluenceのインスタンスでパストラバーサルと遠隔からのコード実行が可能になる脆弱性です。同じ脆弱性が利用された事例として、セキュリティ企業「Alert Logic」は、暗号化型ランサムウェア「Gandcrab」を作成する攻撃について報告しています。

続きを読むWindowsインストーラは、プログラムをインストールするために、「Microsoft Software Installation(MSI)」パッケージファイルを使用します。各パッケージファイルには、プログラムのインストールまたは削除に必要な指示とデータを格納するリレーショナルタイプのデータベースが含まれています。

トレンドマイクロは、2019年4月、従来のセキュリティソリューションを回避し、他のファイルをダウンロードして実行する不正なMSIファイルを確認しました。攻撃者はこれらのMSIファイルのカスタムアクションを利用して、不正なスクリプトの実行やマルウェアの作成を行います。この手法を利用するマルウェアの1つは、特定のフォルダをチェックすることで対象とする銀行システムの有無を判定し、キー入力のようなイベントを待機して不正活動を行うものでした。また、再起動時に自身を実行し活動を持続する機能も備えていました。

(さらに…)

暗号化型ランサムウェア「Dharma」は2016年に登場していますが、世界中のユーザや法人を標的にしてその被害を拡大させ続けています。有名な攻撃として、2018年11月に「Dharma」が米国テキサス州の病院システムに感染した事例があげられます。保存されていた記録の多くが暗号化されましたが、 幸いなことに、病院は身代金を支払うことなくこの攻撃による被害から復旧することができました。トレンドマイクロは、2019年4月、検出回避のためにソフトウェアのインストールを利用してその活動を隠ぺいしようとするDharmaの新しい検体を確認しました。

(さらに…)

2014年に初めて確認されたバンキングトロジャン「Emotet」は、今日まで数年間にわたって流行を続け金銭的な被害をもたらしています。米国政府は、州および地方政府がEmotetの被害に対処するために要した費用は事例あたり最大約100万米ドル(2019年5月14日時点で約1億1千万円)にのぼると発表しています。残念なことに、Emotetは広く拡散し柔軟に変化するマルウェアです。Emotetの開発者はこれまでも新しい機能や拡散手法を継続して追加してきました。

トレンドマイクロは、2019年4月、感染後のトラフィックが以前のバージョンとは異なるEmotetの検体を確認しました。本記事では新しい検出回避の手法と考えられるこの感染後のトラフィックについて解説します。

続きを読むトレンドマイクロは、可能な限り多くのPCとサーバに仮想通貨発掘ツールを送り込むために複数の拡散手法を使用するマルウェアが実際にアジアを中心に拡散していることを確認しました。このマルウェアが2019年の初めに中国で確認された際には、ネットワークを介して拡散する手法として、辞書攻撃、「pass the hash」攻撃、Windows管理ツールの利用、総当たり攻撃が確認されていました。これらに加え、今回トレンドマイクロが日本で新たに確認した事例では、端末への侵入と検出回避のために脆弱性攻撃ツール「EternalBlue」とPowerShellが利用されていることが判明しました。

(さらに…)

日本トレンドマイクロで法人を狙うサイバー脅威情報の収集・分析を行っているCyber Threat Research Team(CTRT) では、お客様からの脅威関連の問い合わせ状況、ならびにトレンドマイクロのクラウド型次世代セキュリティ技術基盤「Smart Protection Network(SPN)」における様々な脅威の検出状況をモニタリングしています。2019年4月現在、CTRTの観測範囲では、Tick、BlackTechといった攻撃者グループや、Taidoorキャンペーンによるものと推測される日本の組織への攻撃活動を確認しています。

続きを読む宅配荷物の不在通知を偽装するSMSの攻撃は継続してその手口を変化させています。前回3月の記事では新たに携帯電話事業者Webページを偽装した手口をお伝えしましたが、この4月にはまた別の事業者のWebページを偽装する手口にシフトしてきました。この不正アプリ拡散をねらう偽装SMSの攻撃では、去年前半にも活発に詐称する業者を変えていましたが今後も同様の変化に注意が必要です。

続きを読むIoTデバイスを狙うマルウェア「Bashlite」の更新が確認されました。Bashliteは、「分散型サービス拒否(distributed denial-of-service、DDoS)攻撃」のために「モノのインターネット(Internet of Things、IoT)」デバイスを感染させてボットネットを構築するマルウェアです。今回確認されたBashliteは、ペネトレーションテストのためのフレームワーク「Metasploit」のモジュールを使用することで、Universal Plug and Play(UPnP)APIを有効化したスマートホーム向けIoTデバイス「WeMo」を狙います。

(さらに…)

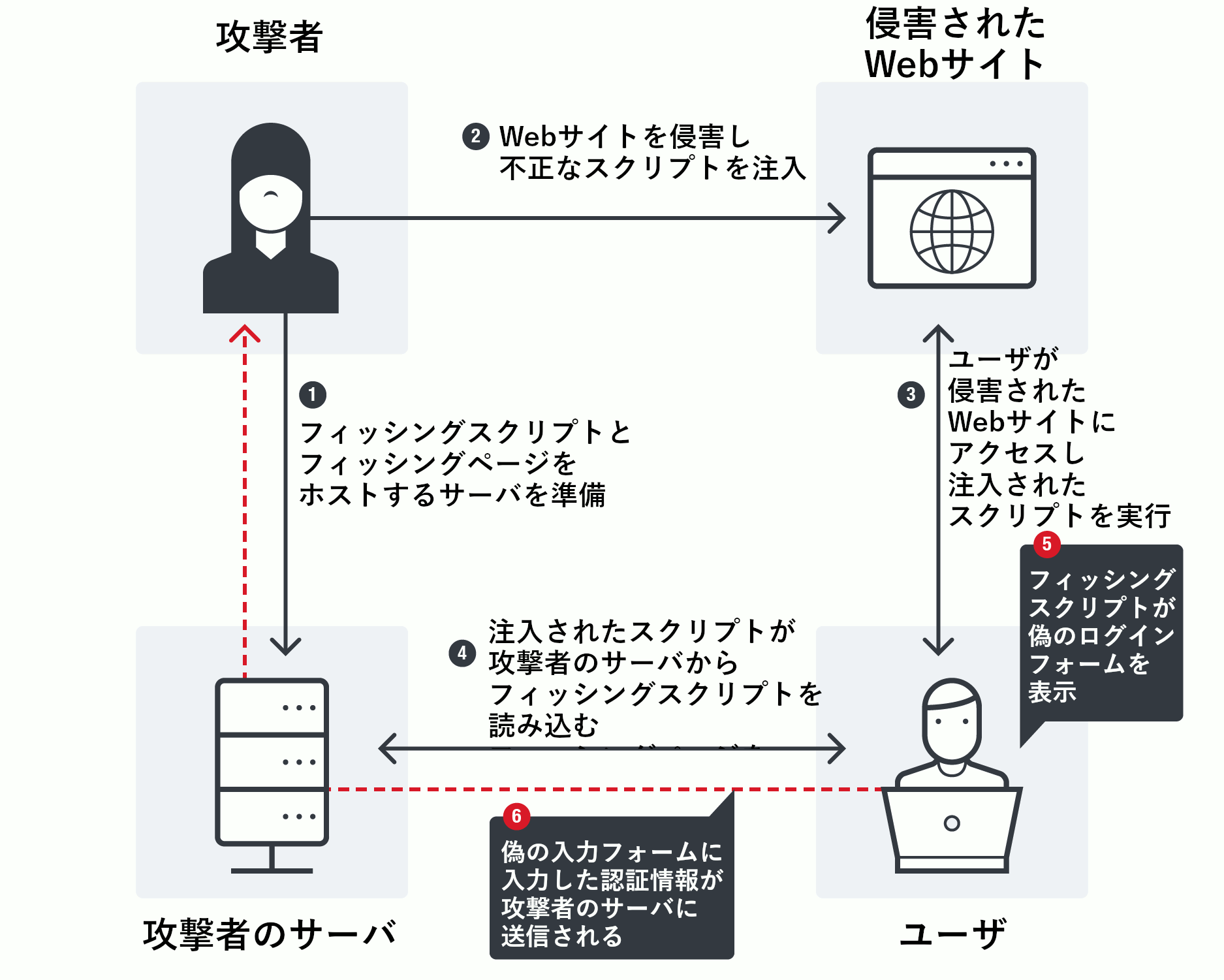

トレンドマイクロは、少なくとも4つの韓国のWebサイトを侵害し、偽のログインフォームを通して認証情報を窃取するフィッシング攻撃を確認しました。侵害されたWebサイトには同国で訪問数上位に入る事業ページが含まれていました。また、偽のログインフォームは韓国で広く利用されている検索サイトに偽装していました。ユーザが入力した認証情報は攻撃者のサーバに送信されますが、認証情報の正誤をチェックする機能が無いことから、この攻撃はまだ調査および情報収集の段階にあると考えられます。

侵害したWebサイトに不正なJavaScriptのコードを注入する「水飲み場型攻撃」は、以前にも脆弱性攻撃コードや銀行情報を窃取するスキミングコードを読み込ませる手法として利用されてきました。しかし、今回のように水飲み場型攻撃がフィッシングに利用された事例は珍しいものだと言えます。

■攻撃の流れ

「Soula」という名前が付けられたこの攻撃の流れは図1の通りです。侵害されたWebサイトに注入された不正なコードが、ユーザのPCまたはモバイル端末にフィッシングスクリプト(「Trojan.HTML.PHISH.TIAOOHDW」として検出)を読み込み、偽のログインフォームを表示します。

図1:フィッシング攻撃の流れ

モノのインターネット(Internet of Things、IoT)を狙うマルウェア「Mirai」の新しい亜種がセキュリティ企業「Palo Alto Networks」のリサーチャによって報告されました。Palo Altoの解析によると、この新しい亜種は新旧の脆弱性を利用し、業務利用されているデジタルサイネージ用機器およびワイヤレスプレゼンテーションシステムを攻撃対象とします。また、辞書攻撃に使用する初期設定の認証情報一覧には新しい認証情報が追加されていました。

トレンドマイクロはこのMiraiの新しい亜種を「Backdoor.Linux.MIRAI.VWIPI」および「Backdoor.Linux.BASHLITE.AME」として検出対応しています。

続きを読む