トレンドマイクロは、少なくとも4つの韓国のWebサイトを侵害し、偽のログインフォームを通して認証情報を窃取するフィッシング攻撃を確認しました。侵害されたWebサイトには同国で訪問数上位に入る事業ページが含まれていました。また、偽のログインフォームは韓国で広く利用されている検索サイトに偽装していました。ユーザが入力した認証情報は攻撃者のサーバに送信されますが、認証情報の正誤をチェックする機能が無いことから、この攻撃はまだ調査および情報収集の段階にあると考えられます。

侵害したWebサイトに不正なJavaScriptのコードを注入する「水飲み場型攻撃」は、以前にも脆弱性攻撃コードや銀行情報を窃取するスキミングコードを読み込ませる手法として利用されてきました。しかし、今回のように水飲み場型攻撃がフィッシングに利用された事例は珍しいものだと言えます。

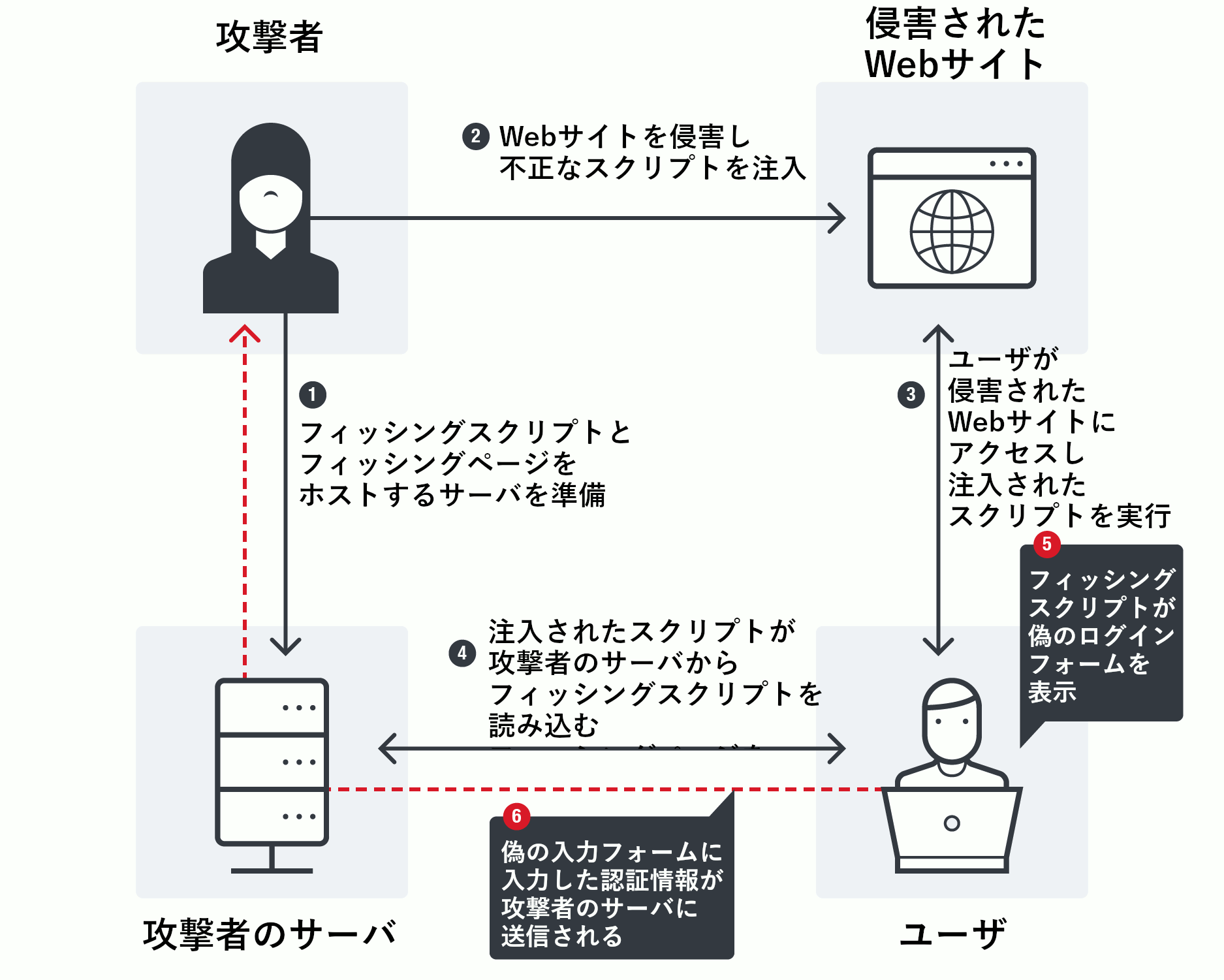

■攻撃の流れ

「Soula」という名前が付けられたこの攻撃の流れは図1の通りです。侵害されたWebサイトに注入された不正なコードが、ユーザのPCまたはモバイル端末にフィッシングスクリプト(「Trojan.HTML.PHISH.TIAOOHDW」として検出)を読み込み、偽のログインフォームを表示します。

図1:フィッシング攻撃の流れ