昨年2018年を通じ拡大した宅配業者の偽装SMSを発端としたAndroid不正アプリ拡散を狙う攻撃は、現在も続いています。またAndroid端末だけでなく、iPhoneなどiOS端末でアクセスした場合にもフィッシングサイトへ誘導する動きも確認されており、スマートフォンを中心としたモバイル機器全体を狙う攻撃となっていることはこれまでも報告してまいりました。この国内のモバイル機器全体を狙う継続した攻撃の中で、新たな動きが2つ確認されました。1つは誘導先の不正サイトが詐称する企業の変化です。これまでの宅配業者から新たに、携帯電話事業者Webページの偽装が確認されました。もう1つは、誘導先の不正サイト上でiOS端末の固有情報を窃取するために不正な構成プロファイルを使用する手口です。

続きを読むトレンドマイクロは、2019年2月下旬、新しいバックドア型マルウェア「SLUB」を送り込み感染PCから情報を窃取する攻撃を確認しました。この攻撃は、改ざんしたWebサイトに攻撃コードを仕込む「水飲み場型攻撃」によって対象PCを感染させ、リポジトリホスティングサービス「GitHub」およびコミュニケーションプラットフォーム「Slack」を利用してコマンド&コントロール(C&C)通信を行います。SLUBは、感染PCから収集したファイルを、ファイル共有サービス「file.io」を利用して攻撃者に送信します。トレンドマイクロがSLUBを確認した時点で、このマルウェアは一般的にはまだ存在を認識されていないようでした。チャットプラットフォームが悪用される可能性については以前から指摘していましたが、Slackの悪用が確認されたのは今回が初めてです。

調査によって判明した「戦略、技術、手法(Tactics, Techniques and Procedures、TTP)」から、今回の攻撃は、通常のサイバー攻撃ではなく、有能な攻撃者によって実行された隠ぺい性の高い標的型攻撃だと考えられます。トレンドマイクロは、問題の脅威についてすぐにカナダのCSIRT(Computer Security Incident Response Team)である「Canadian Centre for Cyber Security」に通知しました。同センターは水飲み場型攻撃に利用されたWebサイトの運営者に注意喚起し、この脅威への対処を支援しました。

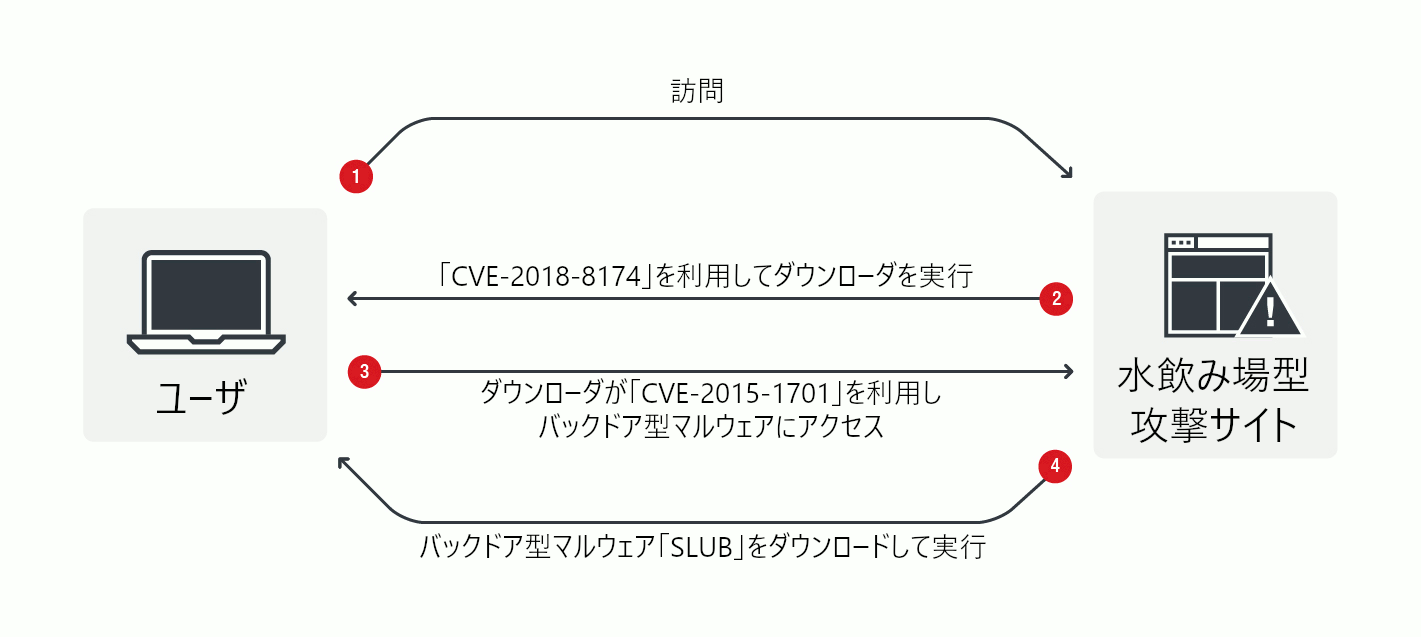

■水飲み場型攻撃と脆弱性の利用による感染の流れ

図1は水飲み場型攻撃による感染の流れを図示したものです。

図1:感染の流れ

トレンドマイクロは、ハニーポットから収集したデータの分析を通して仮想通貨発掘マルウェアをデプロイする活動を確認しました。この仮想通貨発掘マルウェアは、リポジトリホスティングサービス「Docker Hub」で公開されているDockerイメージを悪用した不正なコンテナとしてデプロイされていました。このイメージは仮想通貨発掘マルウェアを送り込む不正なサービスの一部として悪用されます。また、仮想通貨の発掘の他に、ネットワークスキャンツールを利用して露出したコンテナおよびアプリケーションを検索する活動も確認されました。Dockerは適切な設定のためのベストプラクティスを公開していますが、今回の調査で使用したハニーポットにはセキュリティ対策は実施していません。コンテナに含まれるアプリケーションではなくDocker自体を狙った攻撃を捕捉するために初期設定のまま構築されています。

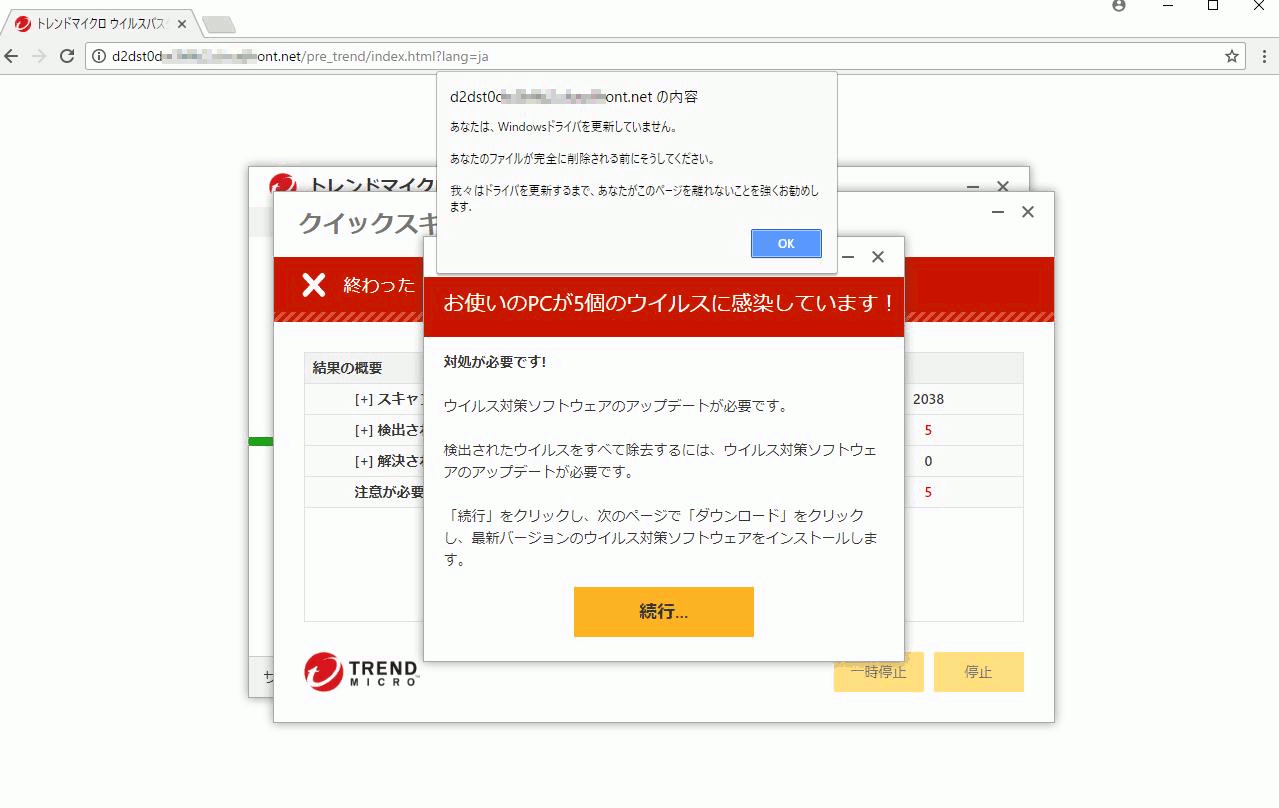

続きを読む1月30日の本ブログ記事でも取り上げた「偽警告」ですが、その後も継続が確認されています。このように何度も繰り返されている常套手段的な攻撃は、継続の過程で様々な変化を伴うことがあります。その変化の一つとして、今回は正規セキュリティソフトを偽装する手法、特に弊社トレンドマイクロ製品の検出を偽装するものも確認されました。トレンドマイクロ製品では利用者の操作無くWeb上で自動的にウイルス検索を行うような機能はありませんのでご注意ください。

図:トレンドマイクロ製品を詐称する偽警告の表示例

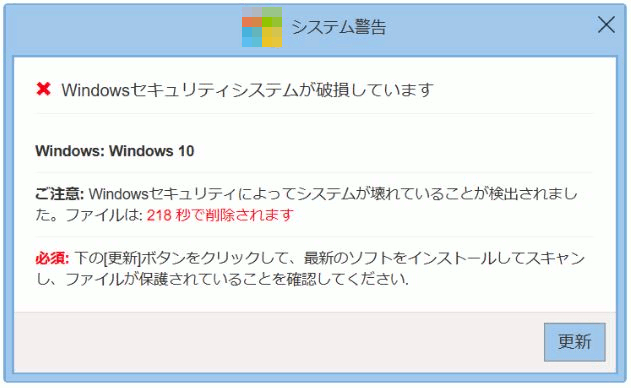

Web閲覧時に「セキュリティシステムが破損しています」や「システムがウイルスに感染しています」などのメッセージが突然表示され、驚いたことがある方は多いのではないでしょうか。これらは「偽警告」、英語では「Fake Alert」や「Fake Warning」と呼ばれ、利用者の不安をあおって誘導するサイバー犯罪者の常套手段です。本ブログでも2017年11月の記事など、何度も注意を呼び掛けている攻撃手法となります。

図:トレンドマイクロが1月に確認した偽警告の表示例

2014年に初めて確認された「EMOTET」は、追加モジュールによってさまざまな不正活動を行う機能によって現存するマルウェアの中で最も悪名高いものの1つとなっています。米コンピュータ緊急事態対策チーム(US-CERT)は、2018年7月、EMOTETによる被害の修復に州および地方政府は事例あたり最大100万ドル(2019年1月28日時点で約1億1,000万円)を費やしたとする注意喚起を公開しています。

EMOTETの活動とインフラストラクチャに関する2018年11月のブログ記事(英語)に続いて、本記事では「不正な文書ファイルを利用した拡散」と「実行ファイルのパックおよびデプロイ」を別々のインフラストラクチャが担う多層的な運用の仕組みについて解説します。

続きを読むRadio Frequency(ラジオ波、RF)を使用する産業用リモートコントローラは、製造や建設、輸送など、さまざまな産業部門で産業用機械の制御に利用されています。過酷な使用に耐えるような頑丈な作りになっており、安全のために目立つ色が使われています。形状に基づいて分類すると、主に、ベルトに装着するタイプ、手持ちサイズ、ポケットサイズの3種類があり、ボタンやジョイスティックの数はさまざまです。基本的な仕組みは家庭用のリモートコントローラと同様です。リモートコントローラは、コマンドまたはボタン押下に対応したRFをトランスミッタ(TX)で送信し、ガレージの扉やクレーンのような制御対象機器がその信号をレシーバ(RX)で受信します。対象機器は受信した信号をコマンドとして解釈し、扉の開閉や荷物の吊り上げといった操作を実行します。

続きを読む