CPU の重大な脆弱性「Meltdown」および「Spectre」を利用した実際の攻撃はまだ確認されていません。しかし、「Proof of Concept(概念実証、PoC)」が公開されており、これらの脆弱性を狙う攻撃の実験によるものと推測される不審なファイルの検出も報告されています。このような状況を踏まえると、問題の脆弱性を利用した攻撃が確認されるのも時間の問題と言ってよいでしょう。Meltdown および Spectre の影響範囲は広く、1995 年以降に作成された PC が影響を受けると言われています。また、この2月にはそれまで認識されていた以外の攻撃方法も確認され「MeltdownPrime」および「SpectrePrime」と命名されるなど、攻撃危険性が高まっています。侵入した環境でメモリ上のデータへの不正アクセスを可能とするこれらの脆弱性は重要情報の窃取を目的とした攻撃で使用される可能性が高く、ヨーロッパ連合(EU)が個人情報の保護を目的として制定した「一般データ保護規則(General Data Protection Regulation、GDPR)」の対象企業にとっては特に頭の痛い問題となり得ます。

続きを読む仮想通貨のマイニング(発掘)を狙うサイバー犯罪者による攻撃は、ランサムウェアに代わるような脅威になるでしょうか。仮想通貨の人気と実世界における重要性の高まりにより、サイバー犯罪者も仮想通貨に大きな関心を抱いています。変化する脅威状況の中で仮想通貨の発掘を狙う攻撃は、以前のランサムウェアのような勢いで急拡大しています。2017 年に家庭用ルータに接続した機器で検出されたネットワークイベントの中で最も多いイベントが仮想通貨の発掘活動だったことは、サイバー犯罪者に限らず、仮想通貨の発掘に注目が集まっていることを示す一例と言えます。

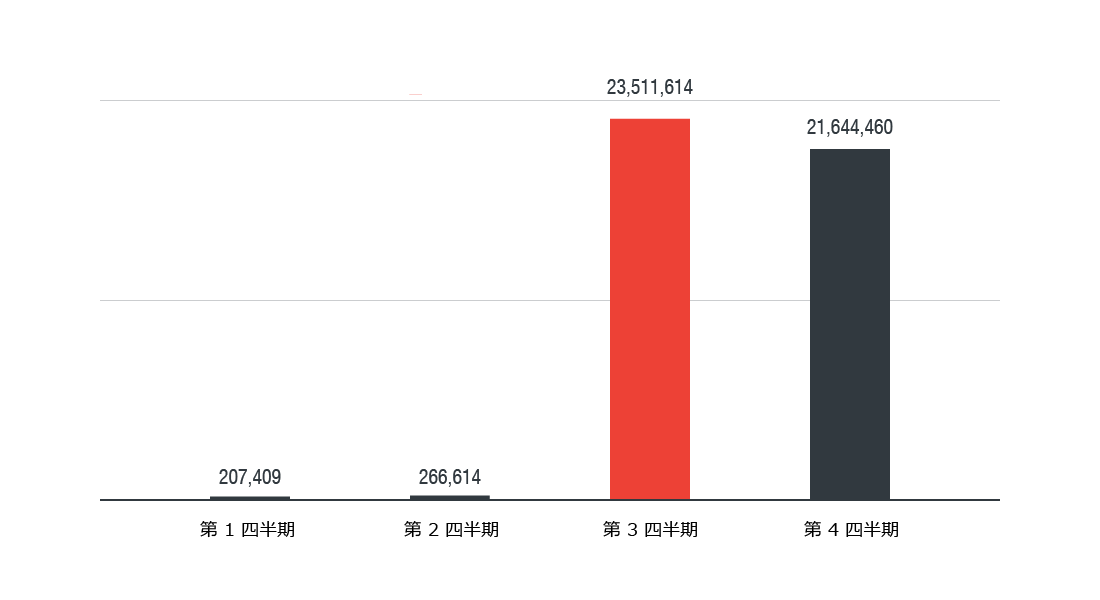

図 1:2017 年、家庭用ルータに接続された機器における

仮想通貨発掘関連ネットワークイベントの検出数推移

(組込み型ホームネットワークセキュリティ製品

「Trend Micro Smart Home Network™」の情報に基づく)

トレンドマイクロでは 2017 年 1 年間における国内外の脅威動向について分析を行いました。結果、2017 年は様々なサイバー犯罪において特筆すべき変化が起こった「転換期」に位置づけられる年であったと言えます。

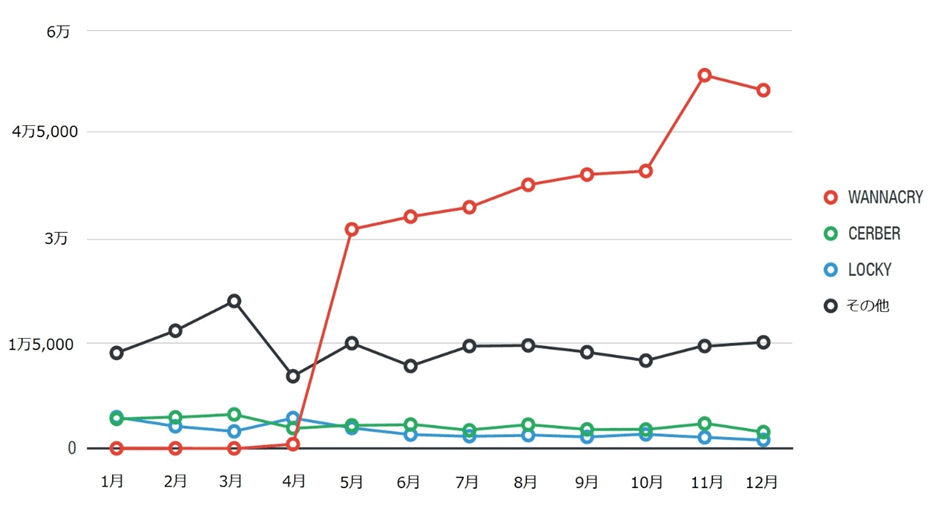

2016 年に過去最大規模の被害を発生させた「ランサムウェア」の攻撃総数は、2016 年のおよそ 10 億件から 2017 年はおよそ6億件へと減少しました。しかし、ランサムウェア自体はサイバー犯罪者にとっての「ビジネス」として完全に定着すると共に、より効果的な攻撃を実現させるための攻撃手法の多様化が見られました。2017 年新たに登場した「WannaCry」は 5 月に脆弱性を利用したネットワークワーム活動を取りいれ、6 月以降も継続して拡散を拡大しています。また、既存の「LOCKY」や「CERBER」のような既存のランサムウェアは度重なる改変による多機能化などから、より攻撃しやすいツールとしてサイバー犯罪者に継続して利用されました。これら新旧のランサムウェアの代表である「WannaCry」、「LOCKY」、「CERBER」の 3 種のファミリーでランサムウェア検出台数全体の約 7 割を占める一方、残りの 3 割は「その他」ファミリーによるものであり多種多様なランサムウェアによる小規模な攻撃の多発を示しているものと言えます。

図:全世界におけるランサムウェアファミリー別検出台数推移

新登場の「WannaCry」が単体で全体の 57% を占める一方、

2016 年登場の「CERBER」と「LOCKY」で合わせて 12% を占めた

2018 年 2 月 9 日に開会した平昌冬季オリンピックですが、華やかな開会式の裏でサイバー攻撃を受けていたとの報道がありました。報道では、公式ホームページがダウンし観客がチケットを印刷できなくなった、メインプレスセンターの IPTV システムや組織委員会内部のインターネットや Wi-Fi が使用不可になった、予定されていたドローンによるデモンストレーションが中止された、などイベント運営に様々な影響があったと伝えられています。現在までに攻撃内容に関する公式の発表はありませんが、複数の報道によれば不正プログラムを使用したサイバー攻撃の可能性が高いものと考えられています。トレンドマイクロでは、このサイバー攻撃で使用されたとされる不正プログラムの解析を行いました。

続きを読むMicrosoft は 2017 年 11 月、遠隔でのコード実行が可能になる Microsoft Office の脆弱性「CVE-2017-11882」を修正する更新プログラムを公開しました。しかし、更新プログラム公開後にも「COBALT」のようなサイバー犯罪集団がこの脆弱性を利用して情報窃取型マルウェア「FAREIT」やオンライン銀行詐欺ツール「URSNIF」および「Loki」を改造した情報窃取型マルウェアのようなさまざまなマルウェアを拡散していたことが確認されています。Loki は当初、パスワードや仮想通貨ウォレットを窃取することのできるキーロガーとして販売されていたマルウェアです。

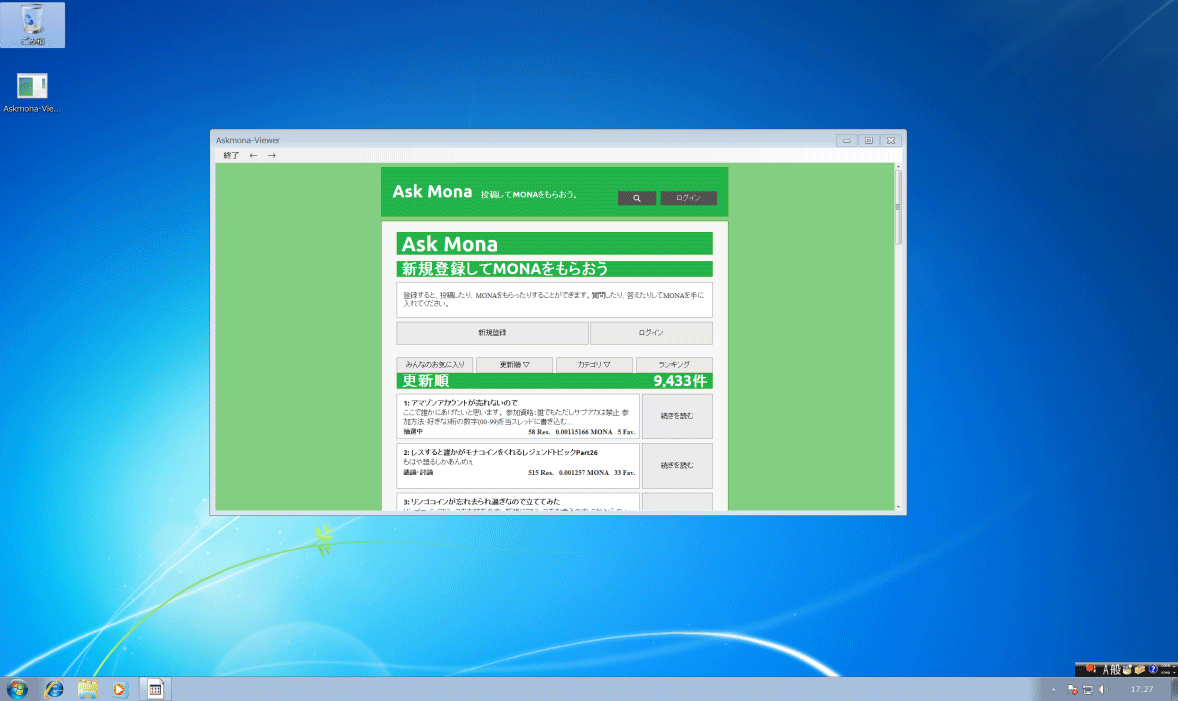

続きを読む2018 年 1 月 30 日夜、ウイルス作成容疑で大阪の高校生が逮捕された事例が一斉に報道されました。報道によれば高校生は、仮想通貨「MONACOIN(モナコイン)」を不正に入手する目的で作成した不正プログラムを掲示板上で頒布していたことによる不正指令電磁的記録作成・同供用容疑で逮捕されました。2017 年にはランサムウェアを作成した大阪の中学生、ウイルスを 6,000 個作ったとする北海道の中学生、遠隔操作ウイルスを作成した岡山の高校生など、ウイルス作成容疑による未成年者の逮捕が相次ぎましたが、今回の事例もそれらに次ぐものと言えます。逮捕された高校生が作成した不正プログラムは、モナコイン関連の掲示板「Ask Mona」上で 2017 年 10 月に公開されていた「MonacoinTicker」と「Askmona-Viewer」という 2 本のプログラムと見られています。トレンドマイクロではこれらのプログラム検体を入手、解析の上で不正プログラムとして検出対応(「TSPY_COINSTEAL.G」として検出)しています。

図:逮捕された高校生が作成したものと見られる「Askmona-Viewer」の起動画面

2017 年以降、仮想通貨を狙うサイバー犯罪者の動きが顕著になっています。2018 年に入り日本でも仮想通貨取引所サイトでの仮想通貨の不正出金や流出の事例が相次いで発生したことに続き、仮想通貨ウォレットの情報を盗むマルウェア(トレンドマイクロ製品では「TSPY_COINSTEAL.G」として検出対応)を配布した高校生の逮捕事例もこの 1 月 30 日に明らかになりました。現在、仮想通貨を狙う攻撃では、仮想通貨発掘ツール(コインマイナー)による不正なコインマイニング(仮想通貨発掘)が主となっていますが、今回高校生が逮捕された事例での仮想通貨ウォレット情報の窃取のように、より直接的に仮想通貨を狙う攻撃も以前から存在していました。

図:ビットコインウォレットのデータファイル例

その活動内容によって悪名をはせるサイバー犯罪集団「Lazarus」は、正体に関する謎も相まって多くの関心を集めています。同集団は、2007 年の韓国政府に対する一連のサイバー諜報活動によって登場して以来、大きな被害をもたらした注目すべき標的型攻撃をいくつか成功させており、最近では、広く報道された 2014 年の Sony Pictures における情報漏えいや、2016 年のバングラデシュの銀行に対する攻撃が例として挙げられます。規模と影響の両面で Lazarus の活動の歴史に匹敵する集団はほとんどありません。その大きな理由の 1 つが、Lazarus が利用するツールと手法の多様性にあります。

続きを読む