Android 端末向け不正アプリ「AndroRAT」(「ANDROIDOS_ANDRORAT.HRXC」として検出)の新しい亜種が確認されました。この不正アプリは「Remote Access Tool(RAT)」で、サイレントインストール、シェルコマンドの実行、Wi-Fi パスワードの収集、画面キャプチャのような不正活動のために、脆弱性を利用して端末をルート化します。この AndroRAT の亜種は、2016 年に公表された脆弱性「CVE-2015-1805」を利用し、権限を必要とするさまざまな不正活動を実行します。CVE-2015-1805 は Marshmallow より前の Android バージョンに影響を与えます。

続きを読むトレンドマイクロでは 2017 年 1 年間における国内外の脅威動向について分析を行いました。結果、2017 年は様々なサイバー犯罪において特筆すべき変化が起こった「転換期」に位置づけられる年であったと言えます。

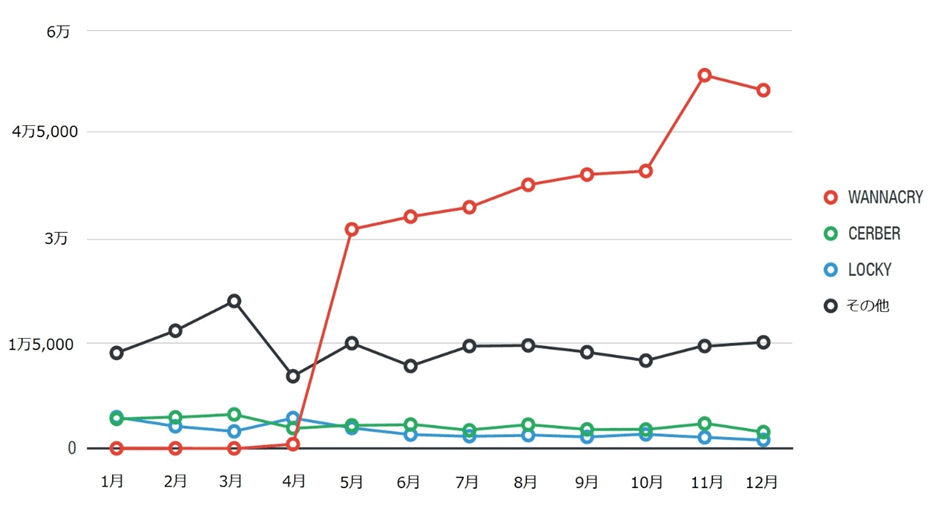

2016 年に過去最大規模の被害を発生させた「ランサムウェア」の攻撃総数は、2016 年のおよそ 10 億件から 2017 年はおよそ6億件へと減少しました。しかし、ランサムウェア自体はサイバー犯罪者にとっての「ビジネス」として完全に定着すると共に、より効果的な攻撃を実現させるための攻撃手法の多様化が見られました。2017 年新たに登場した「WannaCry」は 5 月に脆弱性を利用したネットワークワーム活動を取りいれ、6 月以降も継続して拡散を拡大しています。また、既存の「LOCKY」や「CERBER」のような既存のランサムウェアは度重なる改変による多機能化などから、より攻撃しやすいツールとしてサイバー犯罪者に継続して利用されました。これら新旧のランサムウェアの代表である「WannaCry」、「LOCKY」、「CERBER」の 3 種のファミリーでランサムウェア検出台数全体の約 7 割を占める一方、残りの 3 割は「その他」ファミリーによるものであり多種多様なランサムウェアによる小規模な攻撃の多発を示しているものと言えます。

図:全世界におけるランサムウェアファミリー別検出台数推移

新登場の「WannaCry」が単体で全体の 57% を占める一方、

2016 年登場の「CERBER」と「LOCKY」で合わせて 12% を占めた

仮想通貨人気の高まりに伴い仮想通貨発掘ツールを悪用した攻撃も増加しています。トレンドマイクロは、比較的一般的なデータベース管理システム「Apache CouchDB」の 2 つの脆弱性を突き、仮想通貨「Monero」を発掘するマルウェア(「HKTL_COINMINE.GE」、「HKTL_COINMINE.GP」、「HKTL_COINMINE.GQ」として検出)を拡散する新しい攻撃を確認しました。Apache CouchDB は、拡張可能なアーキテクチャと利便性の高いインターフェイスを組み合わせたオープンソースのデータベース管理システムです。

今回攻撃に利用された脆弱性は以下の 2 つです。

- Apache CouchDB の JSON 形式データの取り扱いにおける遠隔からの権限昇格脆弱性「CVE-2017-12635」

- Apache CouchDBの設定変更機能における「遠隔でのコード実行(Remote Code Execution、RCE)」脆弱性「CVE-2017-12636」

2018 年 2 月 9 日に開会した平昌冬季オリンピックですが、華やかな開会式の裏でサイバー攻撃を受けていたとの報道がありました。報道では、公式ホームページがダウンし観客がチケットを印刷できなくなった、メインプレスセンターの IPTV システムや組織委員会内部のインターネットや Wi-Fi が使用不可になった、予定されていたドローンによるデモンストレーションが中止された、などイベント運営に様々な影響があったと伝えられています。現在までに攻撃内容に関する公式の発表はありませんが、複数の報道によれば不正プログラムを使用したサイバー攻撃の可能性が高いものと考えられています。トレンドマイクロでは、このサイバー攻撃で使用されたとされる不正プログラムの解析を行いました。

続きを読むこれまでに世界各国ですでに多数の組織が被害に遭っている「ビジネスメール詐欺」ですが、昨年末には国内で高額な被害事例が報道されるなど、日本国内でもその認知が広がりつつあります。このビジネスメール詐欺では、社内プロセスやセキュリティ対策が十分に実施されている大手企業や自社はサイバー攻撃には狙われないだろうと安心している中小企業まで、企業規模を問わずあらゆる組織が標的となっています。

そのため、法人組織では、ビジネスメール詐欺の攻撃に対する理解を深め、その被害に遭わないようセキュリティ対策を検討していく必要があります。トレンドマイクロでは、ビジネスメール詐欺で使用されたメールを調査し、その攻撃手口の傾向を分析したレポート「ビジネスメール詐欺の犯罪手口を暴く」を公開しました。

続きを読むMicrosoft は 2017 年 11 月、遠隔でのコード実行が可能になる Microsoft Office の脆弱性「CVE-2017-11882」を修正する更新プログラムを公開しました。しかし、更新プログラム公開後にも「COBALT」のようなサイバー犯罪集団がこの脆弱性を利用して情報窃取型マルウェア「FAREIT」やオンライン銀行詐欺ツール「URSNIF」および「Loki」を改造した情報窃取型マルウェアのようなさまざまなマルウェアを拡散していたことが確認されています。Loki は当初、パスワードや仮想通貨ウォレットを窃取することのできるキーロガーとして販売されていたマルウェアです。

続きを読むサイバー犯罪者は、セキュリティ対策ソフトに対抗して攻撃を成功させるために常に新しい戦略を探求しています。ハッシュ値を変化させるポリモーフィズムやパッキング等の技術を採用するマルウェアの増加によって、従来のようなクライアント側(エンドポイント)におけるシグネチャベースの検出では対処しきれなくなってきています。また、強力な難読化やアンチサンドボックス技術によって動的および静的な解析は制限を受けています。新しく確認される脅威は増加の一途を辿っており、世界中のユーザを守るためにより高速な検出システムが必要とされています。

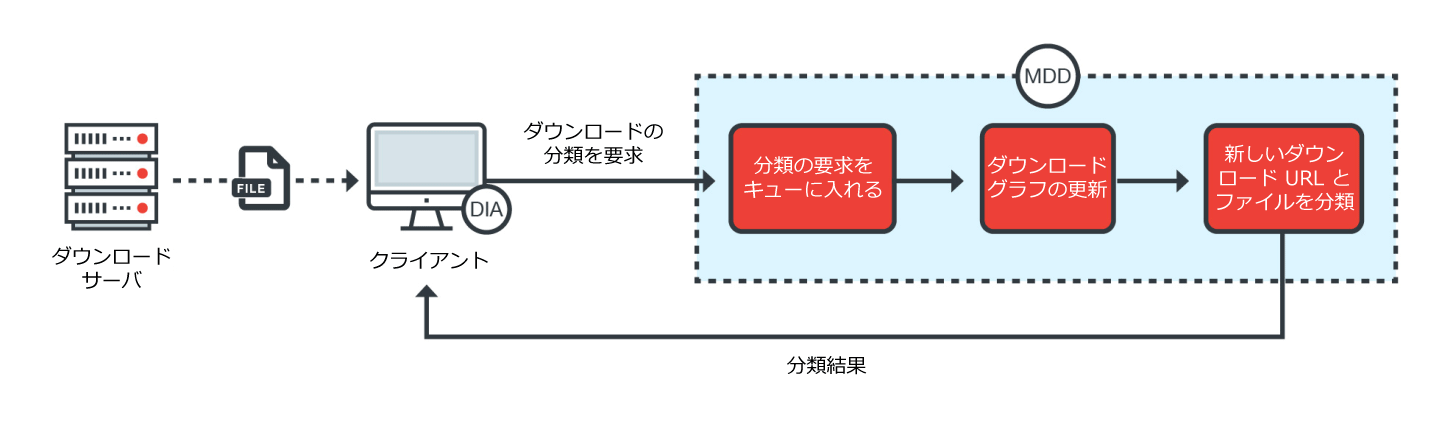

トレンドマイクロはこのような要望に応えるために、クロスジェネレーション(XGen)セキュリティアプローチにより、既存のさまざまな高度なセキュリティ技術に加え、次世代の AI 技術のひとつである高度な機械学習型検索を活用するソリューションを提供しています。今回はこのトレンドマイクロのアプローチの中でも特に機械学習型検索を活用して、現在の静的および動的解析が直面している技術的な制約を克服し、過去に検出されていない新しい脅威をリアルタイムで検出することを可能にする取り組みを紹介します

このシステムは、ノード(頂点)とエッジ(辺)で連結関係を表すグラフ理論に基いた推論と機械学習を組み合わせ、短時間でダウンロード URL やソフトウェアが不正なものであるか分類します。

図 1:検出手法の概略

トレンドマイクロは、2017 年末から、Android 端末ユーザを標的とする諜報活動を確認してきました。今回報告する攻撃では、インドのユーザを狙った Android 端末向け不正アプリが利用されており、その背後には、以前政府職員を標的とした攻撃で確認されたハッカー集団がいると考えられます。弊社は当該アプリを「PORIEWSPY(ポリュースパイ)」と名付け、「ANDROIDOS_PORIEWSPY.HRX」として検出対応しています。共通のコマンド&コントロール(C&C)サーバを利用していることから、同集団は、「DroidJack/SandroRAT」(「ANDROIDOS_SANRAT.A」として検出)を元に作成された不正アプリも利用してると考えられます。DroidJackは感染した Android 端末を完全に操作することのできる「Remote Access Tool(RAT)」です。

これらの不正アプリの背後にいる攻撃者は、2016 年に報告されたサイバー諜報活動集団と関連しているかもしれませんが、この集団が以前の活動とは関係の無い別の攻撃を開始している可能性もあります。

続きを読む2018 年 1 月 15 日の本ブログ記事でお伝えした、SMS を発端とした Android 向け不正アプリ拡散の攻撃ですが、これは複数の日本企業を偽装したキャンペーンの一部であったことが確認されました。このキャンペーンでは、いずれも国内有名企業を偽装した電子メールや SMS により、正規サイトに偽装した不正サイトへの誘導を行うものであり、完全に日本国内の利用者を狙った攻撃と言えます。誘導先の不正サイトは、最終的にバックドア型不正アプリの拡散を目的としています。このように、同一の Android 向け不正アプリを複数の日本企業を偽装した電子メールや SMS により配布する攻撃キャンペーンは、これまでにほとんど例がないものと言えます。

続きを読む