トレンドマイクロは、SOHO(小規模または自宅事務所)用ルータを狙う新しい脆弱性攻撃ツール(エクスプロイトキット、EK)「Novidade EK」を確認しました。Novidade EK は、ユーザがすでにログインしている Web アプリケーションを介してクロスサイトリクエストフォージェリ(Cross Site Request Forgeries、CSRF)攻撃を実行し、ルータに接続された機器やデスクトップ PC からルータの Domain Name System(DNS)設定を変更します。ユーザが標的ドメインにアクセスすると、当該ドメインへのトラフィックが不正サイトの IP アドレスに名前解決され、攻撃者が管理するサーバにリダイレクトされます。

続きを読むトレンドマイクロは、2018 年 7 月 25 日以降、「malvertisement(不正広告)」と脆弱性攻撃ツール(エクスプロイトキット)「Rig EK」を利用して、仮想通貨発掘マルウェアや暗号化型ランサムウェア「GandCrab」を拡散する活動を確認してきました。その後、8 月 1 日には、Rig EK によって、今まで知られていなかったランサムウェアが拡散されていることを確認しました。この新種と思われるランサムウェアを詳細に解析したところ、匿名ネットワーク「Tor」内で身代金支払いページを確認することができました。このランサムウェアは「PRINCESS EVOLUTION(プリンセスエボリューション)」(「RANSOM_PRINCESSLOCKER.B」として検出)と呼ばれおり、実際に、2016 年に確認された暗号化型ランサムウェア「PRINCESS LOCKER」の新しいバージョンであることが判明しました。PRINCESS EVOLUTION は、「Ransomware as a Service(サービスとしてのランサムウェア、RaaS)」として提供されており、アンダーグラウンドの掲示板で利用者を募集していました。

図 1:身代金支払いページの「PRINCESS EVOLUTION」のロゴ

本ブログで 2017 年 2 月に解説したように、2016 年には、主要な脆弱性攻撃ツール(エクスプロイトキット、EK)の活動停止や減少が確認されました。しかし、エクスプロイトキットの活動は完全に停止したわけではありません。「malvertisement(不正広告)」や、スパムメール内の不正リンク、あるいは侵害した Web サイトのように、以前と同様の手口の利用を続けているものの、最近再び脅威状況の中で重要な位置を占めるようになってきました。「Rig EK」、「GrandSoft EK」、そして非公開の「Magnitude EK」がその良い例です。これらのエクスプロイトキットは、比較的最近確認された脆弱性を利用し、仮想通貨発掘マルウェアやランサムウェア、ボットのローダ、そしてオンライン銀行詐欺ツール(バンキングトロジャン)などのマルウェアを送り込みます。

続きを読む「Rig Exploit Kit(Rig EK)」のような脆弱性攻撃ツール(エクスプロイトキット)を利用した攻撃は、通常、改ざんされた Web サイトを起点とします。攻撃者は、不正なスクリプトやコードを Web サイトに埋め込み、アクセスしたユーザをエクスプロイトキットのランディングページにリダイレクトします。しかし、2017 年 2 月から 3 月頃に実施されたサイバー攻撃キャンペーン「Seamless」では、非表示にした iframe を経由してランディングページにリダイレクトしていました。iframe は Web ページの中に別のページのコンテンツを埋め込むために使用される HTML 要素です。

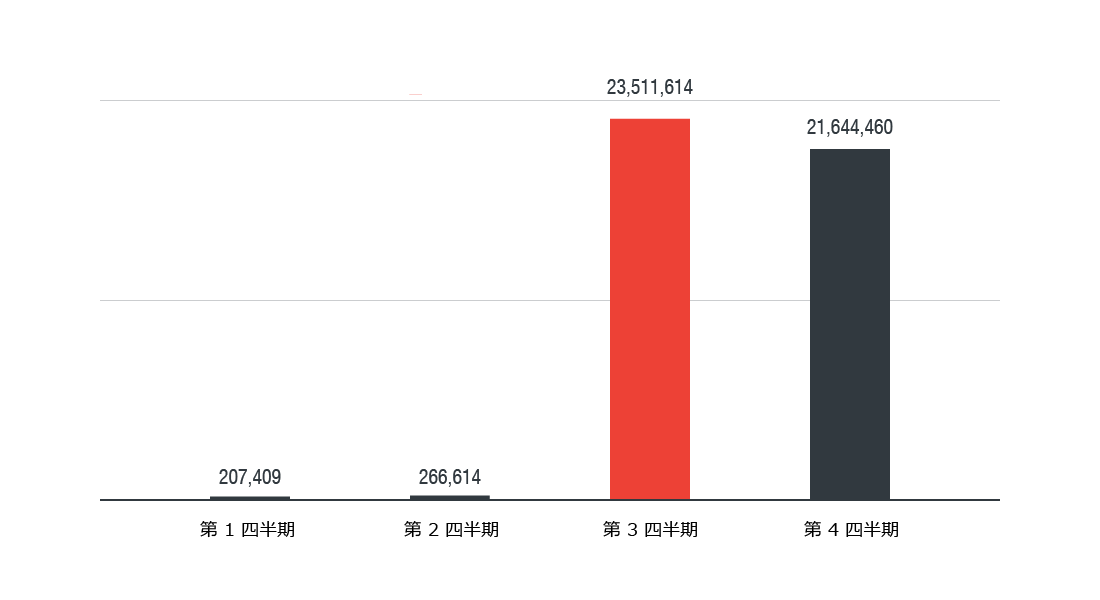

続きを読む仮想通貨のマイニング(発掘)を狙うサイバー犯罪者による攻撃は、ランサムウェアに代わるような脅威になるでしょうか。仮想通貨の人気と実世界における重要性の高まりにより、サイバー犯罪者も仮想通貨に大きな関心を抱いています。変化する脅威状況の中で仮想通貨の発掘を狙う攻撃は、以前のランサムウェアのような勢いで急拡大しています。2017 年に家庭用ルータに接続した機器で検出されたネットワークイベントの中で最も多いイベントが仮想通貨の発掘活動だったことは、サイバー犯罪者に限らず、仮想通貨の発掘に注目が集まっていることを示す一例と言えます。

図 1:2017 年、家庭用ルータに接続された機器における

仮想通貨発掘関連ネットワークイベントの検出数推移

(組込み型ホームネットワークセキュリティ製品

「Trend Micro Smart Home Network™」の情報に基づく)

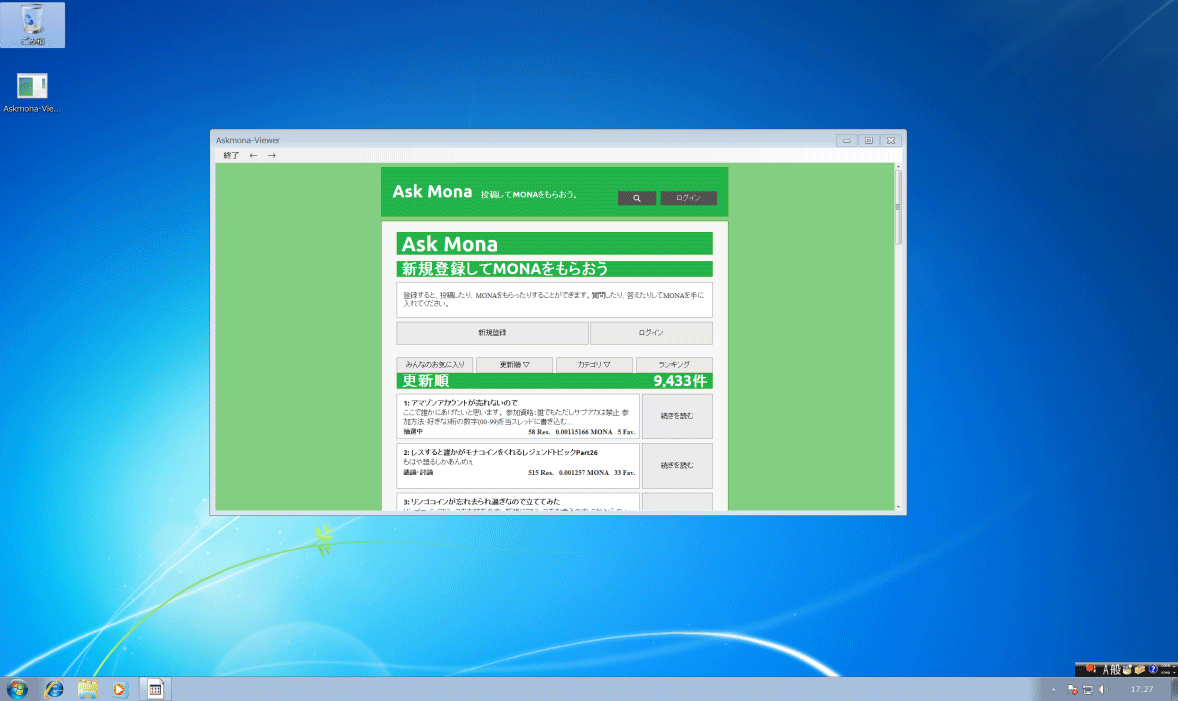

2018 年 1 月 30 日夜、ウイルス作成容疑で大阪の高校生が逮捕された事例が一斉に報道されました。報道によれば高校生は、仮想通貨「MONACOIN(モナコイン)」を不正に入手する目的で作成した不正プログラムを掲示板上で頒布していたことによる不正指令電磁的記録作成・同供用容疑で逮捕されました。2017 年にはランサムウェアを作成した大阪の中学生、ウイルスを 6,000 個作ったとする北海道の中学生、遠隔操作ウイルスを作成した岡山の高校生など、ウイルス作成容疑による未成年者の逮捕が相次ぎましたが、今回の事例もそれらに次ぐものと言えます。逮捕された高校生が作成した不正プログラムは、モナコイン関連の掲示板「Ask Mona」上で 2017 年 10 月に公開されていた「MonacoinTicker」と「Askmona-Viewer」という 2 本のプログラムと見られています。トレンドマイクロではこれらのプログラム検体を入手、解析の上で不正プログラムとして検出対応(「TSPY_COINSTEAL.G」として検出)しています。

図:逮捕された高校生が作成したものと見られる「Askmona-Viewer」の起動画面

2017 年以降、仮想通貨を狙うサイバー犯罪者の動きが顕著になっています。2018 年に入り日本でも仮想通貨取引所サイトでの仮想通貨の不正出金や流出の事例が相次いで発生したことに続き、仮想通貨ウォレットの情報を盗むマルウェア(トレンドマイクロ製品では「TSPY_COINSTEAL.G」として検出対応)を配布した高校生の逮捕事例もこの 1 月 30 日に明らかになりました。現在、仮想通貨を狙う攻撃では、仮想通貨発掘ツール(コインマイナー)による不正なコインマイニング(仮想通貨発掘)が主となっていますが、今回高校生が逮捕された事例での仮想通貨ウォレット情報の窃取のように、より直接的に仮想通貨を狙う攻撃も以前から存在していました。

図:ビットコインウォレットのデータファイル例