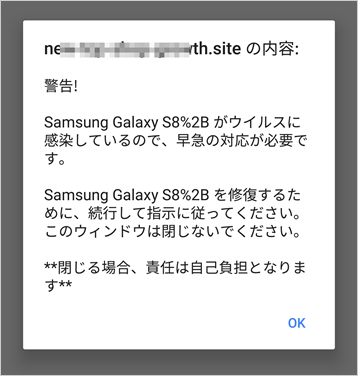

トレンドマイクロでは日夜多くのサイバー攻撃を監視していますが、Web上の表示や広告から攻撃に誘導する手法はサイバー犯罪者の常とう手段となっています。このような人間をだまして危険に誘導する手口に対しては、その手口を知ることが対策のために重要です。今回はスマートフォンやタブレットでの Web閲覧時に突然表示される「ウイルスに感染」警告からの誘導について、その実例を紹介します。

図1:スマートフォンで Web閲覧中に突然表示される「ウイルスに感染」警告の例

「REDBALDKNIGHT(別名:BRONZE BUTLER、Tick)」は、主に日本の法人を対象として諜報活動を実行するサイバー攻撃集団です。標的には、バイオテクノロジー企業、電子機器製造企業、工業化学企業、および政府関連機関が含まれます。REDBALDKNIGHT の攻撃キャンペーンでは、バックドア型マルウェア「DASERFDASERF(別名:Muirim、Nioupale)」(「BKDR_DASERF」として検出)が利用されています。この DASERF は主に下記のような4つの機能を備えています。

北朝鮮のインターネットは、ハッカーが北朝鮮国内から国外にアクセスするのみで、外からはアクセス不可能な一方通行のネットワークだと一般には考えられているようです。2014 年の「Sony Pictures」に対するハッキングや、各国銀行を襲ったサイバー銀行強盗は、北朝鮮の攻撃者によるものだと報告されています。これらの事例と北朝鮮を関連づけるために入手可能な公開情報は、北朝鮮の IP アドレス空間からのインターネット通信です。同国のインターネットは厳しく管理されており、ネットワーク内の PC が攻撃を受けることも無いと考えられているかもしれません。では、国外のサイバー犯罪者が管理するボットが 1 年以上にもわたって北朝鮮で活動できた理由は何でしょう。通常のマルウェアが北朝鮮の PC を感染させることは可能なのでしょうか。また、北朝鮮に割り振られた IP アドレスはすべて同国で使用されているのでしょうか。本記事では、これらの問いについて調査することにより、北朝鮮によるものだと考えられていた攻撃について得られた知見を解説します。

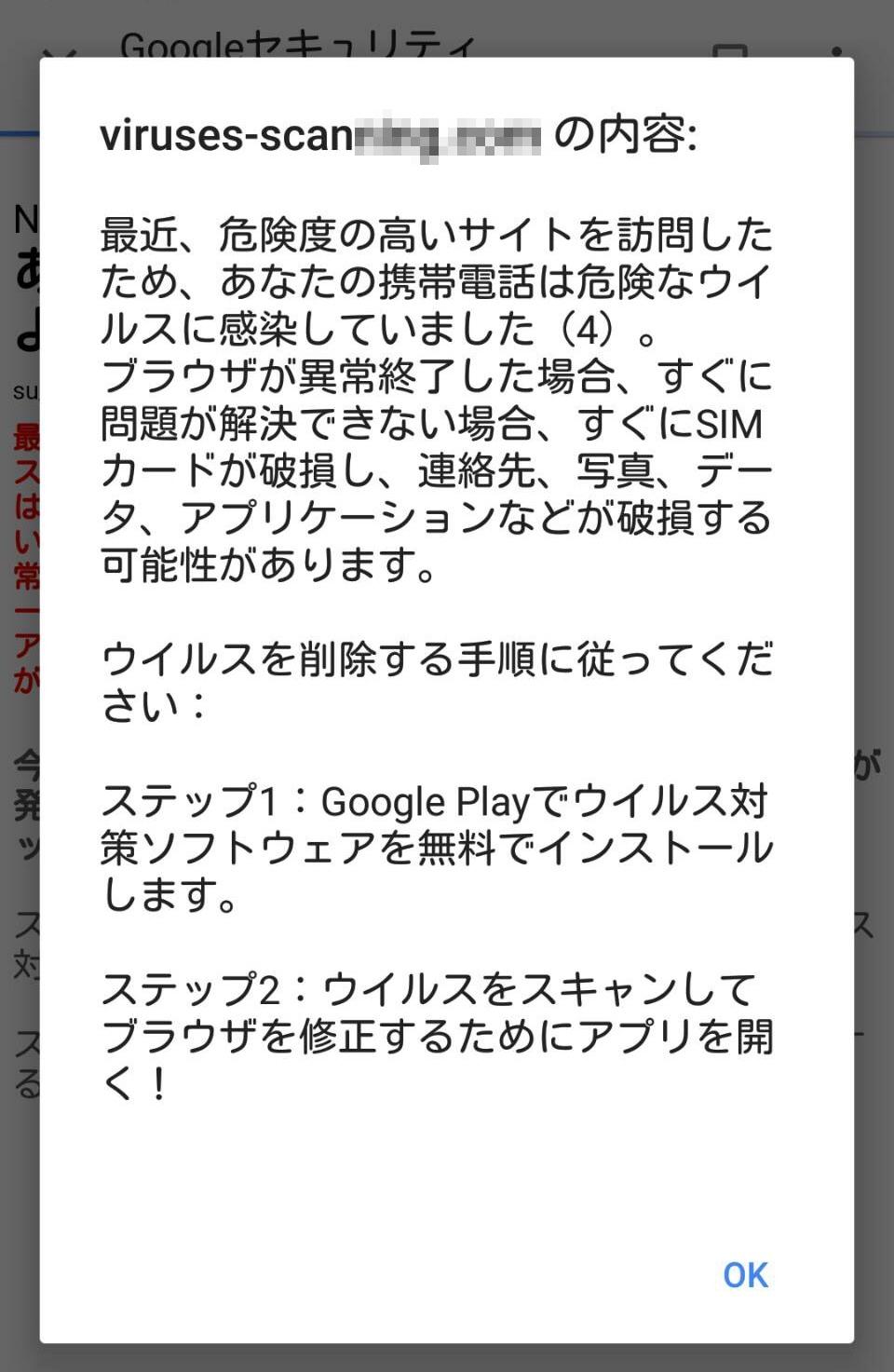

続きを読む攻撃キャンペーン「EITest」は、2014 年に初めて確認されて以来、脆弱性攻撃ツール(エクスプロイトキット)を利用してランサムウェアなどさまざまなマルウェアを拡散しています。トレンドマイクロは、今回、ソーシャルエンジニアリングとして「サポート詐欺」を利用して、仮想通貨を発掘する JavaScript 形式の「HKTL_COINMINE」が拡散されていることを確認しました。「サポート詐欺」とは、正規のテクニカルサポートサービスを装った Web サイトで「マルウェア感染」などの文言を表示し、そうとは知らずに引っかかったユーザからサービス利用料や金融情報を詐取する手法です。

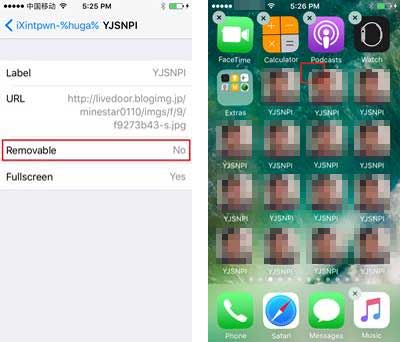

続きを読む2017 年 6 月、ランサムウェア作成の容疑で日本の未成年者が逮捕された事例が注目を集め、本ブログでも解説しました。本記事では、同未成年者が作成および拡散したとされる別のマルウェア「iXintpwn(アイシントポウン)(別名:YJSNPI(ヤジュウセンパイ)ウイルス)」(「TROJ_YJSNPI.A」として検出)について解説します。先に iXintpwn を「マルウェア」と呼びましたが、その実体はアプリではなく、不正な構成プロファイルです。「構成プロファイル」とは、iOS の各種設定を自動的に行うための仕組みです。iXintpwn はこの仕組みを悪用し、iOS 端末のホーム画面に大量のアイコンを作成すると同時に、アイコンの削除を不可に設定します。場合によっては端末が応答不能の状態になることもあります。

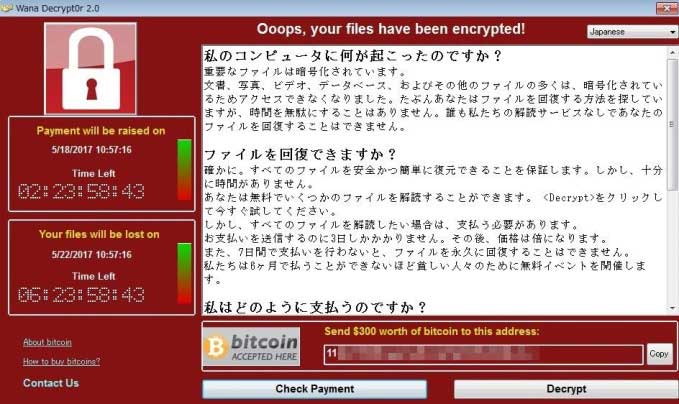

トレンドマイクロでは、2017 年上半期(1~6月)における国内外の脅威動向について分析を行いました。この上半期に見られたセキュリティ上の最も大きなトピックは、「WannaCry」と「Petya」という 2 種のランサムウェアによる世界的な被害だったと言えます。この 2 種のランサムウェアは脆弱性を利用したネットワークワーム活動により、法人組織のネットワークで被害を引き起こしました。特に、通常の組織内にある情報系ネットワークだけでなく、工場や病院、鉄道、販売管理システムといった業種特有環境のネットワークでも深刻な被害を発生させたことで大きな注目を集めました。

トレンドマイクロは、2017年8月、感染 PC にさまざまなマルウェアを拡散するマルウェア「EMOTET(エモテット)」の新しい亜種(「TSPY_EMOTET.AUSJLA」、「TSPY_EMOTET.SMD3」、「TSPY_EMOTET.AUSJKW」、「TSPY_EMOTET.AUSJKV」として検出)の急増を確認しました。弊社が、2014 年 6 月に初めて EMOTET を確認した際には、このマルウェアはネットワーク監視による情報収集機能を備えたオンライン銀行詐欺ツールでした。

続きを読むサイバー犯罪者は、自身の攻撃を悟られないためになるべく痕跡を残さない攻撃手法を利用します。今回、トレンドマイクロは、マルウェア「JS_POWMET(パウメット)」(「JS_POWMET.DE」として検出)を起点とする不正活動において、より高度な「ファイルレス活動」が行われていることを確認しました。このスクリプト系マルウェアは、Windows のレジストリを利用した自動実行によって、遠隔操作サーバ(C&C サーバ)上から活動開始します。その後もマルウェアの不正コードをファイルではなくレジストリに保存して実行するなど、侵入段階から最終的に実行されるバックドア型マルウェアまで、物理的にマルウェア自体のファイルを作成せずに不正活動を遂行します。

近年では、2016 年末から標的型サイバー攻撃での使用が確認されている RAT「ChChes」をはじめ、2017 年 4 月に確認された暗号化型ランサムウェア「SOREBRECT」といった、ファイルを利用しないマルウェアによる攻撃が見られています。サイバー犯罪者にとって、マルウェアのファイルレス活動はセキュリティ対策の回避を可能にする非常に有効な攻撃方法です。多くのセキュリティ対策製品はマルウェア検出の際にファイル単位の検索を行うため、ファイルが存在しないと検出できなくなります。また、サンドボックスを利用したセキュリティリサーチャー・解析者にとっても、実行可能なファイルを作成しない感染手順は、解析困難なものとなります。ただし、これまで確認されていたファイルレス活動では、マルウェア本体を起動するためのコードなど、なんらかのファイルがどこかの段階で作成されており、実行可能な状態のマルウェア本体がファイルとして保存されないという状況を意味していました。しかし、今回確認された JS_POWMET では、確認されている範囲の活動においてはまったくファイルが作成されません。より完全な「ファイルレス」に近くなったものと言えます。

続きを読む