トレンドマイクロは、Java の機能「Java Usage Tracker(JUT)」を利用することで、任意のファイル作成、攻撃者が指定したパラメータの注入、および上位権限の利用が可能になる脆弱性「CVE-2018-3211」を発見し、Windows 環境で検証しました。これらの活動を組み合わせることで、通常はその他のアプリケーションやユーザによるアクセスが制限されているリソースへのアクセスが可能になります。影響を受ける Java のバージョンは、「Java SE:8u182 および 11」と「Java SE Embedded: 8u181」です。

続きを読む通常、フィッシング攻撃では、本物に見える偽メールを利用し、添付した不正ファイルやテキストに埋め込んだ不正リンクを通してユーザの情報を窃取します。このような単純な手口を知っているユーザであれば気付くのは比較的容易です。しかし、2018 年 9 月のスパムメール送信活動では、より巧妙で気づかれにくい形の不正メールが確認されました。この攻撃では、乗っ取ったメールアカウントが利用され、既存スレッドに返信する形でマルウェアが添付された不正メールが送信されました。この不正メールは、進行中の会話の一部となっているため、気付くことがより困難です。ユーザは、手遅れになるまでサイバー攻撃を受けていることに気付くことができないかもしれません。

この攻撃は、2018年前半に Talos によって確認された、オンライン銀行詐欺ツール(バンキングトロジャン)「URSNIF(アースニフ)、別名:GOZI」を拡散するスパムメール送信活動とよく似ています。このスパムメール送信活動では、ボットネット「Dark Cloud」の一部となった乗っ取られた PC が利用され、既存のスレッドに対する返信として不正メールが送信されました。本記事で解説する攻撃は、もしかするとこの活動が継続または変化したものだと考えられます。

2018 年 10 月 9 日までに収集した情報によると、この攻撃活動は主に北米と欧州に影響を与えていますが、アジアおよび中南米地域でも類似した攻撃が確認されています。また、対象は教育、金融および電力業界のユーザが大半であるものの、不動産、運輸、製造業界、および政府系組織にも影響を与えています。

続きを読む今日の脅威状況において、暗号化型ランサムウェアの活動は前年2017年と比べ顕著な停滞状態にあるとはいえ、現在もサイバー犯罪者の主要な手口の一つとして利用されています。実際、2018年上半期内では、わずかに活動の増加を見せ、セキュリティ対策製品を回避するための微調整により、その活動を維持しています。今回取り上げる「 PYLOCKY(パイロッキー) 」(「 RANSOM_PYLOCKY.A 」として検出)に関しては、すでに確立されたランサムウェアファミリを模倣し、それらの悪評に便乗し活動しています。

トレンドマイクロは7月下旬から8月全体を通して、暗号化型ランサムウェア「PyLocky」を拡散するスパムメールの活動の波を確認しました。このランサムウェアは、身代金要求文書において「Locky」になりすましていますが、「PyLocky」と「Locky」の相互の関係性はありません。

続きを読むトレンドマイクロでは「ビジネスメール詐欺(BEC)」関連の調査を進める中で、日本語を使用した詐欺メールが複数の国内企業に着弾していたことを確認いたしました。トレンドマイクロが確認したものと同内容の日本語の詐欺メールに関しては、独立行政法人情報処理推進機構(IPA)からの注意喚起が8月27日に公開されています。このIPAの注意喚起とトレンドマイクロの調査結果から、この7月に日本国内の企業に対する日本語を使用したBECの攻撃キャンペーンが行われていたことは明らかです。さらにトレンドマイクロの調査結果からは、言語を変えただけで同様の手口と考えられる詐欺メールがブラジルやギリシャの企業にも着弾していたことがわかりました。つまり、7月に確認された日本語の詐欺メールは、日本だけを標的としたサイバー犯罪者によるものではなく、世界的なBEC攻撃の一部であったと推測されます。

続きを読むトレンドマイクロは2018年8月上旬、Internet Query (IQY) ファイルを不正利用するマルウェアスパムの増加を確認し、8月8日のブログ記事にて速報いたしました。またその後の調査により、このマルウェアスパムが日本のみを標的としていたこと、そしてその活動内容が今年6月に検出されたリモートアクセスツール「FlawedAmmyy RAT」を送り込むマルウェア「NECURS」を拡散するスパムメール送信活動と類似していることを確認しました。サイバー犯罪者は構造ベースの検出方法を回避するため、一般的に単純なプレーンテキストの形式をとるIQY ファイルを利用しているように見受けられます。

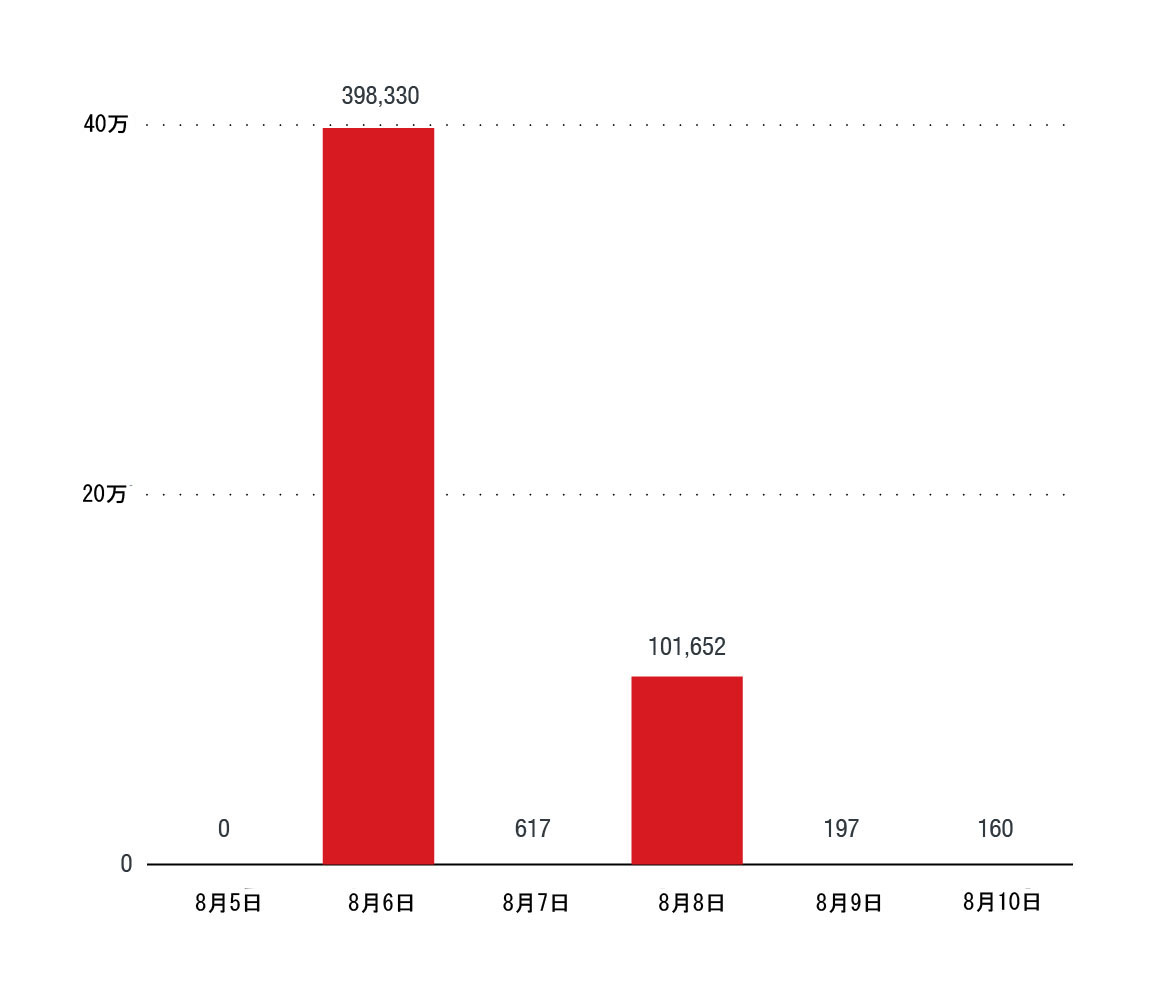

今回の調査で、ボットネット「CUTWAIL 」から送信されるスパムメールにIQYファイルを悪用する手口が確認されました。このスパムメール送信活動は、特に日本のユーザを対象としており、「BEBLOH」(「TSPY_BEBLOH.YMNPV」として検出)あるいはURSNIF(TSPY_URSNIF.TIBAIDO)のいずれかのマルウェアを拡散しています。スパムメールは、「支払い」、「写真送付の件」、「写真添付」、または「ご確認ください」など、従来のソーシャルエンジニアリングの手法を利用して、ユーザが添付ファイルをクリックするように誘導します。このキャンペーン活動は2018年8月6日に検出され、同年8月9日には下火となりましたが、この期間内で約50万件のスパムメールの拡散が確認されました。

図1:2018年8月6日から10日に検出されたスパムメールの量

(さらに…) 続きを読む

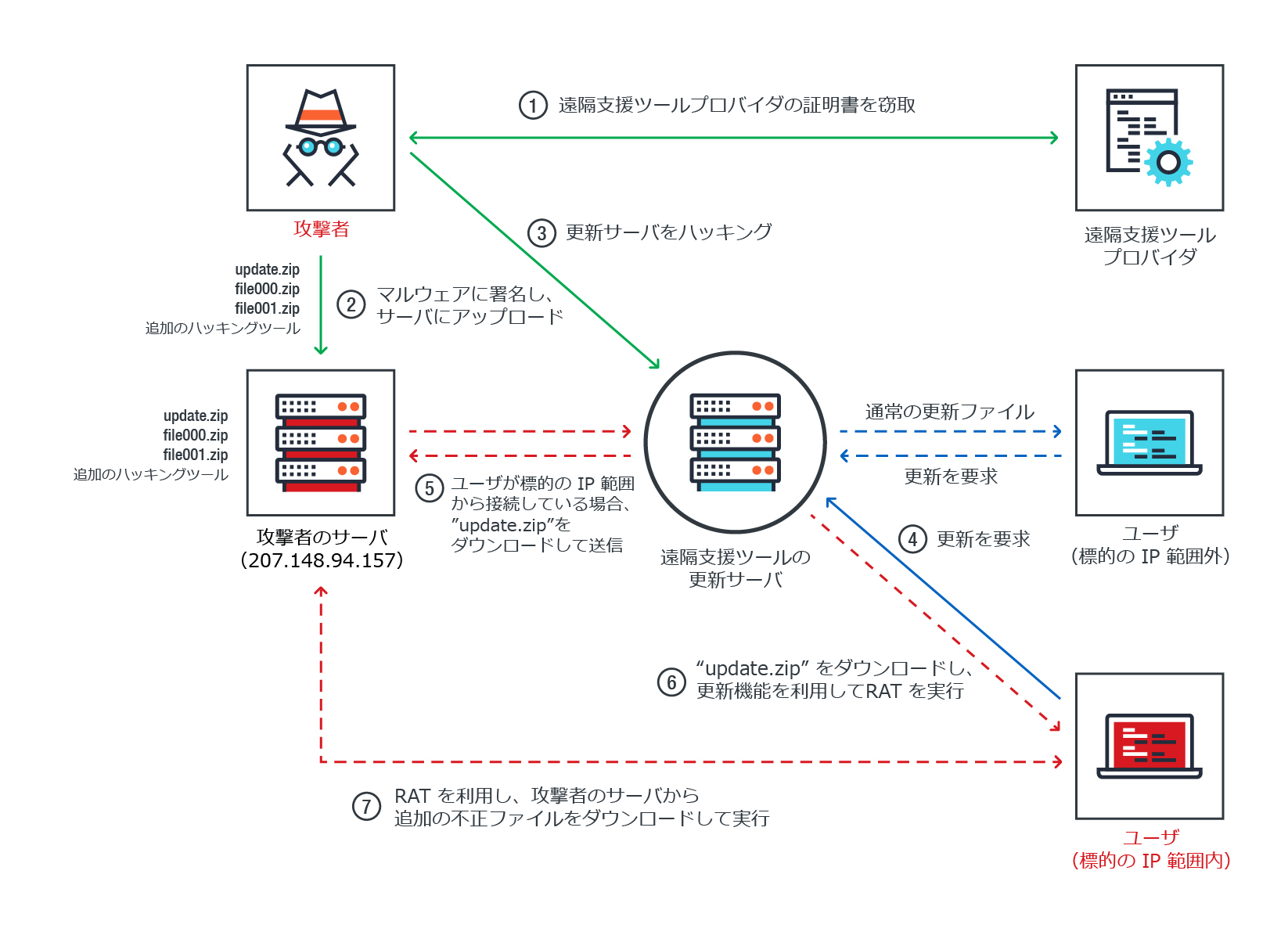

トレンドマイクロは、マルウェア解析を専門とするグループ「IssueMakersLab」と共同で、韓国の法人組織を標的とするサプライチェーン攻撃「Red Signature 作戦」に関する調査を行いました。サプライチェーン攻撃とは、ソフトウェアもしくはハードウェアのライフサイクルを侵害する攻撃です。ソフトウェアの場合、不正プログラムが混入した正規ソフトによってその利用者が感染被害に遭うというような事例が典型的です。本記事で解説する攻撃は、2018 年 7 月下旬に確認され、韓国の報道機関によって 8 月 6 日に報告されました。

Red Signature 作戦の攻撃者は、まず初めに遠隔支援ツールプロバイダの電子証明書を窃取してマルウェアに署名し、攻撃者が管理するサーバにアップロードします。次に、遠隔支援ツールの更新サーバを侵害し、遠隔支援ツールの更新プロセスを通して攻撃者の関心を引くユーザに「9002 RAT」と呼ばれる「Remote Access Tool(RAT)」を送り込みます。侵害した更新サーバは、標的企業の IP アドレスの範囲からアクセスされた場合にのみ不正ファイルを送信するように設定されています。

9002 RAT は、Microsoft Internet Information Services(IIS)6.0 の WebDAV コンポーネントの脆弱性「CVE-2017-7269」を利用する脆弱性攻撃ツールや、SQL データベースからパスワードを出力するツールを追加でインストールします。これらのツールの機能から、攻撃者は標的企業の Web サーバおよびデータベースに保存された情報を狙っていることがうかがえます。

図 1:「Red Signature 作戦」の攻撃の流れ

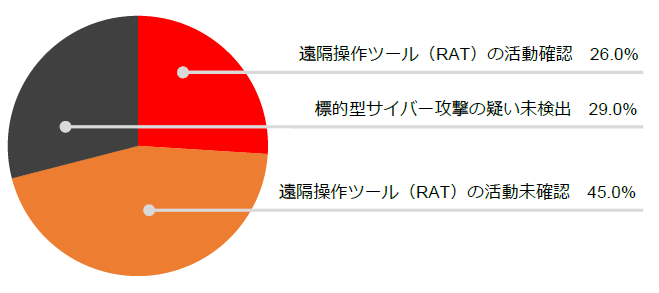

昨今の法人組織を取り巻くサイバー攻撃の脅威は深刻な状況となっており、情報漏えいなどの重大な被害につながる恐れがある標的型サイバー攻撃の手口は巧妙化を続けています。トレンドマイクロが公開した「国内標的型サイバー攻撃分析レポート 2018 年版」では、2017 年にトレンドマイクロがネットワーク監視を行った法人組織のうち、「4 組織に 1 組織」で端末を遠隔操作するためのツールである Remote Access Tool(RAT)の活動が確認され、すでに標的型サイバー攻撃に侵入されてしまっていたことが分かっています。この傾向は標的型サイバー攻撃の事例が顕著だった2015年から変動することなく継続しており、表面化していないものの標的型サイバー攻撃は国内の法人組織にとって依然深刻な脅威となっています。

図:ネットワーク監視対象組織における標的型サイバー攻撃の検出割合(2017年、n=100)

金融サービスは、技術の面で変化を続けています。ATM の革新的な進歩 や仮想通貨の普及はその一例です。仮想通貨「Bitcoin(ビットコイン、BTC)」を扱う ATM は、それら 2 つの変化が交差したものだと言えるでしょう。

ビットコイン ATM は、一見すると通常の ATM のようですが、いくつかの重要な面で通常の ATM とは異なります。もっとも大きな違いは、銀行口座と連携していないという点です。代わりに、ビットコイン ATM は、仮想通貨を売買する取引所と連携しており、購入したビットコインは、顧客のウォレットに保管されます。つまり、ビットコイン ATM は、現金自動預け払い機という意味での ATM というよりは、ユーザが仮想通貨取引所と通信するためのキオスク端末のようなものです。

続きを読む