トレンドマイクロは、ロシア語を使う企業を狙いバックドア型マルウェアを送り込む標的型メールの送信活動を 2017年6月から7月にかけて確認し、報告しました。そして今回、その攻撃は、実際には大きな攻撃キャンペーンの序盤であったことが判明しました。攻撃者は、利用されている技術から、ハッカー集団「COBALT(コバルト)」であると考えられています。最近の COBALT による標的型メールには、マクロを利用したものと脆弱性を利用したもの、2つの手法が確認されています。さらに、ソーシャルエンジニアリングによって、Eメールを受信した銀行員が緊急感を持つように細工されていました。

続きを読むトレンドマイクロは、2017年9月にも、古くからあるオンライン銀行詐欺ツール「EMOTET(エモテット)」がそのような不正なマクロを利用した手法で金融機関以外の業界や新しい地域へと対象を拡大する活動について報告しました。

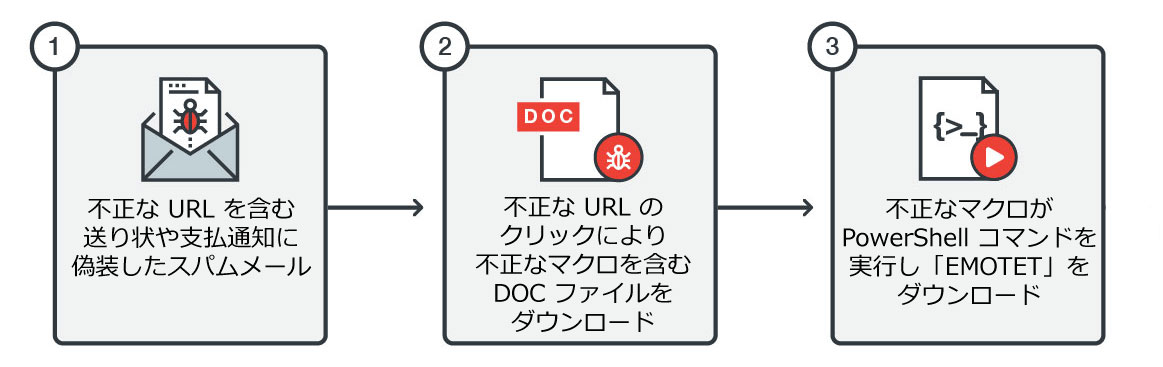

不正なマクロと PowerShell を利用する「EMOTET」の感染フロー

インターネット上で世論を操作する「サイバープロパガンダ」や、社会的および政治的な主張のもとでハッキングなどの手段を使って行動する「ハクティビズム」に関して、

- 誰が

- どこで関連ツールを入手し、技術を取得して

- どんな手口を使うのか

といった疑問が挙がってくるでしょう。その回答の 1つとして、少なくとも従来のサイバー犯罪者が関与していることは疑いの余地はありません。

トレンドマイクロは、リビアに拠点を置くサイバー犯罪者が、通常のサイバー犯罪と同時にサイバープロバガンダの活動も実行している事例を確認し、本稿で報告します。

続きを読む「Dnsmasq」は、小規模サーバや組み込み機器に DNS/DHCP サーバを構築するために利用される事実上の標準ソフトウェアです。2017 年 10 月 2 日、Google のセキュリティリサーチャ がバージョン 2.78 より前の Dnsmasq に存在する7 つの脆弱性を確認しました。特定のオプションでDnsmasq を実行している場合、これらの脆弱性は、「遠隔でのコード実行(Remote CodeExecution、RCE)」、情報流出、「Denial of Service(DoS、サービス拒否)攻撃」を可能にします。

続きを読む以来、トレンドマイクロでは、RETADUP の検体を継続して入手してきました。今回確認された亜種は、南米の特定の産業と政府を標的としていました。弊社は、「RETADUP」のファミリは、ごく少数の限られた攻撃者によって利用されていると考えています。アンダーグラウンド市場やフォーラムで販売または配布されているという証拠が見つかっていないためです。

続きを読む攻撃キャンペーン「EITest」は、2014 年に初めて確認されて以来、脆弱性攻撃ツール(エクスプロイトキット)を利用してランサムウェアなどさまざまなマルウェアを拡散しています。トレンドマイクロは、今回、ソーシャルエンジニアリングとして「サポート詐欺」を利用して、仮想通貨を発掘する JavaScript 形式の「HKTL_COINMINE」が拡散されていることを確認しました。「サポート詐欺」とは、正規のテクニカルサポートサービスを装った Web サイトで「マルウェア感染」などの文言を表示し、そうとは知らずに引っかかったユーザからサービス利用料や金融情報を詐取する手法です。

続きを読む