2017 年以降、仮想通貨を狙うサイバー犯罪者の動きが顕著になってきています。特に、2018 年に入り国内で立て続けに発生した仮想通貨取引所からの仮想通貨流出事故は、仮想通貨自体の信頼性や安全性にも関わる問題とされ大きな注目を集めています。なぜ、取引所から仮想通貨は流出してしまったのでしょうか?本ブログ記事では、国内で発生した仮想通貨取引所から仮想通貨を窃取する攻撃について、海外も含めた過去事例なども踏まえて考察します。

続きを読むMicrosoft は 2017 年 11 月、遠隔でのコード実行が可能になる Microsoft Office の脆弱性「CVE-2017-11882」を修正する更新プログラムを公開しました。しかし、更新プログラム公開後にも「COBALT」のようなサイバー犯罪集団がこの脆弱性を利用して情報窃取型マルウェア「FAREIT」やオンライン銀行詐欺ツール「URSNIF」および「Loki」を改造した情報窃取型マルウェアのようなさまざまなマルウェアを拡散していたことが確認されています。Loki は当初、パスワードや仮想通貨ウォレットを窃取することのできるキーロガーとして販売されていたマルウェアです。

続きを読む2018 年 1 月 15 日の本ブログ記事でお伝えした、SMS を発端とした Android 向け不正アプリ拡散の攻撃ですが、これは複数の日本企業を偽装したキャンペーンの一部であったことが確認されました。このキャンペーンでは、いずれも国内有名企業を偽装した電子メールや SMS により、正規サイトに偽装した不正サイトへの誘導を行うものであり、完全に日本国内の利用者を狙った攻撃と言えます。誘導先の不正サイトは、最終的にバックドア型不正アプリの拡散を目的としています。このように、同一の Android 向け不正アプリを複数の日本企業を偽装した電子メールや SMS により配布する攻撃キャンペーンは、これまでにほとんど例がないものと言えます。

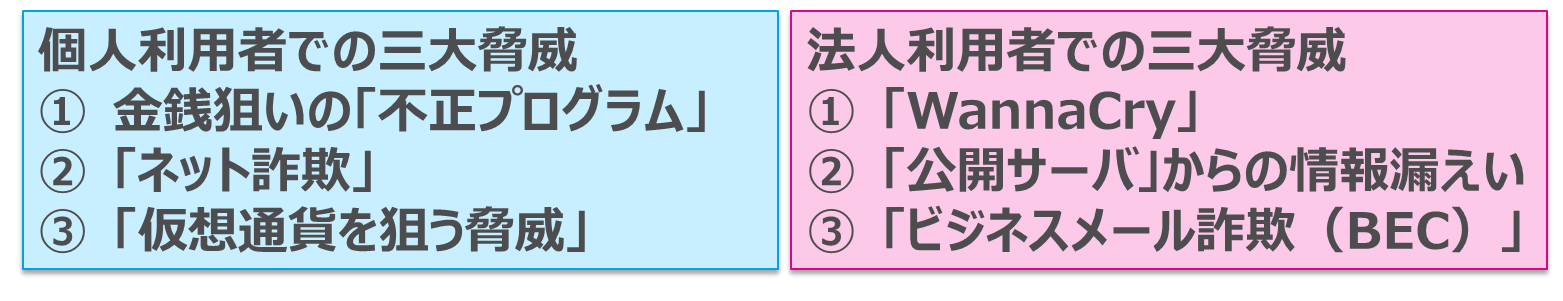

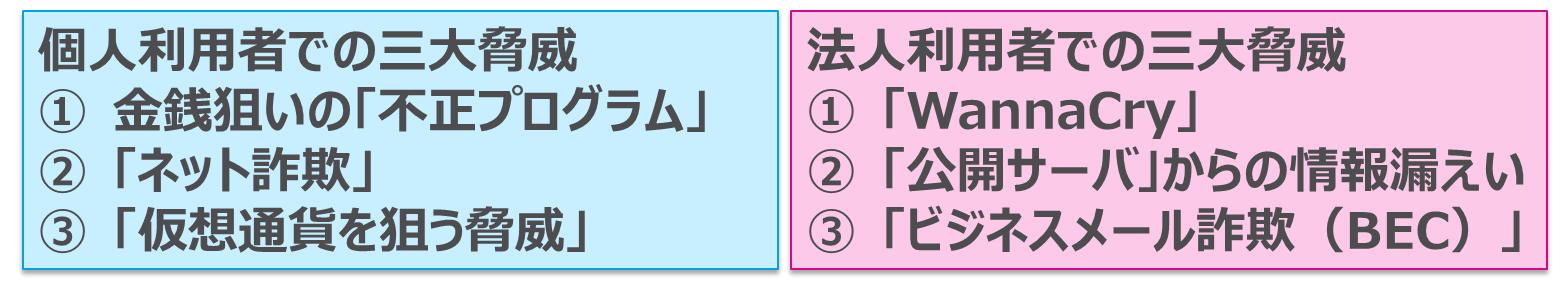

続きを読むトレンドマイクロでは、2017 年 1 月~11 月に発生したサイバー脅威の事例を分析し、個人利用者では1)金銭を狙う「不正プログラム」の拡散、2)「ネット詐欺」、3)「仮想通貨を狙う攻撃」 を、法人利用者では1)「ランサムウェア」と「WannaCry」、2)「公開サーバへの攻撃」による情報漏えい、3)「ビジネスメール詐欺(BEC)」 を「三大脅威」として選定いたしました。そして、「セキュリティ上の欠陥」が特に企業に深刻な影響を与えた年であったものと総括しています。本ブログではこの 2017 年の脅威動向速報を連載形式でお伝えしています。第1回、第 2 回では特に法人での脅威について「セキュリティ上の欠陥」の観点から解説いたしましたが、第 3 回の今回は、個人利用者における三大脅威について解説します。

図:2017 年国内の個人と法人における三大脅威

(さらに…) 続きを読む

サイバー攻撃者集団「Pawn Storm」は、2017 年後半も諜報活動を目的とする積極的なサイバー攻撃を続けていました。Pawn Storm は「Sednit」、「Fancy Bear」、「APT28」、「Sofacy」、「STRONTIUM」という別名でも知られています。通常、Pawn Storm の攻撃には過去の事例との関連が見られ、新しい攻撃で利用された技術やその動機を注意深く調べていくと、以前の攻撃とのつながりが浮かび上がってきます。

続きを読むトレンドマイクロでは、2017 年 1 月~11 月に発生したサイバー脅威の事例を分析し、個人利用者では1)金銭を狙う「不正プログラム」の拡散、2)「ネット詐欺」、3)「仮想通貨を狙う攻撃」 を、法人利用者では1)「ランサムウェア」と「WannaCry」、2)「公開サーバへの攻撃」による情報漏えい、3)「ビジネスメール詐欺(BEC)」 を「三大脅威」として選定いたしました。そして、「セキュリティ上の欠陥」が特に企業に深刻な影響を与えた年であったものと総括しています。本ブログではこの 2017 年の脅威動向速報を連載形式でお伝えしています。前回は全体の総括として、企業に深刻な影響をもたらす「セキュリティ上の欠陥」について解説しました。第 2 回の今回は、法人に大きな被害を与える脅威である BEC について前回と同じく「システム」、「人」、「プロセス」の 3 つの「セキュリティ上の欠陥」の観点から解説します。

図:2017 年国内の個人と法人における三大脅威

「Patchwork(別名:Dropping Elephant)」は、外交機関や政府機関、企業等を標的とするサイバー諜報活動集団です。Patchwork という名称は、自身の活動のために既製のツールやマルウェアを修正して利用することに由来しています。ゼロデイ脆弱性を利用し対象に合わせて戦術を調整するその他の集団とは異なり、利用する手法は目新しいものではないかもしれません。しかし、さまざまな感染経路やマルウェアを駆使する Patchwork の攻撃は確かな脅威となっています。

トレンドマイクロは、2017 年に確認された Patchwork の活動を追跡しました。彼らが利用するソーシャルエンジニアリングの手法、攻撃手順、バックドア型マルウェアはそれぞれ多岐にわたります。他にも、「Dynamic Data Exchange(動的データ交換、DDE)」と「Windows Script Component(SCT)」の悪用や、新しく報告された脆弱性の利用も確認されるようになってきました。このような状況から、Patchwork は自身の目的に合わせて再利用するために、その他の脅威や脆弱性に注意を払っていることがうかがえます。また、より慎重かつ効果的に活動しようとしている点も注目に値します。

続きを読む