トレンドマイクロは、2017年8月、感染 PC にさまざまなマルウェアを拡散するマルウェア「EMOTET(エモテット)」の新しい亜種(「TSPY_EMOTET.AUSJLA」、「TSPY_EMOTET.SMD3」、「TSPY_EMOTET.AUSJKW」、「TSPY_EMOTET.AUSJKV」として検出)の急増を確認しました。弊社が、2014 年 6 月に初めて EMOTET を確認した際には、このマルウェアはネットワーク監視による情報収集機能を備えたオンライン銀行詐欺ツールでした。

続きを読むトレンドマイクロでは日夜多くのサイバー攻撃を監視していますが、インターネット利用者の個人情報やクレジットカード情報を狙う攻撃は後を絶ちません。中でも特に電子メールやメッセージから攻撃に誘導する「フィッシングメール」などの手法はサイバー犯罪者の常とう手段となっています。このような人間をだます手口に対しては、その手口を知ることが対策のために重要です。今回は特に Apple ID の「無効」を発端にクレジットカード情報を含む個人情報を根こそぎ詐取しようとするフィッシング攻撃の実例を紹介します。

図1:確認されたフィッシングメール例

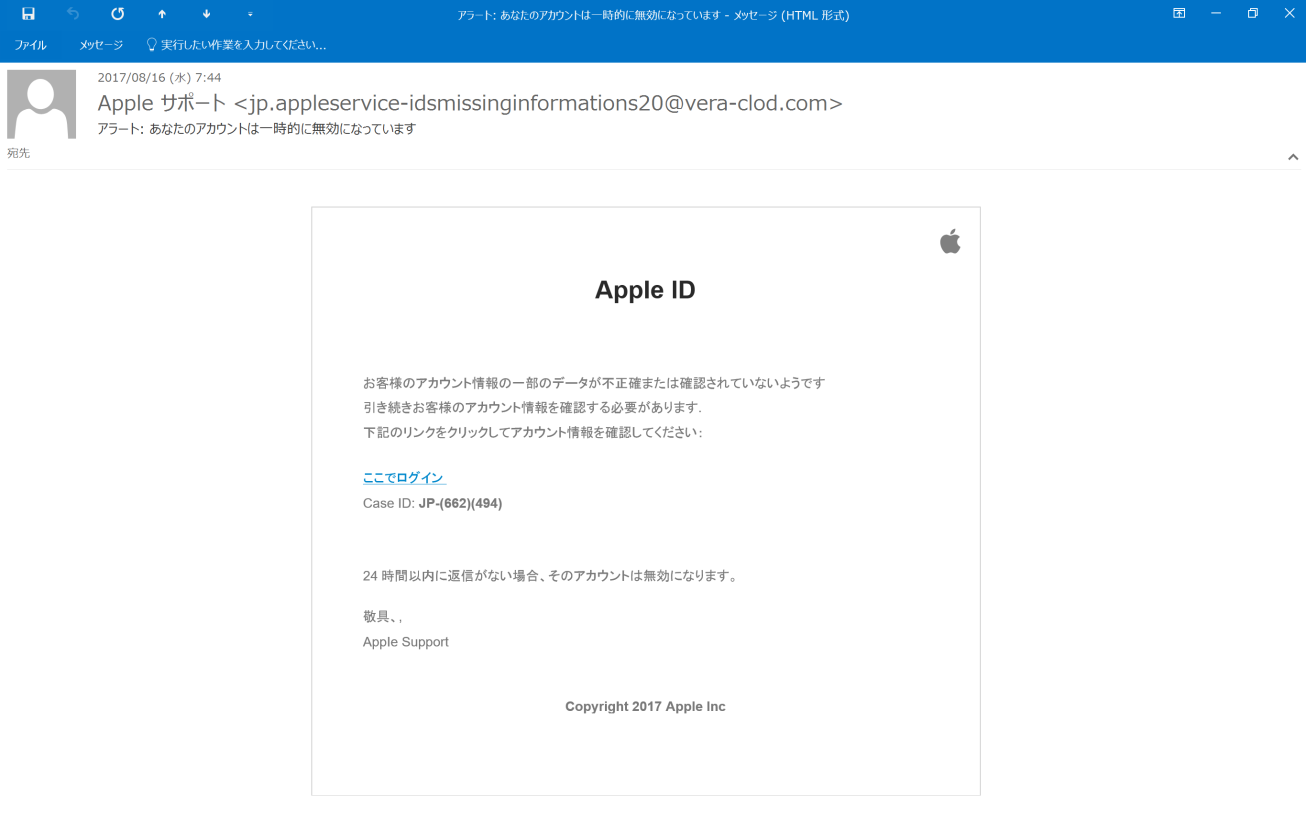

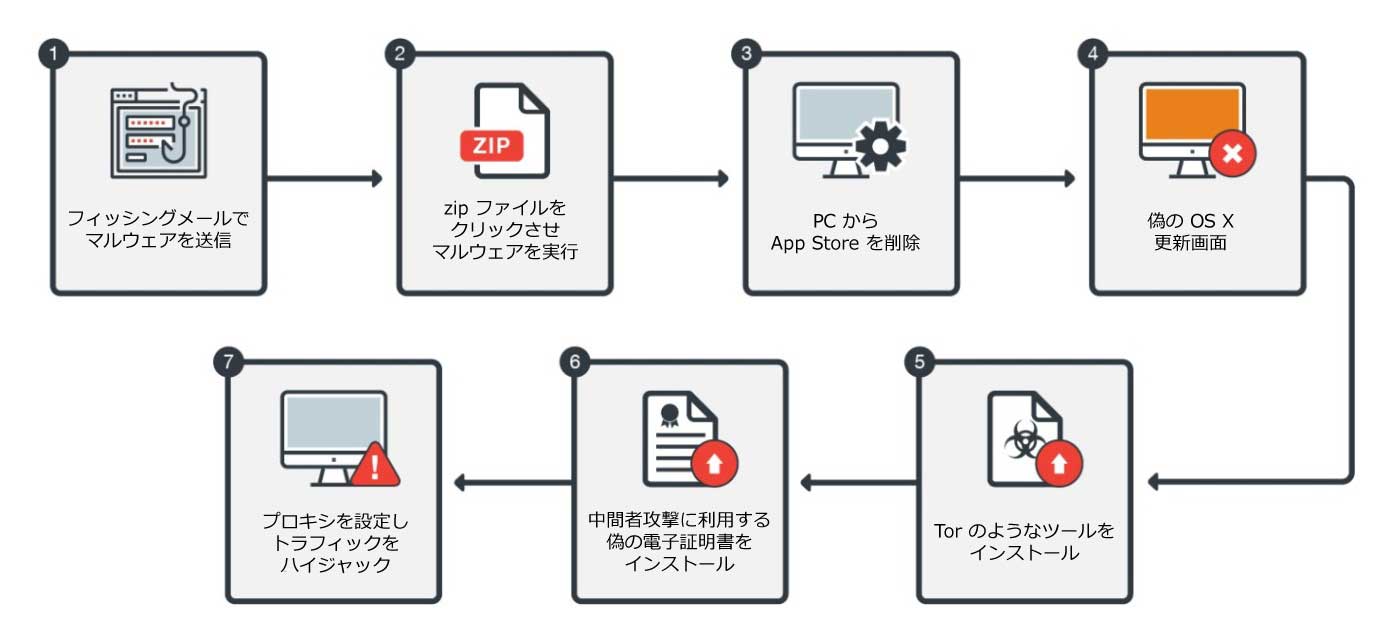

Mac OS X を狙ったオンライン銀行詐欺ツール「OSX_DOK(ドック)」(「OSX_DOK.C」として検出)が確認されました。OSX_DOK.C は、電子証明書の偽造やセキュリティソフトによるスキャン回避等の巧妙な手法を利用するマルウェアで、スイスの銀行システム利用者を主な標的としています。攻撃者は、フィッシングメール送信活動によってこのマルウェアを送り込み、「Man-In-The-Middle(MitM、中間者)攻撃」を仕掛けてネットワークトラフィックをハイジャックし、最終的にネットバンキングの認証情報を詐取します。このような機能や挙動の類似性から、OSX_DOK.Cは「エメンタル作戦」で利用された「WERDLOD(ワードロッド)(「TROJ_WERDLOD」ファミリとして検出)」の別バージョンだと考えられています。本記事では、OSX_DOK.C の注目すべき機能について解説します。

■侵入方法と感染経路

図1:OSX_DOK がMac PC に感染する経路

(さらに…) 続きを読む

サイバー犯罪者は、利益獲得に余念がありません。さまざまなオペレーティングシステム(OS)に応じて、攻撃対象、ツール、手法等を多様化します。そこで OS を問わず攻撃できるクロスプラットフォームの便利なマルウェアが作成されます。しかもそのようなマルウェアがサービスとして販売され、他のサイバー犯罪者達も手軽に入手できるとなれば、その影響範囲はさらに拡大します。

今回解説する「ADWIND(アドウィンド)(「JAVA_ADWIND」ファミリとして検出。別名:jRAT)」は、そのようなクロスプラットフォームの「Remote Access Tool(RAT)」です。Windows、Mac OS X、Linux、Android など複数の OS で、Java がインストールされていれば感染可能です。

続きを読むトレンドマイクロでは、「Dark Web(ダークWeb)」で総称されるアクセス制限のあるネットワーク上のサイト群がサイバー犯罪アンダーグラウンド活動の温床となる現状を何度か報告してきました。これらのサイトは、匿名通信システム「The Onion Router(Tor)」ネットワーク経由でのみ利用可能であり、さまざまな非合法な商品やサービスを販売するアンダーグラウンド市場を提供しています。そうした商品やサービスには、仮想通貨のマネーロンダリング、マルウェアをホストするプラットフォーム、認証情報の窃取や偽造などが含まれます。弊社は、「Below the Surface: Exploring the Deep Web」(英語)の他、ダークWebに関連するブログ記事やリサーチペーパーを多数公開しています。

続きを読む「PowerShell」 は Microsoft が 開発した多目的のコマンドラインシェルおよびスクリプト言語です。これを利用して、さまざまなプログラムや Windows OS の標準機能が実行できます。目立たないようにバックグラウンドで動作させ、実行ファイルを利用せずに PC の情報を取得することが可能です。サイバー犯罪者にとって、このような PowerShell の特徴は魅力的です。PowerShell を利用した注目すべき事例としては、2016 年 3 月に確認された暗号化型ランサムウェア「PowerWare」や、同年4月に確認されたマルウェア「Fareit」の亜種があります。サイバー犯罪における PowerShell の利用は増加傾向にあるため、その対策についてもセキュリティ管理者の間で周知が進んでいます。

しかし、サイバー犯罪者は Windows ショートカットファイル(「.LNK」拡張子)から PowerShell スクリプトを実行する手法を駆使し、セキュリティ管理者の対策より一歩先を行っているようです。LNK ファイルは通常デスクトップやスタートメニューのショートカットとして使用されますが、早くも 2013 年には LNK ファイルを悪用した攻撃が確認 されています。2017 年初旬には、最終的に暗号化型ランサムウェア「Locky」をダウンロードするトロイの木馬型マルウェアがLNKファイルを偽装するために二重に ZIP 圧縮したファイルを利用していたことを確認しています。

続きを読む