トレンドマイクロでは日夜多くのサイバー攻撃を監視していますが、2月18日以降、Excel 4.0マクロ(XLM)を使用したメール経由のマルウェア拡散を確認しています。これは古いマクロ形式を使用することでセキュリティ対策製品からの検出回避を狙う手法であり、日本の利用者への攻撃としては初めて確認したものです。

続きを読むWeb閲覧時に「セキュリティシステムが破損しています」や「システムがウイルスに感染しています」などのメッセージが突然表示され、驚いたことがある方は多いのではないでしょうか。これらは「偽警告」、英語では「Fake Alert」や「Fake Warning」と呼ばれ、利用者の不安をあおって誘導するサイバー犯罪者の常套手段です。本ブログでも2017年11月の記事など、何度も注意を呼び掛けている攻撃手法となります。

図:トレンドマイクロが1月に確認した偽警告の表示例

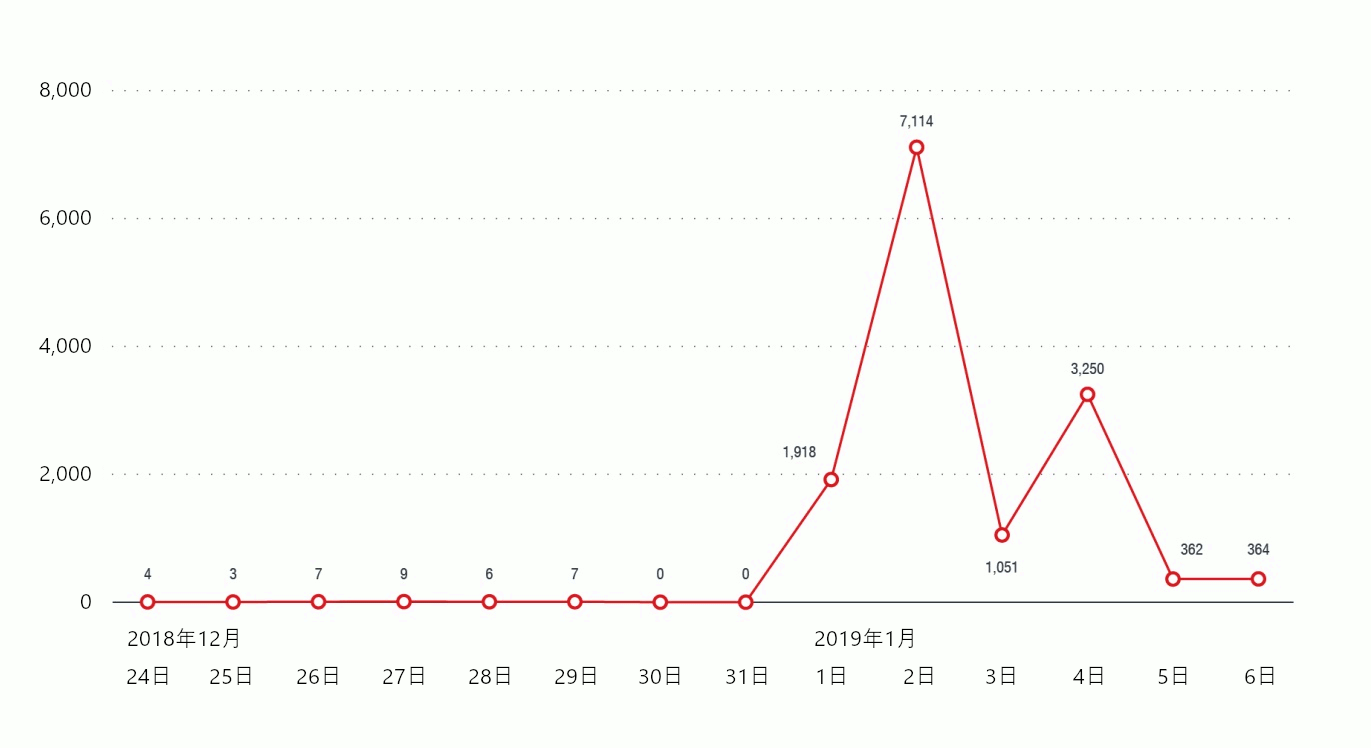

トレンドマイクロは、2019年1月1日、サイバー犯罪集団「Magecart」による活動の急増を検出しました。Magecartは、電子商取引(eコマース)サイトに不正なコードを注入し、ユーザが入力した支払い情報を窃取する攻撃で知られている集団です。トレンドマイクロは同集団の監視を続けてきましたが、これまで目立った動きは確認されていませんでした。

今回確認された攻撃では、277のeコマースサイトで、ユーザが入力した情報を窃取する「スキミングコード」(「JS_OBFUS.C」として検出)が読み込まれていました。調査の結果、このスキミングコードは対象のWebサイトに直接注入されていたわけではなく、フランスのオンライン広告企業「Adverline」が提供するJavaScriptライブラリに注入されていたことが判明しました。トレンドマイクロは迅速にAdverlineに連絡し、同社はフランスのコンピュータ緊急事態対策チーム「CERT La Poste」の協力を受けて直ちに必要な措置を講じました。

図 1:Webスキミング活動による不正なドメインへのアクセス検出数

(トレンドマイクロのクラウド型セキュリティ技術基盤

「Trend Micro Smart Protection Network(SPN)」の統計に基づく)

今回の攻撃を確認した時点で、トレンドマイクロの機械学習および挙動検出技術により、不正なダウンローダ(「Downloader.JS.TRX.XXJSE9EFF010」として検出)はプロアクティブにブロックされていました。

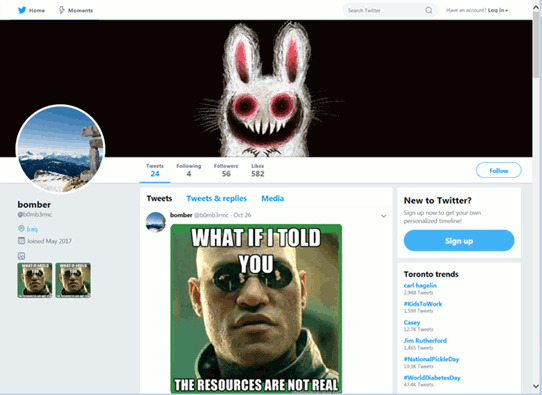

続きを読むある情報を画像のような別の情報の中に隠ぺいする手法は「steganography(ステガノグラフィ)」と呼ばれています。サイバー犯罪者は、セキュリティ対策ソフトによる検出を回避してマルウェアを拡散するために、以前からステガノグラフィを利用してきました。トレンドマイクロが最近確認した事例では、攻撃者が人気SNSに投稿したインターネットミームにマルウェアへのコマンドが隠ぺいされていました。インターネットミームとは、インターネットを通して拡散する画像や語句を指す言葉です。

■人気SNSを利用してマルウェアに指令

今回確認されたマルウェア(「TROJAN.MSIL.BERBOMTHUM.AA」として検出)の攻撃者は、2018年10月25日と26日の2回、Twitterにコマンドを隠ぺいしたミームを投稿していました。投稿に利用されたアカウントは2017年に作成されたものです。本記事執筆時点(2018年12月14日)で、このアカウントはTwitterによって停止されています。

図 1:コマンドを隠ぺいしたミームが投稿されたTwitterアカウント

ワールドカップのようなイベントではセキュリティ上の問題が発生します。会場から観客、選手やチーム関係者まですべてを物理的に警備するだけでなく、サイバーセキュリティ対策も同様に重要です。

2018年6月14日から7月15日までロシアで開催された第21回目のFIFAワールドカップは、世界人口のほぼ半数が観戦するという、史上最も注目されたスポーツイベントの1つとなりました。数字だけを見てもその注目度がうかがえます。視聴率も驚異的でしたが、このイベントを主催したロシアは推定約120億米ドル(2018年11月20日時点で約1兆3,546億円)を費やし、FIFAや他の関係組織へは数十億米ドル(約数千億円)の収益をもたらしました。規模に関して言えば、この2018 FIFAワールドカップは他のイベントの中でも比類ないスポーツイベントとなりました。

もちろん、これだけ大規模なイベントとなるとセキュリティの問題が発生します。会場や観客、選手やチーム関係者まですべてを警備する物理的なセキュリティの問題がまず挙げられます。加えて、Facebookで約240万回のインタラクション、Twitterで約2,800万回のツイートを発生させた「第51回スーパーボウル (Super Bowl LI )」の例が示すように、インターネット上でも人気を博す大規模スポーツイベントにおいては、 オンラインのセキュリティ対策も非常に重要です。

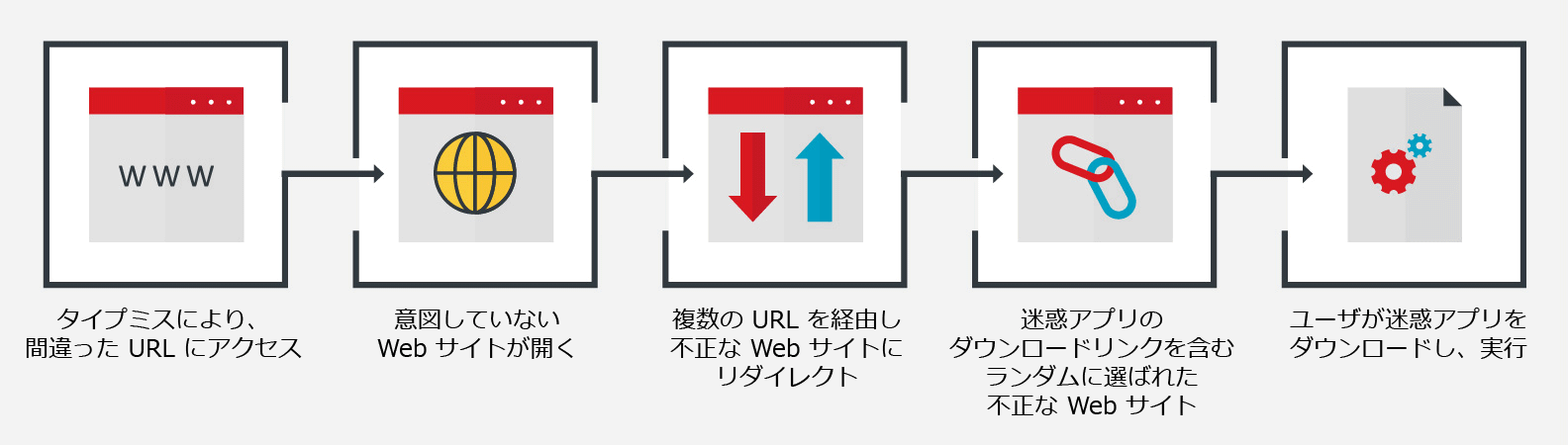

続きを読むトレンドマイクロは、「タイポスクワッティング(Typosquatting)」と呼ばれる古い手法を利用し、意図していない Web サイトにユーザを誘導する新しい攻撃を確認しました。タイポスクワッティングは、人気のある Web サイトに類似したドメインを利用し、タイプミスによって攻撃者が管理するドメインにアクセスしたユーザを不正な Web サイトに誘導する手法です。この手法は、2000 年代前半からしばしば利用されているため、多くのユーザは既に注意を払っているかもしれません。しかし、新たな攻撃が確認されているという事実は、タイポスクワッティングが、古い手法であるにもかかわらず依然として有効であることを示しています。

今回確認された攻撃は、脅威が検出されたと警告する Web サイトにMac ユーザを誘導し、「Potentially Unwanted Application(迷惑アプリ、PUA)」をダウンロードさせるというものでした。

図 1:迷惑アプリをインストールさせる流れ

(さらに…) 続きを読む

本ブログで 2017 年 2 月に解説したように、2016 年には、主要な脆弱性攻撃ツール(エクスプロイトキット、EK)の活動停止や減少が確認されました。しかし、エクスプロイトキットの活動は完全に停止したわけではありません。「malvertisement(不正広告)」や、スパムメール内の不正リンク、あるいは侵害した Web サイトのように、以前と同様の手口の利用を続けているものの、最近再び脅威状況の中で重要な位置を占めるようになってきました。「Rig EK」、「GrandSoft EK」、そして非公開の「Magnitude EK」がその良い例です。これらのエクスプロイトキットは、比較的最近確認された脆弱性を利用し、仮想通貨発掘マルウェアやランサムウェア、ボットのローダ、そしてオンライン銀行詐欺ツール(バンキングトロジャン)などのマルウェアを送り込みます。

続きを読む次世代の移動通信システムとして大々的に宣伝されている 5G は、すでに高速なネットワーク通信を提供している 3G や 4G のような現行の移動通信システムよりも、さらに高い信頼性と高速な通信を可能にします。5G の通信速度は数ギガビット毎秒(Gbps)程度、平均ダウンロード速度は 1 Gbps 程度になると見込まれています。従来の通信システムが世代を重ねながら改善を続けて来たことは、スマートフォンやその他の広く使用されているモバイルネットワーク機器の利便性の向上からも明らかですが、大容量データの送信が可能な 5G は、それらに加え「モノのインターネット(Internet of Things、IoT)」デバイスにも恩恵をもたらすでしょう。

続きを読む2018年4月、オープンソースの電子商取引(e-commerce、EC)サイトプラットフォーム「Magento」で運用されている多くの Webサイトが総当たり攻撃や辞書攻撃の方法で改ざんされたことが確認されました。この改ざんにより、クレジットカード情報の窃取や、仮想通貨発掘マルウェア感染などの被害が発生したことが報告されています。

「Magento」は、ECサイトのプラットフォームとして、2016年時点で既に1,000億ドル以上(約10兆7千億円。2018年4 月13日時点)の売上を記録し 5,100万のユーザを抱えていました。また同社は、自身のブログ上で、Magento がオンライン取引のプラットフォームとして 2020年には 2,240億ドルに成長すると予測しています。クレジットカード情報や顧客の個人情報を扱う ECサイトはサイバー犯罪者にとっては格好の標的と言えます。実際、Magentoプラットホーム上の ECサイトは、2016年以降「KimcilWare(キムチルウェア)」、「ELF_CRYPTOR(クリプタ)」や「Rex(レックス)」といった複数のランサムウェアから、Magento の CMS が抱える脆弱性を利用する攻撃を受けてきました。このMagento の CMS の脆弱性は、ランサムウェア以外にも、脆弱性を突いてマルウェアに感染させる脆弱性攻撃ツール(エクスプロイトキット)などにも狙われています。

続きを読むこれまでに世界各国ですでに多数の組織が被害に遭っている「ビジネスメール詐欺」ですが、昨年末には国内で高額な被害事例が報道されるなど、日本国内でもその認知が広がりつつあります。このビジネスメール詐欺では、社内プロセスやセキュリティ対策が十分に実施されている大手企業や自社はサイバー攻撃には狙われないだろうと安心している中小企業まで、企業規模を問わずあらゆる組織が標的となっています。

そのため、法人組織では、ビジネスメール詐欺の攻撃に対する理解を深め、その被害に遭わないようセキュリティ対策を検討していく必要があります。トレンドマイクロでは、ビジネスメール詐欺で使用されたメールを調査し、その攻撃手口の傾向を分析したレポート「ビジネスメール詐欺の犯罪手口を暴く」を公開しました。

続きを読む