トレンドマイクロでは、2012年3月中旬以降、話題になっている時事問題に便乗した特定人物宛のメールを複数確認しており、解析を続けています。確認したメールの 1つには、チベット自治区ラサでの抗議活動に関するドイツ首相の声明が記載されているように装っていました。このメールの送信者欄には、チベット人の人権や民主的自由を支援する非営利団体でオーストラリアを拠点とする「Australian Tibet Council(ATC)」の幹部から送られたように見せかけていました。もちろん、このメールは偽装されたもので、メールアドレスは上述の幹部を装うために作成されたものにすぎません。このメールには、Microsoft の Wordファイルが添付されており、ドイツ首相の声明に関する主要部分が記載されているように見せかけていました。この添付ファイルは、ダウンロードされると、トレンドマイクロの製品では「TROJ_ARTIEF.AE」として検出されます。「TROJ_ARTIEF.AE」は、Wordファイルに存在する脆弱性「CVE-2010-3333」を利用して、異なるファイルを作成します。この作成されたファイルは、「TSPY_MARADE.AA」として検出され、特定のシェルコマンドを実行することで、ネットワークおよびシステムの情報を収集する機能を備えています。こうして収集された情報は、不正な Webサイトにアップロードされます。

続きを読む「TrendLabs(トレンドラボ)」では、Adobe製品の更新を装い、実際は不正プログラムに感染させる手口を用いた事例を確認しています。この不正プログラムは、トレンドマイクロの製品では「TROJ_FAYKDOBE.A」として検出され、Adobe製品の更新に見せかけるため、本物そっくりに偽造されたアイコンやバージョン情報を利用します。これにより、このトロイの木馬型不正プログラムは、セキュリティ製品やシステム解析者たちの目をすり抜け、正規の更新プロセスを装うことが可能になります。

続きを読むマルウェア「EMOTET」の活動に変化が見られました。新たにEMOTETの活動に悪用されたのはWindowsのショートカットリンク(.lnk)ファイルです。このようなショートカットリンクを悪用する手法は、標的型攻撃の中では少なくとも2016年の段階で確認されている手法ですが、EMOTETのマルウェアスパムで確認されたのは初めてです。本項執筆時点の4月28日現在、この不正ショートカットリンクを含むEMOTETスパムはまだ大量送信には至っていませんが、既に中心的な手口となってきているため、本記事をもってこのEMOTETの新たな手口への注意喚起といたします。

図:2022年4月22日以降に確認されたEMOTETスパムの例

添付ファイル内にショートカットリンク(LNKファイル)が含まれている

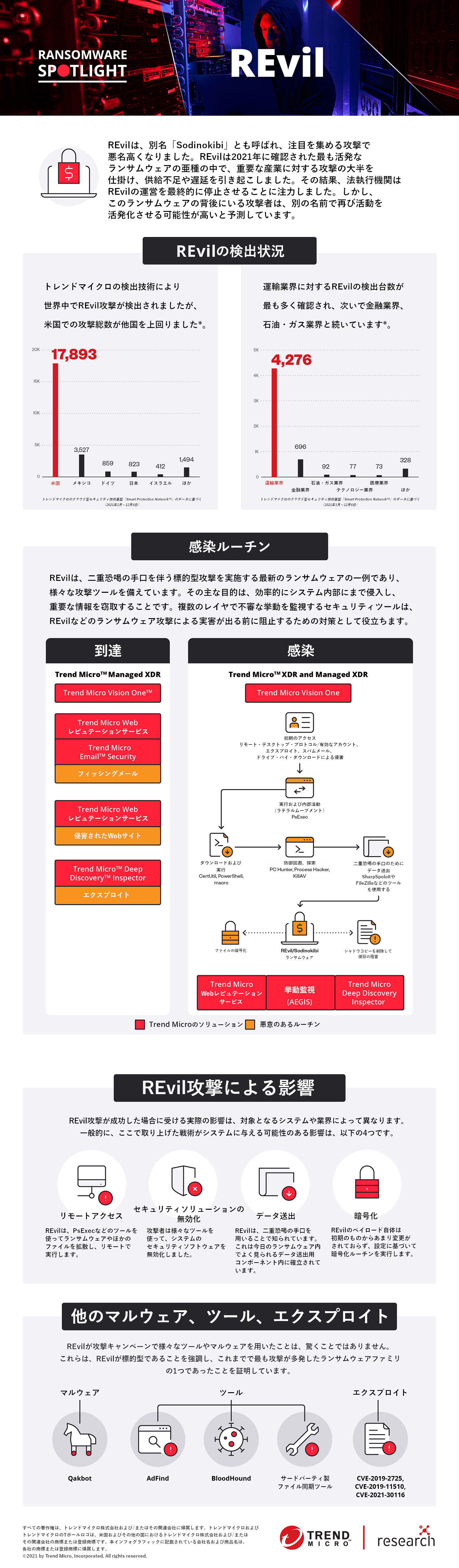

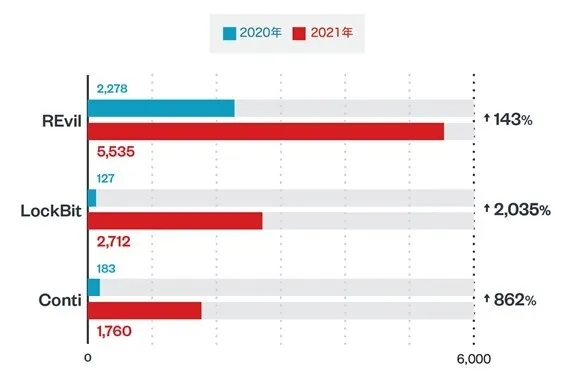

REvilの時代が終わりを迎えた今こそ、ランサムウェア攻撃に対する戦略を練り直す時です。REvilの戦術から何を学ぶことができるでしょうか。本記事では、同グループが用いたテクニックを分析し、その台頭から凋落までを見直した上で、今後の展望を提言します。

REvil(別名:Sodinokibi)は、RaaS(Ransomware as a Service)のスキームを採用しており、2019年の登場以来、派手な攻撃で悪名を馳せました。REvilに限らず、RaaSによるランサムウェア攻撃は2021年にも留まることを知りませんでした。同年5月には有名なRaaSであるランサムウェア「Darkside」が石油パイプライン会社を攻撃し、米国でガス供給不足を引き起こしたことから法執行機関の注目を集め、REvilも運営停止が公式発表されました。そしてこの取り締まりの結果、最終的に攻撃者が2人逮捕され、TORネットワークが閉鎖されました。しかしながら、油断は禁物です。REvilという「ブランド」に傷が付き、関係者を集めることが難しくなった今、このグループは新たな名称で復活することが予想されます。

それまでの間は、この悪名高いランサムウェアの運営について理解を深め、戦略の立て直しを図るのに良い機会です。

続きを読むトレンドマイクロでは2021年1年間における国内外での脅威動向について分析を行いました。2021年、多くの企業や組織で急速なデジタルトランスフォーメーション(DX)が進む中、サイバー犯罪者はコロナ禍の状況に便乗し、さまざまな不正活動や攻撃の機会を捉え、新旧さまざまな脅威をもたらしました。

トレンドマイクロは2021年半ばから、非常に実体の見えづらいサイバー諜報活動グループ「Earth Lusca」を追跡調査しています。このグループは、スピアフィッシング(標的型)攻撃や水飲み場型攻撃など、従来のソーシャルエンジニアリングの手法を用いた攻撃キャンペーンを通じて世界中の組織を狙っています。同グループの主な動機はサイバー諜報活動と見られており、本稿執筆時点における被害組織のリストには、政府機関、教育機関、宗教運動団体、香港を拠点とする民主化推進団体や人権団体、新型コロナウイルス感染症(COVID-19)研究機関、報道機関など、企業価値の高い組織が含まれています。ただしギャンブルや暗号資産(旧:仮想通貨)に関連する企業も標的としていることから、Earth Luscaグループは金銭的な動機による活動も行っていると見られています。

続きを読む「Tropic Trooper(別名:Pirate Panda, KeyBoy)」は、トレンドマイクロの調査では、2011年からの長期的な活動を確認しているサイバー諜報活動グループです。特に2020年7月に同グループのものと考えられる興味深い活動を確認して以来、注意深く監視を続けています。トレンドマイクロではこの新たな活動を強調するため「Earth Centaur」と命名しました。本記事でも以降、Earth Centaurグループと呼称します。

続きを読む