2016年の上半期、暗号化型ランサムウェアが暗躍したことは言うまでもありません。暗号化型ランサムウェアは、金銭目的である他の不正プログラム、例えば、オンライン銀行詐欺ツールと異なり、サイバー犯罪者が高度な手法を利用することなく、自身の金儲けに利用できることがその背景にあると考えられます。2014年と2015年に確認された暗号化型ランサムウェアは合計49であったのに対し、2016年6月末時点で既に50以上もの新しいファミリが確認されています。この猛威の要因の1つに、脅迫手口の巧妙化が挙げられます。ファイルを失うことへの恐怖から身代金を支払わせるというシナリオで、PC のスクリーンを単にロックするものから、偽の法律違反の警告を利用するもの、そして、実際にデータを操作するものまで、これらランサムウェアを利用するサイバー犯罪者は、手法を改良し続けています。

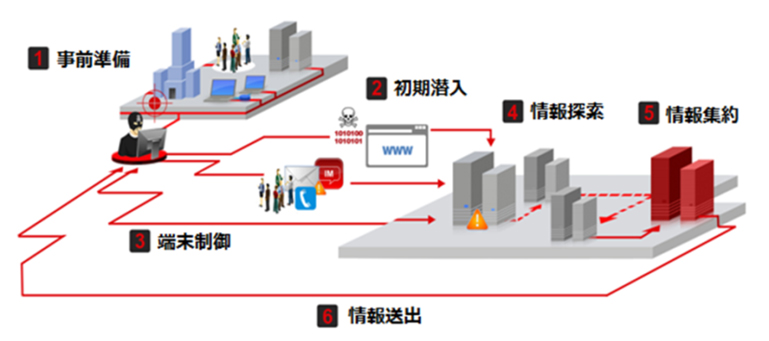

続きを読む2015年、国内では日本年金機構の事例をはじめとして多くの標的型サイバー攻撃の被害が表面化しました。トレンドマイクロでは、この2015年に確認した日本国内における「標的型サイバー攻撃」に関しての分析を行いました。この分析では標的型サイバー攻撃を、「初期潜入」から「端末制御」までの「侵入時活動」と、「情報探索」から「情報送出」に至るまでの「内部活動」の2段階にわけて分析を行っていますが、攻撃者が状況と目的に応じて臨機応変に攻撃手法を変化させている様が浮かび上がってきました。

図1: 標的型サイバー攻撃の攻撃段階概念図

Microsoft はこれまで、新しいバージョンが発売された後でも、既存の製品に対して手厚いサポートを提供してきました。例えば、2001年に発売された Windows XP は 2014年4月まで更新プログラムが配信を公開されていました。しかし、それは過去の話となります。Microsoft からの最近の発表によれば、その方針は徐々に変わりつつあるようです。

続きを読む執筆者: Erika Mendoza and Jay Yaneza (Threats Analysts)

2015年9月頃に確認された「Black Atlas 作戦」は、すでにさまざまな企業に侵入しているようです。例えば、複数の州で事業展開している医療機関や、歯科医院、機械製造業、保険業務に特化したテクノロジー企業、複数の州に店舗を持つガソリンスタンド、美容雑貨店などで攻撃が確認されています。「Black Atlas 作戦」は、窃取した情報を送出するために「Gorynych」もしくは「Diamond Fox」と呼ばれるモジュールで構成されるボットネットを利用して、世界中の中小企業に侵入し続けています。なお、本稿は 12月1日(日本語版12月4日)に公開した『「Black Atlas作戦」:世界中の中小企業のカード決済システムに侵入。「BlackPOS」や攻撃ツールを駆使』の続編となります。

続きを読む休暇シーズンが近づくと、さまざまな企業や顧客を狙ったクレジットカード情報漏えいのニュースを耳にするようになります。2015年11月下旬、Hiltonホテルなどの一流宿泊施設で POSマルウェアを利用した情報漏えい事例が発生したことが報告されると、実店舗を構える米国の多くの小売業は、感謝祭から始まる休暇シーズン中、インターネット上の脅威に怯えることになりました。また、米国の小売業から支払カード情報を窃取する POSマルウェア「ModPOS」を利用した広範囲に渡る攻撃がセキュリティリサーチャーによって確認されました。

続きを読む2015年6月 の日本年金機構での情報流出事件以降、多くの組織で標的型メールを発端とした「気づけない攻撃」=標的型サイバー攻撃の被害が明らかになりました。しかし、これらの攻撃はこの 6月に突然発生したものではなく、国内標的型サイバー攻撃の分析レポートなどで明らかにしてきた通り、これまでも継続的に確認されてきたものです。本連載「2015年上半期・国内標的型サイバー攻撃の分析」では、2015年上半期(1~6月)に、トレンドマイクロが行った検体解析、ネットワーク監視、インシデント対応などの事例から判明した事実を元に、標的型サイバー攻撃の傾向を紐解きます。今回は連載の結論として、これまで明らかにしてきた攻撃の傾向から考える、今後取るべき対策の考えをまとめます。

続きを読む2015年6月の日本年金機構での情報流出事件以降、多くの組織で標的型メールを発端とした「気づけない攻撃」=標的型サイバー攻撃の被害が明らかになりました。しかし、これらの攻撃はこの 6月に突然発生したものではなく、これまでも継続的に確認されてきたものです。トレンドマイクロはこれまでも国内標的型サイバー攻撃の分析レポートで標的型サイバー攻撃の実態を明らかにしてまいりました。本連載「2015年上半期・国内標的型サイバー攻撃の分析」では、2015年上半期(1~6月)に、トレンドマイクロが行った検体解析、ネットワーク監視、インシデント対応などの事例から判明した事実を元に、標的型サイバー攻撃の傾向を紐解き、行うべき対策の考え方を説明します。前回は標的型メールの添付ファイルの傾向、また、最終的に侵入する遠隔操作ツール(RAT)とその通信の傾向を分析しました。第3回の今回は、遠隔操作ツール(RAT)「EMDIVI」に対する、トレンドマイクロの脅威解析機関である TrendLabs による詳細分析をまとめます。

続きを読む2015年6月の日本年金機構での情報流出事件以降、多くの組織で標的型メールを発端とした「気づけない攻撃」=標的型サイバー攻撃の被害が明らかになりました。しかし、これらの攻撃はこの 6月に突然発生したものではなく、これまでも継続的に確認されてきたものです。トレンドマイクロはこれまでも国内標的型サイバー攻撃の分析レポートで標的型サイバー攻撃の実態を明らかにしてまいりました。本連載「2015年上半期・国内標的型サイバー攻撃の分析」では、2015年上半期(1~6月)に、トレンドマイクロが行った検体解析、ネットワーク監視、インシデント対応などの事例から判明した事実を元に、標的型サイバー攻撃の傾向を紐解き、行うべき対策の考え方を説明します。前回は侵入時に使用される標的型メールの内容について傾向を分析しました。第2回の今回は、標的型メールの添付ファイルの傾向、また、最終的に侵入する遠隔操作ツール(RAT)とその通信の傾向を分析します。

続きを読む