「ビットコイン(BTC)」の分裂騒動などで注目が集まる仮想通貨ですが、サイバー犯罪者もその存在に注目しているようです。国内ネットバンキングを狙う不正プログラム「オンライン銀行詐欺ツール(バンキングトロジャン)」に関してトレンドマイクロが継続して行っている調査の中で、現在日本で最も拡散しているバンキングトロジャンである「URSNIF(アースニフ)」(別名:「DreamBot(ドリームボット)」)が、従来から標的にしている銀行やクレジットカードなどの各種金融機関のサイトに加え、新たに仮想通貨取引所サイトを狙っていることを確認しました。仮想通貨取引所サイトへのログイン時などに普段と異なる表示が出た場合は安易に情報を入力せず、サイト側へ確認してください。既に日本サイバー犯罪対策センター(JC3)からも注意喚起が出されておりますが、今後の拡散には注意が必要です。

続きを読む「フィッシング詐欺」は、利用者をだまして認証情報や個人情報を詐取するサイバー犯罪です。典型的な手口としては、電子メール(フィッシングメール)により不正サイト(フィッシングサイト)へ誘導し、利用者自身にサイトへのログインに必要なアカウントとパスワードなどの認証情報を入力させて詐取するものです。このようなフィッシング詐欺は既に古典的ともいえるサイバー犯罪手口の 1 つですが、現在も個人と法人、双方のインターネット利用者にとって深刻な問題となっています。事実、フィッシング詐欺撲滅を目指す米国の非営利団体「Anti-PhishingWorking Group(APWG)」の最新レポート(2016 年第4 四半期(10~12 月)版・英語情報)によれば、2016 年の 1 年間に確認されたフィッシング詐欺の攻撃状況は 2004 年の監視開始以降最悪と報告されており、その脅威はますます高まっているものと言えます。

続きを読むサイバー犯罪者は、利益獲得に余念がありません。さまざまなオペレーティングシステム(OS)に応じて、攻撃対象、ツール、手法等を多様化します。そこで OS を問わず攻撃できるクロスプラットフォームの便利なマルウェアが作成されます。しかもそのようなマルウェアがサービスとして販売され、他のサイバー犯罪者達も手軽に入手できるとなれば、その影響範囲はさらに拡大します。

今回解説する「ADWIND(アドウィンド)(「JAVA_ADWIND」ファミリとして検出。別名:jRAT)」は、そのようなクロスプラットフォームの「Remote Access Tool(RAT)」です。Windows、Mac OS X、Linux、Android など複数の OS で、Java がインストールされていれば感染可能です。

続きを読む「RAMNIT(ラムニット)」は、以前からネットバンキングの認証情報を詐取し最終的に不正送金を行う「オンライン銀行詐欺ツール(バンキングトロジャン)」として知られています。これまで RAMNIT は日本ではなく、海外のネットバンキングを標的としてきました。しかし、2017年に入り日本を標的とする動きをみせており、これまでの調査では国内クレジットカード会社 12社のサイトが攻撃対象となっていることが確認されました。海外で既に大きな脅威となっている不正プログラムが、日本にも攻撃の矛先を向けてきた事例として注意が必要です。

続きを読む2017年5月19日の本ブログ記事でも取り上げた大規模なメール拡散事例など、国内ネットバンキングを狙う不正プログラムの活動が再び活発化しています。実際に拡散されるオンライン銀行詐欺ツールは、「URSNIF(アースニフ)」(別名「DreamBot(ドリームボット)」)に集中しており、現在日本のネットバンキングを狙う不正プログラムとして中心的な存在となっています。この 5月中旬の大規模メール拡散事例以降に入手した「URSNIF」の活動を解析したトレンドマイクロのエンジニアは、「Bootkit(ブートキット)」と呼ばれる特殊な不正プログラムをコンピュータに感染させ、自身の感染の痕跡を消去する巧妙な活動の存在を突き止めました。メール経由の拡散の活発化とほぼ同時に、新たに巧妙な活動を取り入れた亜種が登場したことになります。

続きを読む「脆弱性攻撃ツール(エクスプロイトキット)」の活動は 2016年下半期より、「Magnitude Exploit Kit(Angler EK)」、「Nuclear EK」、「Neutrino EK」、「Neutrino」、「Rig EK」を中心に減少傾向を示しています。しかしこれは、エクスプロイトキット自体が活動を諦めたわけではありません。「Astrum EK(別名:「Stegano EK」)」は、従来から存在するあまり目立たないエクスプロイトキットとして知られていますが、最近トレンドマイクロでは、このエクスプロイトキットの更新を複数回確認しました。

「Astrum EK」は、不正広告キャンペーン「AdGholas(アドゴラス)」だけに利用されるエクスプロイトキットとして知られ、この広告キャンペーンを介したオンライン銀行詐欺ツール「Dreambot/Gozi(別名「URSNIF」、「BKDR_URSNIF」として検出対応)」や「RAMNIT(「TROJ_RAMNIT」、「PE_RAMNIT」として検出対応)」など、深刻な脅威をもたらしていました。また、別の不正広告キャンペーン「Seamless」による不正サイトへの誘導に利用されることも、弊社では確認しています。「Seamless」は、通常、「Rig EK」が利用されることで知られています。

「Astrum EK」の最近の活動からは、複数の更新が施され、上述のような既存のマルウェアに利用されるだけでなく、利用範囲を広げ、今後の大規模なキャンペーン活動の準備をしているようにも見えます。特に「ディフィー・ヘルマン鍵交換(DH鍵交換)」を悪用して、セキュリティリサーチャやエンジニアの解析やフォレンジック分析を阻もうとする手口は、セキュリティ対策へ挑戦とも見て取れます。

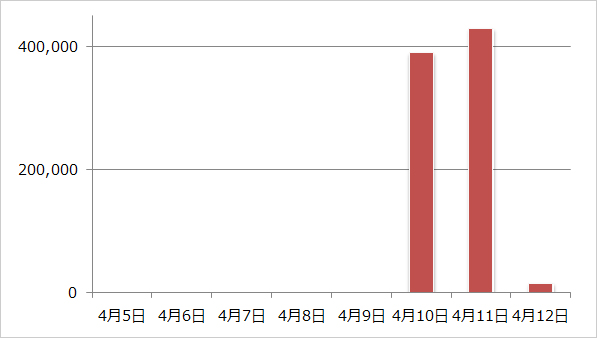

続きを読むMicrosoft社は、2017年4月12日(日本時間)、月例のセキュリティ更新プログラムを公開しました。この更新プログラムに含まれる脆弱性の中でも、特に Microsoft Office の脆弱性「CVE-2017-0199」に関しトレンドマイクロでは、4月10日以降にゼロデイ攻撃が発生していたことを確認しています。脆弱性を攻撃する RTF形式文書ファイルを添付したメールが海外を中心に拡散していました。

図1:全世界における「CVE-2017-0199」の脆弱性攻撃ファイルが添付されたメールの通数推移

(トレンドマイクロ「Smart Protection Network(SPN)」による)

トレンドマイクロでは 2016年12月初旬から、「DreamBot(ドリームボット)」(「TSPY_URSNIF」などとして検出)による、国内ネットバンキングを狙った攻撃を確認しています。「DreamBot」は、既存のオンライン銀行詐欺ツールである「URSNIF(アースニフ)」(別名:Gozi)の不正コードを改造して作成されたと考えられる新たな亜種です。ネットバンキングの認証情報詐取のための Webインジェクションなどの活動に関しては、「DreamBot」とこれまでの「URSNIF」との間に大きな相違はありません。しかし、匿名ネットワークである「Tor」の利用により C&C通信を隠ぺいする活動が追加されており、「DreamBot」の最大の特徴として挙げられます。警視庁や日本サイバー犯罪対策センター(JC3)からも注意喚起が出されており、今後の被害拡大に注意が必要です。

続きを読む2016年を通じ、不正プログラムの拡散経路として「マルウェアスパム」の攻撃が中心を占めていたことは疑いがありません。トレンドマイクロでは検出台数 400件以上が確認されたマルウェアスパムのアウトブレイクを、2016年 1年間で 80回以上確認しています。トレンドマイクロではこのようなメール経由攻撃を早期に把握する手法として「スパムメール送信インフラ」としてのボットネットの活動に着目し、監視と調査を継続しています。今回、国内ネットバンキングを狙う活動が確認されている「オンライン銀行詐欺ツール」である「URSNIF」の拡散が確認されたボットネットを特に日本を狙う脅威として着目し、より深い「潜入調査」を試みました。すると、1カ月間に 50種類以上のマルウェアスパム送信が行われている実態とともに、メール送信のための「インフラ整備」も並行して行われている状況が確認できました。不正プログラムの背後にいるサイバー犯罪者の活動を、直接垣間見た事例として報告いたします。

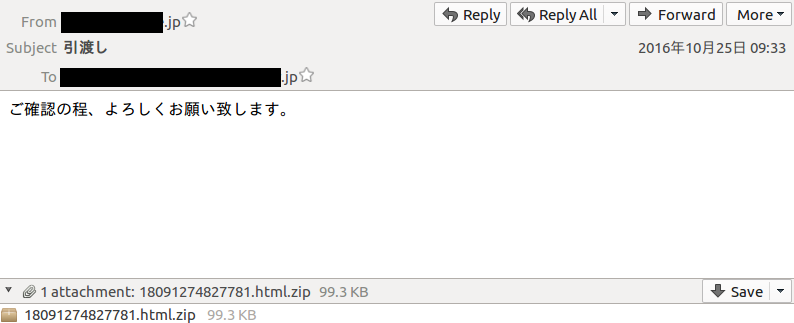

図1:「URSNIF」を拡散させるための日本語マルウェアスパム例