2015年7月、伊企業「Hacking Team」の情報漏えい事例によってエクスプロイトコードが流出し、多くの攻撃の連鎖を引き起こしました。発生から数カ月経過した今なお、情報漏えいの余波は継続しています。トレンドマイクロは、Hacking Team から流出したエクスプロイトを利用した不正な Androidアプリを複数確認しました。ある Webサイトで確認されたこれらのアプリは、エクスプロイトに成功した場合、攻撃者が遠隔操作でルート権限取得を可能にする不正アプリです。Android 4.4 KitKat およびそれ以前のバージョンで動作するモバイル端末は、この脆弱性を利用した攻撃の影響を受ける恐れがあります。これは Android端末全体の57%に当たります。

続きを読むビジネスの成功のためには、良い顧客サービスが不可欠です。暗号化型ランサムウェアの作成者が、ユーザの身代金支払いプロセスの簡易化を考えていたとしても、意外ではないでしょう。今回確認された「JIGSAW」の亜種には、新しい手法が取り入れられていました。身代金を手に入れるために「Dark Web(ダークWeb)」の支払いサイトを利用するのではなく、ライブチャットサポートを利用してユーザと会話します。

この新しい亜種(「Ransom_JIGSAW.H」として検出)には、以前確認されている「JIGSAW」と類似した特徴が見られます。

図1:「JIGSAW」の脅迫メッセージ

ある目的に特化した「端末」に、より汎用的な OSプラットフォームが搭載されることで私達の生活を便利にする機能が実現されてきました。最大の成功例は携帯電話は iPhone OS(現iOS)や Android OS を搭載した携帯電話、つまり「スマートフォン」でしょう。このような「スマート化」の流れは様々な家電製品に及び始めています。しかし、便利な機能を実現する OS のプラットフォームが不正プログラムに感染してしまうと、利用者に大きな不便をもたらすことになってしまいます。その具体的な例として、トレンドマイクロは、Android版端末ロック型ランサムウェア「FLocker(エフロッカー)」がスマートテレビをロックした事例を確認しました。

図1:スマートテレビの画面に表示されるランサムウェア

トレンドマイクロは、標的型サイバー攻撃キャンペーン「IXESHE(アイスシ)」を2012年から監視しています。2009年に活動を開始したこのキャンペーンは、東アジア圏の政府機関や企業、ドイツの企業を主に標的にしてきました。しかし、今回その手口を変えて、再び米国のユーザを標的にしているようです。

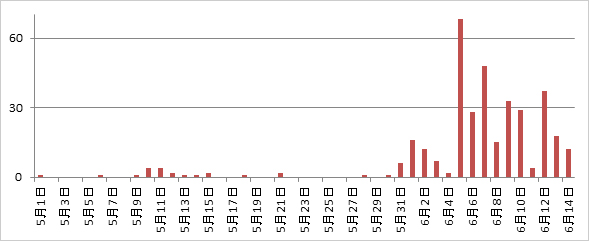

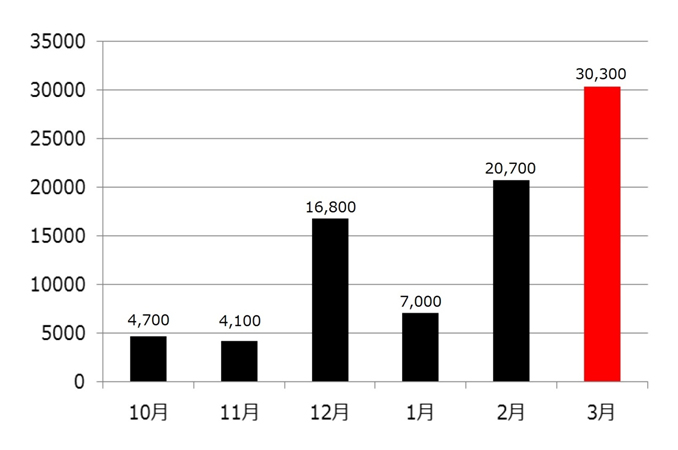

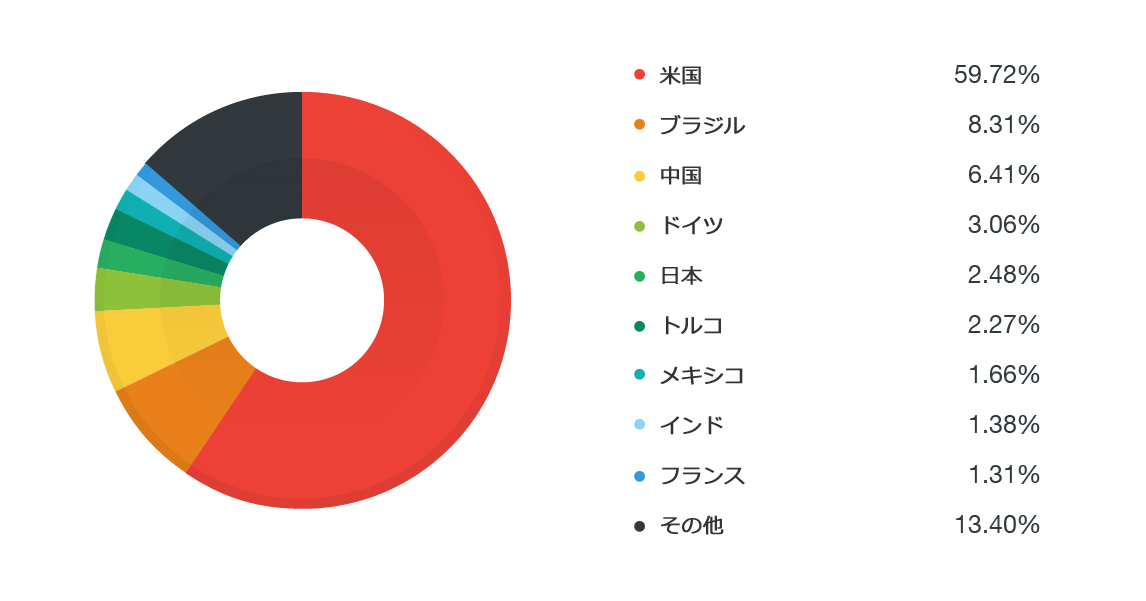

続きを読むオンライン銀行詐欺ツール「DRIDEX」は、2016年5月にはわずか数日間の活動が確認された程度であったため、一見すると減少傾向にあると思われました。これは過去5ヶ月間の「DRIDEX」の活動から見ても不自然な現象でした。案の定、減少傾向と見られたのは「中断」に過ぎなかったようで、2016年5月25日、トレンドマイクロでは「DRIDEX」を拡散するスパムメールの急増を確認しました。このスパムメール送信活動では、主に米国、ブラジル、中国、ドイツ、日本のユーザが影響を受けました。ただし日本国内のネットバンキングを狙った「DRIDEX」はまだ確認できておらず、日本に関してはスパムメールの流れ弾的な流入であるものと言えます。

図1:DRIDEX を拡散するスパムメールの影響を受けた上位10カ国(2016年5月25日現在)

あるものが流行していると判断できる目安は何でしょうか。簡単な目安は、出来の良くない類似品まで市場に出回ったときです。どうやらランサムウェアは、粗悪品が出まわるほど流行してきたようです。

新しく確認された暗号化型ランサムウェアファミリ「ZCRYPT(ズィークリプト)」(「RANSOM_ZCRYPT.A」として検出)の作成者は、Windows XP を対象から除外したか、作成に際して不十分な作業をしたようです。この新しいファミリは Windows の最近のバージョンである Windows7およびそれ以降の Windows しか対象とぜず、後方互換性がありません。「ZCRYPT」は、意図的に古いオペレーティングシステム(OS)を対象から省いたのでしょうか、それともただ中途半端に作成された不正プログラムなのでしょうか。

続きを読むバングラデシュや、ベトナム、エクアドルの銀行を襲ったサイバー銀行強盗事件について多くの報道がなされ論議を呼んでいます。これらの事件ではいずれも、世界中の金融機関で利用されている金融メッセージ通信サービス「国際銀行間通信協会(Society for Worldwide Interbank Financial Telecommunication、SWIFT)」のネットワークが狙われていました。SWIFT が提供するネットワークは、銀行、金融ブローカー、外国為替証拠金(FX)取引業者、投資会社など1万以上の金融機関に利用されています。これら一連のサイバー銀行強盗事件からは、「攻撃者がどのようにして侵入の足掛かりをつくり、取引行使や支払い指示の権限を得たのか」、「どのような不正プログラムを利用したのか」、そして「このような不正活動を検出するために必要なセキュリティ対策は何か」といった問いが提起されます。

続きを読む2016年5月18日(米国時間)、暗号化型ランサムウェア「CRYPTESLA」(別名:TeslaCrypt、「RANSOM_CRYPTESLA」として検出)が活動を停止し、復号に必要なマスターキーが無料で公開されました。このランサムウェアに関連する脅威状況の一大事件の裏で、CRYPTESLA が利用していた手口を再利用しようとするサイバー犯罪者がいるようです。この事例に先立って、4月に、従来のランサムウェア「REVETON」の背後にいるサイバー犯罪者集団が新たに「Angler Exploit Kit(Angler EK)」および「BEDEP」を利用して暗号化型ランサムウェア「CryptXXX」(「RANSOM_WALTRIX」として検出)を拡散する報告がありました。

続きを読む