英国の「国家犯罪対策庁(National Crime Agency、NCA)」は、2016年7月7日、2016年のサイバー犯罪評価報告書「Cyber Crime Assessment 2016」を公開。サイバー犯罪において、同国の各産業・業界に差し迫った脅威について言及しています。この報告書は、NCA と民間組織によって協働で作成された、初のサイバー犯罪の報告書となります。

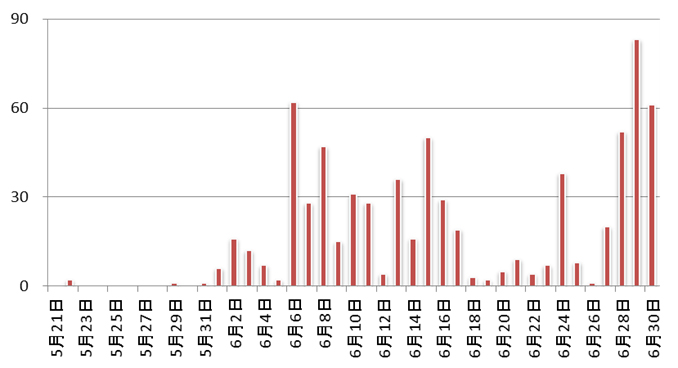

続きを読む先日お伝えした記事に続き、国内ネットバンキングを狙う「URSNIF(アースニフ、別名:GOZI)」が再び電子メール経由で拡散していることが確認されました。攻撃の内容自体に大きな変化はなく、様々な件名や内容の日本語マルウェアスパムが着信し、受信者が添付ファイルを開いてしまうとインターネット上の不正サイトからのダウンロードにより最終的に「URSNIF」が侵入します。前回は5月末から6月7日までのおよそ10日間で3万件以上のマルウェアスパムが観測され、その後も小規模に継続していました。そして今回は6月27日からの2日間だけで4万件を観測と前回の拡散を上回る規模となっています。オンライン銀行詐欺ツールの本体である「TSPY_URSNIF」の検出台数推移を見ても、6月27日以降に急増し5月以降最大の検出台数となっているため、攻撃者がより大きな規模の攻撃を仕掛けていることは間違いありません。

図1: 日本国内での「TSPY_URSNIF」の検出台数推移

2016年の上半期、暗号化型ランサムウェアが暗躍したことは言うまでもありません。暗号化型ランサムウェアは、金銭目的である他の不正プログラム、例えば、オンライン銀行詐欺ツールと異なり、サイバー犯罪者が高度な手法を利用することなく、自身の金儲けに利用できることがその背景にあると考えられます。2014年と2015年に確認された暗号化型ランサムウェアは合計49であったのに対し、2016年6月末時点で既に50以上もの新しいファミリが確認されています。この猛威の要因の1つに、脅迫手口の巧妙化が挙げられます。ファイルを失うことへの恐怖から身代金を支払わせるというシナリオで、PC のスクリーンを単にロックするものから、偽の法律違反の警告を利用するもの、そして、実際にデータを操作するものまで、これらランサムウェアを利用するサイバー犯罪者は、手法を改良し続けています。

続きを読む暗号化型ランサムウェアの活動のニュースは後を絶ちません。トレンドマイクロは、長期間の身代金支払期限を提示する「GOOPIC」や、パスワード窃取機能を持つ「RAA」、チャットサポートのサービスを備えた「JIGSAW」の亜種などを報告してきましたが、これらはすべて2016年6月だけで確認された事例です。弊社は、一連の新しい暗号化型ランサムウェアの中でも、独特な挙動を示す暗号化型ランサムウェア「MIRCOP(ミルコップ)」(RANSOM_MIRCOP.Aとして検出)を確認しました。

「MIRCOP」の作成者は、ファイル暗号化に至った原因がユーザにあるとして、身代金の支払い方法についての指示も与えていません。つまりこの作成者は、ユーザが支払い方法について先刻承知していると考えているようです。

図1:「MIRCOP」の脅迫状

犯罪目的で企業の最高経営責任者(CEO)や代表取締役社長、他の幹部社員になりすました偽装メールの横行は、いまや驚くべきことではありません。これらは、従業員は CEO や代表取締役社長からの依頼メールを断れないという弱みに付け込んだ手口です。文法的に不自然な文言、宝くじ当選や王族からの手紙といった非現実的な話など、メール内容から偽装メールだとすぐに判断できる時代は過ぎ去りました。今日、「Business Email Compromise(BEC、ビジネスメール詐欺)」の手口は、企業幹部に巧妙になりすまして権威を悪用し、最高財務責任者(CFO)など、社内の財務関係の責任や業務を担う従業員を標的にしています。

続きを読む