Linux および Unix 用の標準的な Windows 相互運用性プログラムスイート「Samba」に、 2010 年 3 月から存在していた脆弱性「CVE-2017-7494」が確認されました。2017 年 5 月に更新プログラムがリリースされていますが、この脆弱性を利用した攻撃は現在も続いています。Samba の開発チームが公開したセキュリティに関する勧告によると、この脆弱性を利用することで、書き込み可能な共有フォルダにアップロードした共有ライブラリの実行が可能になります。これに成功すると、攻撃者は、コマンド実行ツール「シェル」を起動し、任意のコマンドを実行して端末を操作できるようになります。影響を受ける Samba のバージョンは、3.5.0 以降のすべてのバージョンです。

続きを読むJava を利用したオープンソースの Web アプリケーション開発フレームワーク「Apache Struts」には、「Struts 1」と「Struts 2」という 2 つの主要バージョンが存在します。Struts 1 のサポートは 2008 年に終了しており、現在では 2007 年の初めにリリースされた Struts 2 が採用されています。Struts 2 への移行に際して「Struts 1プラグイン」が提供されており、Struts 1 のビジネスロジックを記述する「Action クラス」と、値を格納する「ActionForm クラス」はStruts 2 でも利用可能です。今回公表された脆弱性「CVE-2017-9791」は、「遠隔でのコード実行(Remote Code Execution、RCE)」を可能とするもので、Struts 1 プラグインで確認されました。影響を受けるバージョンは「Struts2.3.x」で、「2.5.x」に影響はありません。(「2.4.x」はリリースされていません。)

2017年3月に確認された前回の事例は、Apache Struts 2 の「Object Graph Navigation Language(OGNL)式」を利用して RCE が可能になる脆弱性でした。今回公表された CVE-2017-9791 も、OGNL 式を利用して RCE が可能になる脆弱性です。この脆弱性は、「S2-048」として公式サイトで報告されています。

続きを読むトレンドマイクロでは、日本にも影響が確認されている不正広告キャンペーン「AdGholas(アドゴラス)」に対し、監視と調査を継続しています。そして今回、「AdGholas」関連の攻撃でのみ利用が確認されている脆弱性攻撃ツール(エクスプロイトキット)「Astrum Exploit Kit (Astrum EK)」が不正トラフィックの検出を困難化させるため「Hyper Text Transfer Protocol Secure (HTTPS)」を利用していることを突き止めました。ブラウザとアプリケーション間の接続が「Transport Layer Security(TLS)」で暗号化される HTTPS は、ネットバンキングやオンラインショッピングなどの機密性が必要とされる通信を保護するために使用されていますが、それを悪用した活動と言えます。「Astrum EK」については「ディフィー・ヘルマン鍵交換(DH鍵交換)」を利用し、監視ツールあるいはセキュリティリサーチャによる不正ネットワークトラフィックの解析を阻止する手口が 2017年5月に確認されており、さらなる「改良」が加えられたものです。

続きを読む

脆弱性攻撃ツール「EternalBlue」は、2017 年 5 月中旬に世界的に拡散した暗号化型ランサムウェア「WannaCry」の事例で大きく注目されました。「WannaCry」の後には、ファイルを利用しないランサムウェア「UIWIX」、ワーム「EternalRocks」、仮想通貨発掘ボット「Adylkuzz」など、EternalBlue を利用した「模倣犯」が連続して登場しました。

この脆弱性を利用すると、攻撃者は、標的の PC 上で任意のコードを実行できます。この脆弱性は Microsoft のセキュリティ情報「MS17-010」で発表された更新プログラムによって 3 月の時点で既に修正されており、危険度と複雑度はハッキング集団「Shadow Brokers」によって公開されたその他の脆弱性と同様、中~高程度と考えられていました。

世界規模でさまざまな業種の法人に大きな影響を及ぼしたこの脆弱性攻撃ついて、その仕組みのより深い理解に役立つ技術的な情報を提供するため、本稿ではEternalBlue の脆弱性攻撃の詳細を解説します。

続きを読む2017年5月中旬、「EternalRocks(「TROJ_ETEROCK.A」として検出)」と呼ばれる新しいマルウェアが確認されました。このマルウェアは、ハッカー集団「Shadow Brokers」によって米国の「National Security Agency(国家安全保障局、NSA)」から流出した脆弱性やツールを利用しています。暗号化型ランサムウェア「WannaCry」が利用した脆弱性「EternalBlue」およびバックドアツール「DoublePulsar」に加えて、同じ経緯で流出した「EternalChampion」、「EternalRomance」、「EternalSynergy」、「ArchiTouch」、「SMBTouch」を利用しています。これらのほとんどは Windows OS のファイル共有プロトコル「Server Message Block(サーバメッセージブロック、SMB)」の脆弱性を狙ったものです。

続きを読むMicrosoft社は、2017年4月12日(日本時間)、月例のセキュリティ更新プログラムを公開しました。この更新プログラムに含まれる脆弱性の中でも、特に Microsoft Office の脆弱性「CVE-2017-0199」に関しトレンドマイクロでは、4月10日以降にゼロデイ攻撃が発生していたことを確認しています。脆弱性を攻撃する RTF形式文書ファイルを添付したメールが海外を中心に拡散していました。

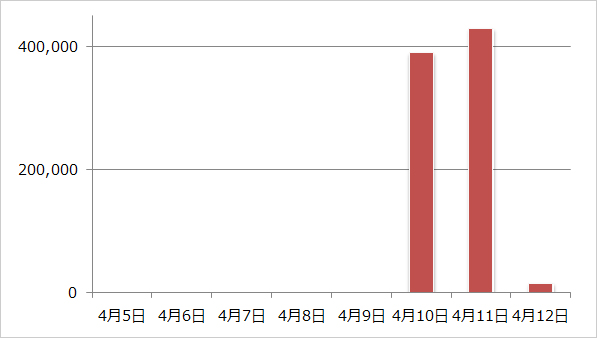

図1:全世界における「CVE-2017-0199」の脆弱性攻撃ファイルが添付されたメールの通数推移

(トレンドマイクロ「Smart Protection Network(SPN)」による)

Microsoft Internet Information Services(IIS)6.0 に、バッファオーバーフローのゼロデイ脆弱性「CVE-2017-7269」が確認されました。PROPFIND リクエストのヘッダー「IF」の検証不備に起因するものです。

続きを読むLinuxは、企業や IoT機器メーカに長い間好まれてきたオペレーティングシステム(OS)です。Linux搭載機器は、さまざまな業界のスマートシステムに導入されています。多様なサービスの運用を連結するIoT機器なくしては、重要なシステムの運営ができなくなっているとも言えるでしょう。Linuxの普及に伴い、Linuxを狙う脅威の増加も確認されています。トレンドマイクロは、2016年9月、「Linuxを狙う脅威の最新動向」として一連の Linux脅威について報告しました。中でも最も注目されているのは、「MIRAI」(「ELF_MIRAI」ファミリとして検出)です。

続きを読む