トレンドマイクロは、スマートホームやスマートビルディングのような「複雑なモノのインターネット(Internet of Things、IoT)環境」を狙う攻撃シナリオについて調査し、リサーチペーパー「Cybersecurity Risks in Complex IoT Environments: Threats to Smart Homes, Buildings and Other Structures」にまとめました。この調査を通して、複雑なIoT環境にとって不可欠な構成要素であるオートメーションサーバが多数インターネットに露出していることが判明しました。

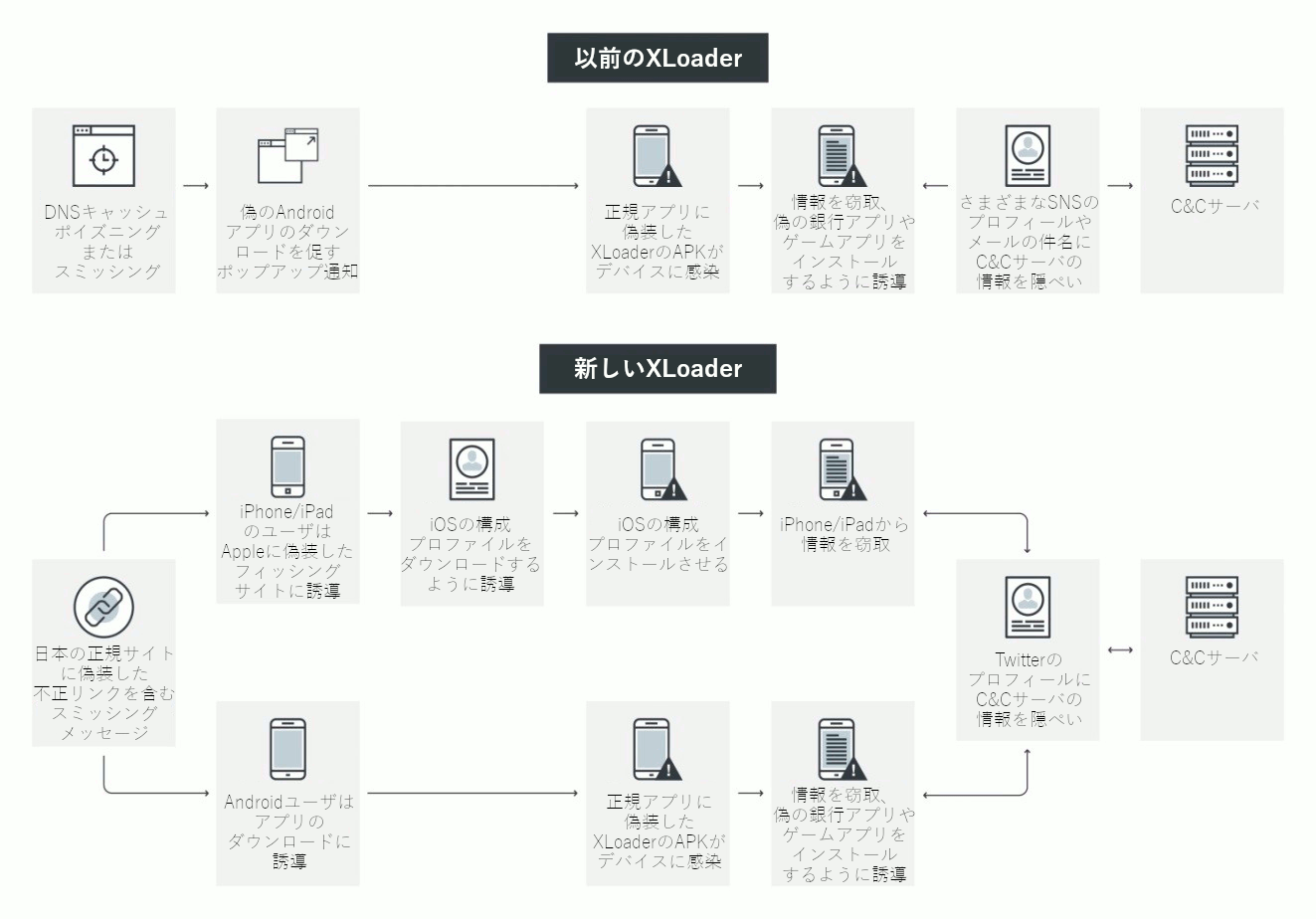

続きを読む偽装SMSを発端とする国内スマートフォン利用者を狙った攻撃の継続と新たな変化については3月15日の記事にてお知らせしました。本記事ではその新たな変化についてより詳細な解析をお伝えします。この攻撃で使用されるAndroid向け不正アプリとして、トレンドマイクロは「XLoader」の新しい亜種(「AndroidOS_XLoader.HRXD」として検出)の拡散を確認しました。2018年12月11日の記事で報告した以前のバージョンは、FacebookやChromeのような正規アプリに偽装して情報を窃取するAndroid端末向け不正アプリでした。今回確認された亜種は、Android端末に対しては正規セキュリティアプリに偽装して端末に侵入します。また、iPhoneなどのiOS端末に対してはiOSの構成プロファイルをインストールさせることで端末情報を窃取します。このようなデプロイ手法に加えて、コマンドや、コマンド&コントロール(C&C)サーバのアドレスを隠ぺいするSNSの種類にも変化が確認されました。新しい亜種は、前回の調査における最新バージョンに続けて6.0とラベル付けされています。

■感染の流れ

図1:XLoaderの感染の流れ

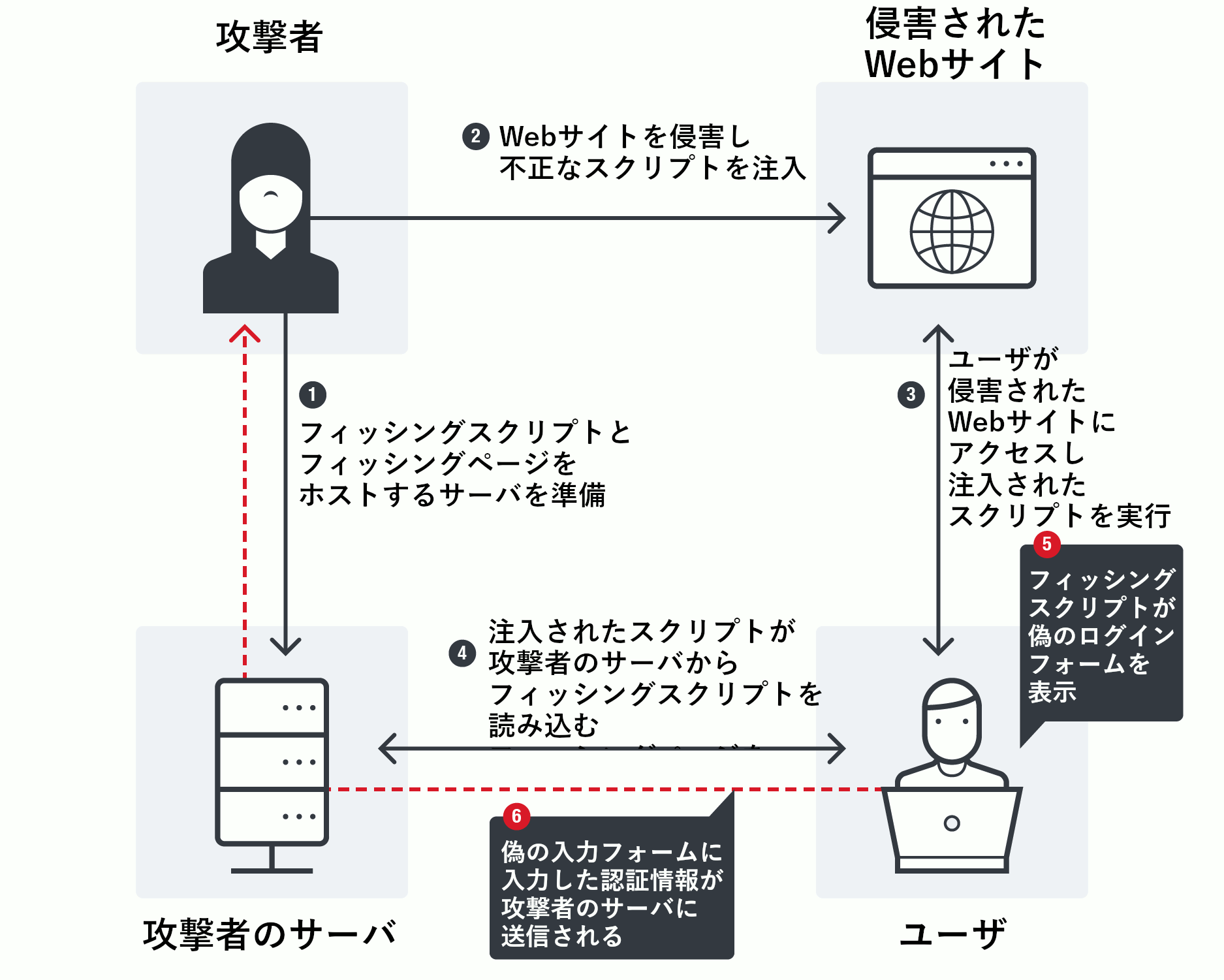

トレンドマイクロは、少なくとも4つの韓国のWebサイトを侵害し、偽のログインフォームを通して認証情報を窃取するフィッシング攻撃を確認しました。侵害されたWebサイトには同国で訪問数上位に入る事業ページが含まれていました。また、偽のログインフォームは韓国で広く利用されている検索サイトに偽装していました。ユーザが入力した認証情報は攻撃者のサーバに送信されますが、認証情報の正誤をチェックする機能が無いことから、この攻撃はまだ調査および情報収集の段階にあると考えられます。

侵害したWebサイトに不正なJavaScriptのコードを注入する「水飲み場型攻撃」は、以前にも脆弱性攻撃コードや銀行情報を窃取するスキミングコードを読み込ませる手法として利用されてきました。しかし、今回のように水飲み場型攻撃がフィッシングに利用された事例は珍しいものだと言えます。

■攻撃の流れ

「Soula」という名前が付けられたこの攻撃の流れは図1の通りです。侵害されたWebサイトに注入された不正なコードが、ユーザのPCまたはモバイル端末にフィッシングスクリプト(「Trojan.HTML.PHISH.TIAOOHDW」として検出)を読み込み、偽のログインフォームを表示します。

図1:フィッシング攻撃の流れ

昨年2018年を通じ拡大した宅配業者の偽装SMSを発端としたAndroid不正アプリ拡散を狙う攻撃は、現在も続いています。またAndroid端末だけでなく、iPhoneなどiOS端末でアクセスした場合にもフィッシングサイトへ誘導する動きも確認されており、スマートフォンを中心としたモバイル機器全体を狙う攻撃となっていることはこれまでも報告してまいりました。この国内のモバイル機器全体を狙う継続した攻撃の中で、新たな動きが2つ確認されました。1つは誘導先の不正サイトが詐称する企業の変化です。これまでの宅配業者から新たに、携帯電話事業者Webページの偽装が確認されました。もう1つは、誘導先の不正サイト上でiOS端末の固有情報を窃取するために不正な構成プロファイルを使用する手口です。

続きを読む「Tech Support Scam」(テクサポ詐欺、サポート詐欺)と呼ばれるネット詐欺は長年にわたって海外および日本で確認されています。その手口は、技術的な悩みを解決すると偽り、電話またはメールによる連絡、Webサイト、ポップアップ広告、時にはフィッシングサイトなどを通してユーザを騙し、最終的に個人情報(Personal Identifiable Information、PII)や金銭を詐取するというものです。出現から何年も経っているにもかかわらずこのようなサポート詐欺は継続して確認されています。Microsoftの調査によると、2018年には消費者の63%がなんらかの形でサポート詐欺を経験しました。このような結果は、サポート詐欺の攻撃者が手口を多様化させていることに起因しているかもしれません。

同調査では、企業はユーザが望まない連絡を行わないと考える消費者の割合が増加していることも明らかになりました。また、GoogleやMicrosoftのような企業はサードパーティによるオンライン技術サポート広告に関するポリシーを厳格化しています。このような状況を受けてか、サポート詐欺はその手口を新しい領域に広げています。本記事では、ソーシャル・ネットワーキング・サービス(SNS)への投稿を検索結果に表示させることでユーザをサポート詐欺に誘導する手口について解説します。また、偽の無料通話番号を各SNSで検索したところ興味深い事実も判明しました。

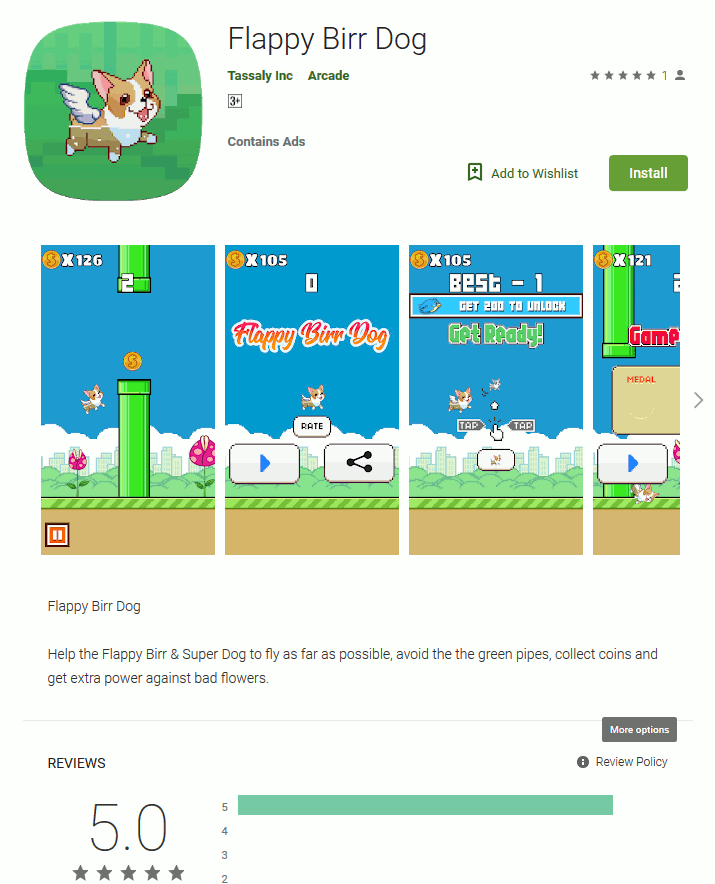

続きを読むトレンドマイクロは、通常のアプリに偽装してユーザの情報を窃取するAndroid端末向け不正アプリ「MobSTSPY」(「ANDROIDOS_MOBSTSPY」ファミリとして検出)をGoogle Playで確認しました。MobSTSPYは、端末の情報を窃取するだけでなく、FacebookやGoogleのログイン画面に偽装したフィッシングページをを利用してユーザの認証情報を窃取します。

MobSTSPYファミリとして確認された6つの不正アプリ、「Flappy Birr Dog」「FlashLight」、「HZPermis Pro Arabe」、「Win7imulator」、「Win7Launcher」、「Flappy Bird」のうち、5つは2018年2月以降Google Playで停止されており、本記事執筆時点(2019年1月3日)ではすべてが削除されています。「Win7imulator」は世界中のユーザによってすでに10万回以上ダウンロードされていました。

図1:ゲームアプリに偽装した不正アプリ「Flappy Birr Dog」

トレンドマイクロでは、2018年1月~11月に発生したサイバー脅威の動向から、①フィッシング詐欺、②SMSを発端とする不正アプリ拡散、③「セクストーション」スパム が2018年に発生した個人利用者を狙う「三大脅威」であったと分析しています。本ブログでは、この2018年の脅威動向に関する速報を連載形式でお伝えしています。1月17日の記事では個人利用者を狙う脅威として「フィッシング詐欺」を取り上げました。最終回の今回は、個人利用者に対する脅威の中から「SMSを発端とする不正アプリ拡散」と「セクストーションスパム」に焦点を当てて分析します。

図:2018年国内の個人における三大脅威

(さらに…) 続きを読む

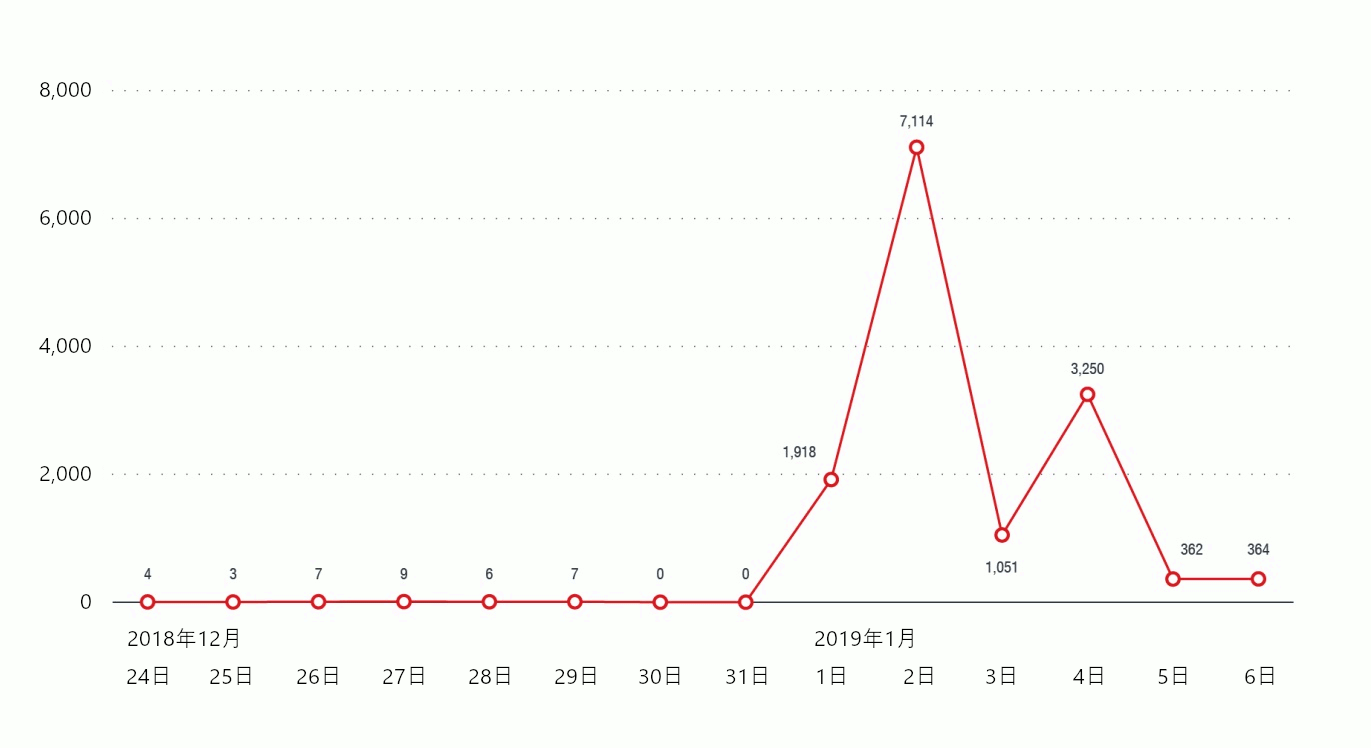

トレンドマイクロは、2019年1月1日、サイバー犯罪集団「Magecart」による活動の急増を検出しました。Magecartは、電子商取引(eコマース)サイトに不正なコードを注入し、ユーザが入力した支払い情報を窃取する攻撃で知られている集団です。トレンドマイクロは同集団の監視を続けてきましたが、これまで目立った動きは確認されていませんでした。

今回確認された攻撃では、277のeコマースサイトで、ユーザが入力した情報を窃取する「スキミングコード」(「JS_OBFUS.C」として検出)が読み込まれていました。調査の結果、このスキミングコードは対象のWebサイトに直接注入されていたわけではなく、フランスのオンライン広告企業「Adverline」が提供するJavaScriptライブラリに注入されていたことが判明しました。トレンドマイクロは迅速にAdverlineに連絡し、同社はフランスのコンピュータ緊急事態対策チーム「CERT La Poste」の協力を受けて直ちに必要な措置を講じました。

図 1:Webスキミング活動による不正なドメインへのアクセス検出数

(トレンドマイクロのクラウド型セキュリティ技術基盤

「Trend Micro Smart Protection Network(SPN)」の統計に基づく)

今回の攻撃を確認した時点で、トレンドマイクロの機械学習および挙動検出技術により、不正なダウンローダ(「Downloader.JS.TRX.XXJSE9EFF010」として検出)はプロアクティブにブロックされていました。

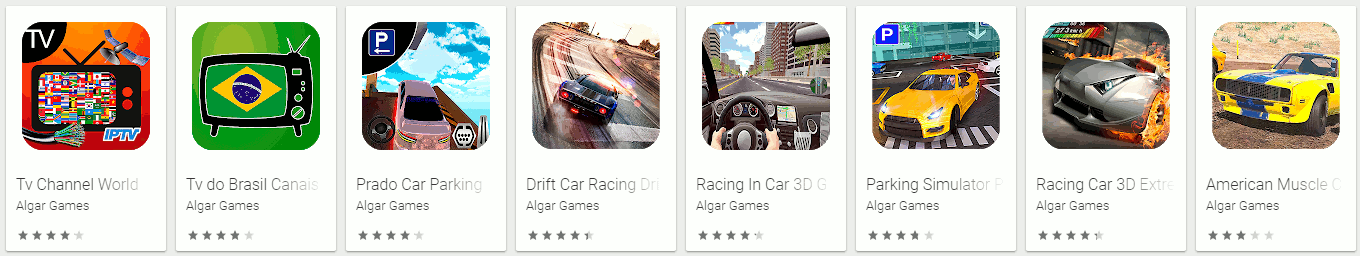

続きを読むユーザの望まない広告表示活動を行う「アドウェア」は、長い間ユーザを煩わせてきた課題であり、現在もその状況は変わりません。事実、トレンドマイクロは2018年12月に、Android端末向けアドウェアアプリ(「AndroidOS_HidenAd」ファミリとして検出)を85個確認しました。これらのアドウェアアプリは、Google Play上で、ゲーム、テレビ視聴、およびテレビ用リモコン等のアプリに偽装しており、世界全体で合計約900万回ダウンロードされていました。Googleはトレンドマイクロの通知を検証し、迅速にこれらの偽アプリを公開停止にしました。

確認された偽アプリは、全画面広告の表示、アイコンの隠ぺい、端末ロック解除操作の監視機能を備えており、アイコンを非表示にした後はバックグラウンドで動作を続けます。

図 1:アドウェアが埋め込まれたGoogle Play上の偽アプリ

トレンドマイクロは、ボイスメッセンジャーアプリに偽装した複数のAndroid端末向け不正アプリをGoogle Playで確認しました。これらの不正アプリは、偽のアンケート調査ページを自動的にポップアップさせる機能や、広告の自動クリックのような機能を備えています。2018年10月以降、検出回避機能や多段階の感染挙動が追加されたこの不正アプリの亜種が、次々とGoogle Playで公開されています。解析した検体のモジュール化された機能には1.0というバージョンが付けられており、サイバー犯罪者は、ボットネットを利用した攻撃のような将来の不正活動に備えて機能を追加している過程にあると考えられます。感染数はまだそれほど多くありませんが、早いペースで開発とGoogle Playへの公開が進められています。この不正アプリのアップロード数およびダウンロード数の増加は、今後も継続的な監視が必要であることを示しています。問題の偽アプリはすでにGoogle Playから削除されています。

本記事では偽アプリの1つを例に挙げ、共通する挙動について解説します。トレンドマイクロは、7つのアプリケーションIDを特定し、検体を解析しました。すべての検体が類似したコードと挙動を備えていることから、今後もモジュールの追加とGoogle Playへの公開が続くと予想されます。

続きを読む