台湾で開催された情報セキュリティ国際会議「Hacks in Taiwan(HITCON)」で、複数のオンラインゲームを利用した攻撃に関する報告が行われました。この攻撃により、正式発売された 2つの人気のオンラインゲームが改ざんされ、PC上に不正プログラムがダウンロードされました。HITCON はトレンドマイクロと共同でこの攻撃の被害者となりうるユーザに削除ツールを提供しました。その際、弊社は被害を受けたゲームプロバイダと協力し、この攻撃に対処することができました。

続きを読む■6月以降に遠隔操作ツール「PlugX」を使用した標的型攻撃を確認:

トレンドマイクロでは、2014年6月中旬以降、遠隔操作ツール(RAT)の一種である「PlugX」を使用した標的型サイバー攻撃を確認しています。また、この標的型攻撃の中で、「PlugX」のさらなる新しい亜種が登場していることも確認されました。トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」によれば、6月以降「PlugX」の継続した検出が確認されています。

ネットワークトラフィックの監視は、IT管理者がネットワーク内で標的型攻撃を受けているかを確認する手段の 1つです。「Remote Access Tool(RAT)」は、一般的に標的型攻撃キャンペーンで見られ、コマンド&コントロール(C&C)との通信を行うために利用されます。RAT のネットワークトラフィックの中でも、特に、「Gh0st」や「PoisonIvy」、「Hupigon」、「PlugX」といった RAT は、よく知られており、検出されています。しかし、攻撃者は、いまだにこれらの RAT を標的型攻撃で効果的に利用しています。

続きを読むトレンドマイクロは、マルウェア解析を専門とするグループ「IssueMakersLab」と共同で、韓国の法人組織を標的とするサプライチェーン攻撃「Red Signature 作戦」に関する調査を行いました。サプライチェーン攻撃とは、ソフトウェアもしくはハードウェアのライフサイクルを侵害する攻撃です。ソフトウェアの場合、不正プログラムが混入した正規ソフトによってその利用者が感染被害に遭うというような事例が典型的です。本記事で解説する攻撃は、2018 年 7 月下旬に確認され、韓国の報道機関によって 8 月 6 日に報告されました。

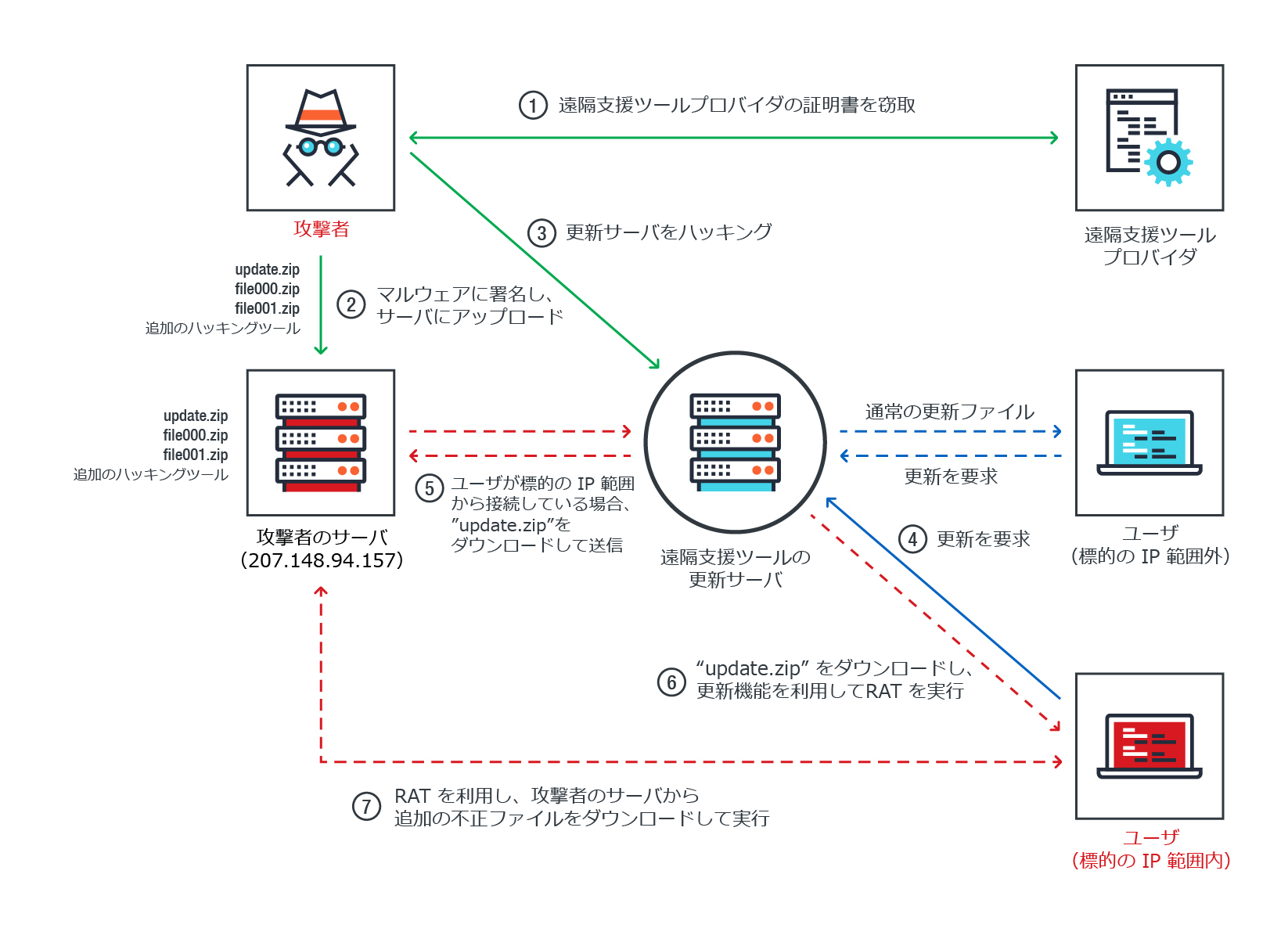

Red Signature 作戦の攻撃者は、まず初めに遠隔支援ツールプロバイダの電子証明書を窃取してマルウェアに署名し、攻撃者が管理するサーバにアップロードします。次に、遠隔支援ツールの更新サーバを侵害し、遠隔支援ツールの更新プロセスを通して攻撃者の関心を引くユーザに「9002 RAT」と呼ばれる「Remote Access Tool(RAT)」を送り込みます。侵害した更新サーバは、標的企業の IP アドレスの範囲からアクセスされた場合にのみ不正ファイルを送信するように設定されています。

9002 RAT は、Microsoft Internet Information Services(IIS)6.0 の WebDAV コンポーネントの脆弱性「CVE-2017-7269」を利用する脆弱性攻撃ツールや、SQL データベースからパスワードを出力するツールを追加でインストールします。これらのツールの機能から、攻撃者は標的企業の Web サーバおよびデータベースに保存された情報を狙っていることがうかがえます。

図 1:「Red Signature 作戦」の攻撃の流れ

トレンドマイクロは、2017 年 7 月、本ブログにて標的型サイバー攻撃キャンペーン「ChessMaster」の諜報活動について解説しました。ChessMaster は、「ChChes」、「RedLeaves」、「PlugX(※1)」のような「Remote AccessTool(RAT)」をはじめ、さまざまなツールやマルウェアを利用し、主に日本の法人を標的として攻撃します。2017 年 9 月下旬、トレンドマイクロはChessMasterによる新しい活動を確認しました。利用されたツールと手口は注目すべき変化を遂げており、以前の攻撃では確認されていないものでした。弊社の調査によると、ChessMasterはオープンソースのツールと自ら開発したツールを利用し、おそらく攻撃者の特定を逃れるために、その手法を変化させ続けています。ChessMasterによる攻撃キャンペーンのこれまでの経緯を踏まえると、今後もさらなる変化が予想されます。

続きを読む