■ はじめに

正規のリモート操作ソフトとして有名な「TeamViewer」を悪用するマルウェア「SpyAgent」を介した攻撃キャンペーンについて、トレンドマイクロは追跡し、調査してきました。過去のSpyAgentを介した攻撃については、既に他のレポートでも言及されていますが、本ブログエントリではSpyAgentの最新攻撃手法に着目します。

続きを読むトレンドマイクロでは、情報窃取型マルウェア「BazarLoader」(トレンドマイクロ製品では「TrojanSpy.Win64.BAZARLOADER」、「TrojanSpy.Win64.BAZARLOADER」、「Backdoor.Win64.BAZARLOADER」として検出)を用いたキャンペーンの監視を続けています。情報セキュリティフォーラムは、2021年第3四半期にBazarLoaderの検出数が急増したことを報告していますが、トレンドマイクロは、攻撃者がデータの窃取やランサムウェア攻撃に悪用するために、既存の配信手法に新たな到達メカニズムを2つ追加していたことを発見しました。

そのうちの1つは、攻撃者が正規プログラムにBazarLoaderを同梱するために侵害されたソフトウェアインストーラを用いるというものです。もう1つは、Windowsショートカットファイル(.LNK)とダイナミックリンクライブラリ(.DLL)のペイロードを含むISOファイルを使用するというものです。トレンドマイクロは、BazarLoaderの最も検出数の多い地域がアメリカ大陸であることを観測しました。BazarLoaderの感染チェーンやキャンペーンに関する技術的分析や洞察については、トレンドマイクロの技術論文「BazarLoader Looking In: Analyzing the Infection Chains, Stages, and Campaigns(英語)」をご確認ください。

続きを読むサイバーセキュリティにおいて、「ユーザ」つまりシステムを利用する人間が最も脆弱な存在として、攻撃者に認識されていることは広く知られています。これはユーザが、攻撃における典型的な侵入経路として、ソーシャルエンジニアリング手法の対象となることを意味しています。法人組織もまた、ユーザを起点とするセキュリティ上の弱点に悩まされています。時に従業員はインターネット上の脅威に気付いていないことや、サイバーセキュリティのベストプラクティスに精通していないことがありますが、攻撃者はこれらのセキュリティ上の弱点を悪用する方法を熟知しています。

攻撃者がユーザを騙す方法の1つとして、未認証のアプリやインストーラを餌としてユーザの興味を引き、それらをインストールさせた後に悪意のあるペイロードを送り込むというものがあります。近年トレンドマイクロは、攻撃者がこれらの偽インストーラを利用して、同梱させたマルウェアを感染PC端末上に配信する手口を確認しています。これらの偽インストーラを利用した攻撃手口は目新しいものではなく、ユーザを騙して悪意のあるドキュメントを開かせたり、不要なアプリをインストールさせたりする手口は古くから広く用いられています。ユーザの中には、有料アプリの無料版やクラック版(不正に改変されたアプリ)をインターネット上で検索した際に、この罠にかかってしまう人もいます。

続きを読むトレンドマイクロでは日夜脅威の監視と対応を行っています。その中からさまざまな脅威が利用する高度に開発された攻撃手法に着目しました。ランサムウェアにおいては、新たな暗号化型ランサムウェアファミリ「DARKSIDE(ダークサイド)」が出現する一方で、別のランサムウェアファミリ「CRYSIS」(別名Dharma)を背後で操る攻撃者がハッキングツールキットを一般に公開しました。メッセージ機能を悪用する脅威においては、攻撃対象を絞った標的型メールの送信活動(キャンペーン)を介して情報窃取型マルウェア「NEGASTEAL(ネガスティール)」(別名Agent Tesla)が拡散されました。またファイルレス活動を行う脅威においては、不正マイニングを狙い、コインマイナーが正規アプリケーションにバンドルされ頒布されていることが確認されました。

続きを読むトレンドマイクロでは、正規のWindows向けソフトウェアである「AutoHotkey」や「Team Viewer」 を悪用した攻撃を新たに確認しましたので、本稿でご報告します。

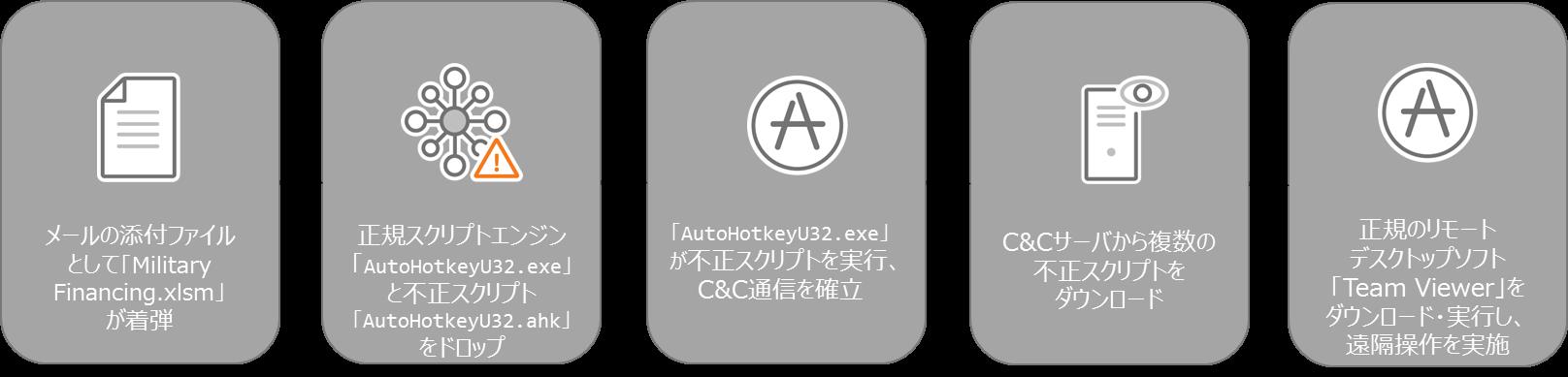

2019年4月2日、無料オンラインスキャンサービスである「VirusTotal」に「Military Financing.xlsm」というファイル名のマクロ形式のエクセルファイルがアップロードされました。当該ファイルは内部に正規のスクリプトエンジンAutoHotkey、および、それに読み込ませるための不正なスクリプトファイルをバイナリ形式でデータを内包し、マクロを実行するとそれらをドロップして実行します。攻撃者は検出回避を目的としてAutoHotkeyを利用していたと考えられます。当該スクリプトファイルの実行によりC&Cサーバと通信が実施され、さらなるスクリプトファイルのダウンロード・実行や、Team Viewerを用いた遠隔操作が確認されました。

図:「Military Financing.xlsm」を発端とする攻撃の概要図

トレンドマイクロは、弊社も提携している、マルウェアや URL を分析する無料オンラインスキャンサービス「VirusTotal」を利用してマルウェアのテストを行っていると見られる一連のファイル提出活動を確認しました。ファイル名や提出元情報から、これは明らかにモルドバ共和国の同一のマルウェア開発グループによるテスト目的の提出だと推測されます。提出されたファイルは、Java または JavaScript で作成されたマルウェアをダウンロードおよび実行するダウンローダ「DLOADR(ディーローダ)」(「JS_DLOADR」および「W2KM_DLOADR」として検出)で、迷惑メールに添付した不正な文書ファイルを介して拡散することを意図していたようです。

DLOADR がダウンロードするマルウェア(「TROJ_SPYSIVIT.A」および「JAVA_ SPYSIVIT.A」として検出)は、感染 PC を乗っ取るために正規の「Remote Access Tool(RAT)」である「VisIT」をインストールします。さらには、ユーザが Edge または Chrome ブラウザ上で入力した情報をバックドア活動によって窃取する不正な拡張機能もインストールします。

正規 RAT の認証情報を窃取して悪用する手口は新しいものではなく、以前にも、マルウェア「TeamSpy」を拡散する迷惑メール送信活動で確認されています。TeamSpy は、正規リモートデスクトップツール「TeamViewer」を悪用し、感染 PC を遠隔から操作するマルウェアです。このように、「Chrome WebDriver」や「Microsoft WebDriver」のようなオープンソースツール、そして正規「Application Program Interface(API)」の悪用は、新しい手口ではないものの、依然として確かな脅威となっています。

続きを読む海外では2012年頃から「Tech Support Scam」(テクサポ詐欺、サポート詐欺)と呼ばれるネット詐欺の手口が継続的に見られています。手口としては、ブラウザ上で「ウイルス感染」や「システムの不調」を示す表示で利用者の不安をあおり、画面上に表示されているサポート電話に問い合わせをさせる、というものですが、日本では 2015年頃から本格的な流入が見られており、本ブログでも 2015年6月の記事「「ウイルスが検出されました!」日本語音声で「警告」する詐欺サイトを初確認」で既に取り上げています。その後も攻撃は継続して見られており、トレンドマイクロサポートセンターへの「サポート詐欺」関連の問い合わせ数は2016年を通じて増加傾向を示しています。このようなネット詐欺に関してはその手口を周知することが有効な対策の1つとなりますので、本ブログ記事により継続する「サポート詐欺」手口の注意喚起といたします。

続きを読む企業が標的型サイバー攻撃に対処する必要に迫られるのは時間の問題であるというのは誇張ではありません。トレンドマイクロでは、2014年、多くの企業が見えない敵と戦うのを確認してきました。最近の攻撃事例で非常に大規模なものは Sony Pictures への不正侵入でしょう。この攻撃により、大量の情報漏えいなど多くの問題が企業で発生しました。脅威からユーザを保護するセキュリティ企業として、弊社は、見えない敵を “見えるようにする” 努力を続けてきました。2014年のサイバー攻撃から学んだ一番重要なこととは何でしょうか。そして、2015年はそれをどう生かすことができるでしょうか。

続きを読む