仮想通貨発掘への転向のように、目的や機能を変化させ続けて来た「RETADUP(レタダップ)」の新しい亜種(「WORM_RETADUP.G」として検出)が、「Managed Detection and Response(MDR)」に関連した監視を通して確認されました。この新しい亜種は、キーボードショートカットやマクロ、ソフトウェアの自動実行タスクを作成するために、Windows で利用されるオープンソースのスクリプト言語「AutoHotKey」でコーディングされていました。AutoHotKey は、RETADUP の以前のバージョンが利用していた Windows 自動化用プログラミング言語「AutoIt」と比較的似た言語です。今回確認された亜種は、ワーム活動による拡散時に、ソースコードにわずかな変更を加えることでハッシュ値に基づく検出を回避する「ポリモーフィズム」の手法を利用します。

続きを読むFacebook Messenger を通して拡散し、仮想通貨取引プラットフォームの認証情報の窃取、仮想通貨取引処理の乗っ取り、ユーザの PC リソースを盗用した仮想通貨の発掘(マイニング)等、仮想通貨に関連したさまざまな不正活動を実行する Chrome 拡張機能「FacexWorm(フェイスエックスワーム)」が、トレンドマイクロの「Cyber Safety Solutions チーム」によって確認されました。この FacexWorm に感染したユーザがわずかながら確認されています。ただし、弊社が注意喚起した時点で、既に FacexWorm の多くがChrome から削除済みとなっていました。

FacexWorm は新しいマルウェアではありません。2017 年 8 月に確認されましたが、その当時は目的や手法についてはっきりとは分かっていませんでした。2018 年 4 月 8 日、トレンドマイクロは FacexWorm による活動の急増を確認しました。この急増は、FacexWormが、ドイツ、チュニジア、日本、台湾、韓国、スペインで確認されたとする報道とも一致します。

続きを読む攻撃者は既存のウイルス対策を免れるために、攻撃ごとに新たにマルウェアを作成して使用します。このような攻撃から利用者を保護するために、新種や亜種のマルウェアのような未知脅威を効果的に検出する手法の必要性が高まっています。トレンドマイクロは、ファイル間の類似性を効率良く比較することが可能なハッシュアルゴリズム「Trend Micro Locality Sensitive Hashing (TLSH)」と機械学習を用い、インターネット上で収集した仮想通貨発掘マルウェアの検体をグループ化(クラスタリング)することにより、類似したマルウェアや修正が加えられたマルウェアでも検出可能とする対策技術を開発しました。この TLSH の実装はオープンソースのプロジェクトとして公開されています。一般に、マルウェアは SHA 256 等のハッシュ関数で算出した値に基づいて識別しますが、少しでもデータが異なるとまったく異なる値が算出されるため、マルウェアの類似度を判断することは困難です。しかし、TLSH で算出したハッシュ値や挙動等を用いたマルウェアのクラスタリングにより、SHA 256 等で計算されるハッシュ値が異なっていても、類似したマルウェアや修正が加えられたマルウェアを検出することが可能になります。

続きを読む2017 年以降、仮想通貨を狙うサイバー犯罪の動向に注目が集まっています。現在、仮想通貨を狙う攻撃では、仮想通貨発掘ツール(コインマイナー)を使用した発掘(マイニング)を利用者のリソースを盗用し不正に行う手法が主流となっていますが、今後は利用者の所持する仮想通貨を直接的に窃取する手法も拡大してくるものと推測されます。今回のブログ記事では、既存のフィッシング詐欺でも Web 上の仮想通貨関連サービスの認証情報が狙われ始めていること、そして、既にその動きを加速させるアンダーグラウンドマーケット(闇市場)の動きが確認されていることもお伝えします。

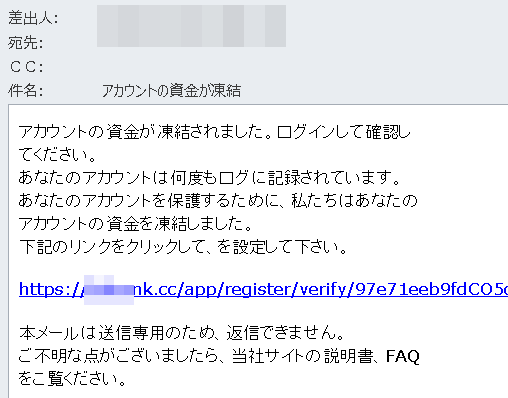

図:3 月に確認された国内仮想通貨取引所を狙うフィッシングメールの表示例

(サンプルを元に再構築)

仮想通貨のマイニング(発掘)を狙うサイバー犯罪者による攻撃は、ランサムウェアに代わるような脅威になるでしょうか。仮想通貨の人気と実世界における重要性の高まりにより、サイバー犯罪者も仮想通貨に大きな関心を抱いています。変化する脅威状況の中で仮想通貨の発掘を狙う攻撃は、以前のランサムウェアのような勢いで急拡大しています。2017 年に家庭用ルータに接続した機器で検出されたネットワークイベントの中で最も多いイベントが仮想通貨の発掘活動だったことは、サイバー犯罪者に限らず、仮想通貨の発掘に注目が集まっていることを示す一例と言えます。

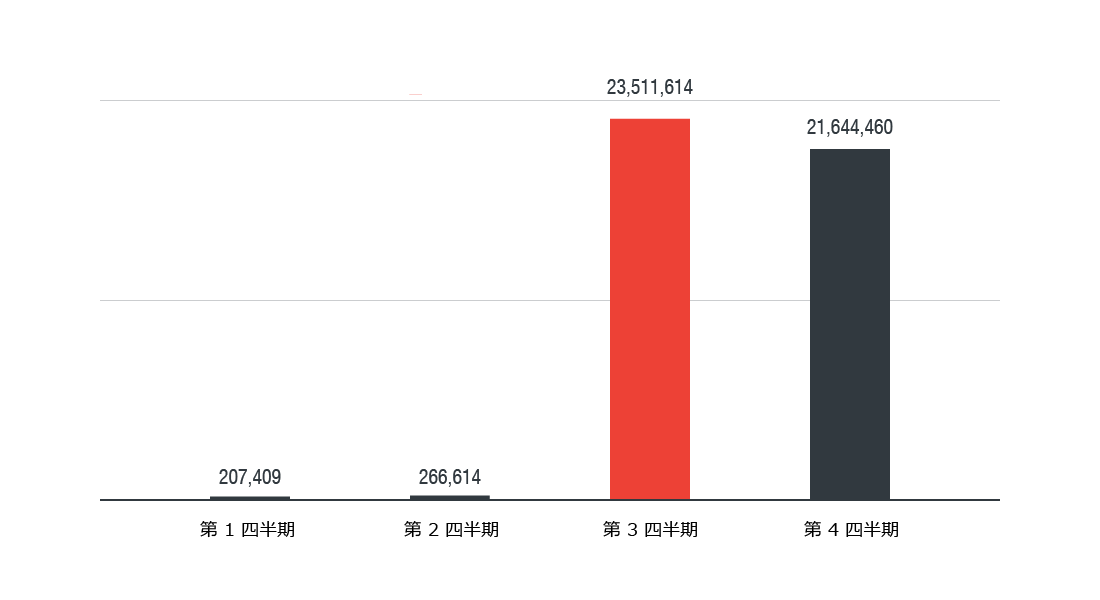

図 1:2017 年、家庭用ルータに接続された機器における

仮想通貨発掘関連ネットワークイベントの検出数推移

(組込み型ホームネットワークセキュリティ製品

「Trend Micro Smart Home Network™」の情報に基づく)

トレンドマイクロでは 2017 年 1 年間における国内外の脅威動向について分析を行いました。結果、2017 年は様々なサイバー犯罪において特筆すべき変化が起こった「転換期」に位置づけられる年であったと言えます。

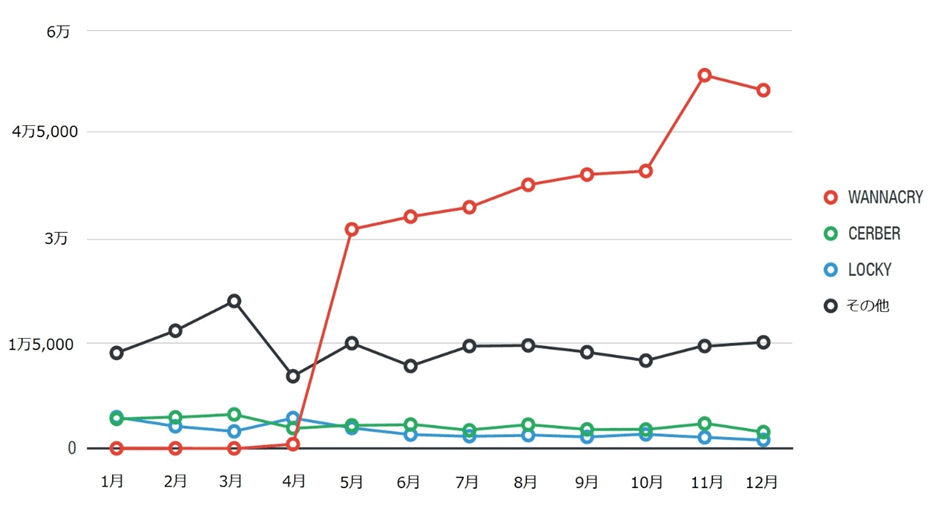

2016 年に過去最大規模の被害を発生させた「ランサムウェア」の攻撃総数は、2016 年のおよそ 10 億件から 2017 年はおよそ6億件へと減少しました。しかし、ランサムウェア自体はサイバー犯罪者にとっての「ビジネス」として完全に定着すると共に、より効果的な攻撃を実現させるための攻撃手法の多様化が見られました。2017 年新たに登場した「WannaCry」は 5 月に脆弱性を利用したネットワークワーム活動を取りいれ、6 月以降も継続して拡散を拡大しています。また、既存の「LOCKY」や「CERBER」のような既存のランサムウェアは度重なる改変による多機能化などから、より攻撃しやすいツールとしてサイバー犯罪者に継続して利用されました。これら新旧のランサムウェアの代表である「WannaCry」、「LOCKY」、「CERBER」の 3 種のファミリーでランサムウェア検出台数全体の約 7 割を占める一方、残りの 3 割は「その他」ファミリーによるものであり多種多様なランサムウェアによる小規模な攻撃の多発を示しているものと言えます。

図:全世界におけるランサムウェアファミリー別検出台数推移

新登場の「WannaCry」が単体で全体の 57% を占める一方、

2016 年登場の「CERBER」と「LOCKY」で合わせて 12% を占めた

2017 年以降、仮想通貨を狙うサイバー犯罪者の動きが顕著になっています。2018 年に入り日本でも仮想通貨取引所サイトでの仮想通貨の不正出金や流出の事例が相次いで発生したことに続き、仮想通貨ウォレットの情報を盗むマルウェア(トレンドマイクロ製品では「TSPY_COINSTEAL.G」として検出対応)を配布した高校生の逮捕事例もこの 1 月 30 日に明らかになりました。現在、仮想通貨を狙う攻撃では、仮想通貨発掘ツール(コインマイナー)による不正なコインマイニング(仮想通貨発掘)が主となっていますが、今回高校生が逮捕された事例での仮想通貨ウォレット情報の窃取のように、より直接的に仮想通貨を狙う攻撃も以前から存在していました。

図:ビットコインウォレットのデータファイル例

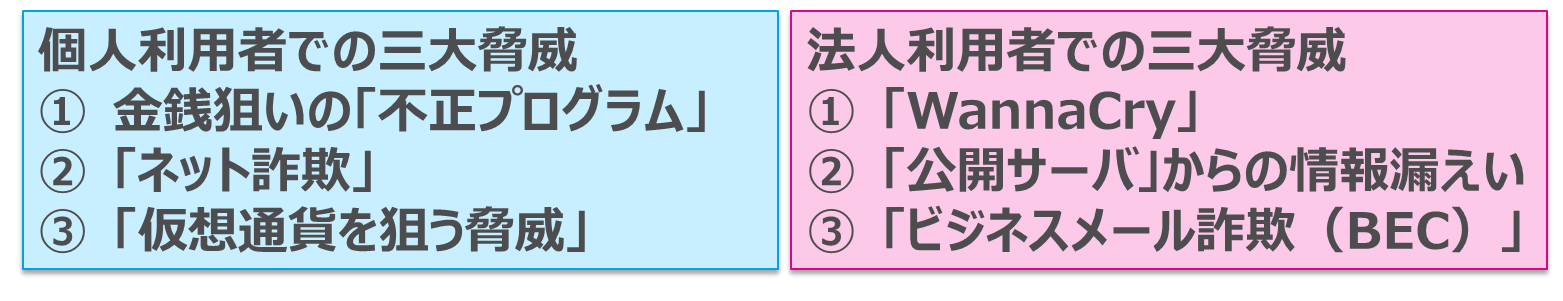

トレンドマイクロでは、2017 年 1 月~11 月に発生したサイバー脅威の事例を分析し、個人利用者では1)金銭を狙う「不正プログラム」の拡散、2)「ネット詐欺」、3)「仮想通貨を狙う攻撃」 を、法人利用者では1)「ランサムウェア」と「WannaCry」、2)「公開サーバへの攻撃」による情報漏えい、3)「ビジネスメール詐欺(BEC)」 を「三大脅威」として選定いたしました。そして、「セキュリティ上の欠陥」が特に企業に深刻な影響を与えた年であったものと総括しています。本ブログではこの 2017 年の脅威動向速報を連載形式でお伝えしています。第1回、第 2 回では特に法人での脅威について「セキュリティ上の欠陥」の観点から解説いたしましたが、第 3 回の今回は、個人利用者における三大脅威について解説します。

図:2017 年国内の個人と法人における三大脅威

(さらに…) 続きを読む