2016年の上半期、暗号化型ランサムウェアが暗躍したことは言うまでもありません。暗号化型ランサムウェアは、金銭目的である他の不正プログラム、例えば、オンライン銀行詐欺ツールと異なり、サイバー犯罪者が高度な手法を利用することなく、自身の金儲けに利用できることがその背景にあると考えられます。2014年と2015年に確認された暗号化型ランサムウェアは合計49であったのに対し、2016年6月末時点で既に50以上もの新しいファミリが確認されています。この猛威の要因の1つに、脅迫手口の巧妙化が挙げられます。ファイルを失うことへの恐怖から身代金を支払わせるというシナリオで、PC のスクリーンを単にロックするものから、偽の法律違反の警告を利用するもの、そして、実際にデータを操作するものまで、これらランサムウェアを利用するサイバー犯罪者は、手法を改良し続けています。

続きを読む2016年5月18日(米国時間)、暗号化型ランサムウェア「CRYPTESLA」(別名:TeslaCrypt、「RANSOM_CRYPTESLA」として検出)が活動を停止し、復号に必要なマスターキーが無料で公開されました。このランサムウェアに関連する脅威状況の一大事件の裏で、CRYPTESLA が利用していた手口を再利用しようとするサイバー犯罪者がいるようです。この事例に先立って、4月に、従来のランサムウェア「REVETON」の背後にいるサイバー犯罪者集団が新たに「Angler Exploit Kit(Angler EK)」および「BEDEP」を利用して暗号化型ランサムウェア「CryptXXX」(「RANSOM_WALTRIX」として検出)を拡散する報告がありました。

続きを読むオランダやルーマニアを拠点にしている小規模なサーバホスティング事業者が、2015年初頭以来、標的型攻撃や標的型サイバー攻撃の温床となっています。トレンドマイクロでは、2015年5月から現在まで、この小規模ホスティング事業者提供のサーバに端を発する深刻なサイバー攻撃を100件以上確認しています。攻撃キャンペーン「Pawn Storm作戦」でも、米国、欧州、アジア、中東各地の政府を標的とした少なくとも80件の攻撃で、同様のサーバが利用されています。このホスティング事業者は、正式には「仮想専用サーバ(VPS)」のホスティング事業者としてアラブ首長国連邦(UAE)のドバイで登記されています。しかしインターネット上の公開情報によると、この事業者のオーナーがUAEの法律など気に留めていないことは明らかです。実際、Pawn Storm作戦やその他の攻撃でも、この VPS事業者のサーバが利用され、認証情報窃取のフィッシング詐欺を介して UAEの政府系機関を標的にしています。パレスチナのガザに拠点を置くハッカー集団としても知られる「DustySky」の攻撃者も、コマンド&コントロール(C&C)サーバのホスティングや標的型メールの送信で、この VPS事業者のサーバを定期的に利用しています。

続きを読むAdobeは、2016年4月5日(米国時間)、セキュリティアドバイザリを公開。4月7日(米国時間)、Adobe Flash Player に存在するゼロデイ脆弱性「CVE-2016-1019」に対応する緊急の更新プログラムをリリースしました。問題の脆弱性の影響を受けるバージョンは、20.0.0.306およびそれ以前のバージョンとなり、トレンドマイクロでは、脆弱性攻撃ツール(エクスプロイトキット)である「Magnitude Exploit Kit」が攻撃に利用可能であることも確認しています。利用者は、直ちに更新プログラムを適用してください。

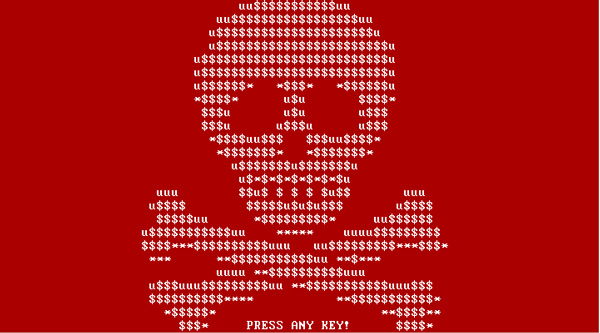

続きを読むファイルを暗号化して復号を理由に金銭を要求するだけでは、物足りなかったようです。今回新たに確認されたCyrptoランサムウェア(暗号型ランサムウェア)「PETYA」は、ブルースクリーン(BSoD)を引き起こし、PC再起動時のオペレーションシステム(OS)が読み込まれる前に、身代金要求メッセージを表示します。通常であれば、PC を起動すると OS を読み込み中であることを知らせる Windowsのアイコンが表示されるはずです。しかし、この暗号型ランサムウェアに感染すると、背景が赤で白のドクロマークが点滅して表示されることになります。

図1:感染後のPCが起動時に表示されるドクロマーク

ボットネットやコマンド&コントロール(C&C)サーバが閉鎖されたとしても、サイバー犯罪活動が一掃されるわけではありません。2013年12月5日のボットネット「ZeroAccess」の閉鎖は、ボットネットのクリック詐欺活動に影響を与えはしたものの、感染の確認は続きました。DRIDEX についても同様で、2015年10月13日、複数の C&Cサーバが閉鎖されたにも関わらず、現在も企業や組織に大きな影響を与える脅威です。トレンドマイクロでは、この DRIDEX の2015年脅威状況について「2015年 年間セキュリティラウンドアップ」で報告しています。

続きを読むトレンドマイクロは、2016年3月13日以降、米国を狙う「malvertisement(不正広告)」の大規模な攻撃を確認しています。この攻撃により最終的に、Angler Exploit Kit(Angler EK)を使用した脆弱性攻撃サイトに誘導され、不正プログラムに感染することになります。この不正広告に汚染された Webサイトには、大手ニュースサイト、芸能ポータルサイト、政治論評サイトなどが挙げられ、この 24時間以内だけでも、のべ数万ものユーザがアクセスしていることが判明しています。弊社の解析によれば、問題の不正広告は、高い閲覧数を誇る人気の Webサイトの広告ネットワークが改ざんされたものとわかりました。

なお、人気の Webサイトのほとんどから不正広告は、3月15日(日本時間)時点で削除されており、3月16日時点でこの攻撃の停止を確認しています。ただし、攻撃インフラを更新している可能性もあるため、トレンドマイクロでは、引き続き動向を監視しています。

続きを読む“Attention! Attention! Attention!”(注意!注意!注意!)

“Your documents, photos, databases and other important files have been encrypted!”(あなたのドキュメント、写真、データベースその他重要ファイルが暗号化されました!)

「身代金要求型不正プログラム(ランサムウェア)」により、PC上の重要なファイルすべてが暗号化された場合を想像してみてください。その後すぐに「身代金」を要求するメッセージを受け取り、そこには身代金を支払うまで暗号化されたファイルは復号されない、と書いてあります。

続きを読む今このブログ記事を PC から読んでいる皆さん、ご使用の Windows のバージョンはなんでしょうか?もう XP やそれ以前の OS をご使用の方はいないと信じていますが、Windows Vista、Windows 7、Windows 8.1 の方々はすぐにご使用の Internet Explorer(IE)のバージョンを確認し、最新ではない以前のバージョンをご使用の場合はすぐにアップデートを行うことをお勧めします。2016年1月13日以降マイクロソフト社のサポートポリシーが変更され、サポート対象が「各オペレーションシステムの最新版の IE のみ」となります。つまり、「最新版」でない古いバージョンはサポート終了する、ということです。

| OS のバージョン | IE のバージョン |

| Windows Vista SP2 | Internet Explorer 9 |

| Windows 7 SP1 | Internet Explorer 11 |

| Windows 8 | ※ Windows 8.1 へアップデートが必要 |

| Windows 8.1 Update | Internet Explorer 11 |

| Windows Server 2008 SP2 | Internet Explorer 9 |

| Windows Server 2008 R2 SP1 | Internet Explorer 11 |

| Windows Server 2012 | Internet Explorer 10 |

| Windows Server 2012 R2 | Internet Explorer 11 |

この表はそれぞれの Windows環境における「最新の」IE のバージョンです。各OS上でこれより古いバージョンの IE は 1月12日でサポート終了となります。クライアントOS に絞れば、Vista のみが IE9 でそれ以外は IE11 が最新となります。ここで IE とは別に注意すべきは Windows 8 です。Windows Vista の延長サポートが 2017年4月まで続く一方で、Windows 8 のサポート期間は 2016年1月12日で終了するため、Windows8.1以上へのアップデートが必要です。IE同様速やかにアップデートを行うことをお勧めします。

続きを読む