トレンドマイクロでは2018年の1年間における国内外での脅威動向について分析を行いました。2018年を通じ、全世界的に「フィッシング詐欺」の攻撃が過去最大規模の急増を見せました。これはシステムの利用者である「人の弱点」を狙い、人の誤解や思い込みを利用した「騙しの手口」を積極的に使用してきているサイバー犯罪者の傾向を端的に示す例と言えます。

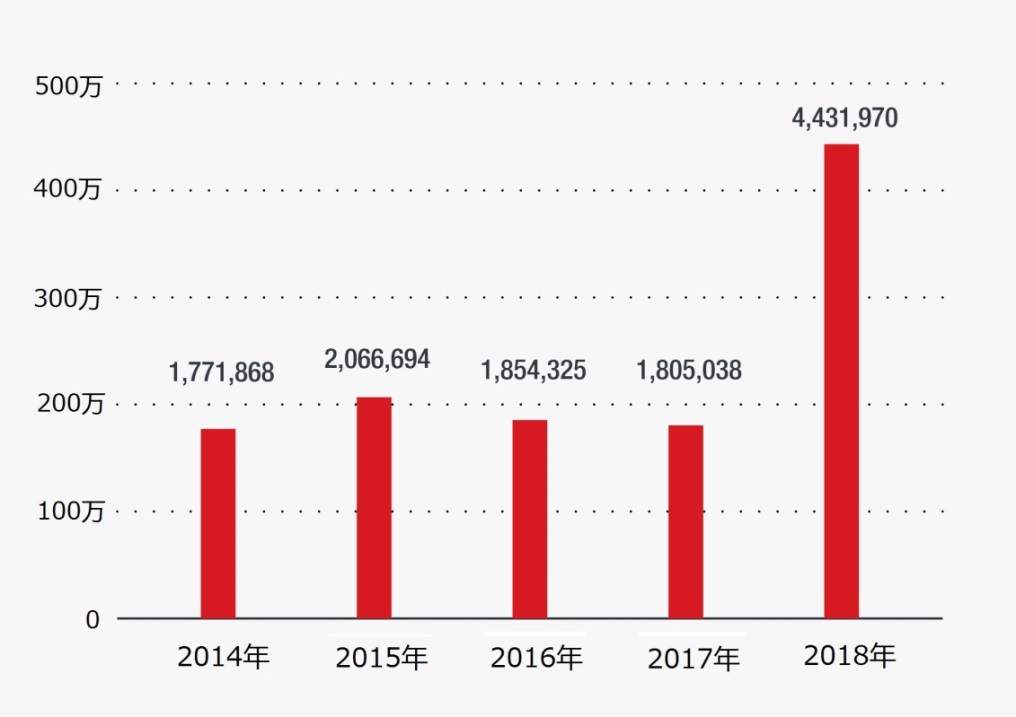

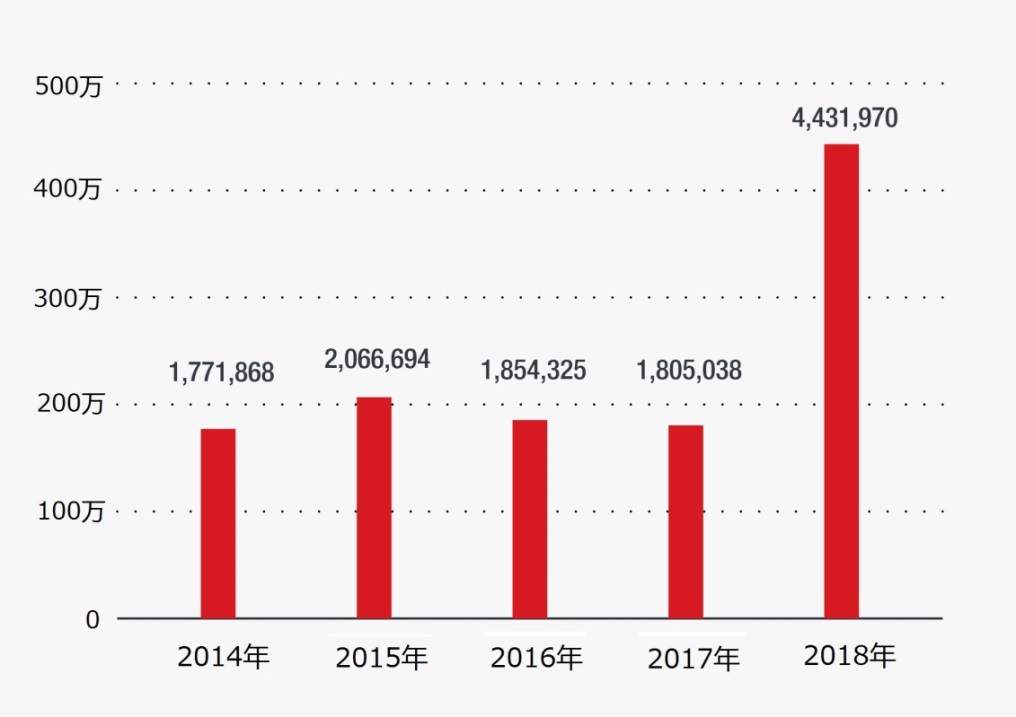

図:フィッシングサイトに誘導された国内利用者数の推移

トレンドマイクロでは2018年の1年間における国内外での脅威動向について分析を行いました。2018年を通じ、全世界的に「フィッシング詐欺」の攻撃が過去最大規模の急増を見せました。これはシステムの利用者である「人の弱点」を狙い、人の誤解や思い込みを利用した「騙しの手口」を積極的に使用してきているサイバー犯罪者の傾向を端的に示す例と言えます。

図:フィッシングサイトに誘導された国内利用者数の推移

トレンドマイクロでは、2018年1月~11月に発生したサイバー脅威の動向から、①フィッシング詐欺、②SMSを発端とする不正アプリ拡散、③「セクストーション」スパム が2018年に発生した個人利用者を狙う「三大脅威」であったと分析しています。本ブログでは、この2018年の脅威動向に関する速報を連載形式でお伝えしています。1月17日の記事では個人利用者を狙う脅威として「フィッシング詐欺」を取り上げました。最終回の今回は、個人利用者に対する脅威の中から「SMSを発端とする不正アプリ拡散」と「セクストーションスパム」に焦点を当てて分析します。

トレンドマイクロでは2018年第3四半期(7~9月)における国内外の脅威動向について分析を行いました。2018年に入り世界的に「フィッシング詐欺」の攻撃が急増しましたが、同様の「人をだます」手法の拡大が見られています。特に日本では、ビジネスメール詐欺やばらまき型の「簡略版セクストーション」で「日本語版」が確認されるなど、世界的な「詐欺」と「脅迫」の手法の流入事例が相次ぎました。

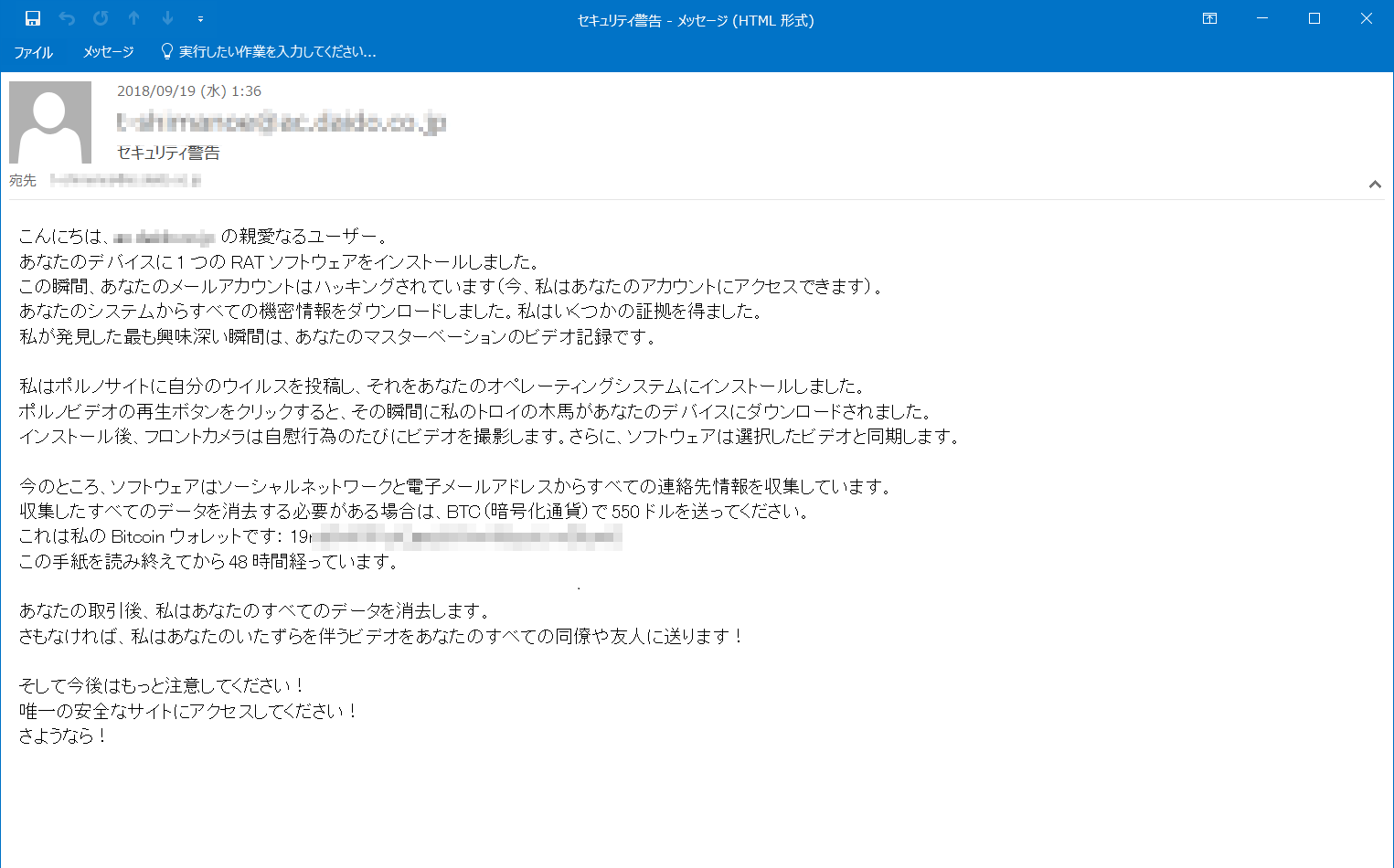

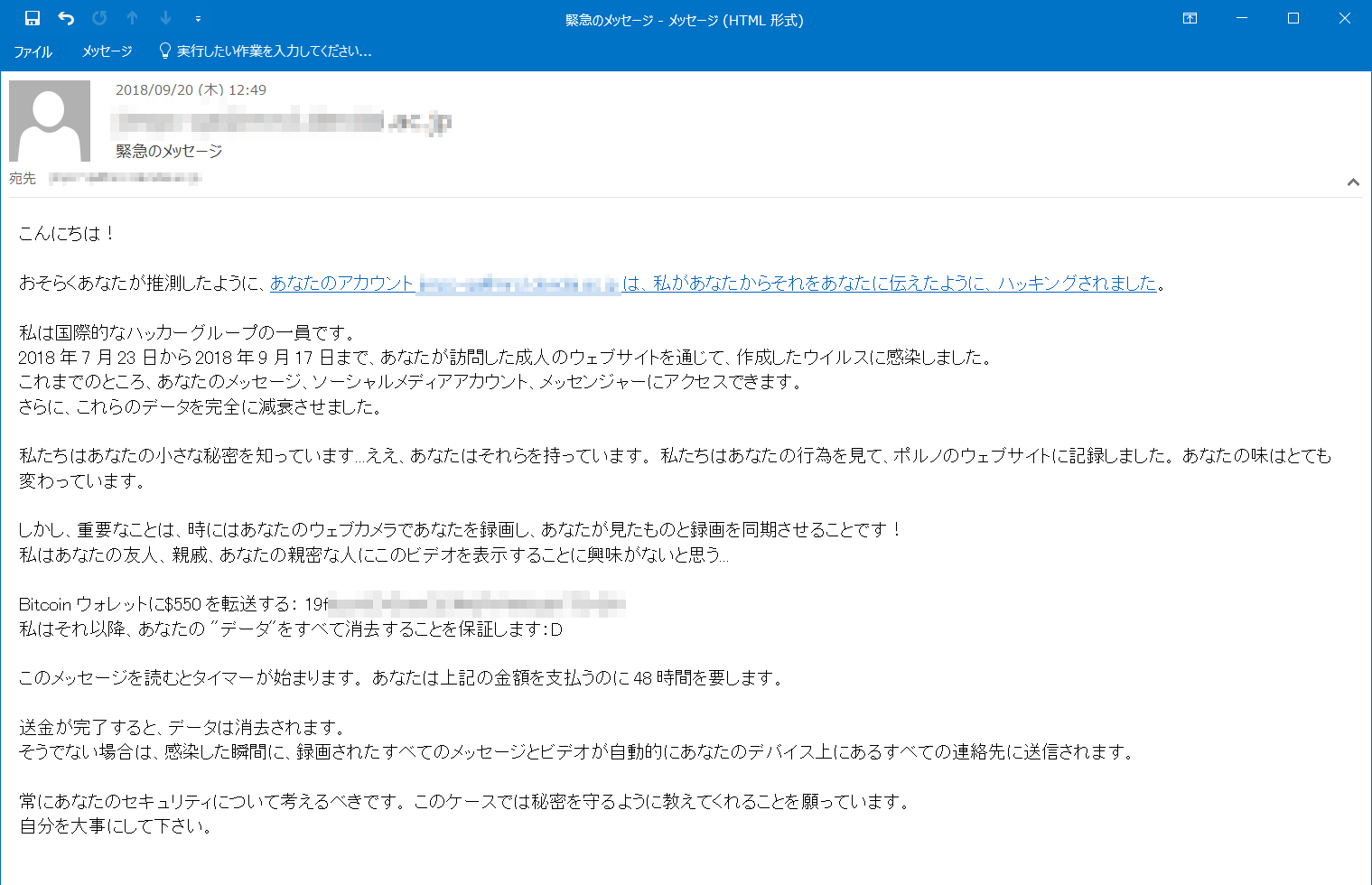

日本では9月中旬に登場した「簡略版セクストーション」のスパムメールは、この10月にも攻撃が継続、拡大しました。前回記事では、9月中旬から9月末の12日間に少なくとも3万通が拡散し、脅迫メール内で示されたビットコインアドレスには併せて250万円相当のビットコインが送信されていたことをお伝えしました。トレンドマイクロではその後もこの脅迫メールに関する監視を続け、10月の1か月間では確認できただけでも5万通以上が拡散したものと考えられます。また、これまでに確認されたサイバー犯罪者のビットコインアドレスでは10月末日までの累計で、日本円1,240万円相当の仮想通貨を受信していたことからも、日本だけでも大きな被害が発生していることが推測されます。

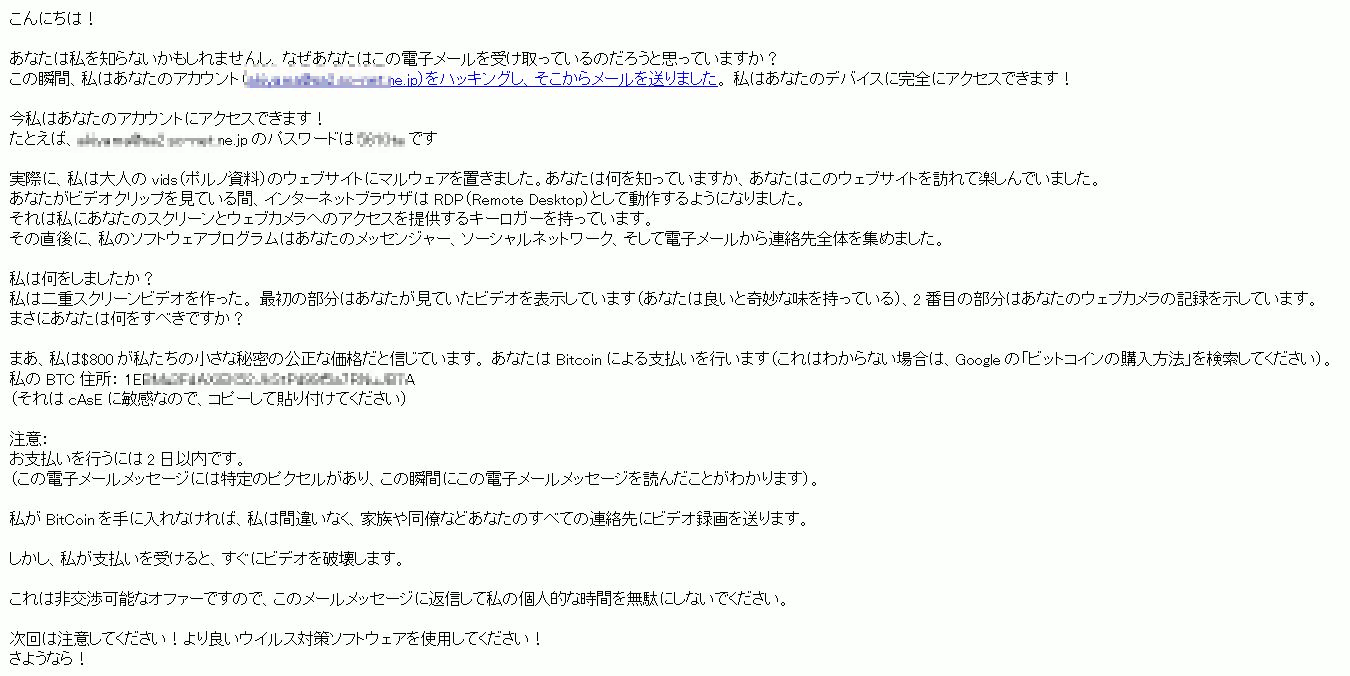

トレンドマイクロでは日本語による悪質な詐欺メールの拡散を、9月中旬から継続して確認しています。詐欺メールの本文は複数種ありますが、いずれも「あなたがアダルトサイトへのアクセス時に録画されたビデオを周囲に流布されたくなければ金銭を支払え」という旨の内容であり、不正ファイルの添付や不正サイトへの誘導はない、純然たる詐欺目的のメールとなっています。このメール内容からは、悪質なサイバー犯罪の1つである「Sextortion(セクストーション、性的脅迫)」の手口が思い浮かびます。しかし、これまで確認されてきたセクストーションは出会い系サイト上などで狙われた個人を騙して脅迫する手法なのに対し、この詐欺メールは送信規模などから考えて不特定多数に対するばらまき型の攻撃と考えられます。つまり、セクストーションにおいて手間と時間がかかる行為を省き、メールのみで受信者を脅して金銭を支払わせようとする「簡略版セクストーション」とも呼べる詐欺手口となっています。

トレンドマイクロは、ランサムウェアによる攻撃が 2017 年には高止まりとなり、時間の経過と共にその手口や標的が多様化していくことを予測していました。2018 年前半にはランサムウェアの活動は急減していますが、より巧妙な手口を利用して身代金を要求する攻撃が確認されています。その格好の例が、2018 年 9 月に確認されたボットネットを構築する暗号化型ランサムウェア「Viro」(「RANSOM_VIBOROT.THIAHAH」として検出)です。Viro は、ランサムウェアとボットネットの両方の機能を備えており、米国のユーザに影響を与えました。PC に感染すると、スパムメールによって自身を拡散するボットネットの一部となります。Viro と既知のランサムウェアファミリとの関連は確認されていません。Viro が初めて確認された 2018 年 9 月 17 日は、弊社が、悪名高い暗号化型ランサムウェア「Locky」を模倣したランサムウェアの亜種を解析したちょうど 7 日後のことでした。

続きを読むトレンドマイクロは、2018 年 7 月 25 日以降、「malvertisement(不正広告)」と脆弱性攻撃ツール(エクスプロイトキット)「Rig EK」を利用して、仮想通貨発掘マルウェアや暗号化型ランサムウェア「GandCrab」を拡散する活動を確認してきました。その後、8 月 1 日には、Rig EK によって、今まで知られていなかったランサムウェアが拡散されていることを確認しました。この新種と思われるランサムウェアを詳細に解析したところ、匿名ネットワーク「Tor」内で身代金支払いページを確認することができました。このランサムウェアは「PRINCESS EVOLUTION(プリンセスエボリューション)」(「RANSOM_PRINCESSLOCKER.B」として検出)と呼ばれおり、実際に、2016 年に確認された暗号化型ランサムウェア「PRINCESS LOCKER」の新しいバージョンであることが判明しました。PRINCESS EVOLUTION は、「Ransomware as a Service(サービスとしてのランサムウェア、RaaS)」として提供されており、アンダーグラウンドの掲示板で利用者を募集していました。

一般に「サイバー犯罪」は、特殊なスキルを持った犯罪者集団により行われるものと考えられているかもしれません。しかし、インターネットから直接アクセスできない不正サイト、所謂「ダークウェブ」にアクセスすることさえできれば、アンダーグラウンドマーケット(闇市場)においてサイバー犯罪の実行に必要な「ツール」や「サービス」を購入できます。中でも「RaaS」と呼ばれるランサムウェアサービス(Ransomware as a Service)は、サイバー犯罪に使用する不正プログラムが誰にも容易に調達できるようになっていることを示す、特徴的な例と言えます。本記事では「RaaS」とはどのようなものであるか、その実例を元に解説します。

続きを読むFacebook Messenger を通して拡散し、仮想通貨取引プラットフォームの認証情報の窃取、仮想通貨取引処理の乗っ取り、ユーザの PC リソースを盗用した仮想通貨の発掘(マイニング)等、仮想通貨に関連したさまざまな不正活動を実行する Chrome 拡張機能「FacexWorm(フェイスエックスワーム)」が、トレンドマイクロの「Cyber Safety Solutions チーム」によって確認されました。この FacexWorm に感染したユーザがわずかながら確認されています。ただし、弊社が注意喚起した時点で、既に FacexWorm の多くがChrome から削除済みとなっていました。

FacexWorm は新しいマルウェアではありません。2017 年 8 月に確認されましたが、その当時は目的や手法についてはっきりとは分かっていませんでした。2018 年 4 月 8 日、トレンドマイクロは FacexWorm による活動の急増を確認しました。この急増は、FacexWormが、ドイツ、チュニジア、日本、台湾、韓国、スペインで確認されたとする報道とも一致します。

続きを読む