攻撃キャンペーン「EITest」は、2014 年に初めて確認されて以来、脆弱性攻撃ツール(エクスプロイトキット)を利用してランサムウェアなどさまざまなマルウェアを拡散しています。トレンドマイクロは、今回、ソーシャルエンジニアリングとして「サポート詐欺」を利用して、仮想通貨を発掘する JavaScript 形式の「HKTL_COINMINE」が拡散されていることを確認しました。「サポート詐欺」とは、正規のテクニカルサポートサービスを装った Web サイトで「マルウェア感染」などの文言を表示し、そうとは知らずに引っかかったユーザからサービス利用料や金融情報を詐取する手法です。

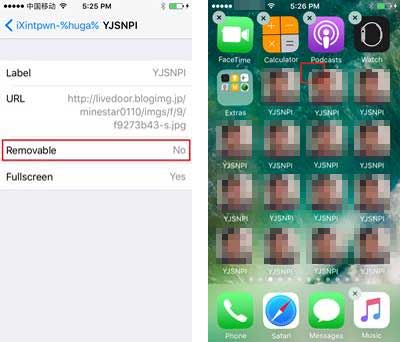

続きを読む2017 年 6 月、ランサムウェア作成の容疑で日本の未成年者が逮捕された事例が注目を集め、本ブログでも解説しました。本記事では、同未成年者が作成および拡散したとされる別のマルウェア「iXintpwn(アイシントポウン)(別名:YJSNPI(ヤジュウセンパイ)ウイルス)」(「TROJ_YJSNPI.A」として検出)について解説します。先に iXintpwn を「マルウェア」と呼びましたが、その実体はアプリではなく、不正な構成プロファイルです。「構成プロファイル」とは、iOS の各種設定を自動的に行うための仕組みです。iXintpwn はこの仕組みを悪用し、iOS 端末のホーム画面に大量のアイコンを作成すると同時に、アイコンの削除を不可に設定します。場合によっては端末が応答不能の状態になることもあります。

図 1:削除不可に設定されたアイコン(左)

ホーム画面に作成されるアイコン(右)

(さらに…) 続きを読む

米国の大手信用情報会社「Equifax」は、同社の情報漏えい事例が、脆弱性「CVE-2017-5638」を突いた攻撃によるものだと報告しました。この脆弱性を修正する更新プログラムは、2017 年 3 月のセキュリティ情報「S2-045」によって公開されています。不正アクセスを受けた同社顧客の個人情報は、米国で約 1 億 4,300 万人分、英国で約 40 万人分、カナダで約 10 万人分に上ります。この脆弱性が 3 月に情報公開されてから時をおかず、概念実証(Proof of concept、PoC)や脆弱性攻撃ツール、脆弱性の有無を調べるネットワークスキャナが公開されました。

トレンドマイクロでは、2017 年 3 月以来、弊社の「IPS(侵入防御システム)」製品により CVE-2017-5638 を狙う攻撃を数千回確認しています。そしてこの脆弱性を狙った攻撃とネットワークスキャン活動は、依然として確認され続けています。トレンドマイクロ製品は、正規更新プログラムが公開および適用されるまでの間、セキュリティフィルタを利用した仮想パッチにより、Apache Struts の重大な脆弱性に対して効果的に対応することが可能です。

続きを読むトレンドマイクロは、2017 年 8 月末、Android 端末向けオンライン銀行詐欺ツール「BankBot(バンクボット)」(「ANDROIDOS_BANKBOT」ファミリとして検出)の新たな亜種を確認しました。このモバイル向け不正アプリは、2017 年 1 月に初めて確認されたものであり、アンダーグラウンド市場に流出した別のオンライン銀行詐欺ツールのソースコードを改造したものだと報告されています。BankBot は、端末に存在する正規銀行アプリの起動に合わせて偽の画面を表示し、ユーザが入力した認証情報を窃取します。この手法は PC 向けのオンライン銀行詐欺ツールが行う、Web インジェクション(特定の Web サイトの表示時に偽画面を表示する手口)と似ています。また、ショートメッセージサービス(SMS)を乗っ取る機能により SMS を利用した二要素認証を突破することも可能であり、まさにモバイル向けに特化したオンライン銀行詐欺ツールと言えます。また、この亜種の解析の中で、日本の銀行も標的となっていることを初めて確認しています。

図 1:日本の 銀行の表示に偽装した画面の例

(さらに…) 続きを読む

トレンドマイクロは、2017年8月、感染 PC にさまざまなマルウェアを拡散するマルウェア「EMOTET(エモテット)」の新しい亜種(「TSPY_EMOTET.AUSJLA」、「TSPY_EMOTET.SMD3」、「TSPY_EMOTET.AUSJKW」、「TSPY_EMOTET.AUSJKV」として検出)の急増を確認しました。弊社が、2014 年 6 月に初めて EMOTET を確認した際には、このマルウェアはネットワーク監視による情報収集機能を備えたオンライン銀行詐欺ツールでした。

続きを読むサイバー犯罪者は、自身の攻撃を悟られないためになるべく痕跡を残さない攻撃手法を利用します。今回、トレンドマイクロは、マルウェア「JS_POWMET(パウメット)」(「JS_POWMET.DE」として検出)を起点とする不正活動において、より高度な「ファイルレス活動」が行われていることを確認しました。このスクリプト系マルウェアは、Windows のレジストリを利用した自動実行によって、遠隔操作サーバ(C&C サーバ)上から活動開始します。その後もマルウェアの不正コードをファイルではなくレジストリに保存して実行するなど、侵入段階から最終的に実行されるバックドア型マルウェアまで、物理的にマルウェア自体のファイルを作成せずに不正活動を遂行します。

近年では、2016 年末から標的型サイバー攻撃での使用が確認されている RAT「ChChes」をはじめ、2017 年 4 月に確認された暗号化型ランサムウェア「SOREBRECT」といった、ファイルを利用しないマルウェアによる攻撃が見られています。サイバー犯罪者にとって、マルウェアのファイルレス活動はセキュリティ対策の回避を可能にする非常に有効な攻撃方法です。多くのセキュリティ対策製品はマルウェア検出の際にファイル単位の検索を行うため、ファイルが存在しないと検出できなくなります。また、サンドボックスを利用したセキュリティリサーチャー・解析者にとっても、実行可能なファイルを作成しない感染手順は、解析困難なものとなります。ただし、これまで確認されていたファイルレス活動では、マルウェア本体を起動するためのコードなど、なんらかのファイルがどこかの段階で作成されており、実行可能な状態のマルウェア本体がファイルとして保存されないという状況を意味していました。しかし、今回確認された JS_POWMET では、確認されている範囲の活動においてはまったくファイルが作成されません。より完全な「ファイルレス」に近くなったものと言えます。

続きを読む2017 年 6 月にイスラエルの病院への攻撃が確認された「RETADUP(レタダップ)」は、ワーム活動で拡散し、バックドア活動によって情報を窃取するマルウェアです。Windows を狙ったこの事例は攻撃の一部に過ぎず、少なくとも対象となるプラットフォームは当初の想定よりも広範であることが判明しました。イスラエルの事例に続き、今回、より多くの機能を備えた Android 端末向け不正アプリが確認されています。

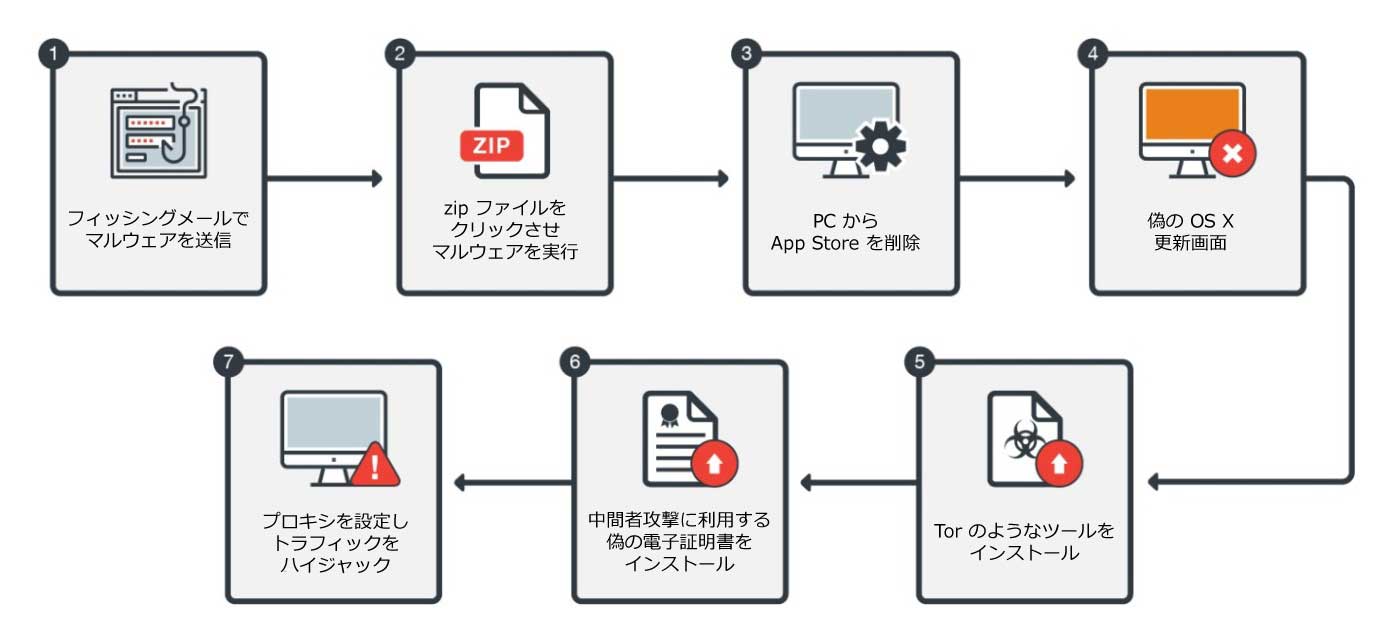

続きを読むMac OS X を狙ったオンライン銀行詐欺ツール「OSX_DOK(ドック)」(「OSX_DOK.C」として検出)が確認されました。OSX_DOK.C は、電子証明書の偽造やセキュリティソフトによるスキャン回避等の巧妙な手法を利用するマルウェアで、スイスの銀行システム利用者を主な標的としています。攻撃者は、フィッシングメール送信活動によってこのマルウェアを送り込み、「Man-In-The-Middle(MitM、中間者)攻撃」を仕掛けてネットワークトラフィックをハイジャックし、最終的にネットバンキングの認証情報を詐取します。このような機能や挙動の類似性から、OSX_DOK.Cは「エメンタル作戦」で利用された「WERDLOD(ワードロッド)(「TROJ_WERDLOD」ファミリとして検出)」の別バージョンだと考えられています。本記事では、OSX_DOK.C の注目すべき機能について解説します。

■侵入方法と感染経路

図1:OSX_DOK がMac PC に感染する経路

(さらに…) 続きを読む