感染端末の近隣にある無線LAN(Wi-Fiネットワーク)に侵入して拡散する「EMOTET(エモテット)」の新しい亜種が確認されました。この拡散手法は、通常スパムメールによって拡散するこれまでのEMOTETの典型から外れています。ただし、EMOTETはこれまでも、その時々に活動を変化させてきた過去があります。EMOTETは、2014年、「TrojanSpy.Win32.EMOTET.THIBEAI」としてトレンドマイクロのリサーチャによって初めて確認されました。当初は、感染コンピュータから個人情報を窃取する「バンキングトロジャン(オンライン銀行詐欺ツール)」でした。EMOTETはこれまで、新型コロナウイルス(2019-nCoV)のような注目のニュースや感謝祭などのイベントに便乗したスパムメールを利用して拡散してきました。EMOTETの感染によって、独フランクフルトのITネットワークがシャットダウンを余儀なくされた事例も報告されています。最近では、話題のニュース記事のテキストを使用して検出回避を図るEMOTETも見つかっています。そして今回、確認されたEMOTETの亜種は、WindowsのwlanAPIインターフェイスの機能を使い、感染端末から近隣のWi-Fiネットワークへ拡散します。

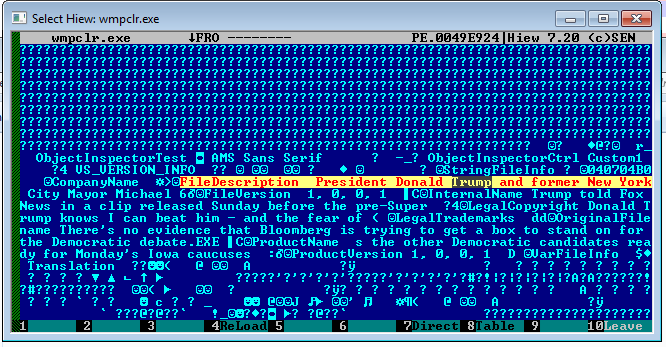

続きを読むマルウェア検出の技術は進歩していますが、その検出を回避しようとするサイバー犯罪者側の動きも、様々なものが見られています。現在では多くのセキュリティベンダーが取り入れている、機械学習型検出では、不正コードの特徴などマルウェア特有の共通点を学習し、不審なプログラムファイルを警告します。これに対しサイバー犯罪者は、正規ファイルの情報をマルウェア内に取り込むことにより、特徴を変化させて検出を回避しようとする試みを行うことがあります。この機械学習型検出に対する回避の試みの例として、米ドナルド・トランプ大統領のニュースを利用したとみられるマルウェアが相次いで確認されました。

2019年11月の本ブログ記事でお伝えしたマルウェア「EMOTET(エモテット)」の国内での感染拡大ですが、その後もさらに激化が続いています。トレンドマイクロのクラウド型次世代セキュリティ技術基盤「Smart Protection Network(SPN)」の統計によれば、EMOTETの検出台数は2019年11月に入りいったん落ち着いたかのように見えましたが、12月にはまた8,000件を越える急増となりました。

-.png)

図1:国内でのEMOTET検出台数推移

(不正Office文書ファイル含む)

トレンドマイクロの監視では、感染したEMOTETに対して指令を送る遠隔操作用サーバ(C&Cサーバ)は、12月20日前後からいったん休止し、2020年に入って1月13日から活動再開したことがわかっています。しかしEMOTET検出台数は1月中旬までの速報値で既に1,500件を越えており、活動再開後わずかの期間にも関わらず高い数値となっています。このことからは、国内利用者を狙うEMOTETの攻撃は高いレベルで継続していると言え、注意が必要です。

続きを読むメールを主な感染経路とするマルウェア「EMOTET」の被害が、日本国内で拡大しています。EMOTETは2014年から存在が確認されているマルウェアですが、明確に国内利用者を狙ったと言える攻撃は確認されていませんでした。しかし2019年に入り、日本も本格的な攻撃対象に入ってきたものと考えられます。実際、6月には東京都の医療関連組織におけるEMOTET感染による情報流出被害が公表されるなど、被害が表面化してきていました。海外では一時、EMOTETのボットネットのC&Cサーバが休止していたことが観測されていましたが、8月末に活動を再開したことが確認されました。トレンドマイクロでは、国内にEMOTETを拡散するメールの活発化を9月後半から確認しており、10月には検出台数の急激な増加を確認しています。JPCERT/CCも11月27日付で注意喚起を出しており、広範囲に被害が広まっているものと言えます。

図1:国内でのEMOTET検出台数推移

2014年に初めて確認されたバンキングトロジャン「Emotet」は、今日まで数年間にわたって流行を続け金銭的な被害をもたらしています。米国政府は、州および地方政府がEmotetの被害に対処するために要した費用は事例あたり最大約100万米ドル(2019年5月14日時点で約1億1千万円)にのぼると発表しています。残念なことに、Emotetは広く拡散し柔軟に変化するマルウェアです。Emotetの開発者はこれまでも新しい機能や拡散手法を継続して追加してきました。

トレンドマイクロは、2019年4月、感染後のトラフィックが以前のバージョンとは異なるEmotetの検体を確認しました。本記事では新しい検出回避の手法と考えられるこの感染後のトラフィックについて解説します。

続きを読む2014年に初めて確認された「EMOTET」は、追加モジュールによってさまざまな不正活動を行う機能によって現存するマルウェアの中で最も悪名高いものの1つとなっています。米コンピュータ緊急事態対策チーム(US-CERT)は、2018年7月、EMOTETによる被害の修復に州および地方政府は事例あたり最大100万ドル(2019年1月28日時点で約1億1,000万円)を費やしたとする注意喚起を公開しています。

EMOTETの活動とインフラストラクチャに関する2018年11月のブログ記事(英語)に続いて、本記事では「不正な文書ファイルを利用した拡散」と「実行ファイルのパックおよびデプロイ」を別々のインフラストラクチャが担う多層的な運用の仕組みについて解説します。

続きを読むトレンドマイクロは、2017年8月、感染 PC にさまざまなマルウェアを拡散するマルウェア「EMOTET(エモテット)」の新しい亜種(「TSPY_EMOTET.AUSJLA」、「TSPY_EMOTET.SMD3」、「TSPY_EMOTET.AUSJKW」、「TSPY_EMOTET.AUSJKV」として検出)の急増を確認しました。弊社が、2014 年 6 月に初めて EMOTET を確認した際には、このマルウェアはネットワーク監視による情報収集機能を備えたオンライン銀行詐欺ツールでした。

続きを読むトレンドマイクロのManaged XDRチーム(以下、MDRチーム)では、ランサムウェア「LockBit」をペイロードとしてドロップするために攻撃者によって利用されたローダ型マルウェア「BLISTER」による用心深い挙動を観測しました。MDRチームでは、緻密な監視と迅速な対応によって、双方におけるペイロードの実行を阻止しました。

BLISTERとSocGholishは共にステルス性が高く、有害なペイロードを送りこむ際に検出回避を試みる手口で知られています。特に、攻撃キャンペーンで一緒に利用されることで知られており、SocGholishの侵入後、BLISTERが第二段階としてメインのペイロードをドロップする形で攻撃が行使されてきました。両者を組み合わせることで、攻撃者は巧みに検出を回避し、メインとなるペイロード(特に今回はLockBit)を標的に向けてドロップ・実行しようとします。今回の調査では、これら第一段階のマルウェアが事前に阻止されなかった場合に何が引き起こされるのかを解説します。

続きを読むトレンドマイクロのManaged XDR(eXtended Detection and Response)を担当するチーム(以下、MDRチーム)は最近、ある顧客を標的とした攻撃事例に対処しました。この事例は、攻撃者による巧妙な検出回避と、複数レイヤーに跨る攻撃を示すものでした。まず、エンドポイントの脆弱性を攻撃し、そこから水平移動・内部活動へと繋げる様子が確認されました。一連の攻撃は、脆弱性「ProxyShell」を突いたクラウドサーバへのWebシェルのインストールから始まり、最終的な侵入手段としてリモートデスクトッププロトコル(Remote Desktop Protocol:RDP)を含む正規リモートアクセス手段を用いた持続的な攻撃に発展しました。

続きを読む