先日トレンドマイクロは、クロスレイヤの検知と対応(XDR)機能を搭載する脅威防御のプラットフォーム「Trend Micro Vision One™」を用いて、ランサムウェア「BlackCat」の背後にいる攻撃者グループに関連する事例を調査しました。ランサムウェア「BlackCat(別称:AlphaVM / AlphaV)」は、プログラミング言語「Rust」で作成されているほか、ランサムウェアをサービス化して提供するビジネスモデル「Ransomware as a Service(RaaS)」のもとで運用されているランサムウェアファミリの一つです。トレンドマイクロのデータによれば、BlackCatランサムウェアは主にサードパーティ製のフレームワークやツール群(Cobalt Strikeなど)を介して配信されているほか、侵入口として脆弱な公開アプリ(Microsoft Exchange Serverなど)を悪用することがわかっています。

続きを読むトレンドマイクロのManaged XDR(eXtended Detection and Response)を担当するチーム(以下、MDRチーム)は最近、ある顧客を標的とした攻撃事例に対処しました。この事例は、攻撃者による巧妙な検出回避と、複数レイヤーに跨る攻撃を示すものでした。まず、エンドポイントの脆弱性を攻撃し、そこから水平移動・内部活動へと繋げる様子が確認されました。一連の攻撃は、脆弱性「ProxyShell」を突いたクラウドサーバへのWebシェルのインストールから始まり、最終的な侵入手段としてリモートデスクトッププロトコル(Remote Desktop Protocol:RDP)を含む正規リモートアクセス手段を用いた持続的な攻撃に発展しました。

続きを読む2021年1月、トレンドマイクロは暗号化したファイルに拡張子「HELLO」を付加する新種のランサムウェアを発見しました。この新たなランサムウェアファミリは、「HELLO RANSOMWARE」(別名:「WICKRME」)と呼ばれ、別名はサイバー犯罪者との連絡に使用されたチャットアプリケーション「WickrMe」から命名されました。Helloランサムウェアのこれまでの亜種は .heming や .strike などの拡張子を付加することが確認されていますが、サイバー犯罪者が使用するWickrMeのユーザ名は含まれていませんでした。.Helloの拡張子がついた新しいバージョンの身代金要求文書(図2)には、WickrMeの連絡先が記載されるようになりました。このランサムウェア攻撃の侵入経路としては、Microsoft SharePoint serverの脆弱性(CVE-2019-0604)を利用する攻撃が考えられます。

WickrMeの連絡先や明確な要求金額が記載されていない.png)

WickrMeの連絡先や明確な要求金額が記載されていない

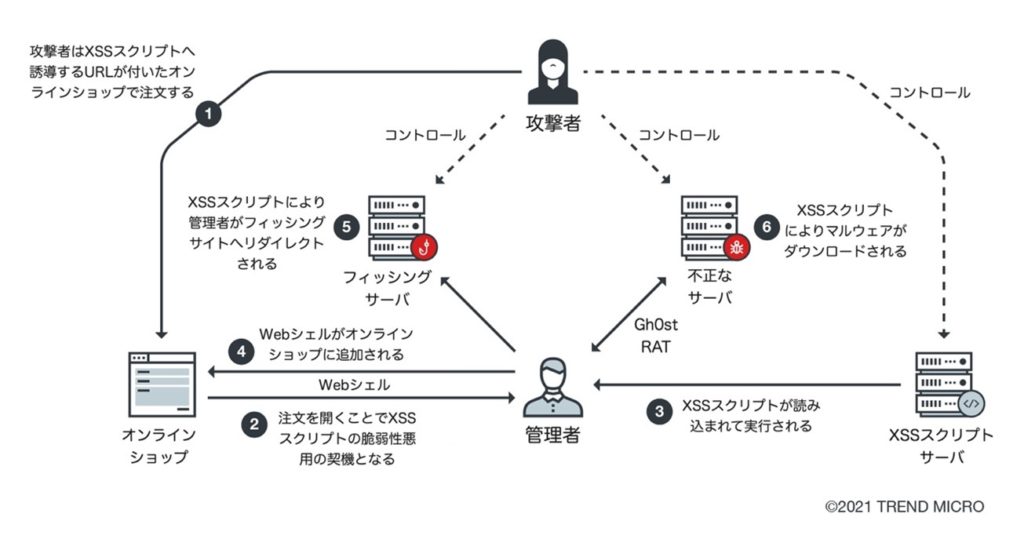

2019年以降、トレンドマイクロでは「Water Pamola」と名付けた攻撃キャンペーンを追跡してきました。この攻撃キャンペーンでは、当初、不正な添付ファイルを含むスパムメールを介し、日本、オーストラリア、ヨーロッパ諸国のオンラインショップが危険にさらされていました。しかし、2020年初頭から、Water Pamolaの攻撃活動にいくつかの変化が見られるようになりました。被害者は、主に日本国内のみとなり、トレンドマイクロによる最近のデータによると、スパムメールの代わりにオンラインショップの管理者が管理画面で顧客注文を確認する際に不正スクリプトが実行される状況が確認されるようになりました。

図1:Water Pamolaの攻撃フロー

続きを読む2020年、トレンドマイクロが運営する脆弱性発見・研究コミュニティ「Zero Day Initiative(ZDI)」は、ZDIプログラム史上最多となる1,453件のアドバイザリを発表しました。加えて、そのうちの18.6%については公開時にベンダによる修正プログラムが提供されておらず、記録的な1年となりました。そして2021年も、ZDIの予測通り、引き続き多忙な年となっています。2021年3月、Microsoftは中国のハッキンググループ「HAFNIUM」による大規模な攻撃に、オンプレミス版のMicrosoft Exchange Serverの4つのゼロデイ脆弱性が利用されたことについてアドバイザリを発表し、修正プログラム(パッチ)の緊急公開を開始しました。攻撃が確認された数日後、米国において少なくとも3万の組織が攻撃を受けたという報道が行われ、トレンドマイクロもこれらの脆弱性を悪用する攻撃に対して脆弱な公開サーバが約87,000台存在していることを発表しました。

続きを読む