バングラデシュや、ベトナム、エクアドルの銀行を襲ったサイバー銀行強盗事件について多くの報道がなされ論議を呼んでいます。これらの事件ではいずれも、世界中の金融機関で利用されている金融メッセージ通信サービス「国際銀行間通信協会(Society for Worldwide Interbank Financial Telecommunication、SWIFT)」のネットワークが狙われていました。SWIFT が提供するネットワークは、銀行、金融ブローカー、外国為替証拠金(FX)取引業者、投資会社など1万以上の金融機関に利用されています。これら一連のサイバー銀行強盗事件からは、「攻撃者がどのようにして侵入の足掛かりをつくり、取引行使や支払い指示の権限を得たのか」、「どのような不正プログラムを利用したのか」、そして「このような不正活動を検出するために必要なセキュリティ対策は何か」といった問いが提起されます。

続きを読むトレンドマイクロは、2016年3月23日、インド軍高官の個人情報窃取を狙った活発なサイバー攻撃キャンペーン「C-Major作戦」について報告しました。C-Major作戦で利用された不正プログラムは比較的基本的なものでしたが、巧妙なソーシャルエンジニアリングの手法が利用されたために、膨大な情報が窃取されることになりました。今回、この作戦で利用された不正プログラムの1つ、スマートフォンを狙った攻撃に焦点を当て、C-Major作戦で利用された Android端末と BlackBerry端末の不正アプリについて検証します。弊社の調査によれば、C-Major作戦の攻撃者たちは、Android端末用不正アプリを数カ月間にわたって公式ストアである「Google Play」で公開していました。さらに、不正アプリを広告していた Facebookページでは、標的とした高官から何千もの「いいね!」を獲得していました。

続きを読むボットネットやコマンド&コントロール(C&C)サーバが閉鎖されたとしても、サイバー犯罪活動が一掃されるわけではありません。2013年12月5日のボットネット「ZeroAccess」の閉鎖は、ボットネットのクリック詐欺活動に影響を与えはしたものの、感染の確認は続きました。DRIDEX についても同様で、2015年10月13日、複数の C&Cサーバが閉鎖されたにも関わらず、現在も企業や組織に大きな影響を与える脅威です。トレンドマイクロでは、この DRIDEX の2015年脅威状況について「2015年 年間セキュリティラウンドアップ」で報告しています。

続きを読む“Attention! Attention! Attention!”(注意!注意!注意!)

“Your documents, photos, databases and other important files have been encrypted!”(あなたのドキュメント、写真、データベースその他重要ファイルが暗号化されました!)

「身代金要求型不正プログラム(ランサムウェア)」により、PC上の重要なファイルすべてが暗号化された場合を想像してみてください。その後すぐに「身代金」を要求するメッセージを受け取り、そこには身代金を支払うまで暗号化されたファイルは復号されない、と書いてあります。

続きを読む標的型サイバー攻撃キャンペーン「Pawn Storm作戦」は、2007年以降、経済および政治的な諜報活動を目的としたサイバー攻撃を活発に実行しています。この作戦で標的となった人物および組織は、これまで、軍事機関や外交機関、報道関係者、反体制関係者、ソフトウェア開発者など多岐に渡っています。今回トレンドマイクロは、トルコの首相官邸および議会を含む複数の政府関連機関、そして、同国大手新聞社が攻撃を受けたのを確認しました。

続きを読むCryptoランサムウェア(暗号化型ランサムウェア)に狙われる医療機関の報道が最近、複数報告されています。トレンドマイクロでは、この脅威に関して多くの問い合わせを受けています。暗号化型ランサムウェアを含むランサムウェアは、特に新しい脅威でなく、かつての「偽セキュリティソフト(FAKEAV)」から進化したものです。サイバー犯罪者にとっては利用しやすい攻撃であるため、現在では広くまん延しています。加えて、ファイルの暗号化機能により 暗号化型ランサムウェアは特に厄介な脅威へと変貌することになりました。

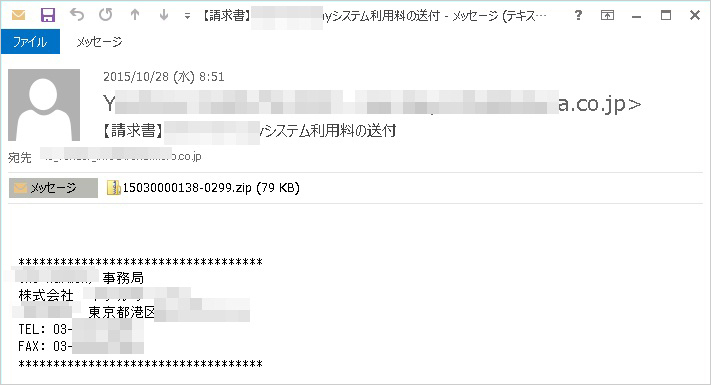

続きを読むトレンドマイクロでは 2015年10月以降、実在の会社からの請求書や注文確認メール、また FAX受信通知などのメールを偽装したマルウェアスパムの事例を数回にわたり確認しており、本ブログにおいても 10月9日、10月27日の記事で注意喚起を行っております。これらの偽装マルウェアスパムから最終的に侵入する不正プログラムは、すべてオンライン銀行詐欺ツール「SHIZ」であったことが確認されています。「SHIZ」自体は以前から存在するバックドアですが、2015年7月以降特に国内ネットバンキングを対象とした攻撃での使用が活発化しており、日本のネットバンキング利用者にとっては新たな脅威となっています。今回はこの国内ネットバンキングを狙う新たな脅威についての詳細解析を行います。

図1:「SHIZ」の拡散で使用されたマルウェアスパムの例

2015年10月13日、オンライン銀行詐欺ツール「DRIDEX」のコマンド&コントロール(C&C)サーバ間のネットワークが米国と英国の法執行機関によって閉鎖されました。しかし、その後 1カ月間で「DRIDEX」は着実に復活しつつあります。C&Cサーバの閉鎖は、ボットネットの活動を不能にするための重要な一歩であるものの、すべてのインフラストラクチャを停止し、攻撃者グループ全員を逮捕しない限りは、「DRIDEX」のような脅威はいずれ復活します。そのためにも、閉鎖後も脅威の監視を続け、法的機関と協働し、最終的にはサイバー犯罪を撲滅するのがセキュリティリサーチャーの役割です。トレンドマイクロは、2015年11月、英国の国家犯罪対策庁(National Crime Agency、NCA)のサイバー犯罪者逮捕に貢献しました。弊社では、こうした取り締まりによるサイバー犯罪者逮捕への協力を可能な限り最優先としています。

続きを読む