ソーシャルメディアやインスタントメッセージの利用率が高まる一方、電子メールは依然として企業組織にとって重要なコミュニケーションツールとして利用されています。残念なことに、電子メールの普及は、サイバー犯罪者にとっても好ましい状況となっています。本記事では、4種類の電子メールを利用する脅威:スパムメール、フィッシング、なりすまし、ビジネスメール詐欺(BEC)について解説しています。

続きを読むトレンドマイクロは、マルウェア解析を専門とするグループ「IssueMakersLab」と共同で、韓国の法人組織を標的とするサプライチェーン攻撃「Red Signature 作戦」に関する調査を行いました。サプライチェーン攻撃とは、ソフトウェアもしくはハードウェアのライフサイクルを侵害する攻撃です。ソフトウェアの場合、不正プログラムが混入した正規ソフトによってその利用者が感染被害に遭うというような事例が典型的です。本記事で解説する攻撃は、2018 年 7 月下旬に確認され、韓国の報道機関によって 8 月 6 日に報告されました。

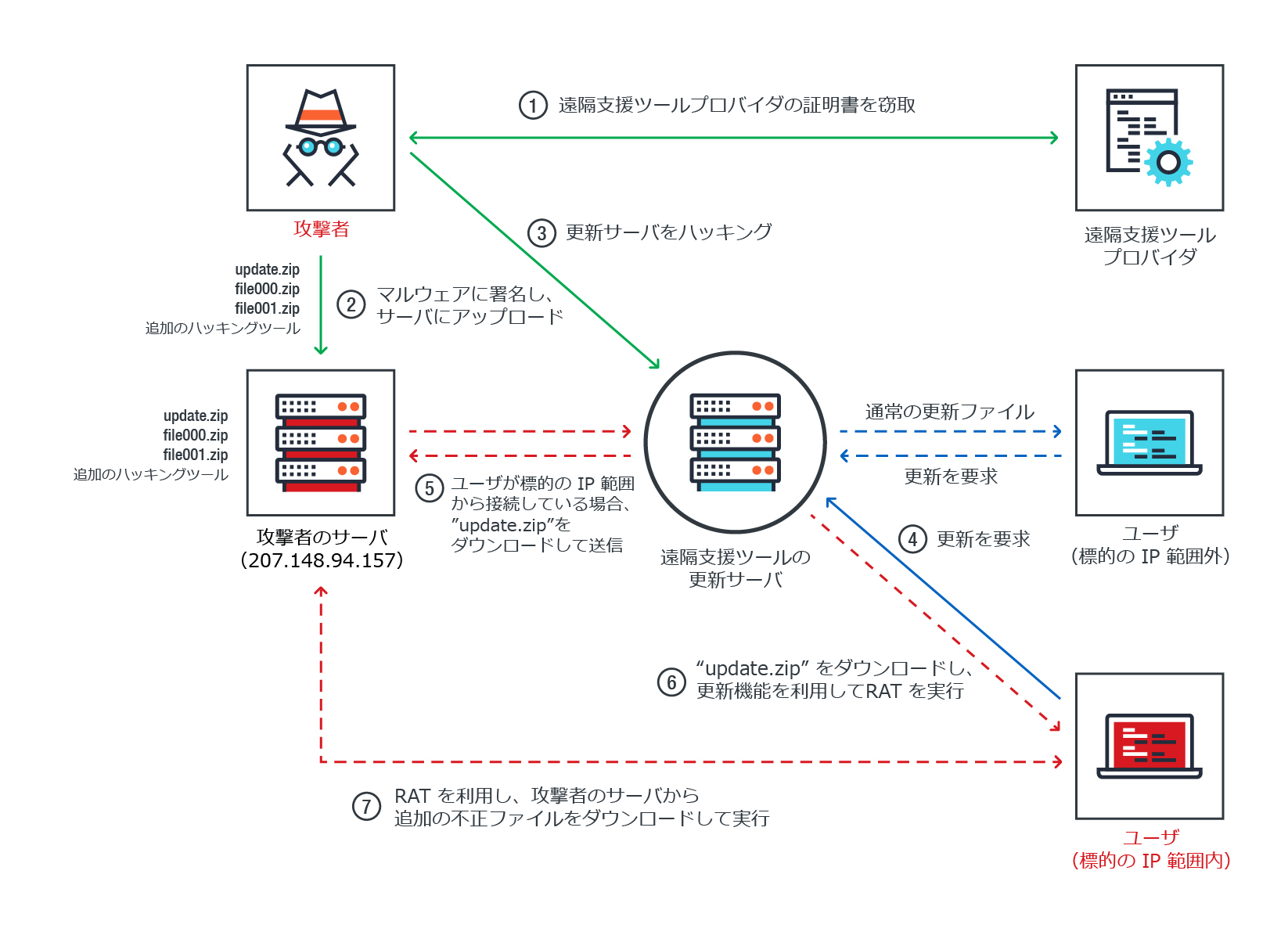

Red Signature 作戦の攻撃者は、まず初めに遠隔支援ツールプロバイダの電子証明書を窃取してマルウェアに署名し、攻撃者が管理するサーバにアップロードします。次に、遠隔支援ツールの更新サーバを侵害し、遠隔支援ツールの更新プロセスを通して攻撃者の関心を引くユーザに「9002 RAT」と呼ばれる「Remote Access Tool(RAT)」を送り込みます。侵害した更新サーバは、標的企業の IP アドレスの範囲からアクセスされた場合にのみ不正ファイルを送信するように設定されています。

9002 RAT は、Microsoft Internet Information Services(IIS)6.0 の WebDAV コンポーネントの脆弱性「CVE-2017-7269」を利用する脆弱性攻撃ツールや、SQL データベースからパスワードを出力するツールを追加でインストールします。これらのツールの機能から、攻撃者は標的企業の Web サーバおよびデータベースに保存された情報を狙っていることがうかがえます。

図 1:「Red Signature 作戦」の攻撃の流れ

開放されたポートを狙う攻撃は、多くの IoTデバイスにおいて現在進行中の課題となっています。特に TCP 5555番ポートは以前にも攻撃に利用されており、このポートを開放したまま出荷し端末を攻撃に露出させてしまっていた製造業者も確認されています。

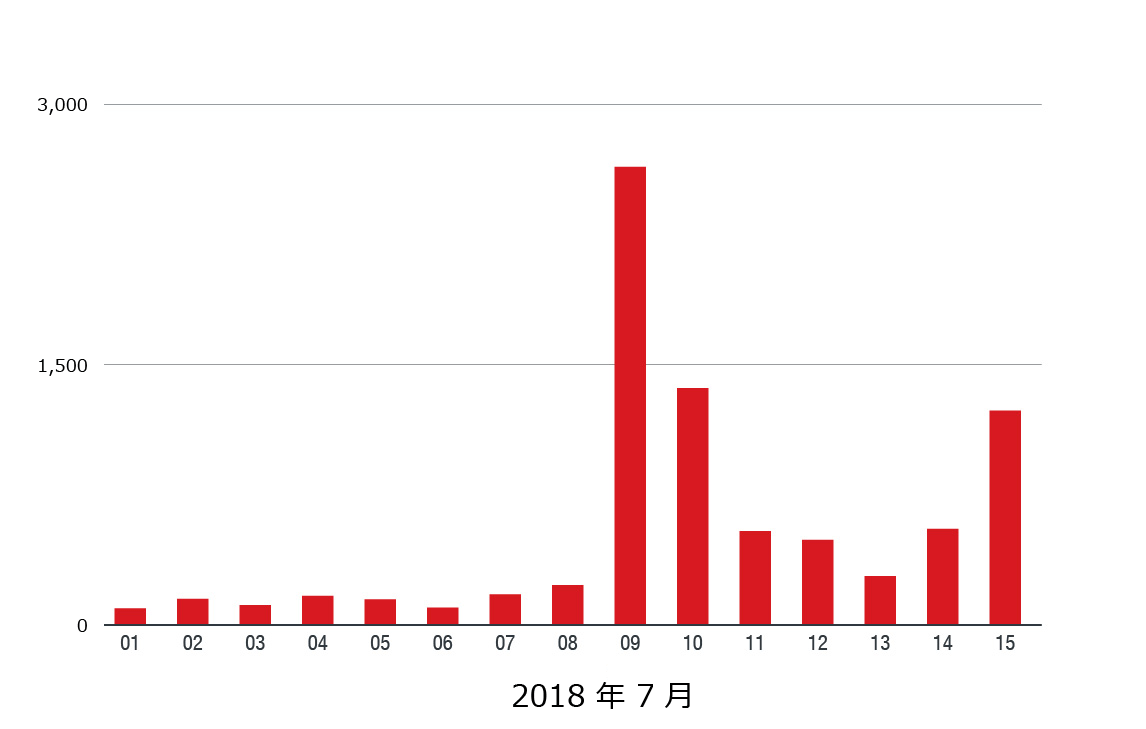

トレンドマイクロは、2018 年 7 月 9 日から 10 日と、15 日の 2 度にわたり、5555 ポートを狙う新しい攻撃を確認しました。この攻撃では、Android 端末のコマンドラインツール「Android Debug Bridge(ADB)」が利用されました。ADB は、「Android Software Development Kit(Android SDK)」に含まれており、通常は、アプリのインストールやデバッグなどを行う際に開発者が使用するツールです。弊社のデータによると、確認されたネットワークトラフィックは、第 1 波が主に中国と米国から、第 2 波が主に韓国からのものでした。

図 1:TCP 5555 番ポートで確認された活動

標的型サイバー攻撃キャンペーン「BLACKGEAR」(別名:「Topgear」、「Comnie」)におけるサイバー諜報活動は、バックドア型マルウェア「Protux(プロタックス)」の確認状況に基づくと、少なくとも2008 年までさかのぼることができます。BLACKGEAR は、日本、韓国、台湾の公的機関、通信企業、その他の技術系企業を標的としてきました。例えば 2016 年の活動では、バックドア型マルウェア「Elirks」を始め、さまざまなマルウェアやツールを利用し、日本の組織を攻撃していたことが確認されています。BLACKGEAR の攻撃者は、独自のツールを開発し、非常に組織的な活動を行います。最新の攻撃ではそれらのツールに微調整が加えられていることが確認されました。

続きを読むトレンドマイクロは、2018 年 5 月上旬、メキシコを発信源とする「Mirai」の亜種を利用したネットワークスキャン活動を確認しました。この攻撃は、2018 年 4 月にブラジルで確認された、Mirai を模倣した中国発のネットワークスキャン活動に類似しています。異なる点は、今回検出された活動の一部で、光通信規格「Gigabit Passive Optical Network(GPON)」を利用する家庭用ルータの 2 つの脆弱性、「CVE-2018-10561」と「CVE-2018-10562」を狙う攻撃が確認されたことです。これらの脆弱性を利用すると、機器への侵入と「遠隔でのコード実行(Remote Code Execution、RCE)」が可能になります。

続きを読むトレンドマイクロでは、ユーザを保護するためにサイバー攻撃の監視を行っています。その監視の中で、日本を狙う標的型サイバー攻撃キャンペーン「ChessMaster」の新たな活動をこの 2018年 4月に確認しました。ChessMaster は 2017年 7月から確認されている攻撃キャンペーンであり、当初は学術界、メディア、政府機関のような日本の組織を標的としてさまざまな攻撃ツールと手法を駆使した攻撃を行っていました。

利用する手口の巧妙さから当初推測された通り、ChessMaster はその後もツールおよび手法を変化させながら活動を続けてきました。以前の活動では、「ChChes」のような「Remote AccessTool(RAT)」を利用していましたが、2017年9月以降は新しいバックドア型マルウェア「ANEL(エイネル)」の利用を確認しています。今回も、複数の脆弱性を利用するANELの新たな亜種(「BKDR_ANEL.ZKEI」として検出)の利用が確認されました。

続きを読む2018 年 2 月末に報告された増幅型の「分散型サービス拒否(distributed denial-of-service、DDoS)攻撃」で、分散型メモリキャッシュシステム「memcached」を利用する新しい手法が確認されました。DDoS 攻撃で利用されるプロトコルといえば「Domain Name System(DNS)」、「Universal Plug and Play(UPnP)」、「Session Description Protocol(SDP)」、「Network Time Protocol(NTP)」などが一般的です。しかし、memcached を利用すると、過去に確認された DDoS 攻撃よりもはるかに大規模な攻撃を実行される恐れがあります。memcached はデータベースへのアクセスに関連した冗長な処理を削減することでデータへのアクセスを高速化しますが、残念なことにこのような memcached の特徴が DDoS 攻撃の増幅にも威力を発揮することが確認されました。

続きを読む2018 年 2 月 9 日に開会した平昌冬季オリンピックですが、華やかな開会式の裏でサイバー攻撃を受けていたとの報道がありました。報道では、公式ホームページがダウンし観客がチケットを印刷できなくなった、メインプレスセンターの IPTV システムや組織委員会内部のインターネットや Wi-Fi が使用不可になった、予定されていたドローンによるデモンストレーションが中止された、などイベント運営に様々な影響があったと伝えられています。現在までに攻撃内容に関する公式の発表はありませんが、複数の報道によれば不正プログラムを使用したサイバー攻撃の可能性が高いものと考えられています。トレンドマイクロでは、このサイバー攻撃で使用されたとされる不正プログラムの解析を行いました。

続きを読むこれまでに世界各国ですでに多数の組織が被害に遭っている「ビジネスメール詐欺」ですが、昨年末には国内で高額な被害事例が報道されるなど、日本国内でもその認知が広がりつつあります。このビジネスメール詐欺では、社内プロセスやセキュリティ対策が十分に実施されている大手企業や自社はサイバー攻撃には狙われないだろうと安心している中小企業まで、企業規模を問わずあらゆる組織が標的となっています。

そのため、法人組織では、ビジネスメール詐欺の攻撃に対する理解を深め、その被害に遭わないようセキュリティ対策を検討していく必要があります。トレンドマイクロでは、ビジネスメール詐欺で使用されたメールを調査し、その攻撃手口の傾向を分析したレポート「ビジネスメール詐欺の犯罪手口を暴く」を公開しました。

続きを読むトレンドマイクロは、2017 年末から、Android 端末ユーザを標的とする諜報活動を確認してきました。今回報告する攻撃では、インドのユーザを狙った Android 端末向け不正アプリが利用されており、その背後には、以前政府職員を標的とした攻撃で確認されたハッカー集団がいると考えられます。弊社は当該アプリを「PORIEWSPY(ポリュースパイ)」と名付け、「ANDROIDOS_PORIEWSPY.HRX」として検出対応しています。共通のコマンド&コントロール(C&C)サーバを利用していることから、同集団は、「DroidJack/SandroRAT」(「ANDROIDOS_SANRAT.A」として検出)を元に作成された不正アプリも利用してると考えられます。DroidJackは感染した Android 端末を完全に操作することのできる「Remote Access Tool(RAT)」です。

これらの不正アプリの背後にいる攻撃者は、2016 年に報告されたサイバー諜報活動集団と関連しているかもしれませんが、この集団が以前の活動とは関係の無い別の攻撃を開始している可能性もあります。

続きを読む