「Tropic Trooper(別名:Pirate Panda, KeyBoy)」は、トレンドマイクロの調査では、2011年からの長期的な活動を確認しているサイバー諜報活動グループです。特に2020年7月に同グループのものと考えられる興味深い活動を確認して以来、注意深く監視を続けています。トレンドマイクロではこの新たな活動を強調するため「Earth Centaur」と命名しました。本記事でも以降、Earth Centaurグループと呼称します。

続きを読む2020年、トレンドマイクロが運営する脆弱性発見・研究コミュニティ「Zero Day Initiative(ZDI)」は、ZDIプログラム史上最多となる1,453件のアドバイザリを発表しました。加えて、そのうちの18.6%については公開時にベンダによる修正プログラムが提供されておらず、記録的な1年となりました。そして2021年も、ZDIの予測通り、引き続き多忙な年となっています。2021年3月、Microsoftは中国のハッキンググループ「HAFNIUM」による大規模な攻撃に、オンプレミス版のMicrosoft Exchange Serverの4つのゼロデイ脆弱性が利用されたことについてアドバイザリを発表し、修正プログラム(パッチ)の緊急公開を開始しました。攻撃が確認された数日後、米国において少なくとも3万の組織が攻撃を受けたという報道が行われ、トレンドマイクロもこれらの脆弱性を悪用する攻撃に対して脆弱な公開サーバが約87,000台存在していることを発表しました。

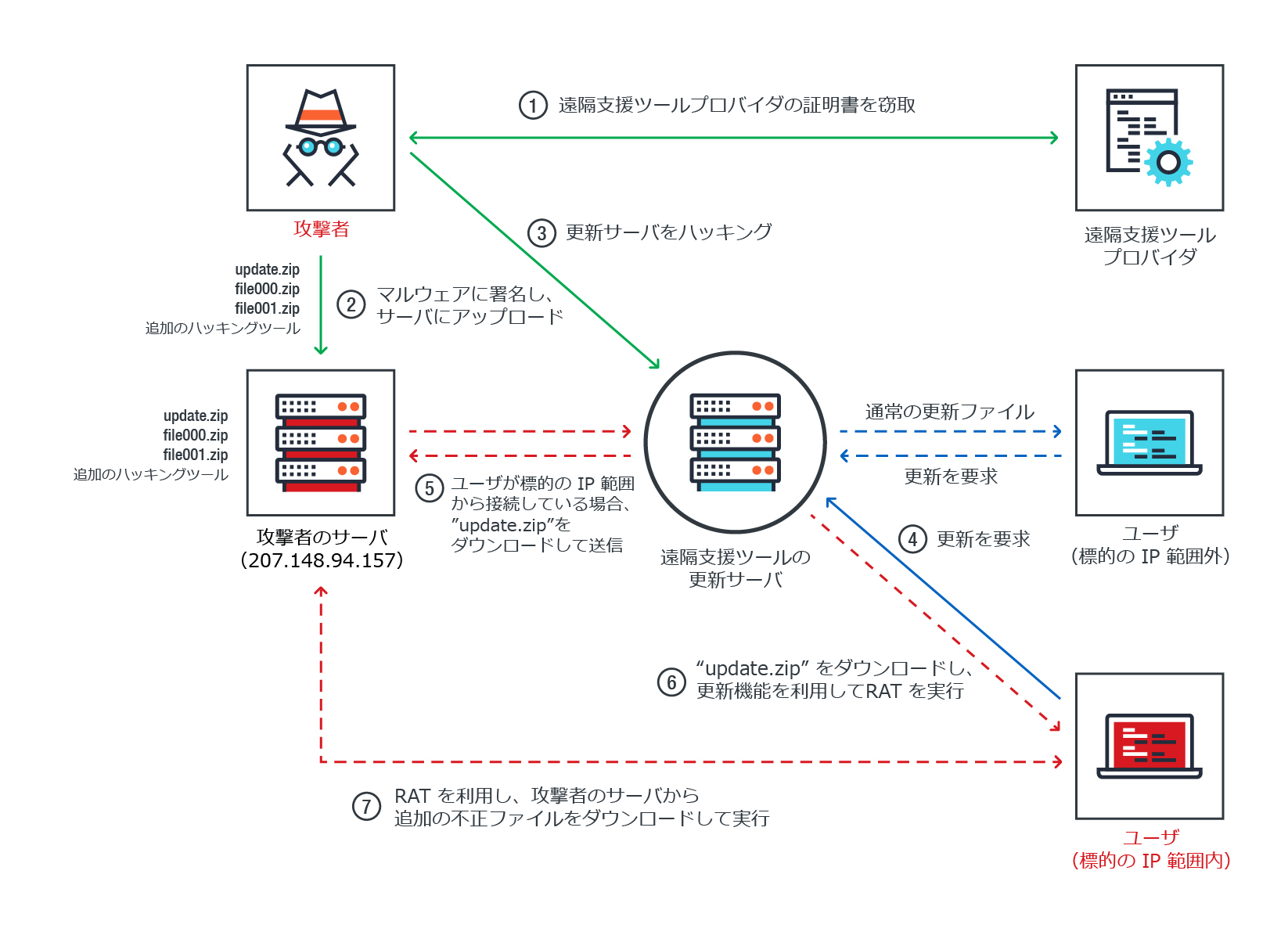

続きを読むトレンドマイクロは、マルウェア解析を専門とするグループ「IssueMakersLab」と共同で、韓国の法人組織を標的とするサプライチェーン攻撃「Red Signature 作戦」に関する調査を行いました。サプライチェーン攻撃とは、ソフトウェアもしくはハードウェアのライフサイクルを侵害する攻撃です。ソフトウェアの場合、不正プログラムが混入した正規ソフトによってその利用者が感染被害に遭うというような事例が典型的です。本記事で解説する攻撃は、2018 年 7 月下旬に確認され、韓国の報道機関によって 8 月 6 日に報告されました。

Red Signature 作戦の攻撃者は、まず初めに遠隔支援ツールプロバイダの電子証明書を窃取してマルウェアに署名し、攻撃者が管理するサーバにアップロードします。次に、遠隔支援ツールの更新サーバを侵害し、遠隔支援ツールの更新プロセスを通して攻撃者の関心を引くユーザに「9002 RAT」と呼ばれる「Remote Access Tool(RAT)」を送り込みます。侵害した更新サーバは、標的企業の IP アドレスの範囲からアクセスされた場合にのみ不正ファイルを送信するように設定されています。

9002 RAT は、Microsoft Internet Information Services(IIS)6.0 の WebDAV コンポーネントの脆弱性「CVE-2017-7269」を利用する脆弱性攻撃ツールや、SQL データベースからパスワードを出力するツールを追加でインストールします。これらのツールの機能から、攻撃者は標的企業の Web サーバおよびデータベースに保存された情報を狙っていることがうかがえます。

図 1:「Red Signature 作戦」の攻撃の流れ

サイバー攻撃者集団「BlackTech(ブラックテック)」は、台湾を中心とした東アジア地域でサイバー諜報活動する攻撃者集団で、日本や香港での活動も確認されています。彼らが利用するコマンド&コントロール(C&C)サーバの Mutex やドメイン名から、BlackTech の目的は標的者が所有する技術の窃取にあると推測されています。

BlackTech が利用する手法などの変化を追跡したところ、別々のサイバー諜報活動だと思われていた、「PLEAD(プリード)」、「Shrouded Crossbow(シュラウディッド・クロスボウ)」、「Waterbear(ウォーターベア)」の間に、ある共通点が浮かび上がってきました。

本記事では、各攻撃キャンペーンの手口を比較し、利用されたツールを解析した結果判明した3つの攻撃キャンペーンが同一の攻撃集団によって実行されたことを示す共通点について解説します。

続きを読むMicrosoftは、2017年4月14日(米国時間)、「Shadow Brokers」と呼ばれるハッカー集団がハッキングツールや攻撃コード(エクスプロイトコード)を公開したのを受けて、同社による調査結果を公表しました。公になったツールのほとんどに既に対処済みであることを明らかにしました。

Shadow Brokers が今回公開したハッキングツールやエクスプロイトコードには、Microsoft Windows および Windows Server を狙うものが含まれていました。また、一部報道によると、世界規模で使用されているバンキングシステムを狙ったツールも確認されました。今回公開されたツール等が利用された場合、オペレーティングシステム(OS)ではWindowsだけでなくLinuxへも影響し、攻撃者によるネットワークへの侵入やファイアウォールの突破の恐れがあります。

このハッカー集団は、2016年8月にサイバー攻撃集団「Equation」から入手したマルウェアや攻撃ツールを、インターネット上でオークション形式で販売しようと画策しました。しかし、失敗に終わり、今年1月に活動の停止を宣言すると同時に、Windowsを狙うハッキングツールの公開もしていました。

続きを読むMicrosoft Internet Information Services(IIS)6.0 に、バッファオーバーフローのゼロデイ脆弱性「CVE-2017-7269」が確認されました。PROPFIND リクエストのヘッダー「IF」の検証不備に起因するものです。

続きを読む家庭でインターネットに接続するスマートデバイスの活用が拡大しています。ルータは、通常そのような各家庭の唯一の門番と言えます。ルータ内蔵型のノートパソコンまたはデスクトップPC を利用している場合、あるいは雑多なデバイスがネットワークに接続されている場合も、セキュリティ上のリスクは同様です。トレンドマイクロの調査によれば、家庭用ルータは、「クロスサイトスクリプティング(XSS)」や PHP を狙う任意のコードインジェクション攻撃の影響を最も受けやすく、DNSオープンリゾルバを悪用する「DNS Amp」手法を利用した「分散型サービス拒否(DDoS)攻撃」に悪用されています。

「スマート」ではあっても安全ではないデバイスをインターネットに接続することは、例えるなら、詮索好きで悪意を持つかもしれない客を家に招き入れてしまうことによく似ています。その対策には、普通の鍵を玄関に取り付けても意味がありません。最近の家庭用ネットワークへの侵入事例を見ると、「悪意を持つ人」であるサイバー犯罪者は常に玄関を開ける方法を探しています。サイバー犯罪者は、スマートデバイスにマルウェアを感染させ、自身の指示通り動く「ゾンビ」に変えます。スマートデバイスを「ゾンビ化」、つまり「ボット化」して利用した攻撃の例として、最近発生した DNSプロバイダ「Dyn」や Brian Krebs への攻撃、あるいは特定の Netgear製ルータに確認されたコマンドインジェクションの脆弱性を狙った攻撃が挙げられます。

続きを読む