一般に「サイバー犯罪」は、特殊なスキルを持った犯罪者集団により行われるものと考えられているかもしれません。しかし、インターネットから直接アクセスできない不正サイト、所謂「ダークウェブ」にアクセスすることさえできれば、アンダーグラウンドマーケット(闇市場)においてサイバー犯罪の実行に必要な「ツール」や「サービス」を購入できます。中でも「RaaS」と呼ばれるランサムウェアサービス(Ransomware as a Service)は、サイバー犯罪に使用する不正プログラムが誰にも容易に調達できるようになっていることを示す、特徴的な例と言えます。本記事では「RaaS」とはどのようなものであるか、その実例を元に解説します。

続きを読む2017 年にも頻繁に確認された情報漏えい事例は、2018 年 5 月 25 日施行予定のヨーロッパ連合(EU)による「一般データ保護規則(General Data Protection Regulation、GDPR)」と合わせて、企業がユーザ情報の取り扱い規定を厳格化する契機となっています。その結果、多くの企業がユーザに対して、登録情報の更新やセキュリティの強化を呼びかけるメールを送信しています。

通常、企業からのこのようなメールは、標準的な挨拶やポリシー更新事由の説明、視認性の良いボタン等が含まれる似通った構成になっており、企業間でそれほど大きな差異は見られません。サイバー犯罪者はこのような性質を利用し、主要な企業によるポリシー更新メールになりすましたフィッシングメールを送信します。メールによるフィッシングは依然として効果的な手口であり、個人情報、銀行口座情報、企業の機密情報、あるいは単に対象企業のネットワークに侵入するための情報等の窃取に利用されています。

トレンドマイクロは、2018 年 4 月 30 日、Apple ID の詐取を狙う新しいフィッシング詐欺を確認しました。このフィッシング詐欺では、何らかの操作を行わなければサービスを停止すると言ってユーザの不安をあおる典型的なソーシャルエンジニアリングの手法が利用されていました。さまざまなサービスに連携した Apple ID の利用価値は高く、サイバー犯罪者の格好の標的になっています。今回確認されたフィッシングサイトは 2018 年 5 月 10 日時点でアクセス不可となっています。

続きを読むFacebook Messenger を通して拡散し、仮想通貨取引プラットフォームの認証情報の窃取、仮想通貨取引処理の乗っ取り、ユーザの PC リソースを盗用した仮想通貨の発掘(マイニング)等、仮想通貨に関連したさまざまな不正活動を実行する Chrome 拡張機能「FacexWorm(フェイスエックスワーム)」が、トレンドマイクロの「Cyber Safety Solutions チーム」によって確認されました。この FacexWorm に感染したユーザがわずかながら確認されています。ただし、弊社が注意喚起した時点で、既に FacexWorm の多くがChrome から削除済みとなっていました。

FacexWorm は新しいマルウェアではありません。2017 年 8 月に確認されましたが、その当時は目的や手法についてはっきりとは分かっていませんでした。2018 年 4 月 8 日、トレンドマイクロは FacexWorm による活動の急増を確認しました。この急増は、FacexWormが、ドイツ、チュニジア、日本、台湾、韓国、スペインで確認されたとする報道とも一致します。

続きを読む2018 年 3 月上旬以降、日本、韓国、中国、台湾、そして香港を対象とする新しいネットワーク攻撃が確認されています。これは、DNS キャッシュポイズニングまたは DNS スプーフィングと呼ばれる攻撃で、総当たり攻撃や辞書攻撃のような手法を利用して DNS サーバに侵入し、設定を書き換えたものと考えられます。変更された DNS 設定によって誘導されるドメインは、Android 端末向け不正アプリ「XLOADER(エックスローダ)」(「ANDROIDOS_XLOADER.HRX」として検出)の拡散およびインストールに利用されています。

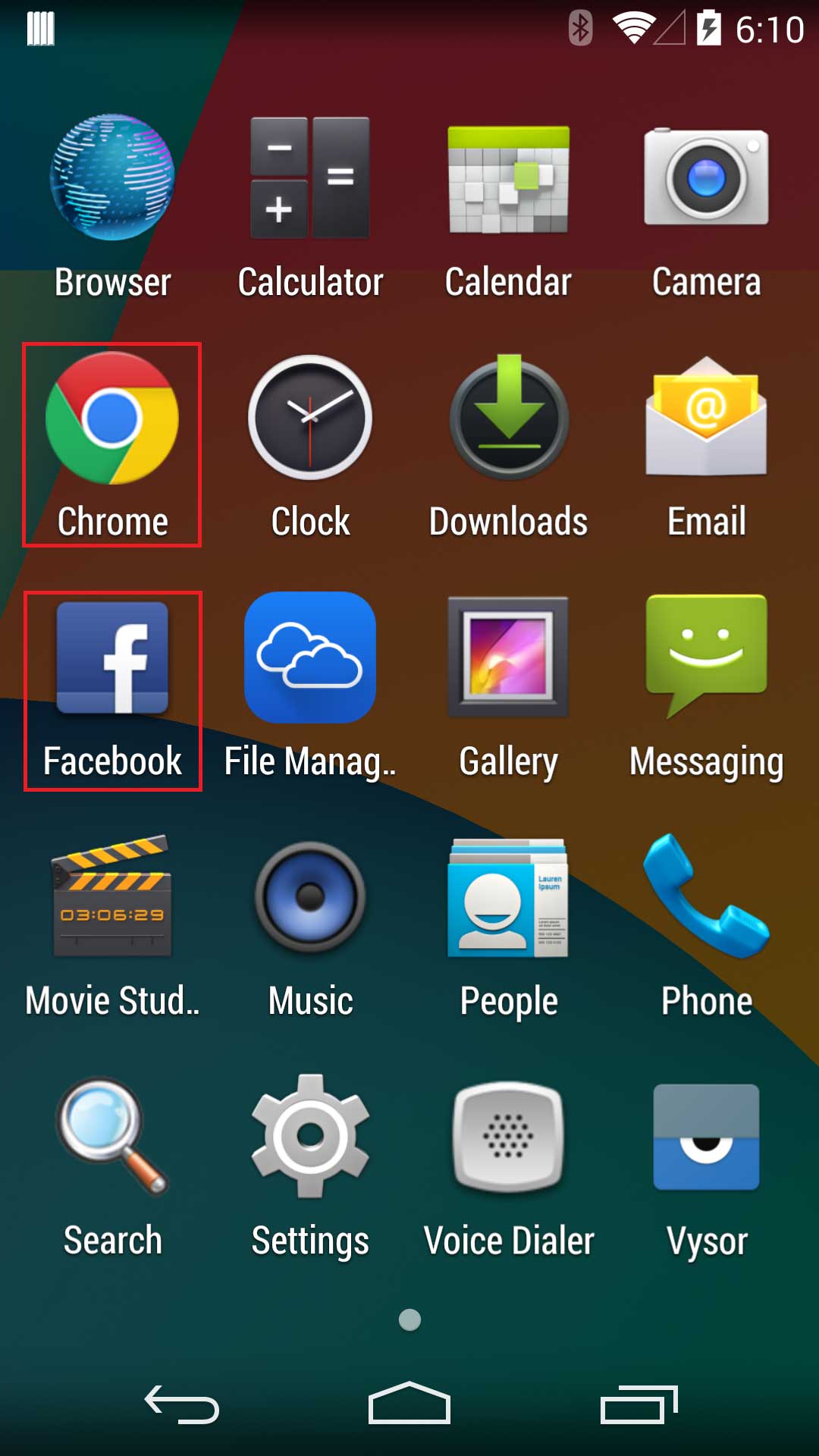

XLOADER は、DNS 設定の変更によって誘導されたドメインからユーザの端末に送信される通知によって拡散し、正規の Facebook アプリまたは Chrome アプリに偽装しています。この不正アプリは、個人情報や金融機関情報、インストールされているアプリ一覧情報などを窃取します。また、感染端末を乗っ取って SMS を送信したり、管理者権限を利用して設定の変更を防いだり、活動を継続したりすることが可能です。

図 1:偽の Facebook アプリおよび Chrome アプリ(赤枠)

(さらに…) 続きを読む

これまでに世界各国ですでに多数の組織が被害に遭っている「ビジネスメール詐欺」ですが、昨年末には国内で高額な被害事例が報道されるなど、日本国内でもその認知が広がりつつあります。このビジネスメール詐欺では、社内プロセスやセキュリティ対策が十分に実施されている大手企業や自社はサイバー攻撃には狙われないだろうと安心している中小企業まで、企業規模を問わずあらゆる組織が標的となっています。

そのため、法人組織では、ビジネスメール詐欺の攻撃に対する理解を深め、その被害に遭わないようセキュリティ対策を検討していく必要があります。トレンドマイクロでは、ビジネスメール詐欺で使用されたメールを調査し、その攻撃手口の傾向を分析したレポート「ビジネスメール詐欺の犯罪手口を暴く」を公開しました。

続きを読むその活動内容によって悪名をはせるサイバー犯罪集団「Lazarus」は、正体に関する謎も相まって多くの関心を集めています。同集団は、2007 年の韓国政府に対する一連のサイバー諜報活動によって登場して以来、大きな被害をもたらした注目すべき標的型攻撃をいくつか成功させており、最近では、広く報道された 2014 年の Sony Pictures における情報漏えいや、2016 年のバングラデシュの銀行に対する攻撃が例として挙げられます。規模と影響の両面で Lazarus の活動の歴史に匹敵する集団はほとんどありません。その大きな理由の 1 つが、Lazarus が利用するツールと手法の多様性にあります。

続きを読むトレンドマイクロは、Facebook アカウントの認証情報を窃取し、不正に広告を表示する Android端末向け不正アプリ「GHOSTTEAM(ゴーストチーム)」(「ANDROIDOS_GHOSTTEAM」として検出)を合計 53 個、 Google Play 上で確認しました。当該不正アプリの多くは早くも 2017 年 4 月、ほぼ同時期にまとめて Google Play に公開されているようです。解析した検体の多くは Google Play の説明も含めてベトナム語で書かれていました。

続きを読むサイバー攻撃者集団「Pawn Storm」は、2017 年後半も諜報活動を目的とする積極的なサイバー攻撃を続けていました。Pawn Storm は「Sednit」、「Fancy Bear」、「APT28」、「Sofacy」、「STRONTIUM」という別名でも知られています。通常、Pawn Storm の攻撃には過去の事例との関連が見られ、新しい攻撃で利用された技術やその動機を注意深く調べていくと、以前の攻撃とのつながりが浮かび上がってきます。

続きを読む