トレンドマイクロは、Facebook アカウントの認証情報を窃取し、不正に広告を表示する Android端末向け不正アプリ「GHOSTTEAM(ゴーストチーム)」(「ANDROIDOS_GHOSTTEAM」として検出)を合計 53 個、 Google Play 上で確認しました。当該不正アプリの多くは早くも 2017 年 4 月、ほぼ同時期にまとめて Google Play に公開されているようです。解析した検体の多くは Google Play の説明も含めてベトナム語で書かれていました。

コマンド&コントロール(C&C)サーバの URL「mspace[.]com[.]vn」はベトナムドメインです。ベトナム語が使われていることと合わせて、これらの不正アプリはベトナム由来だと考えられます。例えば、GHOSTTEAM の設定ファイルは英語とベトナム語で書かれています。この不正アプリは、位置情報に基づき、ベトナム以外では英語を既定の言語として使用します。

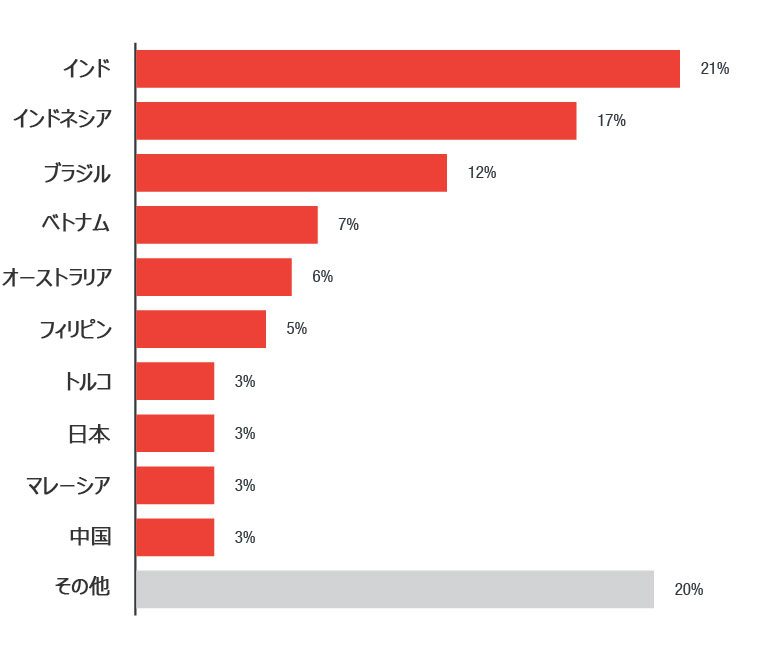

GHOSTTEAM は、懐中電灯、QRコードリーダー、方位計のようなユーティリティアプリ、不要ファイルの削除やメモリ解放、ファイル転送のようなパフォーマンス最適化機能を備えたアプリなどに偽装していました。中でも注目すべき不正アプリは、ソーシャルメディア動画のダウンローダに偽装していたもので、オフラインでの視聴のために動画をダウンロードする機能によってユーザの関心を引くソーシャルエンジニアリングの手法を利用しています。インド、インドネシア、ブラジル、ベトナム、フィリピンのような Facebook ユーザ数上位の国々で、GHOSTTEAM の影響が多く確認されています。

今のところ、窃取した Facebook の認証情報を利用したサイバー犯罪活動は確認されていませんが、そのような攻撃の可能性は十分あり得ます。これらの認証情報は、スパムボット「Onliner」のようなその他のサイバー攻撃や脅威の事例が示したように、より強力なマルウェアを送り込むため、あるいは乗っ取られたソーシャルメディアのアカウントがフェイクニュースや仮想通貨発掘マルウェアを拡散するために再利用されることがあります。Facebookのアカウントには、金融情報や個人情報が多く含まれていることがあり、アンダーグラウンド市場でも販売されています。

図1:GHOSTTEAMの影響を受けた上位国

この不正アプリの開発者に関する別の手掛かりは、初期バージョンのコード内の「ghostteam」という文字列です。パッケージ「ghostteam」には、正規インターネットサービスおよび技術サービスプロバイダを装ったパッケージをユーザにダウンロードさせるコードが含まれています。

図2:Facebook の認証情報を窃取する不正アプリのアイコン

図3:パッケージ「ghostteam」を含むフォルダ構成

■GHOSTTEAMが Facebook の認証情報を窃取する仕組み

GHOSTTEAM は、感染を確実にするためにエミュレータや仮想環境でないことを確かめた上で次の不正アプリをダウンロードします。この不正アプリは正規アプリ「Google Play 開発者サービス」に偽装しており、ユーザが Google Play または Facebook アプリを開くと、この不正アプリをダウンロードするように促す警告メッセージが表示されます。また、インストール時には管理者権限の有効化を要求します。

さまざまな Android 端末向け暗号化型ランサムウェアや「TOASTAMIGO」のようなアドウェア、バックドア型マルウェア「GhostCtrl」の事例から分かるように、端末の管理者権限は持続的な攻撃に利用され、ユーザによるアプリのアンインストールを妨げます。

GHOSTTEAM は Facebook アカウントの認証情報を狙います。ユーザが Facebook アプリを開くと、アカウントの認証を要求するダイアログが表示されます。認証方式は典型的なログイン画面と同じで、認証情報の入力が求められます。しかしその背後では、Web ページを描画する機能 WebView が不正アプリによって実行されています。WebViewClient に注入された不正なコードが Facebook へのログインに使用されたメールアドレスとパスワードを窃取し、C&Cサーバに送信します。

図4:Facebook の認証情報を窃取するコード(上は暗号化されたコード、下はそれを復号したもの)

図5:窃取した認証情報をC&Cサーバに送信する GHOSTTEAM

■GHOSTTEAM の広告表示機能

Facebook の認証情報を窃取する以外に、GHOSTTEAM には、広告を強引に表示させる機能があります。ユーザの操作が無い場合はバックグラウンドで広告を表示させることによって、端末がスリープ状態になるのを妨げます。ユーザが端末を操作すると、ホーム画面に広告を全画面表示します。

図6:動画ダウンローダに偽装した GHOSTTEAM

■被害に遭わないためには

アプリの広告自体は悪いものではありません。しかしそれが、押し付けがましく広告を表示し、必要以上の情報を収集し、さらには他の不正アプリの侵入経路となる場合は重大な問題となります。ユーザは端末の管理者権限を無効化することで GHOSTTEAM の影響を大きく軽減することが可能です。管理者権限は、企業の内製アプリや BYOD 管理アプリ、セキュリティ対策アプリのように、セキュリティを重視したアプリのために用意された機能であるため、必要な場合にのみ有効化してください。

セキュリティに対する意識を持つことも重要です。端末のオペレーティングシステム(OS)とアプリに更新プログラムを適用し最新の状態に保ってください。余計な権限を要求する等の不審な挙動に注意するために、インストールする際にはアプリのレビューを確認してください。さらに重要なことは、オンラインで共有する情報の管理です。メールアドレスのように当たり障りのないように思われる情報でさえ、ユーザへの攻撃に利用されることがあります。

トレンドマイクロは本件について Google に情報開示し、GHOSTTEAM に関連するすべての不正アプリは Google Play から削除されています。また、Google Play のポリシーに違反するアプリに対して適切な対応を行うために、Google Play プロテクトが更新されています。Google Play プロテクトは、Android端末に関連した環境全体に強固で拡張可能な保護を提供するために広範なセキュイリティ機能を実装しています。弊社はまた、情報提供によって Facebook とも協力しています。同社は公式声明の中で、「可能な限りこのようなアプリの拡散をブロックしており、認証情報を窃取されたアカウントの検出を支援するシステムを備えている」と述べています。

GHOSTTEAM に関連するハッシュ値(SHA256)、パッケージ名、アプリのラベル名のような「侵入の痕跡(Indicators of Compromise、IoC)」はこちらを参照してください。

■トレンドマイクロの対策

レンドマイクロでは、モバイル環境での総合セキュリティ対策として、個人利用者向けには「ウイルスバスターモバイル」、法人利用者向けには「Trend Micro Mobile Security」を提供しています。これらの製品ではトレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」の機能である「モバイルアプリケーションレピュテーション(MAR)」技術や「Webレピュテーション(WRS)」技術により、不正アプリや不正Webサイトのブロックに対応しています。

参考記事:

翻訳:澤山 高士(Core Technology Marketing, TrendLabs)