米国時間2021年12月9日にJava向けのログ出力ライブラリ「Apache Log4j」に潜在するリモートコード実行(RCE)の脆弱性情報が公開されました。以来、数多くの記事で取り上げられたことは、「Log4Shell」と名付けられたこの脆弱性の影響力の大きさを物語っています。Log4jは、コード変更なく簡単にログを提供することから、多くのプログラムに用いられています。これは、攻撃対象領域が広範囲に及ぶことを意味すると同時に、Amazon社、Apple社、Cloudflare社、Google社、Tencent社、Twitter社など、Log4jを用いる多くの有名企業が脆弱性を有する標的組織として狙われる可能性があることを示唆しています。また、Log4jを用いる組み込み機器にまで影響が及ぶため、攻撃対象領域がさらに拡大しています。本ブログ記事では、車載デバイスや車両プロパティの中でもコネクテッドカーに影響するものとして、特に電気自動車用充電器、車載インフォテインメント(IVI)システム、自動車用デジタルキーの3つに焦点を当てます。

続きを読む本ブログエントリでは、IoT(Internet of Things: モノのインターネット)Linuxマルウェアの調査結果を報告し、特にこれらマルウェアファミリが時間と共にどのように変化してきたかを分析します。トレンドマイクロが観測したマルウェアについて、その機能や特徴を定義するため、MITRE ATT&CK TTPs(Tactics、Techniques、Procedures)を用いました。

本調査より、IoT Linuxマルウェアは、特にIoTボットネットを構築するものについて、継続的に進化していることが分かりました。時間とともに実装する機能の追加、または、削除が見られます。とりわけ、データ送出や水平移動(ラテラルムーブメント)の機能ではなく、局所集中型の感染を引き起こす機能の進化に力が向けられる傾向があります。

表1に、トレンドマイクロが収集したマルウェア関連データの中で、最も多く実装されている機能やテクニックの上位10個を示します。

| ATT&CK Tactic | Technique (TTP) |

マルウェア ファミリ数 |

| Discovery(探索) | T1083:File and Directory Discovery(ファイルとディレクトリの探索) | 10 |

| Command and Control(コマンド・コントロール) | T1071.001:Application Layer Protocol: Web Protocols(アプリケーション層プロトコル: Webプロトコル) | 9 |

| Initial Access(初期アクセス) | T1133:External Remote Services (外部リモートサービス) | 8 |

| Execution(実行) | T1059.004:Command and Scripting Interpreter: Unix Shell(コマンド・スクリプトインタプリタ: Unixシェル) | 7 |

|---|---|---|

| Impact(影響) | T1498.001:Network Denial of Service: Direct Network Flood(サービス拒否・直接フラッド攻撃) | |

| Credential Access(認証情報アクセス) | T1110.001:Brute Force Password Guessing(ブルートフォースパスワード推定) | 6 |

| Discovery(探索) | T1057:Process Discovery(プロセス探索) | |

| Execution(実行) | T1106:Native API(ネイティブAPI) | 5 |

| Impact(影響) | T1486:Data Encrypted for Impact(データ暗号化) | |

| Defense Evasion(防御回避) | T1070.004:Indicator Removal on Host: File Deletion(ホスト上の痕跡隠滅: ファイル削除) | 4 |

| Lateral Movement(水平移動・内部活動) | T1210:Exploitation of Remote Services(リモートサービス不正使用) | |

| Persistence(永続化) | T1053.003:Scheduled Task/Job: Cron(タスク・ジョブスケジュール: Cron) |

トレンドマイクロのManaged XDRチーム(以下、MDRチーム)では、ランサムウェア「LockBit」をペイロードとしてドロップするために攻撃者によって利用されたローダ型マルウェア「BLISTER」による用心深い挙動を観測しました。MDRチームでは、緻密な監視と迅速な対応によって、双方におけるペイロードの実行を阻止しました。

BLISTERとSocGholishは共にステルス性が高く、有害なペイロードを送りこむ際に検出回避を試みる手口で知られています。特に、攻撃キャンペーンで一緒に利用されることで知られており、SocGholishの侵入後、BLISTERが第二段階としてメインのペイロードをドロップする形で攻撃が行使されてきました。両者を組み合わせることで、攻撃者は巧みに検出を回避し、メインとなるペイロード(特に今回はLockBit)を標的に向けてドロップ・実行しようとします。今回の調査では、これら第一段階のマルウェアが事前に阻止されなかった場合に何が引き起こされるのかを解説します。

続きを読むトレンドマイクロは2018年に世界で3万人以上のユーザが感染被害を受けたとする報道がなされて以来、脆弱性攻撃ツール「Purple Fox」の脅威を継続的に追跡調査しています。本ブログではこれまでにも、Purple Foxが暗号資産採掘ツール(コインマイナー)を感染PC端末内にダウンロードして実行する手口や、新種のバックドア型マルウェアを追加すると同時に、自身のインフラストラクチャを高度化させ続ける手口などを取り上げてきました。

本ブログ記事では、Purple Foxに採用された新たな侵入経路と、Purple Foxボットネットの背後に存在する侵入ツール群との関連性が示唆される感染チェーンの初期段階で用いられるアクセスローダを取り上げます。トレンドマイクロのデータでは、ユーザのPC端末が正規のアプリインストーラを偽装したトロイの木馬型ソフトウェアパッケージの標的となっていることが明らかとなりました。この偽インストーラは、ユーザを騙してボットネット全体のインフラを拡大するために積極的にインターネット上で頒布されています。他のセキュリティ会社もまた、PurpleFoxの最近の活動や最新のペイロードについて報告しています。

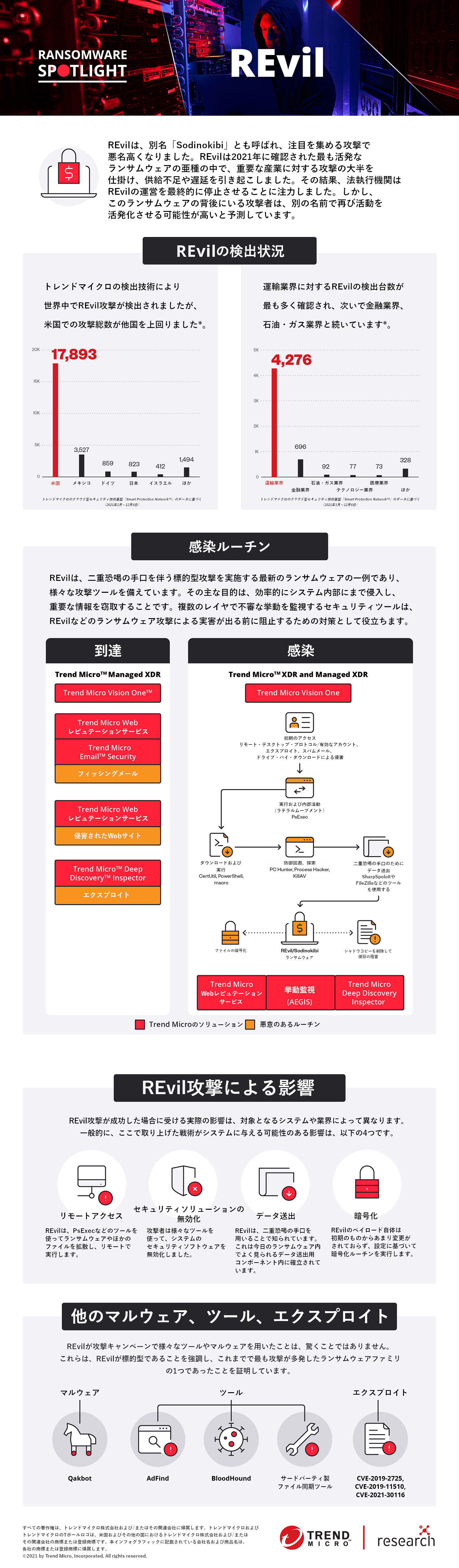

続きを読むREvilの時代が終わりを迎えた今こそ、ランサムウェア攻撃に対する戦略を練り直す時です。REvilの戦術から何を学ぶことができるでしょうか。本記事では、同グループが用いたテクニックを分析し、その台頭から凋落までを見直した上で、今後の展望を提言します。

REvil(別名:Sodinokibi)は、RaaS(Ransomware as a Service)のスキームを採用しており、2019年の登場以来、派手な攻撃で悪名を馳せました。REvilに限らず、RaaSによるランサムウェア攻撃は2021年にも留まることを知りませんでした。同年5月には有名なRaaSであるランサムウェア「Darkside」が石油パイプライン会社を攻撃し、米国でガス供給不足を引き起こしたことから法執行機関の注目を集め、REvilも運営停止が公式発表されました。そしてこの取り締まりの結果、最終的に攻撃者が2人逮捕され、TORネットワークが閉鎖されました。しかしながら、油断は禁物です。REvilという「ブランド」に傷が付き、関係者を集めることが難しくなった今、このグループは新たな名称で復活することが予想されます。

それまでの間は、この悪名高いランサムウェアの運営について理解を深め、戦略の立て直しを図るのに良い機会です。

続きを読む