テレワークの普及は以前から予測されていましたが、現在進行中の新型コロナウイルス(COVID-19)の発生に対応して、世界中の多くの企業が急遽テレワークを導入している状況です。その結果、リモートから企業内ネットワークにサインインする従業員や、SaaS(Software as a Service)を利用する従業員が増加しています。このように必要に迫られた急激な変化の際には、さらなるセキュリティリスクが生じる可能性があります。

続きを読むパスワードや暗号通貨の情報など、機密データを収集する機能を備えた「LokiBot(ロキボット)」の開発者は、このマルウェアにさらに資金を投じ更新を加えているようです。過去、トレンドマイクロは、リモートコード実行の脆弱性を突きWindows Installerを実行してLokiBotを配信する攻撃や、ISOイメージファイルを利用して配信されるLokibotの亜種、ステガノグラフィを利用し活動を持続化させる仕組みを更新した亜種を確認してきました。そして今回、人気のゲームとゲームエンジンの購入、ダウンロード、インストールなどの機能を提供する「ゲームランチャー(Game Launcher)」になりすまし、ユーザのコンピュータで実行させるよう仕向けるLokiBotを確認しました。解析の結果、この亜種の変わったインストール活動には、C#コードのファイルをドロップしてコンパイルする手法も使用されていました。この珍しいLokiBotの亜種は、配信後にコンパイルして検出を回避する手法を利用していましたが、トレンドマイクロの機械学習型検索によって「Troj.Win32.TRX.XXPE50FFF034」として予測検出されました。現在は、「Trojan.Win32.LOKI」ファミリとして検出対応しています。

続きを読むトレンドマイクロでは2019年における国内外での脅威動向について分析を行いました。特に国内での脅威を振り返った場合、個人利用者が直接の被害を受ける攻撃としては、9月以降に顕著化した国内ネットバンキングのワンタイムパスワード突破を狙うフィッシング攻撃に加え、利用者のカード情報詐取を狙うECサイト改ざんの攻撃などが挙げられます。また、特に法人組織に被害を与える攻撃として、2019年前半には法人利用者におけるランサムウェア被害が顕在化しました。そして、10月以降には、メール経由で拡散する「EMOTET」の攻撃が、最も大きな脅威となりました。これらの攻撃の中からは「人の弱点を利用し常識を覆す攻撃」と「高度な攻撃手法の一般化」が見られています。

続きを読む感染端末の近隣にある無線LAN(Wi-Fiネットワーク)に侵入して拡散する「EMOTET(エモテット)」の新しい亜種が確認されました。この拡散手法は、通常スパムメールによって拡散するこれまでのEMOTETの典型から外れています。ただし、EMOTETはこれまでも、その時々に活動を変化させてきた過去があります。EMOTETは、2014年、「TrojanSpy.Win32.EMOTET.THIBEAI」としてトレンドマイクロのリサーチャによって初めて確認されました。当初は、感染コンピュータから個人情報を窃取する「バンキングトロジャン(オンライン銀行詐欺ツール)」でした。EMOTETはこれまで、新型コロナウイルス(2019-nCoV)のような注目のニュースや感謝祭などのイベントに便乗したスパムメールを利用して拡散してきました。EMOTETの感染によって、独フランクフルトのITネットワークがシャットダウンを余儀なくされた事例も報告されています。最近では、話題のニュース記事のテキストを使用して検出回避を図るEMOTETも見つかっています。そして今回、確認されたEMOTETの亜種は、WindowsのwlanAPIインターフェイスの機能を使い、感染端末から近隣のWi-Fiネットワークへ拡散します。

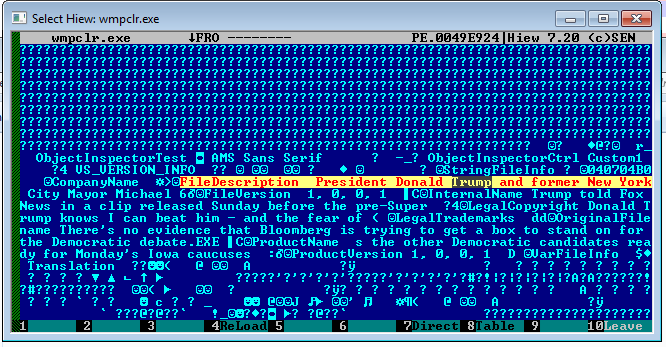

続きを読むマルウェア検出の技術は進歩していますが、その検出を回避しようとするサイバー犯罪者側の動きも、様々なものが見られています。現在では多くのセキュリティベンダーが取り入れている、機械学習型検出では、不正コードの特徴などマルウェア特有の共通点を学習し、不審なプログラムファイルを警告します。これに対しサイバー犯罪者は、正規ファイルの情報をマルウェア内に取り込むことにより、特徴を変化させて検出を回避しようとする試みを行うことがあります。この機械学習型検出に対する回避の試みの例として、米ドナルド・トランプ大統領のニュースを利用したとみられるマルウェアが相次いで確認されました。

トレンドマイクロは、「モノのインターネット(Internet of Things、IoT)」デバイスに感染するマルウェア「Mirai」の亜種2つを確認しました。 「SORA」(検出名「IoT.Linux.MIRAI.DLEU」)と「UNSTABLE」(検出名「IoT.Linux.MIRAI.DLEV」)と名付けられたこれらの亜種は、脆弱性「CVE-2020-6756」を利用して監視カメラ用ストレージシステム「Rasilient PixelStor5000」へ侵入します。

続きを読むインターネット上にいったん公開されたデジタルデータを消去することは困難です。特に、個人利用者や法人組織から漏えいした情報は、暴露されたり、サイバー犯罪者間で取引されたりして広まり、抹消することは困難です。結果的に、新たなサイバー犯罪に何度も「再利用」される可能性があります。2015年に「Ashley Madison(アシュレイ・マディソン) 」から漏えいしたとされる情報は、サイバー犯罪における漏えい情報再利用の例となってしまいました。

Ashley Madison は、既婚者向けの出会い系サイトです。2015年、サイトの運営会社「Avid Life Media」が「Impact Team」として知られるハッカー集団によってハッキングされました。Impact TeamはAvid Life Media に対し、Ashley Madisonともう一つの類似Webサイトを閉鎖しなければ、同サイトから収集した個人情報を暴露すると脅しました。Avid Life Mediaはこの要求に応じず、Impact Teamは数百万の会員の個人情報をダークWeb上で公開するに至りました。

図:確認された脅迫メールの例

続きを読むトレンドマイクロでは日夜多くのサイバー攻撃を監視していますが、その中で非常に興味深い事例を確認しました。監視チームはあるWebサイトのコンテンツ内に、「Magecart」が使用する不正スクリプトが埋め込まれているのを発見しました。ECサイトを狙う攻撃で猛威を振るうMagecartについては昨年12月20日の記事などでも報告していますが、これも同様の攻撃の一事例と思われました。ただし、その被害を受けたと思しきサイトは「Olympic Tickets 2020」のサイト名で東京オリンピックのチケット販売サイトを名乗っていました。httpsの実装や「運営会社」の表示もあり、サイトを一見しただけでは不審点が見つけにくいものでしたが、海外で東京オリンピックのチケットを販売してよい業者は決まっています。また海外ではチケット転売に関してライセンス制を敷くなど合法な国も多いものですが、今回の東京オリンピックに関しては組織委員会が用意する公式リセールサービス以外での転売は禁じられています。これらのことから、このサイトはオリンピックチケット販売を詐称する偽サイトであるものと判断されました。本記事執筆時点の2月3日現在、既にこの偽サイトはアクセス不可になっていますが、今後も同様の事例が登場する可能性は高く、注意が必要です。

図1:Magecartの使用するスクリプトが発見されたWebサイト

海外では指定業者にしか許可されていないはずの

オリンピックチケット売買を謳っており、偽サイトと判断できる

図2:サイト上のGoogle翻訳機能で日本語化した際の表示例