産業制御システム(ICS)を利用する公益事業への攻撃は増加の一途を辿っています。石油、ガス、水道、電力などのエネルギー産業は、ICS環境の侵害を狙うサイバー犯罪者にとって価値の高いターゲットであることは明らかです。これらのエネルギー産業とその施設は世界中のどこの経済にとっても必要不可欠であるため、攻撃者はそれぞれの目的に基づき、運用妨害の攻撃を試みます。ICSのネットワークへの数々の侵入が確認されていることも、攻撃対象としてのエネルギー業界への関心の高まりを表しています。この状況を踏まえ、産業セキュリティ会社Dragosは、米国の電力施設を標的にする7つのグループについて報告しました。ここでは電力網を侵害し、運営を妨害する実行能力を持つグループのうち、特に注目される「Dymalloy(ダイマロイ)」「Electrum(エレクトラム)」「Xenotime(ゼノタイム)」の3つについて概要を説明します。

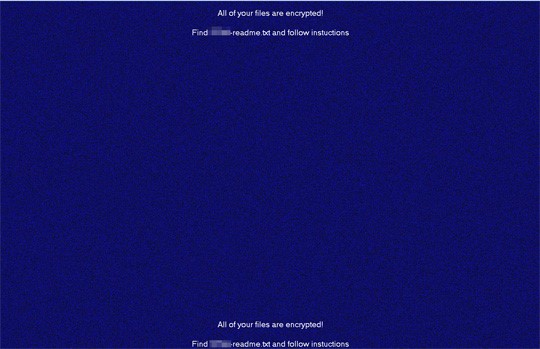

続きを読む2019年に注目された攻撃のいくつかにも登場した暗号化型ランサムウェアに「Sodinokibi(ソディノキビ)」(「Ransom.Win32.SODINOKIBI」ファミリとして検出)があります。このランサムウェアに関して、年末以降に、Albany(オールバニー)国際空港や外国為替会社のTravelex(トラベレックス)をはじめとした複数の組織で被害が確認されました。これらの被害には、法人組織におけるランサムウェア被害と攻撃手法の変化が見られています。

2019年もサイバー犯罪が猛威を振るい、インターネット、PC、各種デバイスを利用する一般利用者がさまざまな影響を受けた年となりました。「2019年上半期セキュリティラウンドアップ」でも報告しているとおり、トレンドマイクロ製品のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN) 」では2019年上半期の6か月間だけで、メール、ファイル、URLの脅威を合わせて268億以上をブロックしました。これは一般利用者を狙うサイバー犯罪者がさまざまな手口で攻撃を行っていることを示しています。

デジタルインフォメーションを安全に交換できる世界の実現が望まれる中、当記事では、今後の新たな10年を迎える上で、2020年に注視すべき脅威動向を、2019年に注目された脅威と合わせて、説明します。セキュリティ対策の原則は2020年も変わりません。常に細心の注意を払い、不審点に留意し、適切なセキュリティ対策を講じることが不可欠です。

続きを読む2019年11月の本ブログ記事でお伝えしたマルウェア「EMOTET(エモテット)」の国内での感染拡大ですが、その後もさらに激化が続いています。トレンドマイクロのクラウド型次世代セキュリティ技術基盤「Smart Protection Network(SPN)」の統計によれば、EMOTETの検出台数は2019年11月に入りいったん落ち着いたかのように見えましたが、12月にはまた8,000件を越える急増となりました。

-.png)

図1:国内でのEMOTET検出台数推移

(不正Office文書ファイル含む)

トレンドマイクロの監視では、感染したEMOTETに対して指令を送る遠隔操作用サーバ(C&Cサーバ)は、12月20日前後からいったん休止し、2020年に入って1月13日から活動再開したことがわかっています。しかしEMOTET検出台数は1月中旬までの速報値で既に1,500件を越えており、活動再開後わずかの期間にも関わらず高い数値となっています。このことからは、国内利用者を狙うEMOTETの攻撃は高いレベルで継続していると言え、注意が必要です。

続きを読むDocker の「Privileged(特権)」コンテナ(以下、特権コンテナ)は、簡潔に言えば、ホストコンピュータに対するすべてのルート権限を備えたコンテナであり、通常のコンテナではアクセスできないリソースへのアクセスが可能となります。特権コンテナの使用例の1つにDockerコンテナ内でDockerデーモンを実行することがあります。もう1つの使用例は、コンテナがハードウェアに直接アクセスする必要がある場合です。前者の例である、コンテナ内でコンテナを操作する「Docker-in-Docker」は、Docker自体の開発の目的で導入されました。今日では、オープンソースの自動化サーバJenkinsでの継続的インテグレーションおよび継続的デリバリー(CI / CD)タスクの自動化など、特権コンテナの実行にはさまざまなユースケースが存在します。ただし、特権コンテナの実行は必ずしも安全ではありません。このブログ記事では、セキュリティ保護が十分でない特権コンテナが、どのように企業や組織のシステムへサイバー犯罪者による侵入を許すことになるかを解説します。

続きを読む「WordPress」は、Webサイトや個人ブログの作成に利用されるオープンソースのコンテンツ管理システム(CMS)としてよく知られています。このCMSは現在、全Webサイトの35%で使用されていると推測されています。長らくWindowsがマルウェアに狙われ続けているように、使用者の多いシステムは攻撃者の格好の攻撃対象となります。攻撃者はプラットフォーム上に存在するセキュリティ上の弱点をあらゆる手口を尽くして探し出し、攻撃に利用します。特にWebサイトは多くの場合インターネットからアクセスされる存在です。攻撃者にとっても弱点の探索が可能であり、セキュリティ対策が不十分な場合、深刻なリスクがもたらされることになります。

続きを読むトレンドマイクロ運営のセキュリティ研究機関Zero Day Initiative(ZDI)が開催するハッキングコンテスト「Pwn2Own」は、この12年間で大きく成長し、進化し続けています。バンクーバーを拠点とするこのハッキングコンテストは、コンテストの対象がWebブラウザから始まり、現在では仮想化ソフトウェアや法人向けアプリケーションまで扱っています。2012年には、モバイルデバイスも追加しました。以降、さらにさまざまなタイプのデバイスを扱うまでに進化し、2019年8月に東京で実施された際には、無線ルータ、Webカメラ、スマートテレビのセキュリティ侵害も扱いました。そして今回のPwn2Ownは2020年1月21〜23日に、産業制御システム(ICS)のセキュリティを扱う「S4カンファレンス」内で開催されます。これは、Pwn2Ownにとってさらなる成長を遂げること、つまり新たにICSをコンテストの対象とすることを意味します。Pwn2OwnでICSを扱うかどうかについては長年議論されてきており、多くの課題に直面してきました。課題を克服するため、Pwn2Ownの主催者であるZDIは、ICS業界の専門家や企業と協力し、ICS製品やプロトコルのセキュリティに関連する意味のあるコンテストを目指し、製品と関連部門の選定に尽力しました。これまでのコンテストと同様、今回も、脆弱性を明らかにし、調査結果をベンダーに提供することで、プラットフォームのセキュリティ強化に努めています。主催者の目標は、これまでと変わらず「脆弱性が攻撃者に悪用される前に修正する」という点に尽きます。

サイバー犯罪者は、多くの場合、彼らに対抗する「ホワイトハット」を圧倒しているように見えます。サイバー犯罪者は、匿名で世界中のどこからでも攻撃を仕掛けて人々を驚かすことができるからです。そうした中、ホワイトハット側が対抗できる有効な手立ての1つがコラボレーション、連携です。トレンドマイクロでは、サイバー犯罪者に対抗するための有効な連携を念頭に、法執行機関、学術機関、政府機関、その他のサイバーセキュリティ企業とのパートナーシップを進めてきました。

中でも、「国際刑事警察機構(インターポール)」の「シンガポール総局(INTERPOL Global Complex for Innovation、IGCI)」とトレンドマイクロのコラボレーションは、数あるパートナーシップの中でも、最新の成功例と言えます。この連携では、コインマイナーの感染者数を78%減少に貢献しました。

続きを読む2019年にも様々なサイバー脅威が登場し、利用者の安全を脅かしました。トレンドマイクロでは、過去1年間のサイバー脅威動向調査として、2019年1月~11月に発生したサイバー脅威を分析しました。結果、利用者に被害を与えた脅威の傾向として、一般の利用者が持つ「セキュリティの常識」、言い換えれば「これは安全」という利用者側の思い込みを覆すサイバー犯罪の被害が顕著化した1年間であったと結論付けました。攻撃手法自体は既に以前から発生しているものであっても、一般の利用者にはまだ認識がない、その攻撃手法が拡大した、などの理由により、利用者にとっての「安全」の思い込みを覆す攻撃の被害が顕著になったものと言えます。本記事では「この常識を覆すサイバー犯罪」の観点から、2019年の日本におけるサイバー脅威動向の速報をお伝えします。

図1:2019年、国内の個人と法人における三大脅威トピック