本ブログで 2017 年 2 月に解説したように、2016 年には、主要な脆弱性攻撃ツール(エクスプロイトキット、EK)の活動停止や減少が確認されました。しかし、エクスプロイトキットの活動は完全に停止したわけではありません。「malvertisement(不正広告)」や、スパムメール内の不正リンク、あるいは侵害した Web サイトのように、以前と同様の手口の利用を続けているものの、最近再び脅威状況の中で重要な位置を占めるようになってきました。「Rig EK」、「GrandSoft EK」、そして非公開の「Magnitude EK」がその良い例です。これらのエクスプロイトキットは、比較的最近確認された脆弱性を利用し、仮想通貨発掘マルウェアやランサムウェア、ボットのローダ、そしてオンライン銀行詐欺ツール(バンキングトロジャン)などのマルウェアを送り込みます。

続きを読む2018 年 3 月上旬以降、日本、韓国、中国、台湾、そして香港を対象とする新しいネットワーク攻撃が確認されています。これは、DNS キャッシュポイズニングまたは DNS スプーフィングと呼ばれる攻撃で、総当たり攻撃や辞書攻撃のような手法を利用して DNS サーバに侵入し、設定を書き換えたものと考えられます。変更された DNS 設定によって誘導されるドメインは、Android 端末向け不正アプリ「XLOADER(エックスローダ)」(「ANDROIDOS_XLOADER.HRX」として検出)の拡散およびインストールに利用されています。

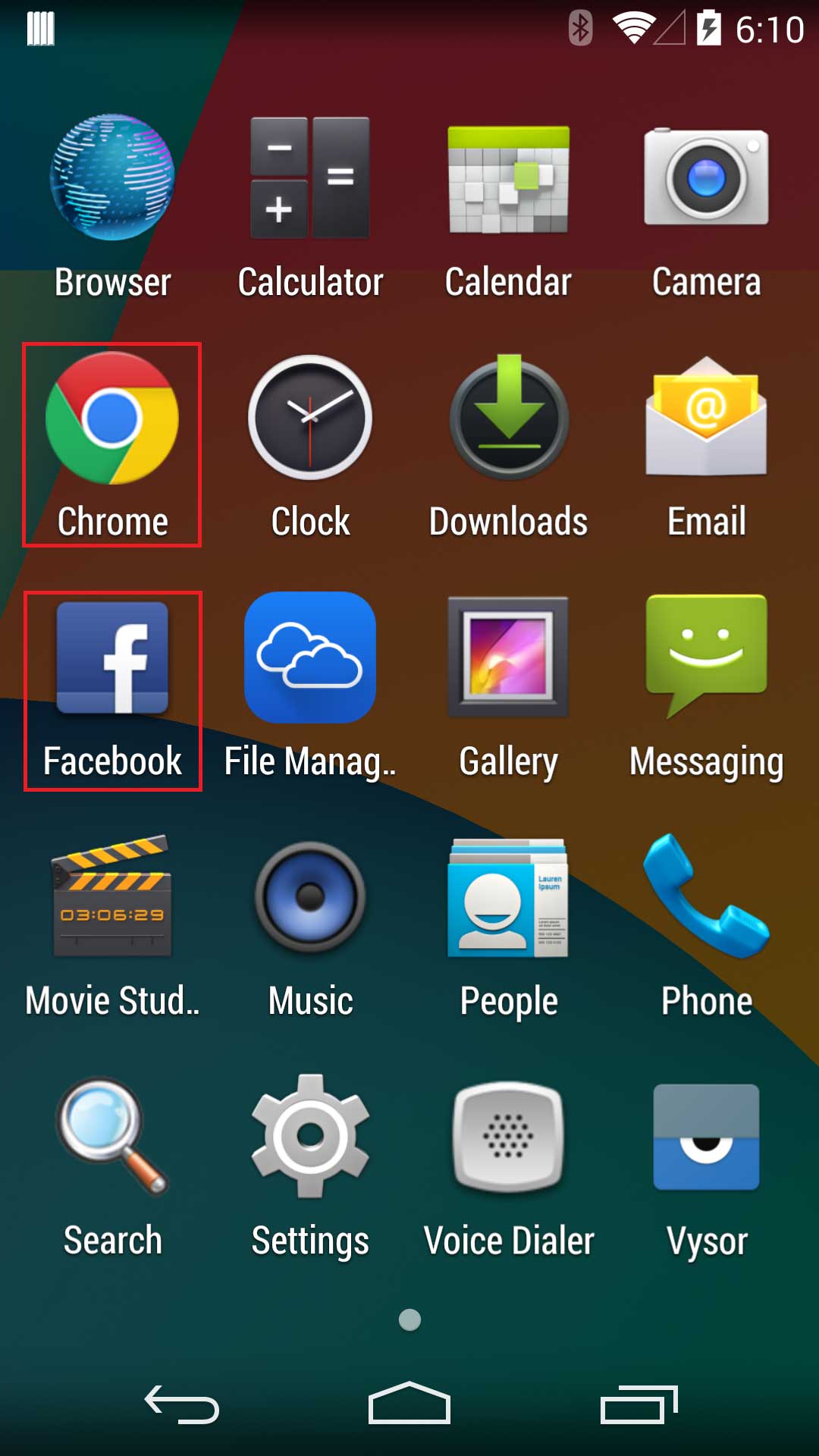

XLOADER は、DNS 設定の変更によって誘導されたドメインからユーザの端末に送信される通知によって拡散し、正規の Facebook アプリまたは Chrome アプリに偽装しています。この不正アプリは、個人情報や金融機関情報、インストールされているアプリ一覧情報などを窃取します。また、感染端末を乗っ取って SMS を送信したり、管理者権限を利用して設定の変更を防いだり、活動を継続したりすることが可能です。

図 1:偽の Facebook アプリおよび Chrome アプリ(赤枠)

(さらに…) 続きを読む

2018年4月、オープンソースの電子商取引(e-commerce、EC)サイトプラットフォーム「Magento」で運用されている多くの Webサイトが総当たり攻撃や辞書攻撃の方法で改ざんされたことが確認されました。この改ざんにより、クレジットカード情報の窃取や、仮想通貨発掘マルウェア感染などの被害が発生したことが報告されています。

「Magento」は、ECサイトのプラットフォームとして、2016年時点で既に1,000億ドル以上(約10兆7千億円。2018年4 月13日時点)の売上を記録し 5,100万のユーザを抱えていました。また同社は、自身のブログ上で、Magento がオンライン取引のプラットフォームとして 2020年には 2,240億ドルに成長すると予測しています。クレジットカード情報や顧客の個人情報を扱う ECサイトはサイバー犯罪者にとっては格好の標的と言えます。実際、Magentoプラットホーム上の ECサイトは、2016年以降「KimcilWare(キムチルウェア)」、「ELF_CRYPTOR(クリプタ)」や「Rex(レックス)」といった複数のランサムウェアから、Magento の CMS が抱える脆弱性を利用する攻撃を受けてきました。このMagento の CMS の脆弱性は、ランサムウェア以外にも、脆弱性を突いてマルウェアに感染させる脆弱性攻撃ツール(エクスプロイトキット)などにも狙われています。

続きを読むトレンドマイクロは、感染端末の計算能力を盗用して仮想通貨「Monero(XMR)」を発掘する Android 端末向け不正アプリ「HIDDENMINER(ヒドゥンマイナー)」(「ANDROIDOS_HIDDENMINER」として検出)を確認しました。この不正アプリは、ユーザが感染に気付かないように自身を隠ぺいし、管理者権限を悪用することによって活動を継続する機能を備えています。管理者権限の悪用は、「SLocker」のような Android 端末向けランサムウェアでよく確認されていた手法です。

HIDDENMINER をさらに詳しく解析したところ、この不正アプリに関連する発掘プールとウォレットアドレスを確認することができました。あるウォレットアドレスからは 26 XMR(2018 年 4 月 2 日時点で約 495,000 円)の Monero が引き出されていたことも判明しています。ウォレットアドレスの利用状況から、感染端末を利用した非常に活発な仮想通貨発掘活動が行われていることが分かりました。

HIDDENMINER は端末の CPU の計算能力を利用して Moneroを発掘しますが、発掘活動を停止する機能は無く、制御や最適化も行いません。そのため、端末のリソースを消費し尽くすまで発掘を続けます。これによって端末が過熱し、場合によっては物理的な損傷が発生する可能性もあります。

続きを読むトレンドマイクロは、Facebook アカウントの認証情報を窃取し、不正に広告を表示する Android端末向け不正アプリ「GHOSTTEAM(ゴーストチーム)」(「ANDROIDOS_GHOSTTEAM」として検出)を合計 53 個、 Google Play 上で確認しました。当該不正アプリの多くは早くも 2017 年 4 月、ほぼ同時期にまとめて Google Play に公開されているようです。解析した検体の多くは Google Play の説明も含めてベトナム語で書かれていました。

続きを読む韓国を標的とした新しい暗号化型ランサムウェア「MAGNIBER(マグニバー)」(「RANSOM_MAGNIBER.A」および「TROJ.Win32.TRX.XXPE002FF019」として検出)が確認されました。MAGNIBER は、攻撃者が保有するドメインまたはサイト上の「malvertisement(不正広告)」を介し、脆弱性攻撃ツール(エクスプロイトキット)「Magnitude Exploit Kit (Magnitude EK)」によって拡散します。Magnitude EK は、拡散するランサムウェアを「CERBER」から MAGNIBER に変更し、対象を韓国のユーザに特化したようです。

続きを読む2017 年 7 月に確認された「SLocker」の亜種は、感染端末のファイルを暗号化するランサムウェアでした。それとは異なり、今回新しく確認された Android 端末向けランサムウェア「LeakerLocker(リーカーロッカー)」(「ANDROIDOS_LEAKERLOCKER.HRX」として検出)は、遠隔サーバに送信した個人情報を連絡先に登録されたすべての宛先に転送すると脅すことによってユーザの恐怖心をあおります。

LeakerLocker を含む不正アプリは「Google Play」上で 3 つ確認されており、名称はそれぞれ「Wallpapers BlurHD」、「Booster & Cleaner Pro」、「Call Recorder」です。これらのアプリは既に Google Play から削除されています。これら 3 つのアプリが同一人物によって作成された証拠はありませんが、いずれも LeakerLocker を含んでいたことを考えると、その可能性は極めて高いと言えます。類似した名称のアプリが Google Play 上で確認できますが、今回確認された不正アプリとの関連は分かっていません。むしろこれは、正規アプリに紛れ込ませるために、攻撃者が一般的なアプリを模倣して不正アプリを作成したと考えるのが自然です。トレンドマイクロは、これら 3 つの不正アプリについて既に Google に通知しています。

本記事では、LeakerLocker を含むアプリの 1 つ「Call Recorder」を取り上げ、詳細に解説します。

続きを読む2017年7月2日、モバイル向けランサムウェア「SLocker(エスロッカー)」の新しい亜種(「ANDROIDOS_SLOCKER.OPST」として検出)が確認されました。この亜種は、5月中旬に世界的に拡散した暗号化型ランサムウェア「WannaCry」の GUI をコピーしていました。SLockerファミリは、最も古くから拡散している端末ロック型および暗号化型ランサムウェアの一種で、ユーザに身代金を支払わせるために法執行機関を偽装する「ポリスランサム」の手口を利用します。ここ数年間あまり活動は確認されていませんでしたが、2017年5月に突然復活しました。この亜種は Android端末を狙う暗号化型ランサムウェアであること、そして先日の WannaCry の成功に便乗しようと企む最初のモバイル端末向けランサムウェアであることが特徴です。

続きを読むトレンドマイクロでは、日本にも影響が確認されている不正広告キャンペーン「AdGholas(アドゴラス)」に対し、監視と調査を継続しています。そして今回、「AdGholas」関連の攻撃でのみ利用が確認されている脆弱性攻撃ツール(エクスプロイトキット)「Astrum Exploit Kit (Astrum EK)」が不正トラフィックの検出を困難化させるため「Hyper Text Transfer Protocol Secure (HTTPS)」を利用していることを突き止めました。ブラウザとアプリケーション間の接続が「Transport Layer Security(TLS)」で暗号化される HTTPS は、ネットバンキングやオンラインショッピングなどの機密性が必要とされる通信を保護するために使用されていますが、それを悪用した活動と言えます。「Astrum EK」については「ディフィー・ヘルマン鍵交換(DH鍵交換)」を利用し、監視ツールあるいはセキュリティリサーチャによる不正ネットワークトラフィックの解析を阻止する手口が 2017年5月に確認されており、さらなる「改良」が加えられたものです。

続きを読む