標的型サイバー攻撃キャンペーン「BLACKGEAR」(別名:「Topgear」、「Comnie」)におけるサイバー諜報活動は、バックドア型マルウェア「Protux(プロタックス)」の確認状況に基づくと、少なくとも2008 年までさかのぼることができます。BLACKGEAR は、日本、韓国、台湾の公的機関、通信企業、その他の技術系企業を標的としてきました。例えば 2016 年の活動では、バックドア型マルウェア「Elirks」を始め、さまざまなマルウェアやツールを利用し、日本の組織を攻撃していたことが確認されています。BLACKGEAR の攻撃者は、独自のツールを開発し、非常に組織的な活動を行います。最新の攻撃ではそれらのツールに微調整が加えられていることが確認されました。

続きを読むオンライン銀行詐欺ツール(バンキングトロジャン)は、利用者から詐取したクレジットカード情報をサイバー犯罪者が運用する不正サーバへアップロードします。このような詐取情報を集積するための不正サーバは、特に「マニピュレーションサーバ」とも呼ばれています。今回、社外のセキュリティリサーチャーからの情報提供を基に、トレンドマイクロでは活動継続中のマニピュレーションサーバを確認しました。そして更なる調査により、マニピュレーションサーバ内に日本国内のクレジットカード情報が最大 1,800 件保持されていたことを突き止めました。マニピュレーションサーバ内の情報が確認できるケースは稀であり、日本を狙うバンキングトロジャンによる被害の実体を示す貴重な事例として報告します。なお、トレンドマイクロでは、既に詐取されたみられるクレジットカード情報について各カード会社への連絡を行っております。

続きを読むAndroid 端末向け不正アプリ「FAKESPY(フェイクスパイ)」(「ANDROIDOS_FAKESPY.HRX」として検出)が確認されました。不正アプリの拡散には、サードパーティのアプリストアを利用する手法が一般的ですが、「CPUMINER」、「BankBot」、「MilkyDoor」のように、正規アプリストアである Google Play や App Store で不正アプリが公開されていた事例も確認されています。しかし、FAKESPY は、テキストメッセージ(ショートメッセージ、SMS)を利用して対象を不正な Web ページに誘導する「スミッシング(SMS+Phishing)」によって拡散します。有名企業からのメッセージを偽装するこの手法は 1 月 15 日および 2 月 2 日の本ブログでお伝えした不正アプリの攻撃が継続しているものと言えます。

続きを読む次世代の移動通信システムとして大々的に宣伝されている 5G は、すでに高速なネットワーク通信を提供している 3G や 4G のような現行の移動通信システムよりも、さらに高い信頼性と高速な通信を可能にします。5G の通信速度は数ギガビット毎秒(Gbps)程度、平均ダウンロード速度は 1 Gbps 程度になると見込まれています。従来の通信システムが世代を重ねながら改善を続けて来たことは、スマートフォンやその他の広く使用されているモバイルネットワーク機器の利便性の向上からも明らかですが、大容量データの送信が可能な 5G は、それらに加え「モノのインターネット(Internet of Things、IoT)」デバイスにも恩恵をもたらすでしょう。

続きを読むトレンドマイクロは、弊社も提携している、マルウェアや URL を分析する無料オンラインスキャンサービス「VirusTotal」を利用してマルウェアのテストを行っていると見られる一連のファイル提出活動を確認しました。ファイル名や提出元情報から、これは明らかにモルドバ共和国の同一のマルウェア開発グループによるテスト目的の提出だと推測されます。提出されたファイルは、Java または JavaScript で作成されたマルウェアをダウンロードおよび実行するダウンローダ「DLOADR(ディーローダ)」(「JS_DLOADR」および「W2KM_DLOADR」として検出)で、迷惑メールに添付した不正な文書ファイルを介して拡散することを意図していたようです。

DLOADR がダウンロードするマルウェア(「TROJ_SPYSIVIT.A」および「JAVA_ SPYSIVIT.A」として検出)は、感染 PC を乗っ取るために正規の「Remote Access Tool(RAT)」である「VisIT」をインストールします。さらには、ユーザが Edge または Chrome ブラウザ上で入力した情報をバックドア活動によって窃取する不正な拡張機能もインストールします。

正規 RAT の認証情報を窃取して悪用する手口は新しいものではなく、以前にも、マルウェア「TeamSpy」を拡散する迷惑メール送信活動で確認されています。TeamSpy は、正規リモートデスクトップツール「TeamViewer」を悪用し、感染 PC を遠隔から操作するマルウェアです。このように、「Chrome WebDriver」や「Microsoft WebDriver」のようなオープンソースツール、そして正規「Application Program Interface(API)」の悪用は、新しい手口ではないものの、依然として確かな脅威となっています。

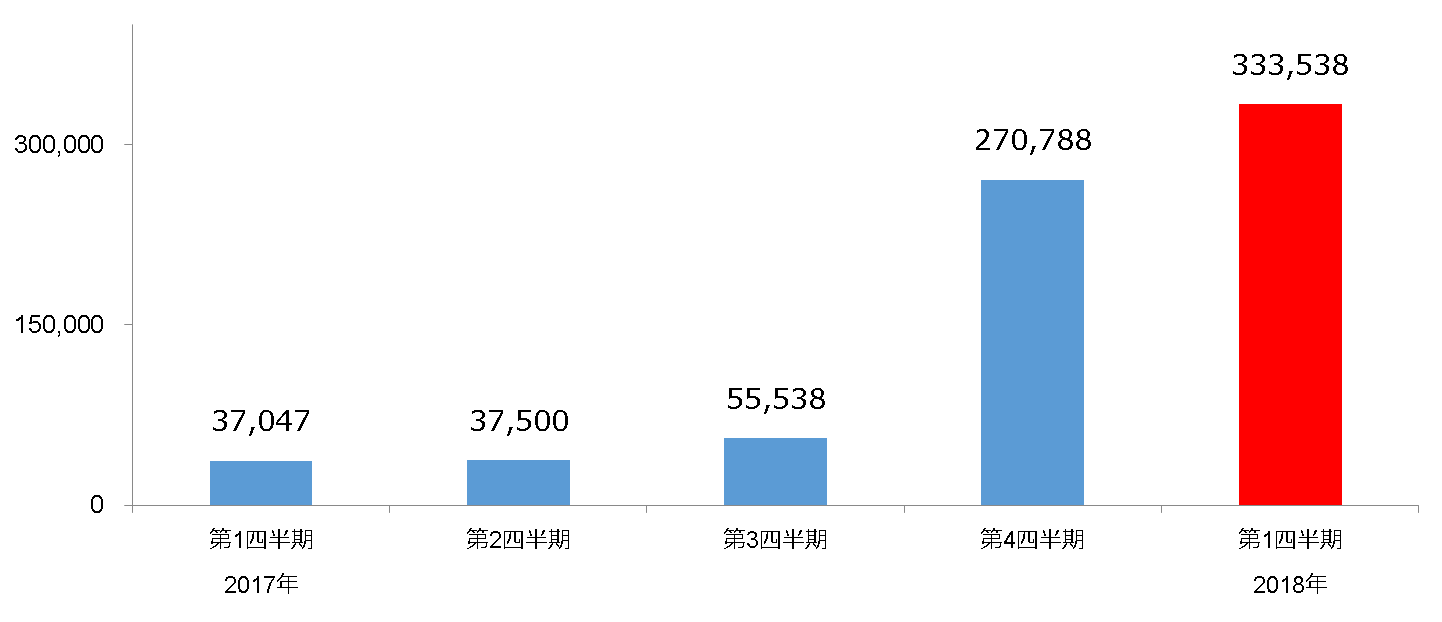

続きを読むトレンドマイクロでは 2018 年第 1 四半期(1~3 月)における国内外の脅威動向について分析を行いました。ここ数年サイバー犯罪の中心であった「ランサムウェア」の脅威は急減し、代わって「不正マイニング」など仮想通貨を狙う攻撃が台頭するなど、昨年から続く様々なサイバー犯罪の転換がより鮮明に表れていたことがわかりました。

図 :全世界でのコインマイナー検出台数推移

いよいよ今日施行される EU 一般データ保護規則(GDPR)に関して、企業における認知や対策が進んでいない現状からいくつかのリスクが考えられる一方で、サイバー犯罪の観点で考えたときに外せないのが、「GDPR に関連したサイバー犯罪は起きるのか?」という疑問です。GDPR 施行に合わせて、遅れる認知や対応に起因したリスクと、施行に関連してどのようなサイバー犯罪が起きる可能性があるのかを考察してみます。

EEA 参加国の個人情報を取り扱っている企業においても、GDPR への対策はおろか認知・理解が進んでいない実態については先日解説した通りです。近年、国内でも個人情報保護法や割賦販売法の改正といった個人情報の取り扱いに関連した法規制の整備が進んでいますが、海外発の法規制で国内法人組織に影響を及ぼすものがあるということ自体想定していなかたったという方たちも少なくないかもしれません。結果的に、GDPR 自体の認知度の低さにも影響していると推測されます。

続きを読む2018年4月16日(米国時間)、米国の国土安全保障省(Department of Homeland Security 、DHS)および「連邦捜査局(FBI)」、英国の「国家サイバーセキュリティセンター(National Cyber Security Centre、NCSC)」は、ルータや侵入検知システムなどネットワークインフラ機器を狙う攻撃について共同で警告を発表しました。これ以外にも Mirai や Hajime など「モノのインターネット(Internet of Things、IoT)」のデバイスを狙う攻撃の報道は跡を絶ちません。

現在、PC と周辺機器の接続、サーバ間あるいはサーバとクライアント間通信、ネットワークへの接続など、ますます接続しやすくなっている「コネクティビティ」な環境が定着しています。こうした環境を考慮すると、インターネットへの接続を念頭に設計された IoTデバイスが狙われるのも理解できるでしょう。そして、インターネットと企業ネットワークあるいはホームネットワークへの出入り口となるのが「ルータ」です。サイバー犯罪者は、企業や家庭のネットワークへの突破口として「ルータ」をまず狙ってきます。

続きを読む2018 年 3 月上旬以降、日本、韓国、中国、台湾、そして香港を対象とする新しいネットワーク攻撃が確認されています。これは、DNS キャッシュポイズニングまたは DNS スプーフィングと呼ばれる攻撃で、総当たり攻撃や辞書攻撃のような手法を利用して DNS サーバに侵入し、設定を書き換えたものと考えられます。変更された DNS 設定によって誘導されるドメインは、Android 端末向け不正アプリ「XLOADER(エックスローダ)」(「ANDROIDOS_XLOADER.HRX」として検出)の拡散およびインストールに利用されています。

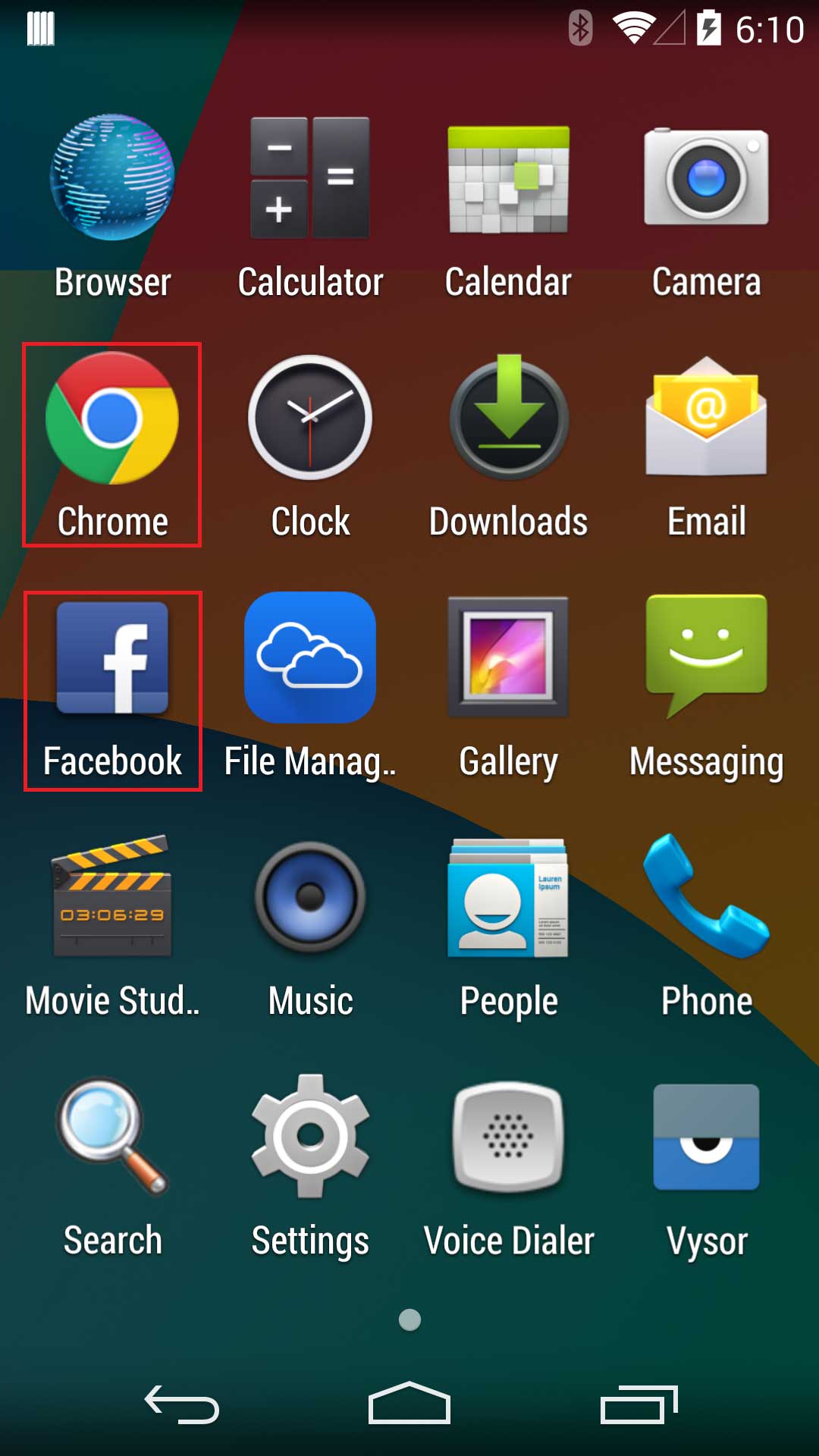

XLOADER は、DNS 設定の変更によって誘導されたドメインからユーザの端末に送信される通知によって拡散し、正規の Facebook アプリまたは Chrome アプリに偽装しています。この不正アプリは、個人情報や金融機関情報、インストールされているアプリ一覧情報などを窃取します。また、感染端末を乗っ取って SMS を送信したり、管理者権限を利用して設定の変更を防いだり、活動を継続したりすることが可能です。

図 1:偽の Facebook アプリおよび Chrome アプリ(赤枠)

(さらに…) 続きを読む

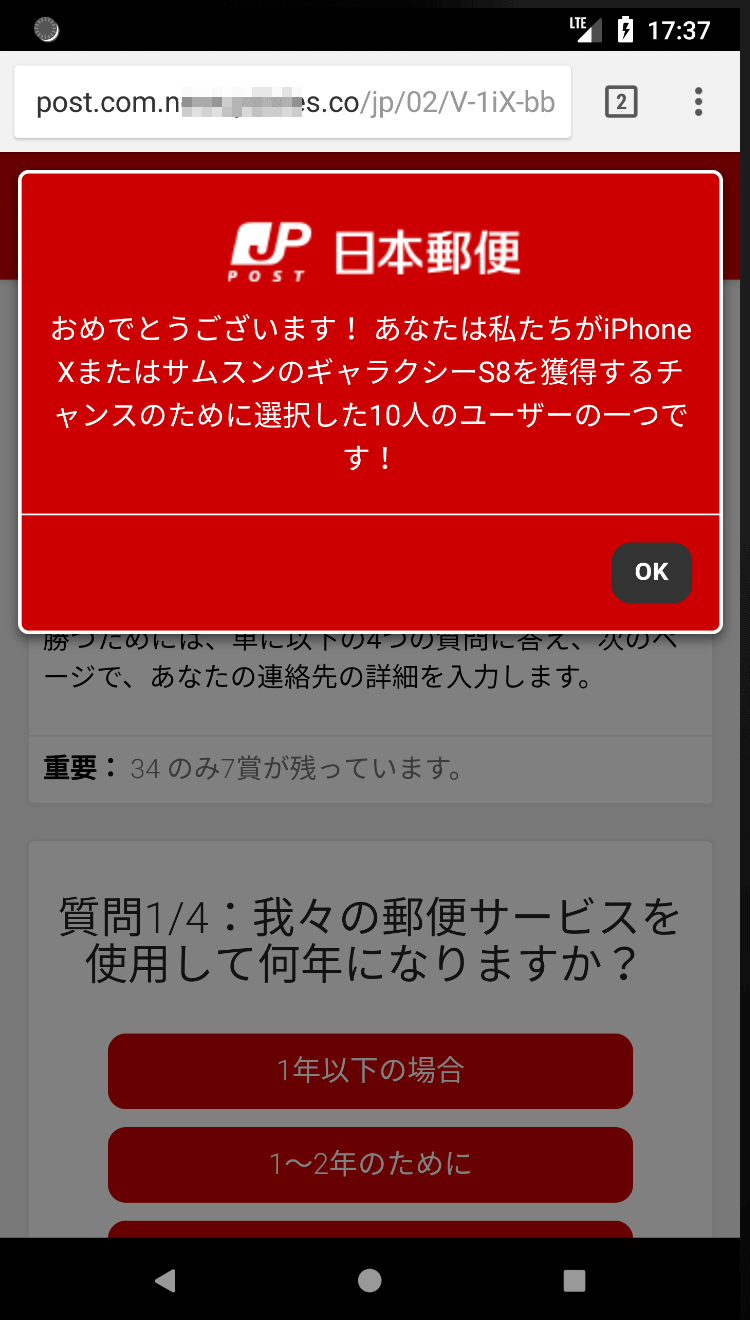

トレンドマイクロでは日夜多くのサイバー攻撃を監視していますが、この 4 月 2 日前後から日本郵便を偽装する不審サイトを確認しています。この不審サイトは所謂「当選詐欺」サイトであり、最新スマートフォンの当選を理由に最終的に個人情報からクレジットカード情報までを入力させ、詐取することが目的と考えられます。また、トレンドマイクロの調査の結果、この当選詐欺サイトへの主な誘導経路は不正広告であることも確認しました。

図:今回確認された当選詐欺サイトの表示例(Android からアクセス)

正規サイトと誤解させるよう「post」という単語を入れたり、「.co.jp」と誤解させるよう「.co/jp」という文字列を URL に入れている