トレンドマイクロは、複数のリサーチャによってオンラインで報告された不正なバッチファイル(拡張子:BAT)を取得し、ファイルを利用しない活動を含む一連の攻撃を解析しました。このバッチファイルは、PowerShellスクリプトをダウンロードして実行することで、ブラジルの3つの銀行「Banco Bradesco」、「Banco do Brasil」、「Sicredi」を狙うバンキングトロジャン(オンライン銀行詐欺ツール)、Outlookの連絡先やPCの認証情報などを窃取する情報窃取型マルウェア、およびハッキングツール「RADMIN」を感染PCに送り込みます。検出数の多い国はブラジルと台湾でした。

続きを読む2016年に大手旅行代理店で個人情報漏えい事故が発生した以降、標的型サイバー攻撃の被害事例はほとんど公表されておらず、一見すると標的型サイバー攻撃は沈静化しているように見えます。しかし、トレンドマイクロが法人組織に対して実施しているネットワーク監視においては、標的型サイバー攻撃による侵入が確認された法人組織の割合は2015年から継続して概ね「4組織に1組織」となっています。表面化はしていないものの、標的型サイバー攻撃は依然として国内法人組織にとって深刻な脅威となっていることが言えます。さらに、独立行政法人情報処理推進機構(IPA)から公表された「情報セキュリティ10大脅威 2019」においても、昨年話題となったビジネスメール詐欺、継続して世界各国の法人組織で被害が発生しているランサムウェアを押さえ、標的型攻撃による被害が1位となっています。そして、トレンドマイクロでは、標的型サイバー攻撃において正規を隠れ蓑にした攻撃の隠蔽手口を確認しており、法人組織にとってこの脅威の検出が一層困難になっている傾向が明らかとなっています。

続きを読むトレンドマイクロは、David Quarta氏と共同で執筆したリサーチペーパー「The Fragility of Industrial IoT’s Data Backbone: Security and Privacy Issues in MQTT and CoAP Protocols」において、マシン・ツー・マシン(M2M)の通信プロトコル「MQTT」および「CoAP」に関する調査結果を公開しました。「MQTT」は産業用アプリケーションにおいて、「CoAP」はIoTや産業用IoTのデバイスにおいて、広く採用されているプロトコルです。攻撃者は、これらのプロトコルの設計および実装上の脆弱性を利用することにより、対象デバイスを「Denial of Service(DoS、サービス拒否)」状態に陥れることが可能になります。また、今回の調査を通して、設定に不備のある数十万台のホストが、認証情報、機密情報および産業に関連した処理データを露出していることも確認されました。

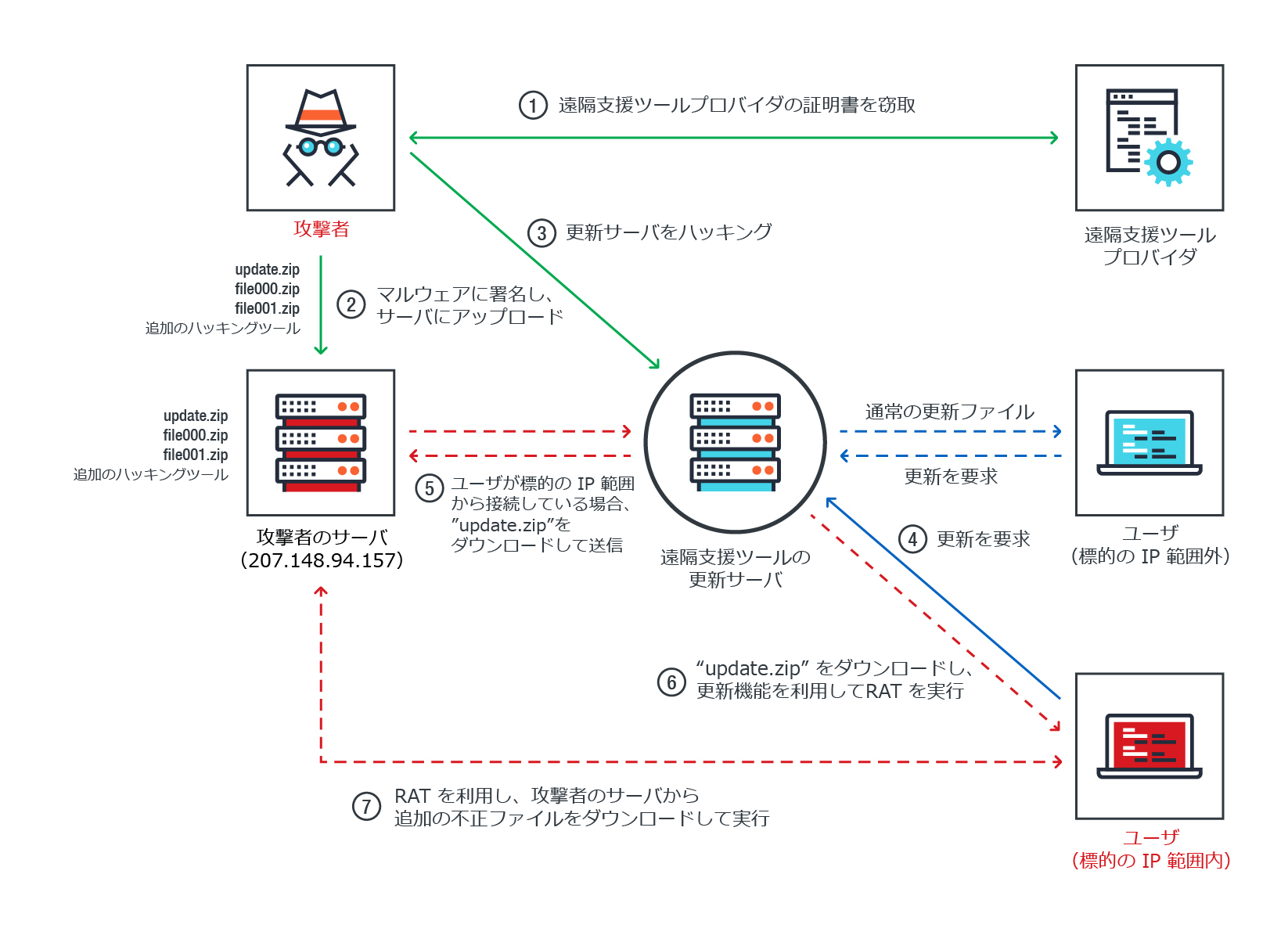

続きを読むトレンドマイクロは、マルウェア解析を専門とするグループ「IssueMakersLab」と共同で、韓国の法人組織を標的とするサプライチェーン攻撃「Red Signature 作戦」に関する調査を行いました。サプライチェーン攻撃とは、ソフトウェアもしくはハードウェアのライフサイクルを侵害する攻撃です。ソフトウェアの場合、不正プログラムが混入した正規ソフトによってその利用者が感染被害に遭うというような事例が典型的です。本記事で解説する攻撃は、2018 年 7 月下旬に確認され、韓国の報道機関によって 8 月 6 日に報告されました。

Red Signature 作戦の攻撃者は、まず初めに遠隔支援ツールプロバイダの電子証明書を窃取してマルウェアに署名し、攻撃者が管理するサーバにアップロードします。次に、遠隔支援ツールの更新サーバを侵害し、遠隔支援ツールの更新プロセスを通して攻撃者の関心を引くユーザに「9002 RAT」と呼ばれる「Remote Access Tool(RAT)」を送り込みます。侵害した更新サーバは、標的企業の IP アドレスの範囲からアクセスされた場合にのみ不正ファイルを送信するように設定されています。

9002 RAT は、Microsoft Internet Information Services(IIS)6.0 の WebDAV コンポーネントの脆弱性「CVE-2017-7269」を利用する脆弱性攻撃ツールや、SQL データベースからパスワードを出力するツールを追加でインストールします。これらのツールの機能から、攻撃者は標的企業の Web サーバおよびデータベースに保存された情報を狙っていることがうかがえます。

図 1:「Red Signature 作戦」の攻撃の流れ

トレンドマイクロが運営する脆弱性発見・研究コミュニティ「Zero Day Initiative(ZDI)」は、2018 年 7 月 11 日、Internet Explorer(IE)の危険度の高い脆弱性が実際の攻撃で利用されていることを確認しました。これは、Microsoft の 7 月の月例セキュリティ更新プログラム公開のちょうど翌日のことでした。ZDI は、脆弱性の修正を支援するためにすぐに詳細情報を Microsoft に通知しました。問題の脆弱性には「CVE-2018-8373」という識別番号が割り当てられ、8 月の月例セキュリティ更新プログラムにて修正されています。CVE-2018-8373 は、IE でメモリ内のオブジェクトを処理する VBScript エンジンにおける脆弱性です。影響を受ける IE のバージョンは、IE9、IE10、および IE11 です。ただし、Windows 10 Redstone 3(RS3) の IE11 は、初期設定で VBScript が無効化されているため影響を受けません。影響を受けるバージョンの詳細はこちらを参照してください。

ZDI は、CVE-2018-8373 を利用した不正な Web トラフィックを確認しました。図 1 は問題の URL です。

図 1:CVE-2018-8373 を利用する不正な Web サイトの URL

本ブログで 2018 年 5 月末に報告したように、IoT ボット「VPNFilter」は、少なくとも 54 カ国にわたる 50 万台のネットワークデバイスに感染したと言われています。トレンドマイクロは、多段階の攻撃における各マルウェアを、「ELF_VPNFILT.A」、「ELF_VPNFILT.B」、「ELF_VPNFILT.C」、「ELF_VPNFILT.D」として検出対応しています。2018 年 5 月の時点で、VPNFilter は、「Linksys」、「MikroTik」、「Netgear」、そして「TP-Link」製のネットワークデバイスおよび「QNAP」製の「Network Attached Storage(NAS)」を対象に、Web サイトの認証情報の窃取、「監視制御データ収集(Supervisory Control And Data Acquisition、SCADA)プロトコル」の傍受、機器を使用不可にする「kill」コマンドの実行などの機能を備えていました。

続きを読む標的型サイバー攻撃キャンペーン「BLACKGEAR」(別名:「Topgear」、「Comnie」)におけるサイバー諜報活動は、バックドア型マルウェア「Protux(プロタックス)」の確認状況に基づくと、少なくとも2008 年までさかのぼることができます。BLACKGEAR は、日本、韓国、台湾の公的機関、通信企業、その他の技術系企業を標的としてきました。例えば 2016 年の活動では、バックドア型マルウェア「Elirks」を始め、さまざまなマルウェアやツールを利用し、日本の組織を攻撃していたことが確認されています。BLACKGEAR の攻撃者は、独自のツールを開発し、非常に組織的な活動を行います。最新の攻撃ではそれらのツールに微調整が加えられていることが確認されました。

続きを読む